Apache漏洞修复

今天受同事的委托,修复一台服务器的Apache漏洞,主要集中在以下几点:

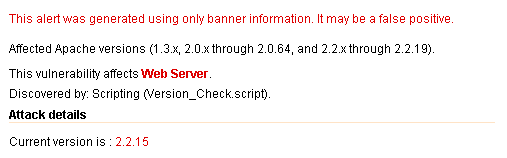

1.Apache httpd remote denial of service(中危)

修复建议:将Apache HTTP Sever升级到2.2.20或更高版本。

解决方法:升级HTTP。

现Apache官网提供的都是源码包。

源码包的使用方法可参考:http://blog.chinaunix.net/uid-24961369-id-251583.html

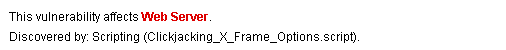

2.点劫持(Clickjacking: X-Frame-Options header missing)(低危)

修复建议:配置web server使之包含一个X-Fame-Options头。

解决方法:

1> 首先查看是否已编译mod_headers.c模块

# /usr/local/apache2/bin/apachectl -l

2> 如果没有,首先编译mod_headers.c模块

# cd /root/httpd-2.2.31/modules/metadata/

# /usr/local/apache2/bin/apxs -i -a -c -n headers mod_headers.c

--用apxs工具添加模块

3> 修改配置文件

# vim /usr/local/apache2/conf/httpd.conf

添加如下内容:

<IFModule mod_headers.c> Header always append X-Frame-Options SAMEORIGIN </IFModule>

4> 重启httpd服务。

# /usr/local/apache2/bin/apachectl restart

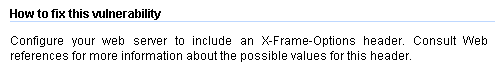

3. OPTIONS method is enabled(低危)

修复方法:建议在此服务器上禁止OPTIONS Method。

解决方法:

在配置文件中添加Location容器

# vim /usr/local/apache2/conf/httpd.conf

<Location />

<Limit OPTIONS>

Order allow,deny

Deny from all

</Limit>

</Location>

4. TRACE method is enabled(低危)

修复方法:在此服务器上禁止TRACE Method。

解决方法:

在配置文件中最后一行添加以下语句

# vim /usr/local/apache2/conf/httpd.conf

TraceEnable off

相关文章

- MRS +Apache Zeppelin,让数据分析更便捷

- Apache Log4j2远程代码执行漏洞攻击,华为云安全支持检测拦截

- Apache Log4j爆“核弹级“漏洞,对众多java应用平台造成影响,已发现近万次攻击

- CVE-2020-9484 Apache Tomcat反序列化漏洞浅析

- Apache Log4j 爆核弹级漏洞,Spring Boot 默认日志框架就能完美躲过!!

- 突发!Apache Log4j2 报核弹级漏洞。。赶紧修复!!

- Apache Shiro 使用手册(四)Realm 实现

- Linux下apache的停止、开启、重启

- Apache Struts2远程代码执行漏洞S2-048 CVE-2017-9791 分析和防护方案

- Apache httpd 出现多个漏洞 可能引发DoS攻击 2.2.x及2.4.x版本受影响

- 绿盟科技网络安全威胁周报2017.11 关注Apache Struts2 任意代码执行漏洞 CVE-2017-5638

- apache url rewrite及正则表达式笔记

- 基于Apache doris怎么构建数据中台(二)-数据中台建设内容

- Ubuntu14.04配置Apache支持多个站点

- 在生产环境中使用Apache Mesos和Docker

- 基于Apache Hudi + Flink的亿级数据入湖实践

- Apache Hudi:云数据湖解决方案

- 【vulhub漏洞复现】CVE-2021-44228 Apache Log4j 远程代码执行漏洞

- NoClassDefFoundError: org/apache/juli/logging/LogFactory

- pagehelper调用mybatis报错java.lang.NoSuchMethodError:org.apache.ibatis.reflection.MetaObject.forObject

- Apache HTTP服务器(Linux离线编译安装)

- [ 漏洞复现篇 ] Apache Spark 命令注入(CVE-2022-33891)