Apache Log4j2远程代码执行漏洞攻击,华为云安全支持检测拦截

近日,华为云安全团队关注到Apache Log4j2 的远程代码执行最新漏洞。Apache Log4j2是一款业界广泛使用的基于Java的日志工具,该组件使用范围广泛,利用门槛低,漏洞危害极大。华为云安全在第一时间检测到漏洞状况并在官网发布相关公告,在此提醒使用Apache Log4j2的用户尽快安排自检并做好安全防护。

公告详情:https://www.huaweicloud.com/notice/2021/20211210001621800.html

Apache Log4j2是一款业界广泛使用的基于Java的日志记录工具。此次曝出的漏洞,利用门槛低,漏洞危害极大,威胁级别定义为严重级。此漏洞存在于Apache Log4j 2.x到 2.15.0-rc1多个版本,已知受影响的应用及组件包括spring-boot-starter-log4j2 / Apache Solr / Apache Flink / Apache Druid等。

华为云安全在第一时间提供了对该漏洞的防护。仅仅过去数小时,华为云WAF就在现网中拦截了Apache Log4j2 远程代码执行漏洞的大量变形攻击,通过分析发现攻击者正在不断尝试新的攻击方法,当前已识别到10+种试图取得服务器控制权的变形攻击。鉴于此漏洞威胁级别高,而且出现大量变形攻击,因此华为云安全团队提醒客户及时采取处置措施和开启防护服务。

一、漏洞处置:

- 尽快升级至Apache log4j-2.15.0-rc2官方正式版,Apache官方已发布补丁,下载地址:https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2

- 对于无法短时间升级新版本的情况,建议采取如下措施来缓解:

- (优先) 添加以下JVM启动参数来禁止解析JDNI,重启服务,jvm参数 -Dlog4j2.formatMsgNoLookups=true

- log4j2.ini 配置中设置log4j2.formatMsgNoLookups=True 禁止解析JDNI

- 系统环境变量 FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS 设置为true

- 确保使用高版本JDK,如JDK8u191默认限制远程加载恶意类(只能增加漏洞利用难度,不能杜绝)

- 禁止没有必要的业务访问外网

二、开启防护服务,主动检测和动态防护

华为云安全持续监测此漏洞及其变种攻击,建议开启相关安全防护服务,主动扫描防护利用此漏洞进行的恶意攻击

1、开启华为云WAF的基础防护功能(购买WAF标准版、专业版或铂金版),检测和拦截各种变形攻击。

产品页:https://www.huaweicloud.com/product/waf.html

在华为云WAF控制台,防护策略->Web基础防护,开启状态,设置拦截模式,开启华为云WAF的Web基础防护功能。

2、开启华为云CFW的基础防御功能(基础版),检测和拦截各种变形攻击。

产品页:https://www.huaweicloud.com/product/cfw.html

在华为云CFW控制台,入侵防御->防御策略设置页面,打开基础防御功能开关,并启动拦截模式。

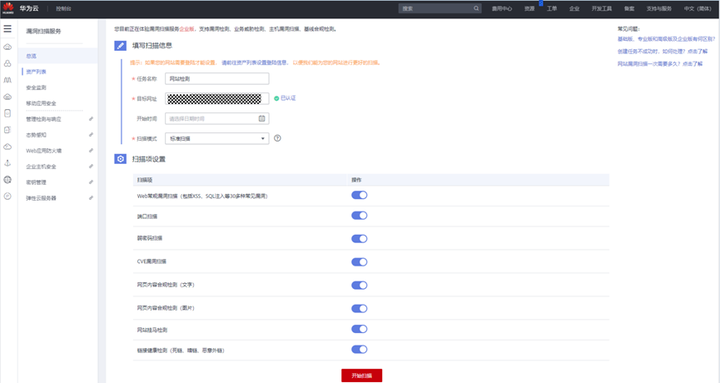

3、华为云漏洞扫描服务VSS第一时间提供了对该漏洞的检测能力。开启华为云VSS的漏洞扫描功能(免费开通基础版,或购买专业版、高级版、企业版),检测网站及主机资产是否存在该漏洞,主动识别安全风险。

产品页:https://www.huaweicloud.com/product/vss.html

在华为云VSS控制台,资产列表->网站->新增域名,资产列表->主机->添加主机,启动扫描,等待任务结束,查看扫描报告。

相关文章

- Apache Kylin权威指南3.2 设计增量Cube

- Apache Kafka源码分析 - ReplicaStateMachine

- 《Apache Zookeeper 官方文档》-1简介

- cygwin org/apache/zookeeper/KeeperException

- Apache DolphinScheduler征稿--如何针对源代码进行远程调试【以dolphinscheduler源码为例】

- 漏洞复现----49、Apache Airflow 身份验证绕过 (CVE-2020-17526)

- 漏洞复现----12、Apache Flink目录穿越漏洞(CVE-2020-17519 )

- CVE-2020-9484: Apache Tomcat Session 反序列化代码执行漏洞通告

- CVE-2020-17523:Apache Shiro身份认证绕过漏洞通告

- 【漏洞通告】Apache Dubbo多个高危漏洞(CVE-2021-25641等)

- CVE-2020-13933: Apache Shiro 权限绕过漏洞分析

- CVE-2020-13946:Apache Cassandra RMI重新绑定漏洞通告

- CVE-2020-9497/9498: Apache Guacamole 网关远程代码执行漏洞通告

- CVE-2020-9480: Apache Spark 远程代码执行漏洞通告

- Apache Tomcat任意文件读取漏洞和命令执行漏洞源码分析(CVE-2020-1938)

- 【漏洞复现】Apache Log4j2 远程代码执行漏洞

- Mac上搭建Web服务器--Apache

- 基于Apache Curator框架的ZooKeeper使用详解

- 如何使用JMeter测试Kafka:Apache Kafka - How to Load Test with JMeter

- apache添加php支持

- Apache Mynewt RTOS解决了物联网设备的电量、内存等限制问题

- apache开源项目-- Usergrid

- window xp Apache与Tomcat集群配置--转载

- (CVE-2017-12629)Apache Solr RCE命令执行漏洞复现