实力亲测 | 如何用云盾WAF做漏洞急救

本文实测用云盾WAF实现虚拟补丁。当遇到Web漏洞的时候,安全负责人和运维人员可以用来“见招拆招”啦。

忧伤的周六早晨

“云盾.先知”的渗透测试服务到底靠不靠谱?今年8月,在公司领导的授权下,我们充值体验了一把。答案是:先知白帽子的渗透测试水平杠杠的。周六大清早的,就给我们送来一份大礼:“远程代码执行漏洞”!

先知平台白帽子黑客通过平台向我们提交了一个非常严重的漏洞:公司某外部合作平台在用的低版本PHPWind BBS存在严重安全漏洞,导致外部攻击者可直接利用漏洞执行系统命令。

漏洞信息请参考:https://www.secpulse.com/archives/44006.html。

冷静,冷静再冷静

当时,团队成员的心情可谓一波三折。首先是心已冷:“完了,被拿了shell,安全没做好,怎么跟老板交差……”;紧接着就是自我安慰:“毕竟是通过先知平台发现的漏洞,庆幸没有栽在真正的黑客手里啊!”;再后来就是:“这么严重的漏洞,我们得尽快启动漏洞响应流程进行修复处置。问题是,这大周六的,咱能叫得起开发吗?就算修复升级也没这么快啊,公司发布流程走一遍也不知道是猴年马月……”

理论上说,从漏洞被发现到实际修复为止,暴露的时间越长对公司安全越不利。万一有攻击者在这个时间窗口成功利用了该漏洞,后果不堪设想。

在联系完开发人员并冷静思考之后,我们意识到要完成这个漏洞的修复,远没有我们想象的那么简单,原因是:

后背一阵冷汗,现在该怎么办?

借助云盾WAF实现虚拟补丁临时缓解漏洞

庆幸的是,该BBS早先已经接入了阿里云WAF保护。因此,安全团队可以通过WAF配置相应的规则,制作虚拟补丁,临时缓解该漏洞的影响。

我们认真地分析了该漏洞的原理和利用过程,发现:漏洞利用过程中必须请求一次特定URL才能实现,即:http://bbs.example.com/plugin.php?H_gate=vendor 。

该URL是一个供应商信息列举的插件,即使无法使用,也不影响正常的业务。基于该URL的规则,安全团队判定:可以通过WAF实现虚拟补丁拦截。

进入云盾WAF配置界面

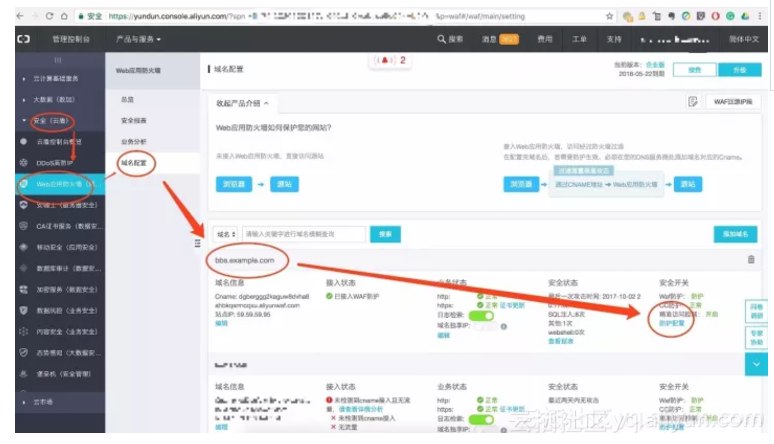

登录阿里云控制台,通过导航菜单【安全(云盾)】|【Web应用防火墙(网络安全)】|【域名配置】找到当前服务器的域名bbs.example.com。

配置WAF防护策略

通过点击域名bbs.example.com作用域内的【安全开关】|【防护配置】的超链接,进入WAF配置界面。

WAF产品支持多个维度的安全防护,包括:

ps:流量经过Web应用防火墙时,首先依次匹配精准访问控制中的规则、再进行CC攻击的检测、最后进行Web应用攻击防护,配置各类规则时请注意内在顺序。

本次虚拟补丁配置需要用到【精准访问控制】,所以该功能务必处于开启状态。在该功能已经开启的前提下,点击超链接【前去配置】。

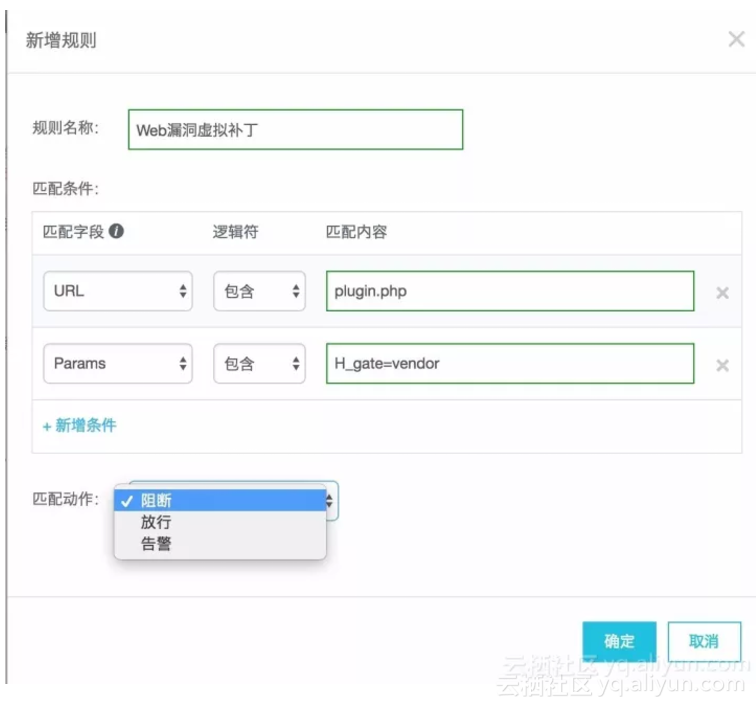

进入配置界面,直接点击【新增规则】,在弹出的对话框中进行URL匹配及拦截配置。针对本次漏洞利用的关键URL:http://bbs.example.com/plugin.php?H_gate=vendor, 为降低拦截的误判率,设置规则如下:

填写完规则后,点击【确定】,完成规则配置,规则即时生效。

关键匹配字段说明

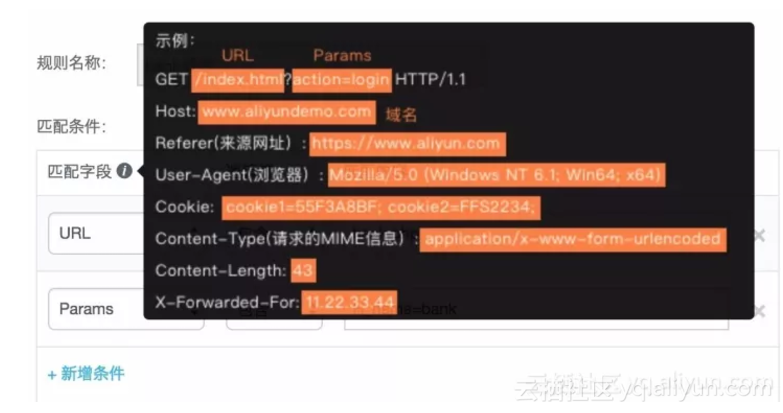

在配置界面【匹配字段】后的信息图表上悬停鼠标,系统会提示可用的匹配字段,包括:

各字段形象化的映射关系如下:

ps:匹配中规则后的动作有三种:阻断、放行(可选择后续是否继续进行Web攻击拦截或CC攻击)、告警(只记录不阻断)。规则之间是有先后匹配顺序的,可点击规则排序达到最优的防护效果。

验证拦截效果

完成WAF配置后,访问触发漏洞的URL:http://bbs.example.com/plugin.php?H_gate=vendor ,浏览器直接提示访问请求已经被阿里云WAF拦截,bingo!

后续

安全团队除了通过WAF制作虚拟补丁,临时缓解漏洞影响,实际在漏洞响应过程中之执行了如下动作:

总结

云盾WAF产品总体功能强大,能够满足绝大多数中小企业的Web应用安全防护。本文只是从一起漏洞应急案例介绍了:如何在极短的时间内通过阿里云云盾产品Web应用防火墙WAF制作虚拟补丁,临时缓解Web漏洞的影响。

本期分享到此为止。抛砖引玉,期待与业界同仁碰撞思想,一起成长。

原文发布时间为:2017-10-27

本文来自云栖社区合作伙伴“阿里云安全”,了解相关信息可以关注“阿里云安全”微信公众号

【网安神器篇】——WPScan漏洞扫描工具 这是网安神器专栏的第一篇博客,本专栏主要是为了和大家分享平时遇见的冷门但实用的网安工具或项目,希望能帮助到同学们,今天给大家带来的是wordpress渗透神器——wpscan

网站漏洞分析攻防过程 漏洞分析和渗透测试是网站安全攻击和防御演习攻击者的常用方法。通过收集目标系统的信息和综合分析,使用适当的攻击工具对目标系统的安全漏洞进行相关分析,验证漏洞的使用方法和难度,并通过各种攻击方法找到潜在漏洞的攻击路径。基于制定的攻击方案,利用漏洞和攻击进行实际作战演习,尝试各种技术手段访问或操作系统、数据库和中间文件,绕过系统安全保护,全面渗透目标系统。通过渗透等方式获得相关关系。

网站漏洞修复之代码安全审计的解决方案站系统构建 在很多网站系统构建的一开始,最注重的就是网站程序代码的安全,我们SINE安全对甲方网站公司部署过很多的网站安全系统,之前有一些网站设计公司对于每个项目都会由专人去负责开发与设计,并与甲方网站公司进行沟通,每个技术的开发水平都不一样,有些网站技术有着十几年的开发经验,有的技术可能只有三四年的开发经验,所以开发出来的网站也都会有网站漏洞,比如:SQL注入漏洞,XSS跨站漏洞,远程命令执行漏洞,CSRF劫持漏洞,远程包含文件漏洞。

网站渗透测试服务之短信轰炸漏洞挖掘与修复 很多公司网站的被攻击,被篡改,都是存在着网站漏洞隐患的,也有很多客户找到我们SINE安全公司,对自己公司网站进行渗透测试服务,以及网站的安全检测,漏洞检测整体的安全服务,我们SINE安全在日常对客户网站进行安全渗透的同时,发现都存在着手机号任意发短信的漏洞,简单来讲就是短信轰炸漏洞。尤其一些商城网站,平台网站,会员注册类型的网站都会使用手机号注册,以及微信注册,邮箱地址注册,这样做,方便大部分的用户可以快速的注册账号,登录网站使用。

相关文章

- CVE-2018-0798:Microsoft office 公式编辑器 Matrix record 字段栈溢出漏洞调试分析

- Linux有问必答:如何检测并修复bash中的破壳漏洞

- tomcat漏洞利用总结

- OpenEXR多个高危漏洞通告

- CVE-2020-14882/14883: Weblogic ConSole HTTP 协议代码执行漏洞通告

- UVaLive 7512 November 11th (思维漏洞)

- SSRF漏洞

- 云端出现漏洞 如何正确掌握打补丁的“时机”?

- 漏洞复现 - - -Docker未授权访问漏洞

- 【Scan kit】Sechunter针对统一扫码SDK扫出漏洞该如何解决?

- [网络安全]实操DVWS靶场复现CSRF漏洞

- 【网络安全】jquery版本漏洞如何验证

- sql注入学习笔记,什么是sql注入,如何预防sql注入,如何寻找sql注入漏洞,如何注入sql攻击 (原)

- 路由器漏洞复现分析第二弹:CNVD-2018-01084