工具----9、浏览器攻击框架--(BeEF)

2023-09-11 14:17:07 时间

一、BeEF简介

BeEF:Browser Exploitation Framework。是由ruby语言开发的一个专门攻击浏览器的框架。

二、BeEF安装

Kali中默认是安装了BeEF的,如果未安装,执行以下命令:

apt-get update

apt-get install beef-xss

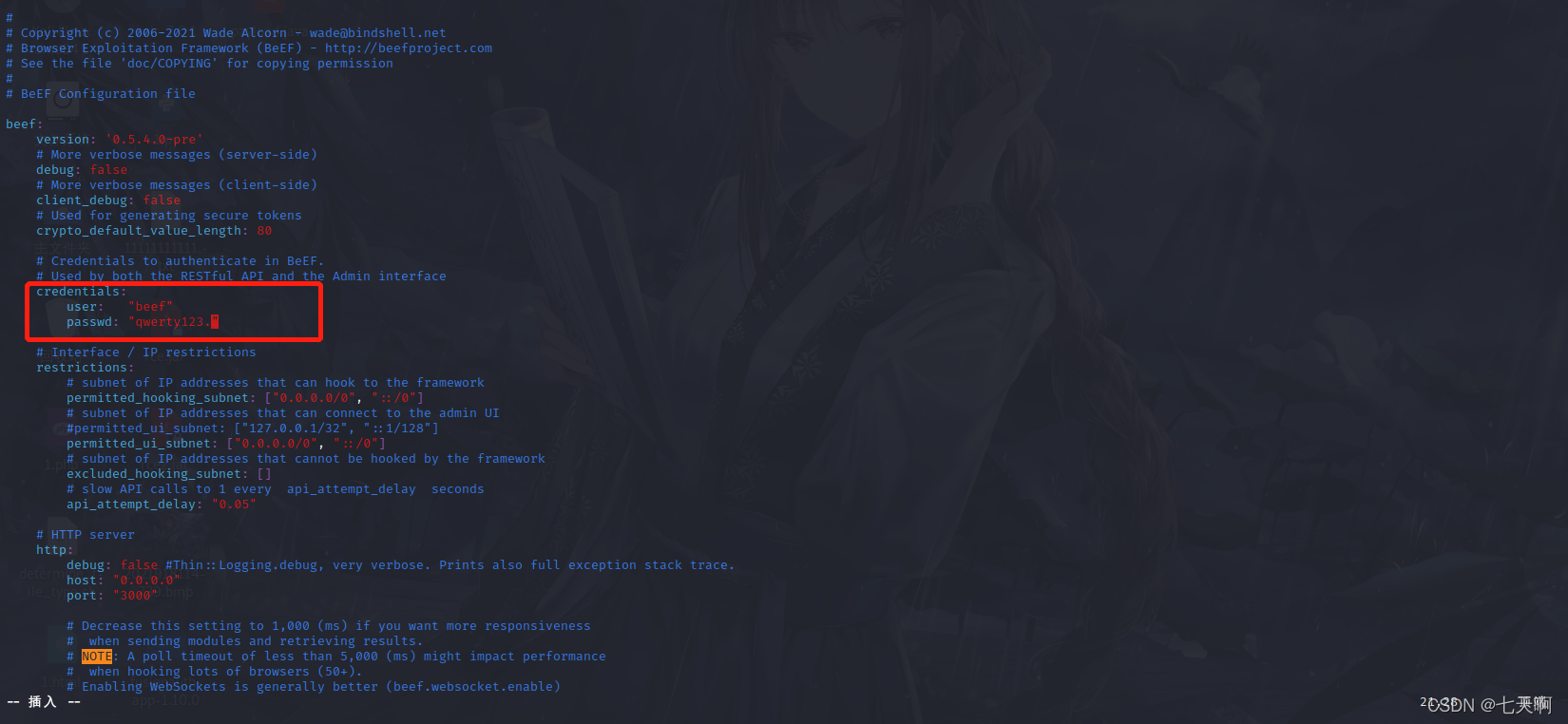

修改beef密码:

beef默认密码太弱,是无法直接登陆的,需要先修改一下密码,进入到相关路径cd /usr/share/beef-xss/进入config.yaml文件中修改密码,修改vim config.yaml

启动beef:

systemctl start beef-xss.service #开启beef

systemctl stop beef-xss.service #关闭beef

systemctl restart beef-xss.service #重启beef

beef默认测试页面:

http://xx.xx.xx.xx:3000/demos/butcher/index.html

beef默认管理界面:

http://xx.xx.xx.xx:3000/ui/panel

三、关联Metasploit

1、修改配置信息

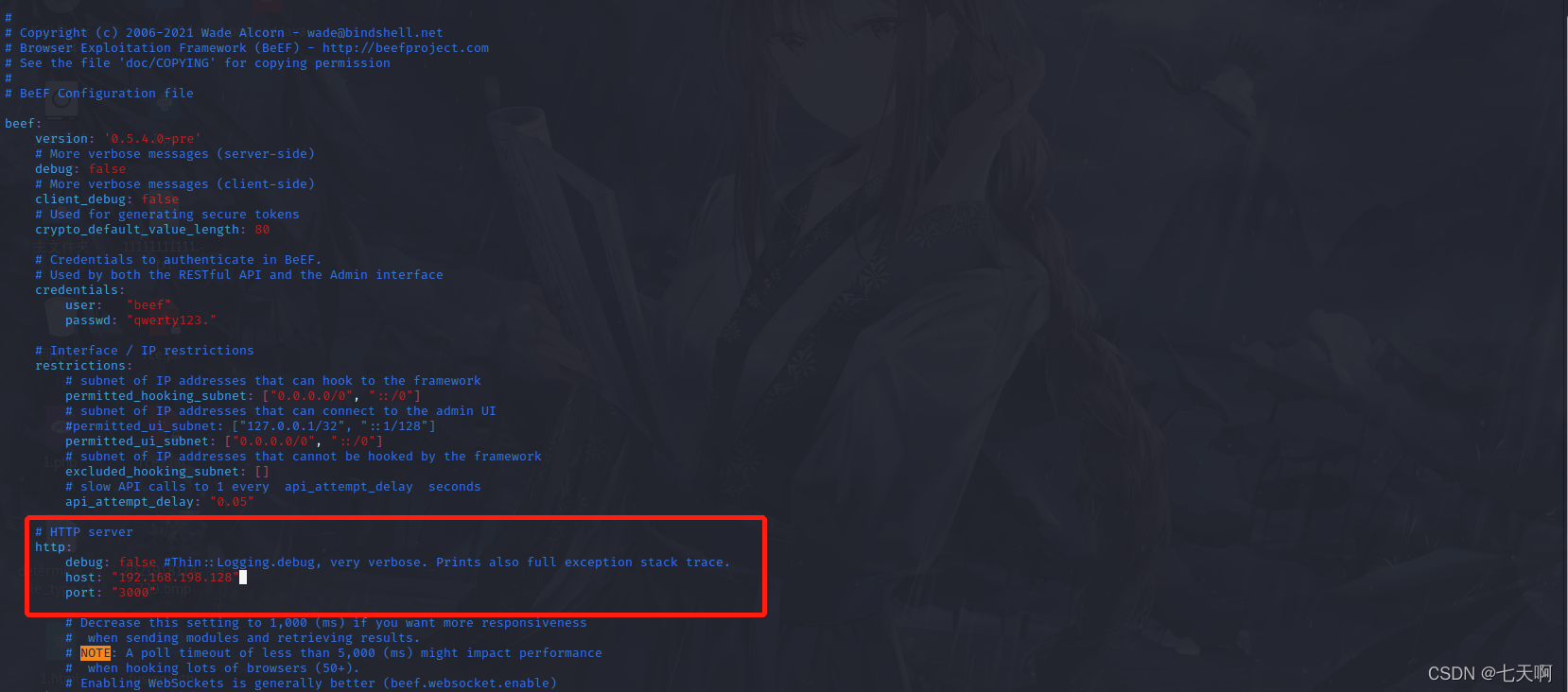

进入到之前的/usr/share/beef-xss/路径下,修改config.yaml文件。

将host值改为自己本机的IP,将Metasploit对应的值改为true。

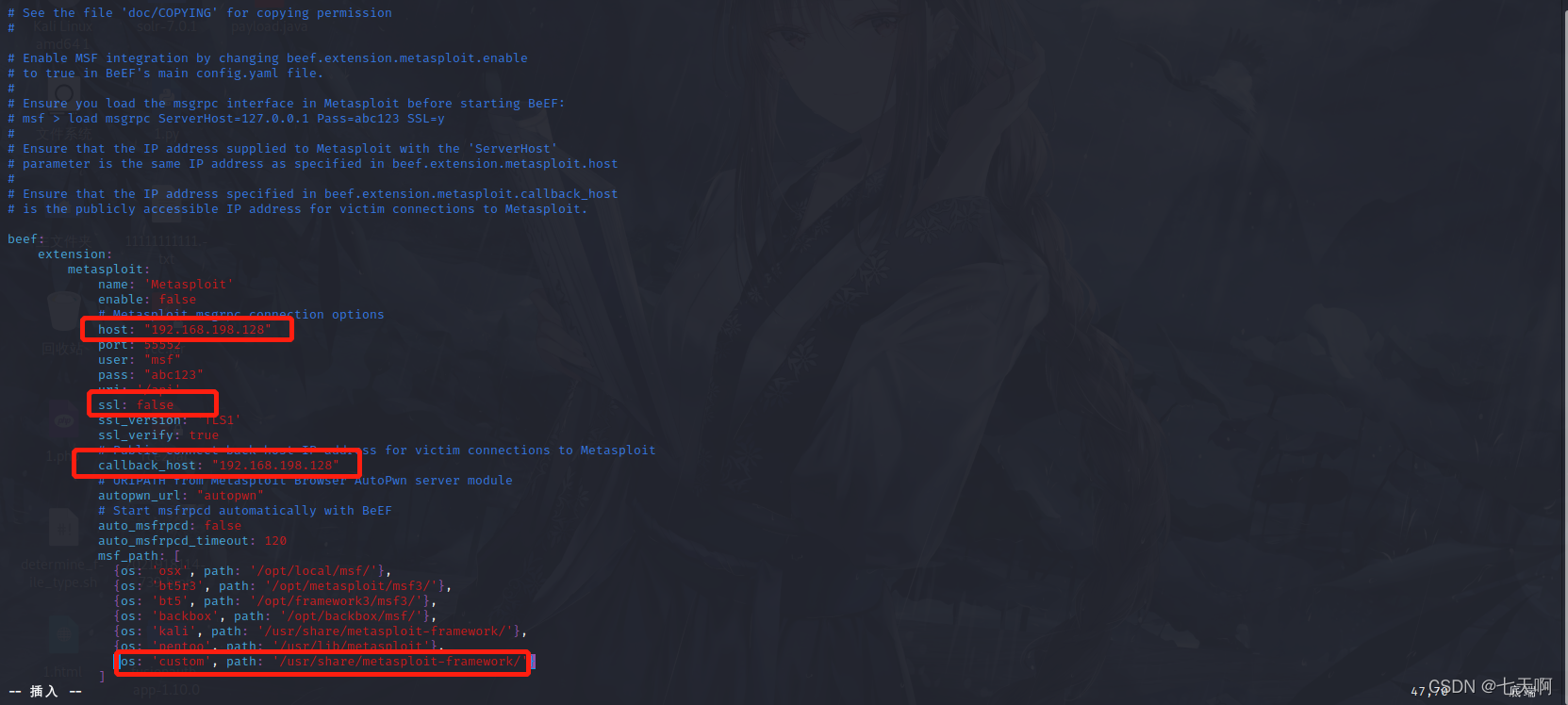

2、进入 cd /usr/share/beef-xss/extensions/metasploit路径下,修改config.yaml文件。

1、host改为本机IP;

2、ssl改为false;

3、callback_host改为本机IP;

4、msf_path中最后一行添加上kali的路径:/usr/share/metasploit-framework/

四、服务启动

1、启动Metasploit

service postgresql restart

msfconsole

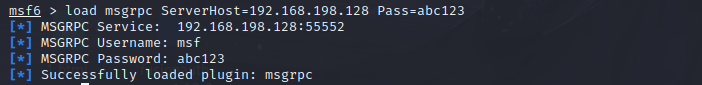

2、加载msgrpc

load msgrpc ServerHost=192.168.198.128 Pass=abc123

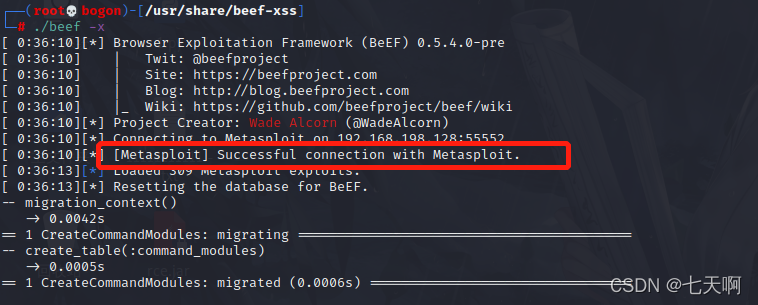

3、之后回到beef目录,输入./beef -x发现和metasploit连接成功

beef默认测试页面是

http://xx.xx.xx.xx:3000/demos/butcher/index.html

beef默认管理界面是

http://xx.xx.xx.xx:3000/ui/panel

登陆发现,联合成功!

相关文章

- web安全day18:kali下的两个实验彻底理解中间人攻击

- EvilAP_Defender:可以警示和攻击 WIFI 热点陷阱的工具

- 攻击链

- 攻击图生成工具mulval的安装和配置

- web攻击日志分析之新手指南

- 腾讯云服务器被攻击,tsm占用内存过高解决方法

- XSS漏洞自动化攻击工具XSSer

- DHCP拒绝服务攻击工具DHCPig

- 网络安全——XSS跨站脚本攻击

- 《黑客大曝光:移动应用安全揭秘及防护措施》一2.2 攻击与对策

- 从Web服务器的攻击防御工具HttpGuard(防cc攻击等)看Web服务器的反爬虫设置 —— 如何优化爬虫的性能

- 一种恶意程序专门攻击安卓

- 字符串js编码转换成实体html编码的方法(防范XSS攻击)

- java-sql注入攻击

- Q3安全报告显示DDoS攻击最高达623Gbps

- 蓝队攻击的四个阶段(二)

- 警惕利用CVE-2015-2545漏洞进行针对性攻击

- 恶意机器人利用登录页面对96%网站发动攻击

- DDoS攻击已成掩盖真实网络攻击的烟雾弹

- 这个名为“双面间谍”的攻击手法 竟然可把杀软变成恶意软件