web安全day18:kali下的两个实验彻底理解中间人攻击

实验一、中间人获得web输入内容

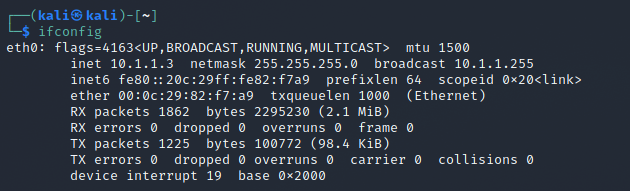

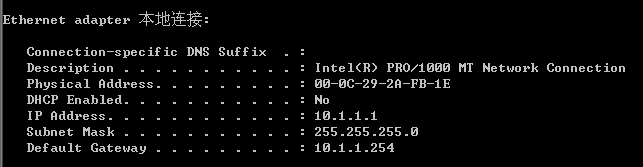

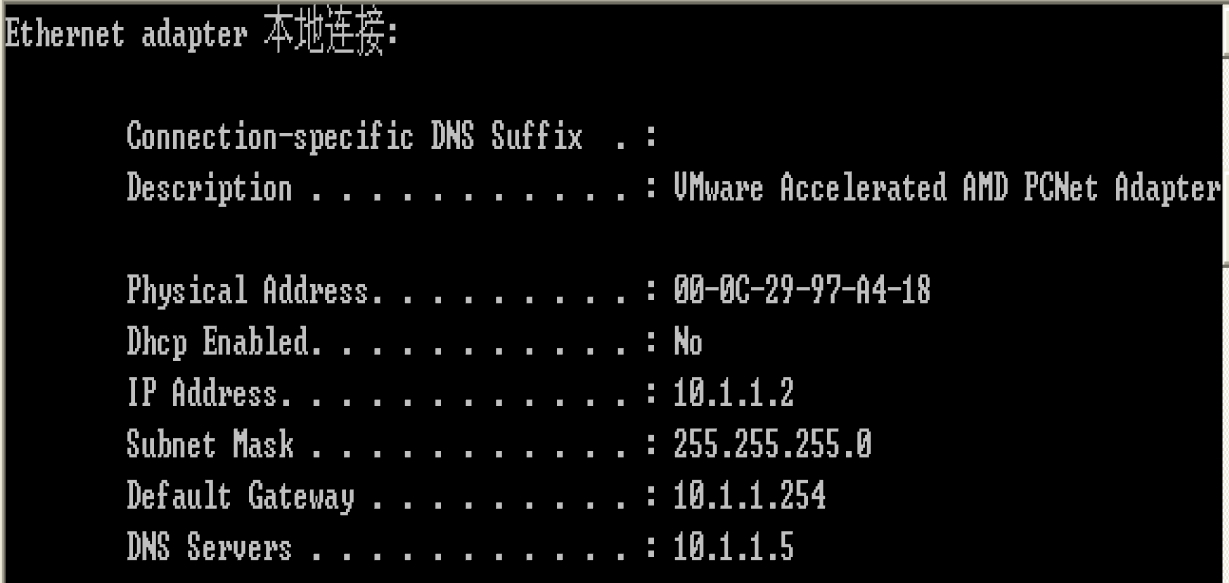

实验环境

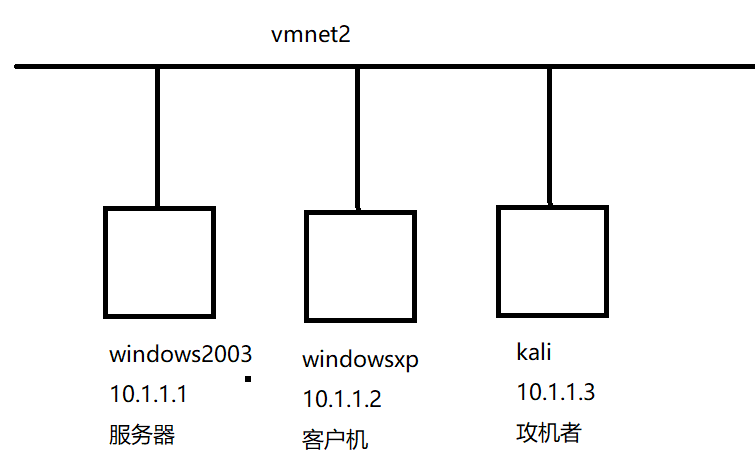

VMware:vmnet2

kali:10.1.1.3

windows2003:10.1.1.1

windowsxp:10.1.1.2

实验拓扑

实验目的

windows2003上部署了web服务,windowsxp用户需要输入用户名和口令进行登录。kali作为攻机者,通过进行arp欺骗攻机,从而获取windowsxp用户所输入的用户名和口令。

<?php

$nam = stripslashes($_POST['name']);

$pas = stripslashes($_POST['pass']);

$filed = @fopen("1.txt", "a+");

@fwrite($filed, "$content\n");

?>

<html>

<head>

<script type="text/javascript">

function goBack()

{

window.history.back() //后退+刷新

}

</script>

</head>

<body οnlοad="goBack()"> <!-- 加载之后立即执行一段 JavaScript -->

</body>

</html>

实验步骤

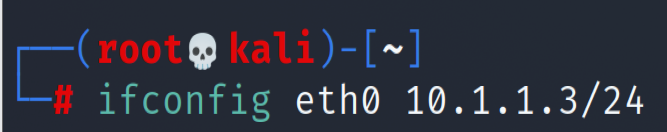

1、配置kali的ip地址

ifconfig eth0 10.1.1.3/24

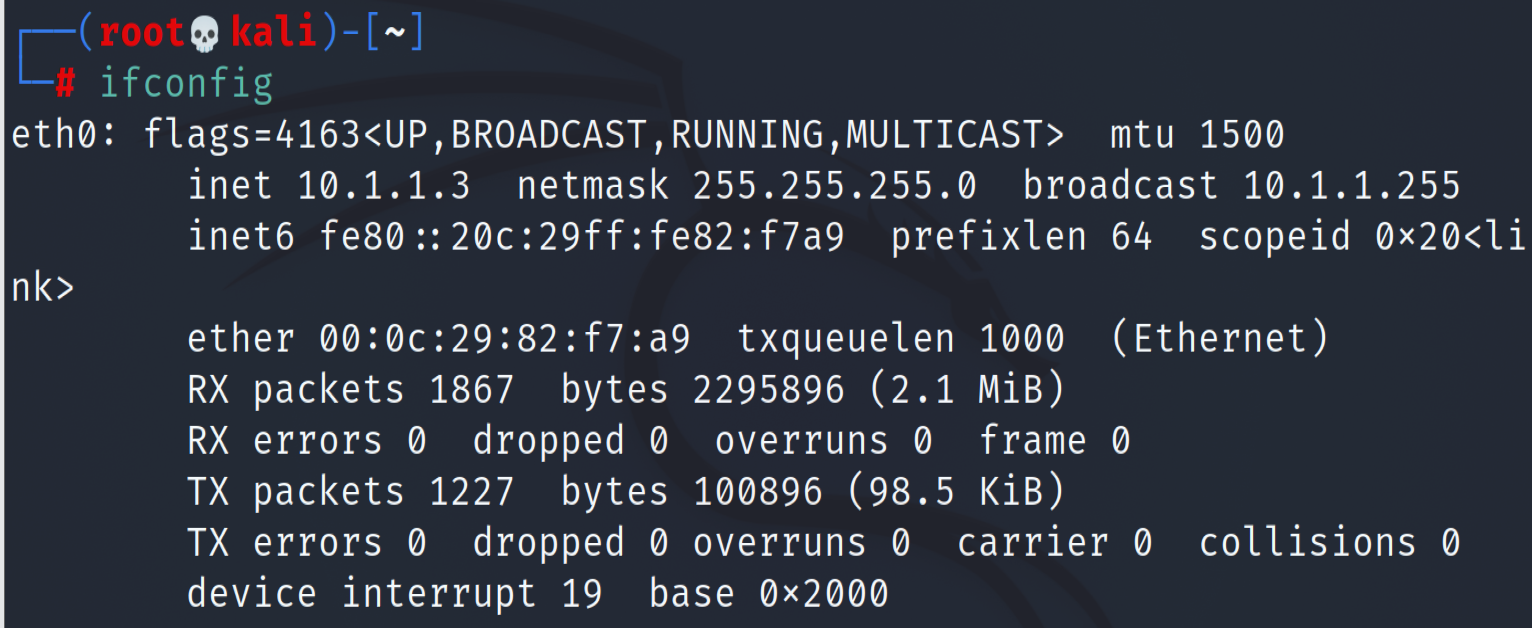

检查方法

ifconfig

ping测试

2、部署windows2003 web服务

移步#yyds干货盘点# web安全day6:IIS之WEB服务器

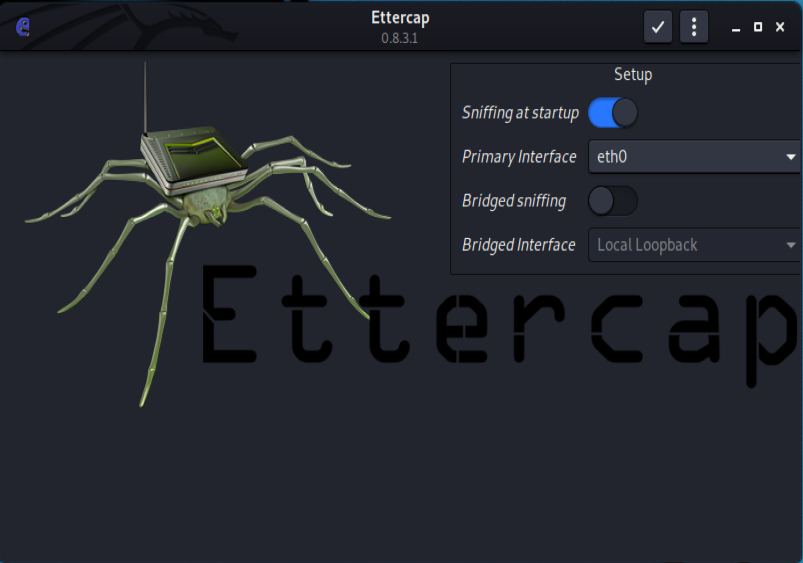

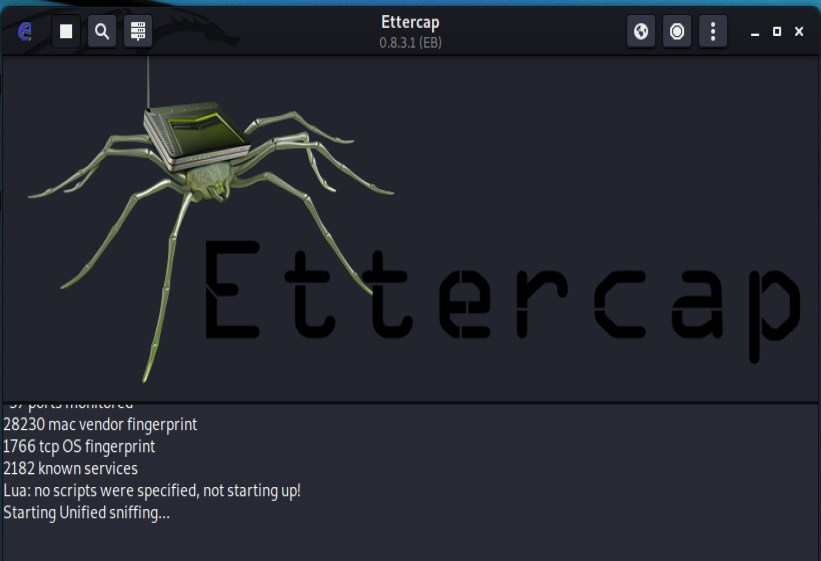

3、ettercap的使用

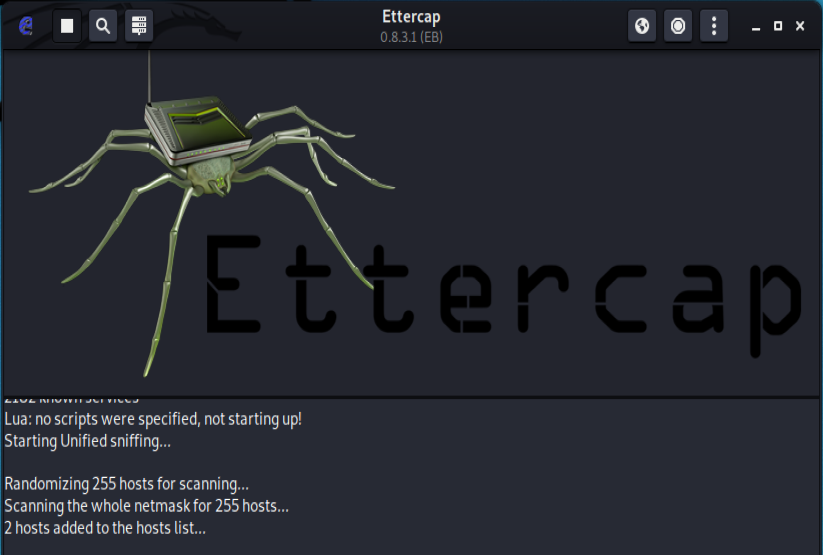

primary interface选择我们监听的网卡,默认eth0,然后点击上方✔。

点击🔍scan for hosts。

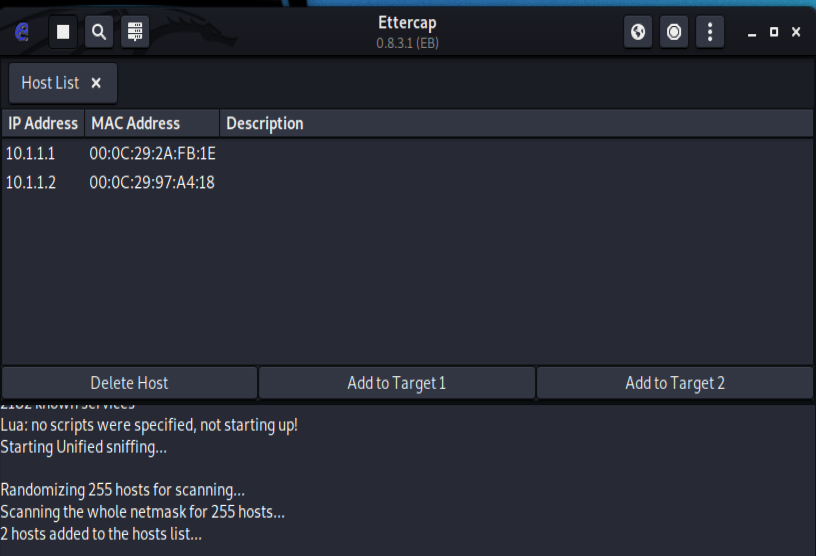

点击hosts list

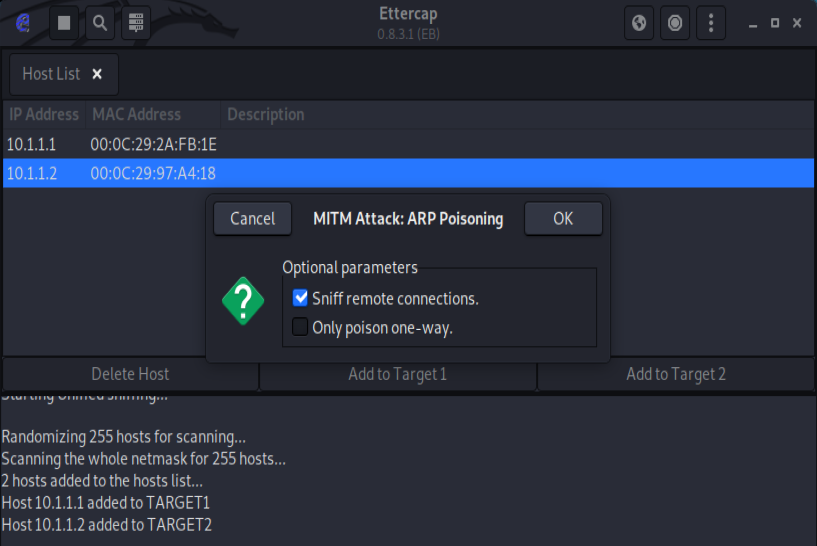

可以看到我们的列表中出现了两个地址,分别是10.1.1.1和10.1.1.2,它们对应的mac地址分别是000C-292A-FB1E和000C-2997-A418,如果我们回到一开始检查,会发现这正好就是我们搭建的windows2003和windowsxp所对应的ip地址和mac地址。

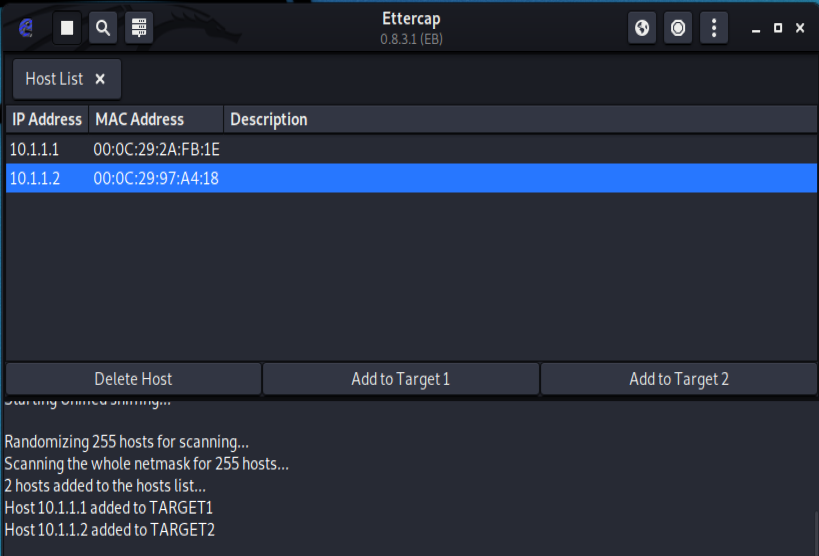

分别选中10.1.1.1和10.1.1.2,点击add to target1,add to tagget2为它们打上标签。

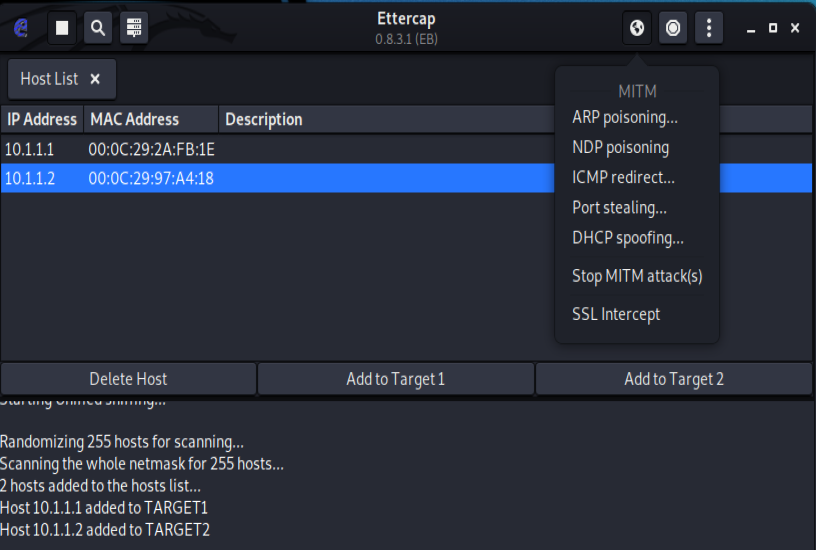

点击mitm按钮,其中有很多可供我们进行选择的操作。其中第一项是arp poisoning,中文就是arp欺骗。勾选sniff remote connections。点击ok。

此时攻机就开始了。

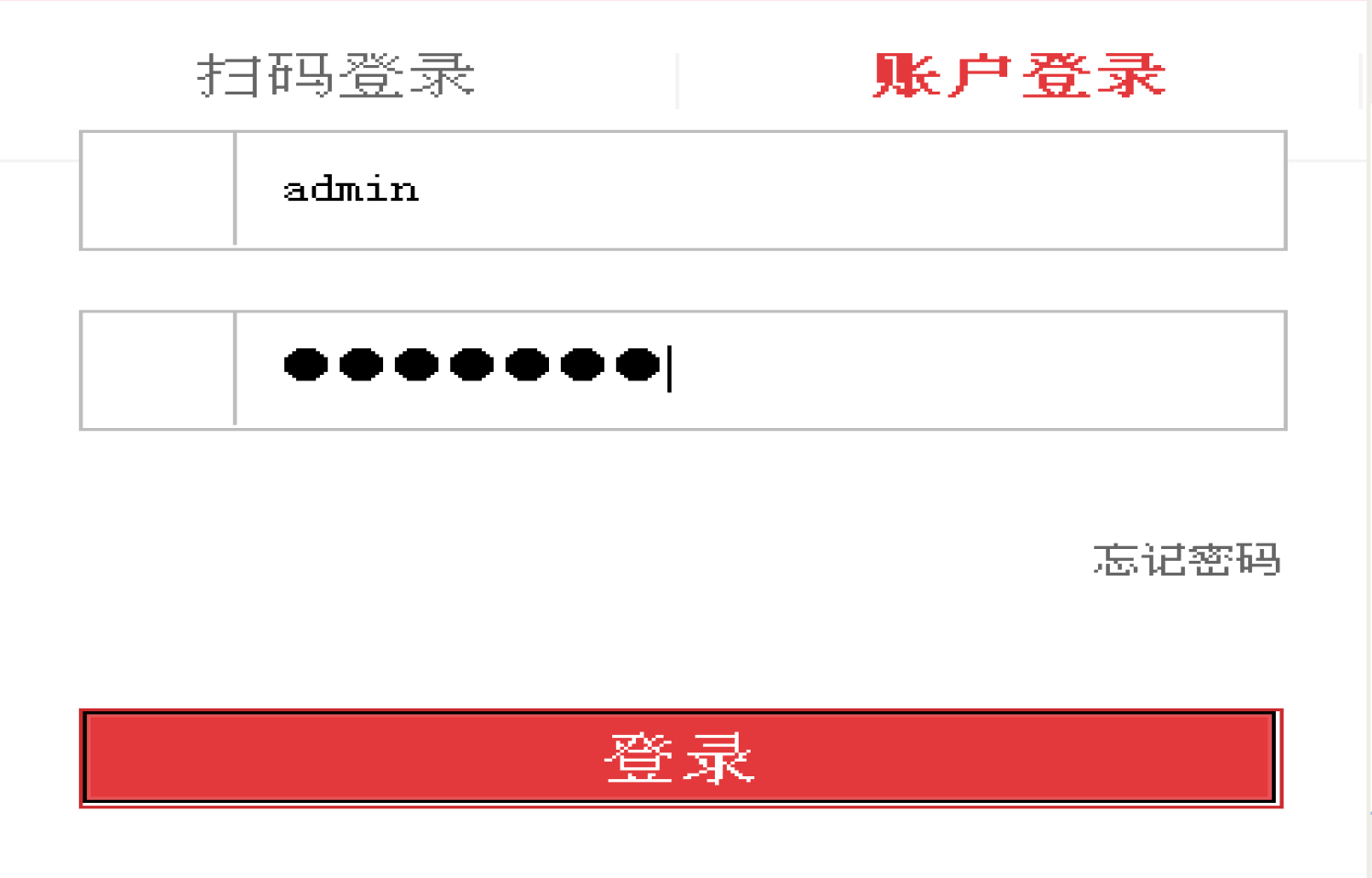

此时我们通过windowsxp访问web服务,在表单中输入用户名和口令。

可以看到,表单提交的内容是admin和123.com。

我们回到kali的ettercap进行检查。

可以看到用户名被获取到了。

实验二:中间人或者ftp输入用户名口令

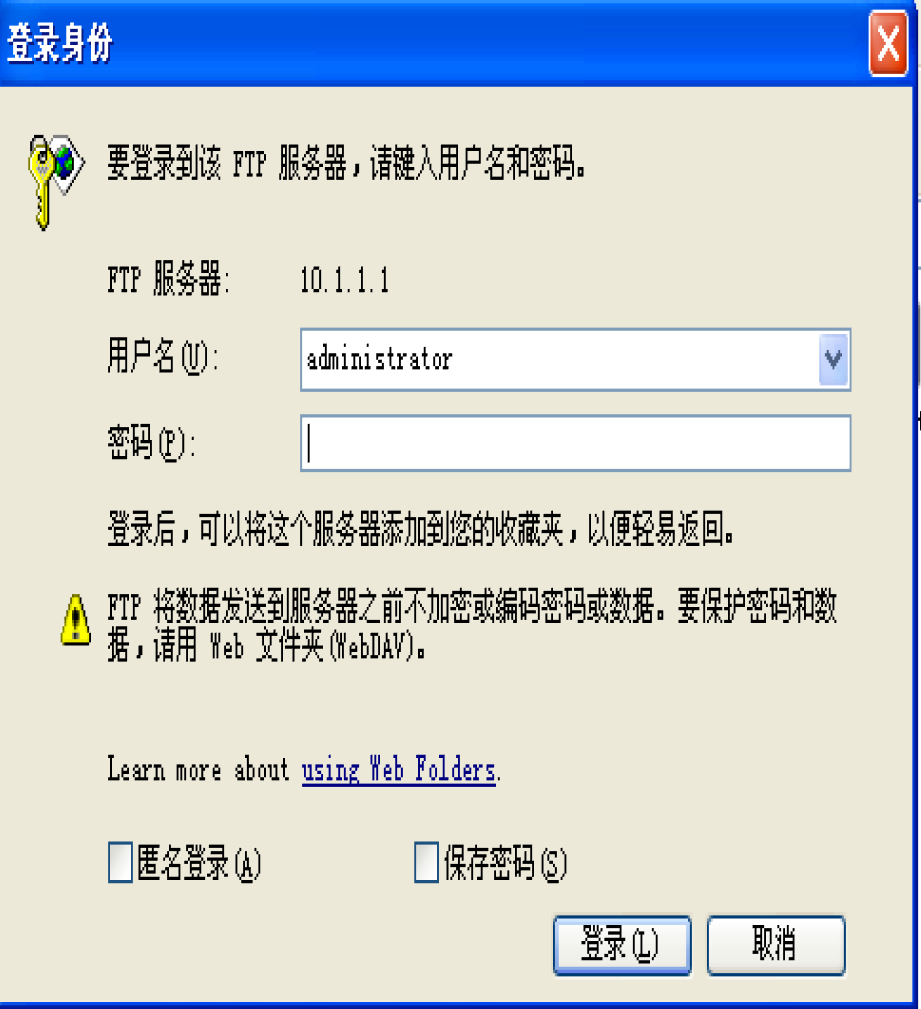

使用windowsxp访问windows2003的ftp站点。关于ftp站点的部署方式可以移步#yyds干货盘点# web安全day7:IIS之FTP服务器

输入用户名和口令。

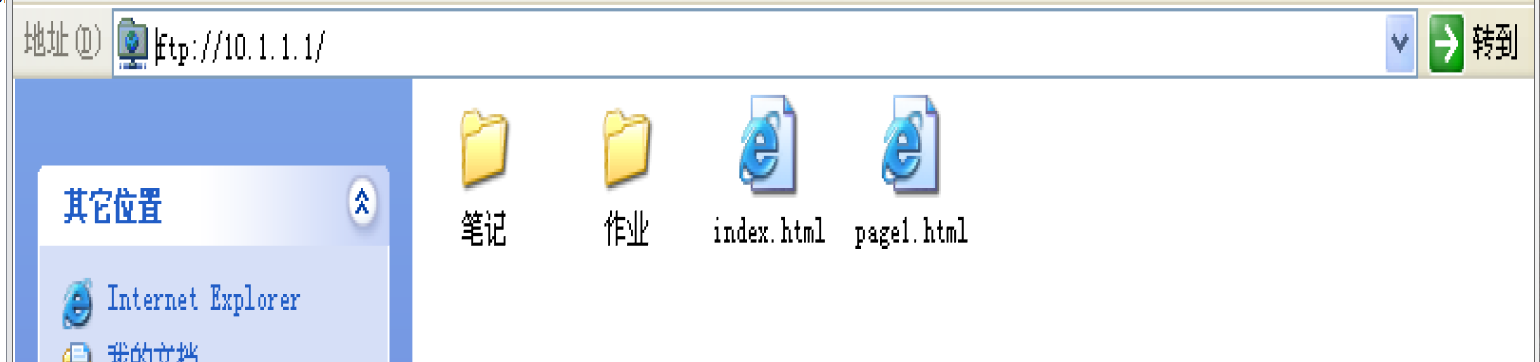

可以打开站点。

回到kali的ettercap中进行检查。

可以发现获取到了用户名和口令。

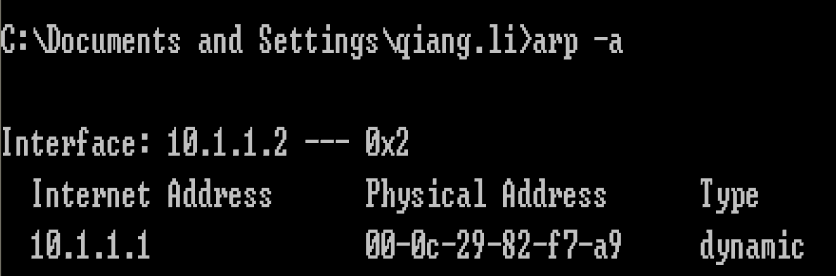

我们检查windowsxp的arp表项记录情况。

发现对应10.1.1.1的mac地址是000C-2982-F7A9。我们可以发现这个mac地址并不是正在的windows2003的mac地址,而是kali的mac地址。

这就是中间人攻机的典型案例。通过中间人攻机,能够在不被察觉的情况下,获得敏感信息。

相关文章

- PHP 安全三板斧:过滤、验证和转义之转义篇 & Blade模板引擎避免XSS攻击原理探究

- NET MVC全局异常处理(一) 【转载】网站遭遇DDoS攻击怎么办 使用 HttpRequester 更方便的发起 HTTP 请求 C#文件流。 Url的Base64编码以及解码 C#计算字符串长度,汉字算两个字符 2019周笔记(2.18-2.23) Mysql语句中当前时间不能直接使用C#中的Date.Now传输 Mysql中Count函数的正确使用

- web安全day19:DNS欺骗、ARP攻击及钓鱼网站制作

- 计算机网络4小时速成:网络安全,被动攻击,主动攻击,对称加密,公钥秘钥,数字签名,鉴别,网络层安全协议IPsec,传输层安全协议SSL,防火墙,入侵检测系统

- 前端安全系列:如何防止CSRF攻击?

- 攻击角度的浏览器安全----1、浏览器简介及安全基础

- nginx环境安装配置fail2ban屏蔽攻击ip

- 前端安全之XSS攻击及防御

- 安全专家:物联网设备抵御安全攻击水平堪忧

- 黑客肆虐 P2P平台是网络金融安全攻击的重灾区

- 字符串js编码转换成实体html编码的方法(防范XSS攻击)

- 浅析SSH简介、基本用法(查看/安装/登录/nohup)、中间人攻击、SSH安全机制、口令登录/公钥登录流程、远程操作/绑定本地端口/本地端口转发/远程端口转发/其他参数等的处理介绍

- 浅析前端安全:如何防止XSS攻击

- 我的网站被攻击了,运维大佬给了我自动封禁ip的脚本。

- 两年内赚到60万美元?走近以色列在线攻击服务vDOS

- 最新安全报告:DDoS攻击次数减少但是规模更大

- 美国专家声讨物联网安全 面对攻击如纸糊

- 昆明构建人社网络“安全盾” 日均拦截1.2万余次攻击

- 瑞数动态安全 - 零补丁、零规则 主动抵御未知零日攻击

- 浅谈C#.NET防止SQL注入式攻击

- 5G是卡位未来的重要基础设施 物联网已成为新的攻击入口

- 关于8月31日维基解密被攻击的观察与分析