【网站安全】网站被挂木马与777权限的奥妙

某天站长平台的微信群里的一位同学说网站被人挂马了,查了半天也查不到原因。艺龙SEO负责人刘明问了一句“是不是技术把linux系统里网站的核心目录设置777文件权限了”,同学查后发现果然如此。那么,777是什么?老虎机吗?爱偷懒的程序员都该会心一笑,省事大法啊。这简单的数字背后代表了一套伟大的文件权限控制思想。

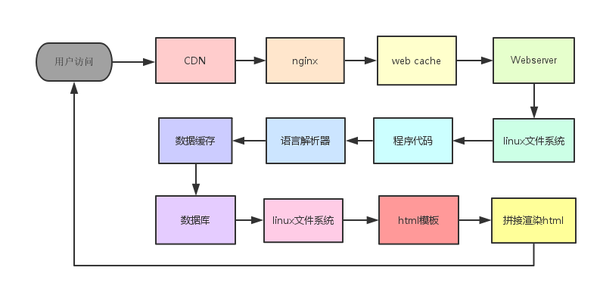

一、当用户访问一个网页

这个时候,你的服务器内部发生了什么,请参考下图。其中任何一个环节有漏洞,都会出问题。注意,本图片只代表个人理解,并非真实流程。

二、文件的权限只有三种

查询一下linux的标准文档,就知道。文件分为,读、写、执行三种权限。

r Read 可以打开并读取内容。

w Write 可以修改内容,增加内容,甚至删除内容。

x Execute 可以当做可执行程序,或者shell脚本执行。

特别注意,对于目录来说,x表示可以浏览他里头都有什么文件。

三、文件权限针对的是三类用户。

owner 文件所有者,或者说是创建了这个文件的人。

group 文件所在的组,一个组可以包含很多个owner,但不一定包含当前文件这个owner。

other 其他人,也就是除了当前这个owner,除了当前这个group外的所有人。

四、实际是什么样子的。

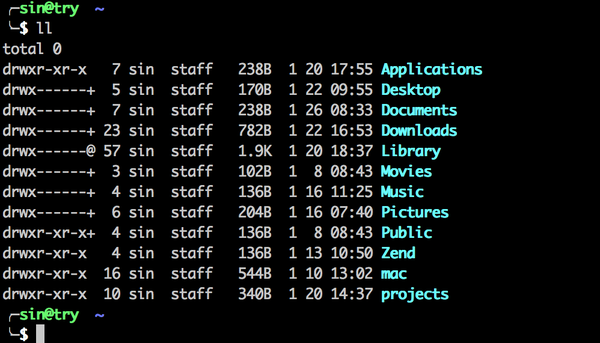

linux中所有文件都需要记录这3种权限和3种人群。3x3=9,再加上一个标记表示“这是不是一个目录”,一共10个标记。如图所示,

这12行表示12个文件,都是一个叫sin的人创建都,而且sin的分组是staff。

五、详细解释一下。

我们从前到后逐一说一遍。写着子母(drwx)的,表示有这个权限。写着横线(-)的,表示没有这个权限。

drwxrwxrwx

1: 这是不是一个文件夹。d表示是,-表示否。(如果写的是l,可以理解为他是快捷方式)

2:owner是否可以读取这个文件的内容。r表示是,-表示否。

3:owner是否可以改写这个文件的内容。w表示是,-表示否。

4: owner是否可以执行这个文件。x表示是,-表示否

5:group是否可以读取这个文件的内容。r表示是,-表示否。

6: group是否可以改写这个文件的内容。w表示是,-表示否。

7: group是否可以执行这个文件。x表示是,-表示否。

8: other是否可以读取这个文件的内容。r表示是,-表示否。

9:other是否可以改写这个文件的内容。w表示是,-表示否。

10:other是否可以执行这个文件。x表示是,-表示否。

六、怎么用数字方便的表示文件权限。

因为10个位置中,第1个不是权限,我们就只看后边9个位置。

如何把这个权限转化成数字呢?rwxrw-r--

owner group other

符号 r w x r w - r - -

二进制 1 1 1 1 1 0 1 0 0

相加之和 7 6 4

111 = 2^2 + 2^1 + 2^0 = 7

110 = 2^2 + 2^1 =6

100 = 2^2 = 4

所以rwxrw-r--就变成了:764

七、常用的权限数字

常用更改文件权限的命令,xxx代表文件名

600 只有owner有读和写的权限

644 owner有读和写的权限,group只有读的权限

700 只有ower有读和写以及执行的权限

666 owner,group,other都有读和写的权限

777 owner,group,other都有读和写以及执行的权限

八、终于讲到正题了

讲了这么说,你应该明白777的意思就是,任何人可以干任何事。那等于什么权限都没设啊!linux再安全也架不住自己人刻意制造漏洞吧。这完全等同于把钢铁侠屁股上的材料换成了窗户纸。

linux的安全原则是最小权限原则,能不给的权限就不要给。而很多懒惰或者新手的程序员往往为了省事使用最大权限。

有的人问,网站需要上传图片,需要w很正常,否则图片放哪呢。那我想问,你家的房子,是不是可以随便挪动?冰箱能挪动,承重墙能挪的动吗?请注意,客厅,卧室,厕所,厨房的空间都是rw的,但是承重墙只能是r的,不能随便w。

同理,网站核心代码是不可写的,只能可读。

学会了权限的基本支持,怎么运用呢?(只能说大概意思,具体应该怎么部署,还是找专业都运维同学问吧,我好久没碰web了。)

假设我把核心代码放在/var/www/,我把图片放在/var/pic/。前者目录rw,里头所有文件r。后者本身w,里头所有文件r

webserver只能解析/var/www/里的文件,不能执行/var/pic/里的。这样不至于让人家把木马程序放到/var/pic/里执行。

由于每个网站使用的语言都不一样,无法做一个统一说明,只能举几个例子。假如你的网站使用php语言,植入的木马基本也都是php语言写的命令。

可以分别试试这两个命令,因为php木马常用eval和create_function来做坏事(说/var/www/路径不存在的同学,面壁思过10分钟)。

grep "eval(" /var/www/* -r

grep "create_function(" /var/www/* -r

请注意,并不是没有用777权限,就万无一失了,web的漏洞多如牛毛,无孔不入,本文章只是抛砖引玉。

网站被黑客敲诈勒索的处理办法 我有个好兄弟也是做程序代码的,他前天突然跟我说他之前接的一个私活网站,突然被黑客入侵了,拿着数据库管企业老板要挟要钱,不给钱的话说要把数据全删了,因为我本身就是做网站漏洞修复的服务商,有安全漏洞的问题,好兄弟都会想到我,他很奇怪,因为用的mysql数据库,数据库3306那个端口没对外开放,怎么会被人把这个数据库入侵了,我一猜我就说那肯定是这个数据库被别人Sql注入漏洞攻击了。通过了解知道网站用的是PHP脚本开发的,因为目前PHP很多源码都是存在一些漏洞的。

怎么防止网站不被挂木马篡改 因为说这些脚本文件它都是一些静态的文件连接,那么既然是静态的,那就是说我们存放这个脚本的这个服务器,它只能放静态文件,不支持任何的脚本语言,那它也就不可能存在任何的后门,也不可能被篡改挂木马,上传脚本后门文件等等这些问题,所以说只要替换成静态的连接文件,那么说你网站从此以后没人能修改这些静态的脚本文件,他如果想给网站挂木马的话,那只有其他的办法,那就是说给你网页插入一个新的脚本文件,那么他给你插一个新的脚本文件的话,我想普通的站长一眼就能看到,所以不需要到处去找,直接就可以把它移除掉,或者是我们可以配合一些网站的检测一些程序,检测你网站是否存在未知的文件,配合这样一些东西去方便快速的锁定,这个

如何快速解决网站中存在的Web漏洞? 在大数据快速发展的现今阶段,不管多大多小的企业都会存在网络安全问题。有些人就很疑惑,哪里会存在问题呢?事实是只要你的业务是线上的,您有网站就会出现安全问题。其中包括用户隐私信息被不法分子盗取,企业敏感数据被窃取贩卖或者重要数据被删除等,都是会给企业造成致命性的打击。

早上刚上班就有新客户咨询我们Sinesafe安全公司反映说收到一条阿里云的短信过来,内容为:网站木马文件提醒018-06-20 09:20:49尊敬的***网:您的虚拟主机中有文件触发了安全防护报警规则,可能存在webshell网页木马,您可以登录虚拟主机控制台-对应主机的 管理 文件管理-网站木马查杀功能确认是否为恶意文件,相关帮助文档请参考网站木马查杀帮助。

阿里云盾提醒网站被WebShell木马后门分析与对策 收到阿里云用户朋友的反馈,说运行了一年的网站突然遭到黑客的攻击,系统cpu一直保持在100%,有进程也干不掉,然后客户就进行杀毒了,然后就把所有的exe文件都杀了,然后系统也就很多功能不正常了

元芳啊 阿里云ping https://ping.gaomeluo.com/aliyun/

相关文章

- 浏览器安全问题分析

- 关于 Web 安全,99% 的网站都忽略了这些

- 网站的安全架构

- 网站编程安全之更改文章时注意事项

- nginx安全:配置网站图片防盗链

- LInux 安全测试 2

- nginx安全:配置网站图片防盗链

- LInux 安全测试

- 阿里安全峰会:云安全的未来是什么样子的?

- 充分释放数据价值:安全、可信6到飞起

- 短信验证码——资产安全的最后防御底线

- SEAndroid安全机制简要介绍和学习计划

- 《华为HCIE安全认证》学习笔记 - 状态监测与会话表技术

- 安全渗透测试网站

- 测试开发必备技能:安全测试漏洞靶场实战

- Azure 解决方案:ATP保护你的企业信息安全,无懈可击 ——这个下面的安全架构图看,微软做得很全,除了流量侧检测能力略有欠缺。

- stealwatch里的安全功能——ETA结果会显示加密套件以及key长度,还有流量大小(例如41MB)

- 大数据平台安全标准设计

- MySQL5.7以及之后版本的编译后初始化问题以及安全初始化问题

- 无线WiFi安全渗透与攻防(五)之aircrack-ng破解WEP加密