【Windows 逆向】OD 调试器工具 ( CE 中获取子弹动态地址前置操作 | OD 中调试指定地址的数据 )

2023-09-27 14:28:10 时间

一、CE 中获取子弹动态地址前置操作

在上一篇博客 【Windows 逆向】OD 调试器工具 ( CE 工具通过查找访问的方式找到子弹数据基地址 | 使用 OD 工具附加游戏进程 | 在 OD 工具中查看子弹数据地址 | 推荐 ) 基础上 , 继续调试后续的内容 ;

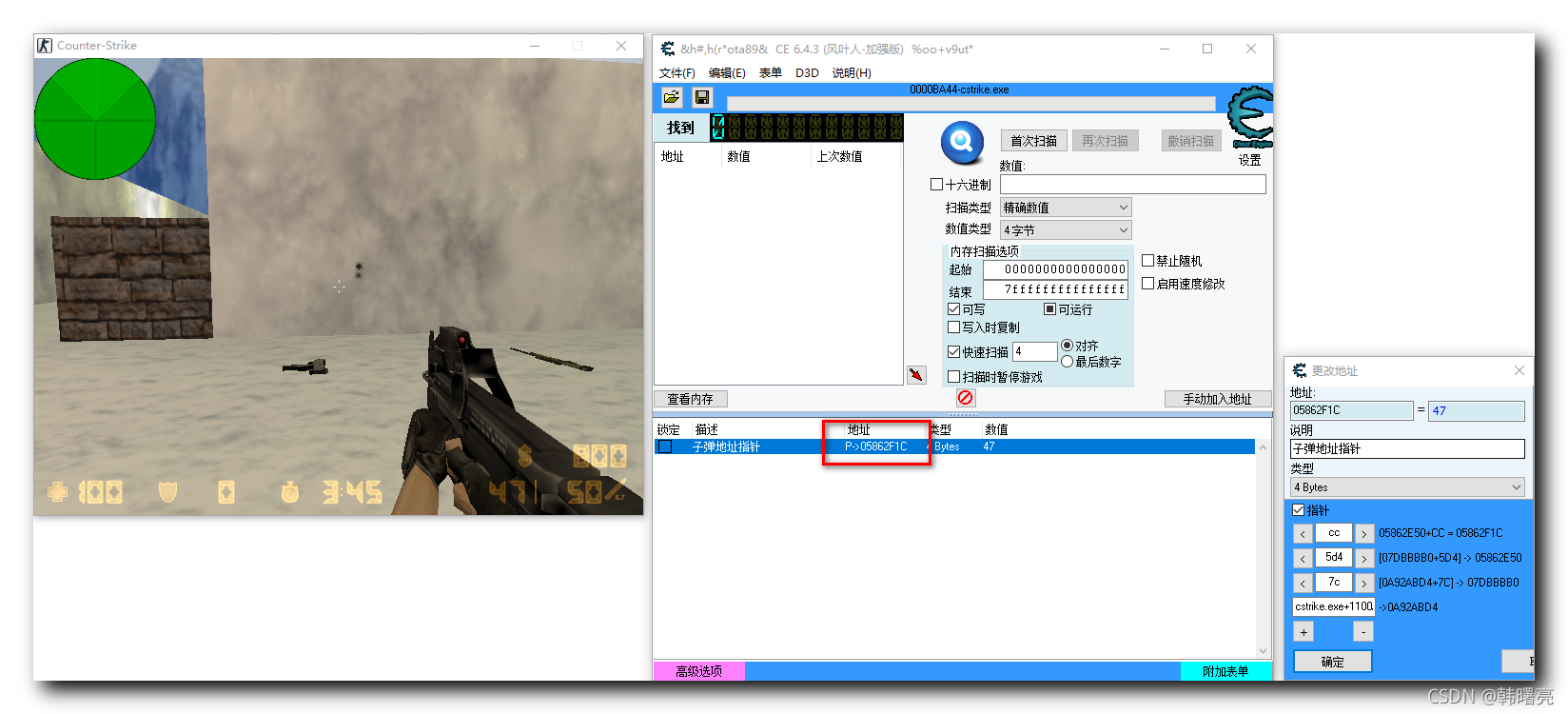

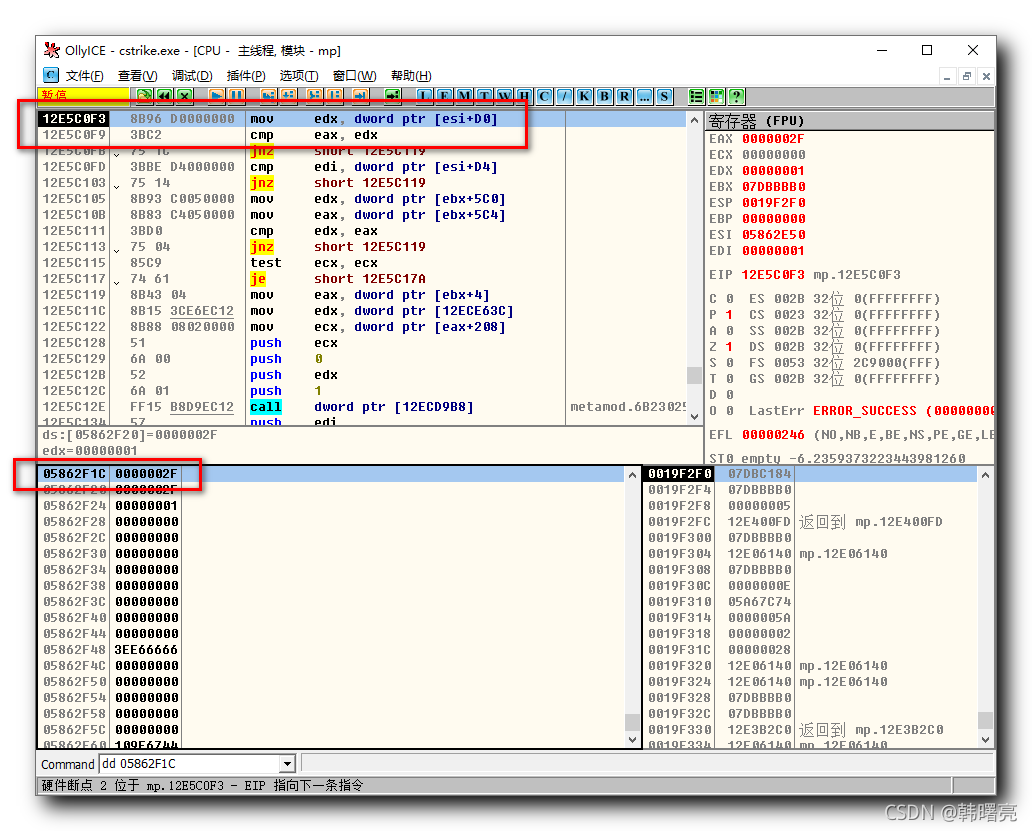

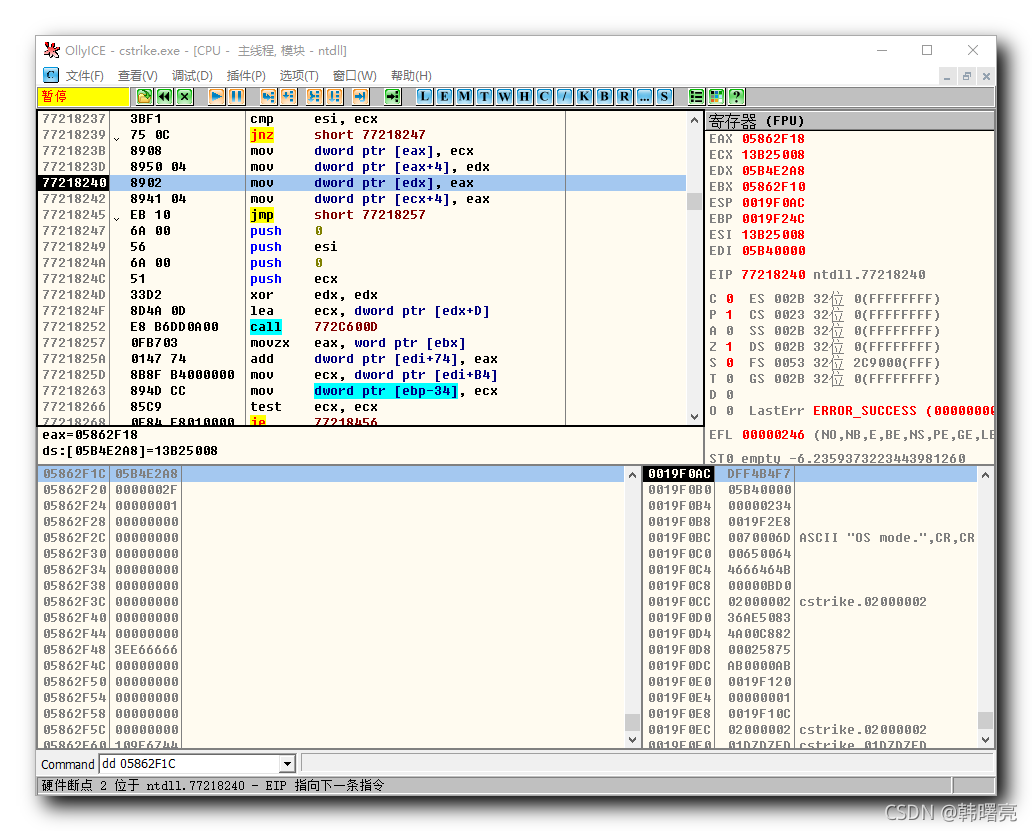

OD 调试期间中途崩溃 , 重新读取下子弹数据的动态地址 05862F1C ;

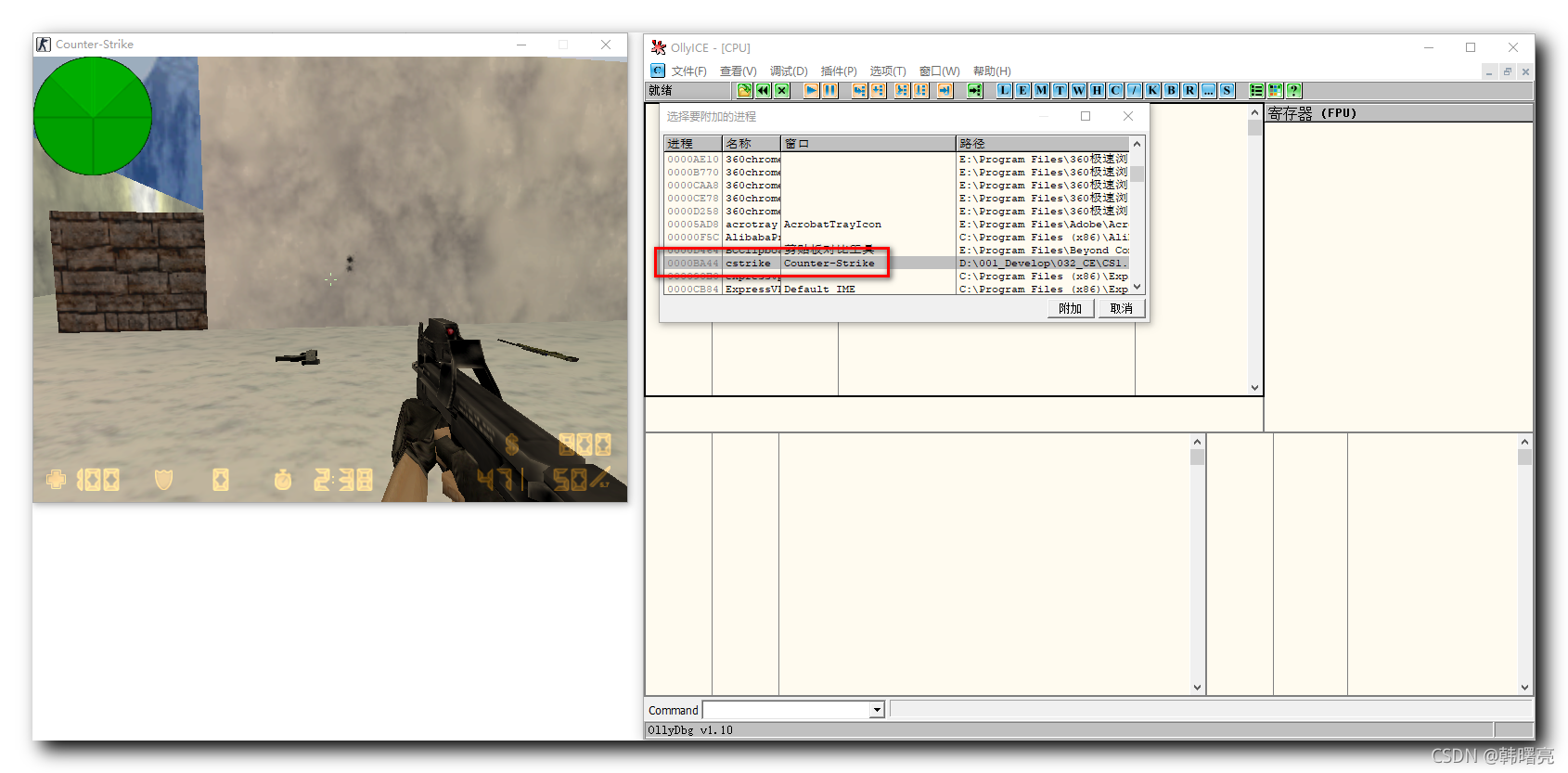

然后 OD 附加该游戏 ,

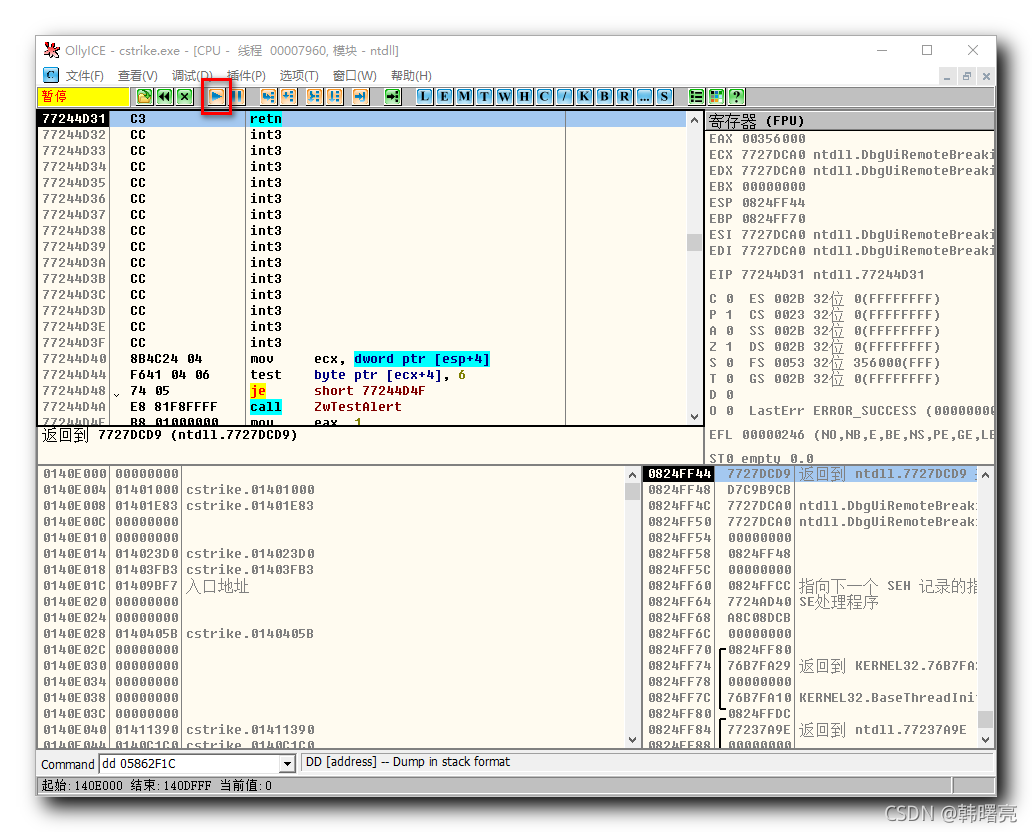

附加之后 , 点击运行按钮 , 否则会一直卡在暂停状态 , 游戏也无法执行 ;

在 Command 中运行

dd 05862F1C

命令 , 即可跳转到该数据位置 ;

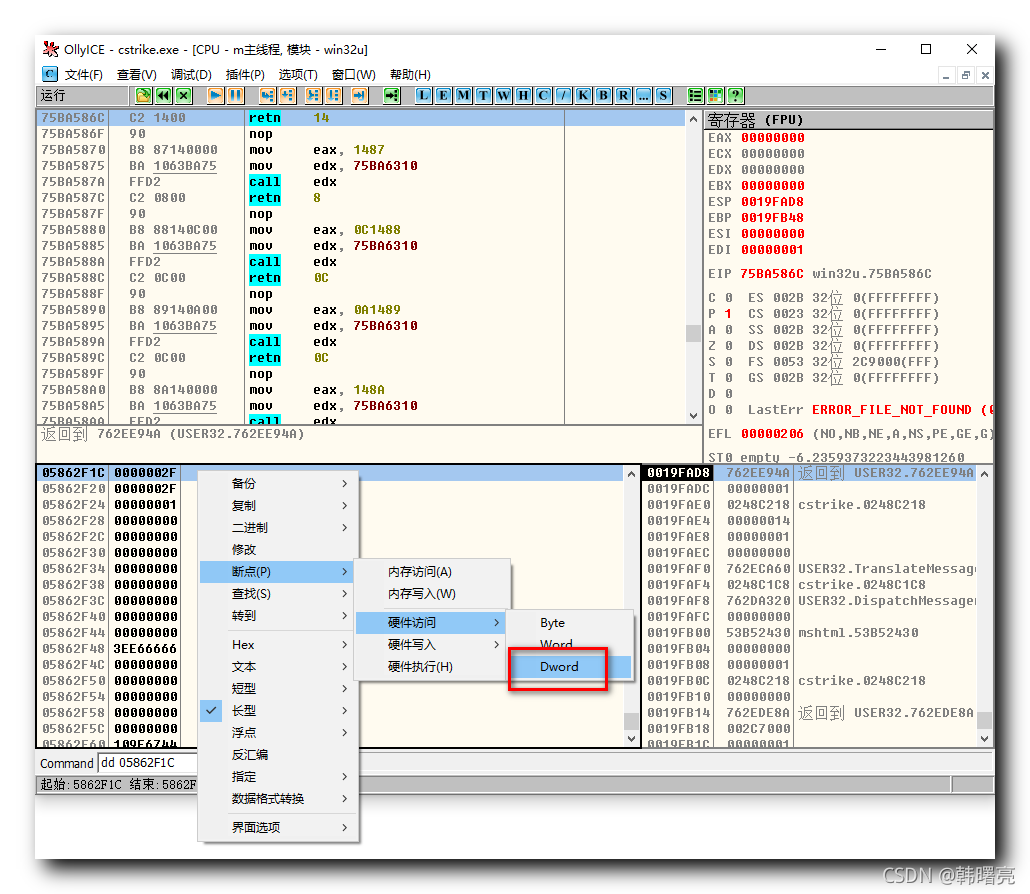

二、OD 中调试子弹数据

右键点击 05862F1C 地址处 , 选择 " 断点 / 硬件访问 / Dword " 选项 ,

在 反汇编窗口 中 , 可以看到断点处 ; 游戏也进入了暂停状态 ;

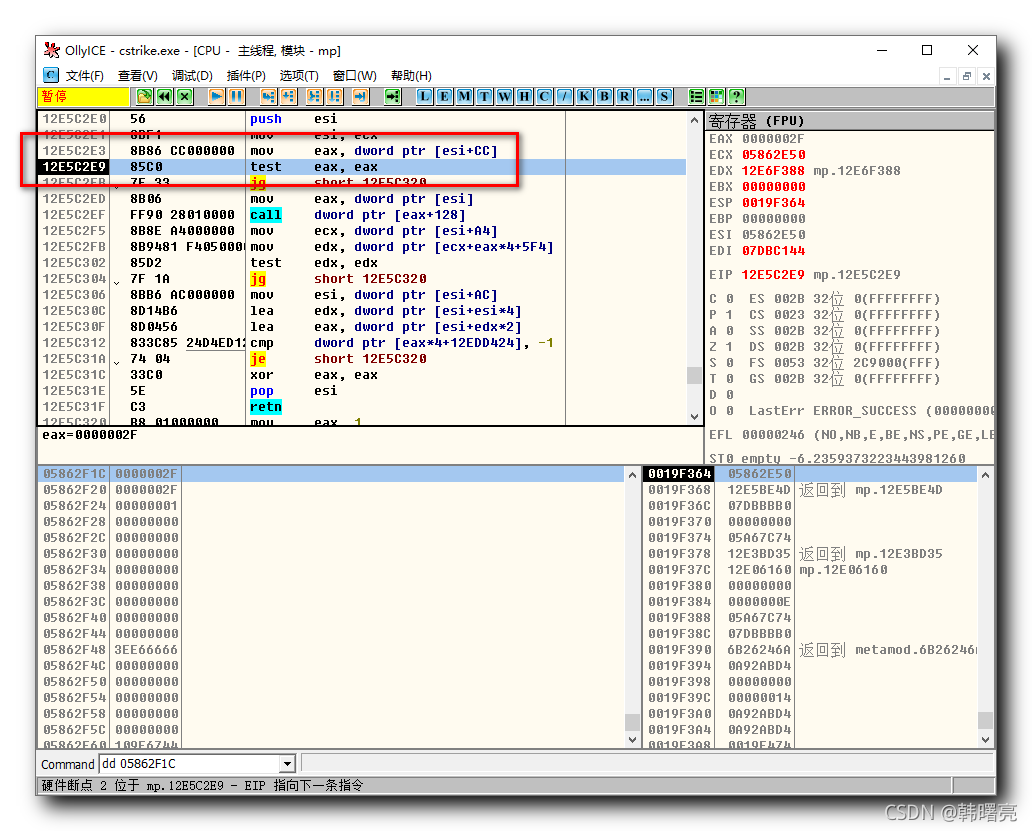

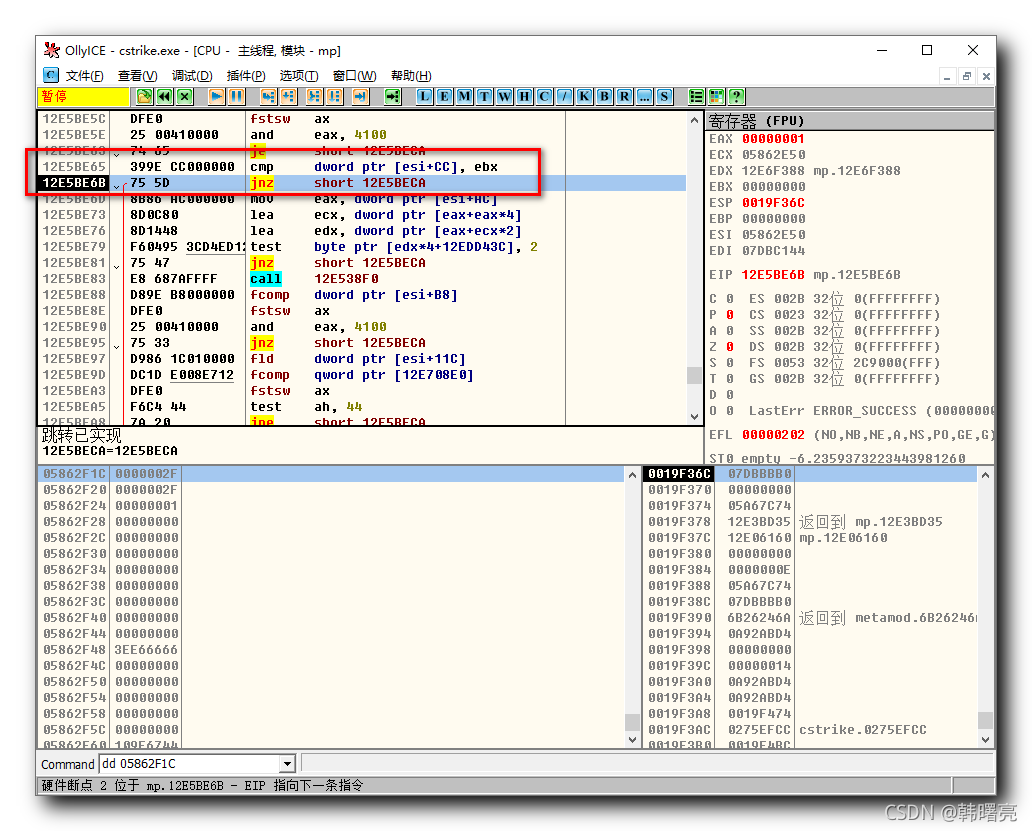

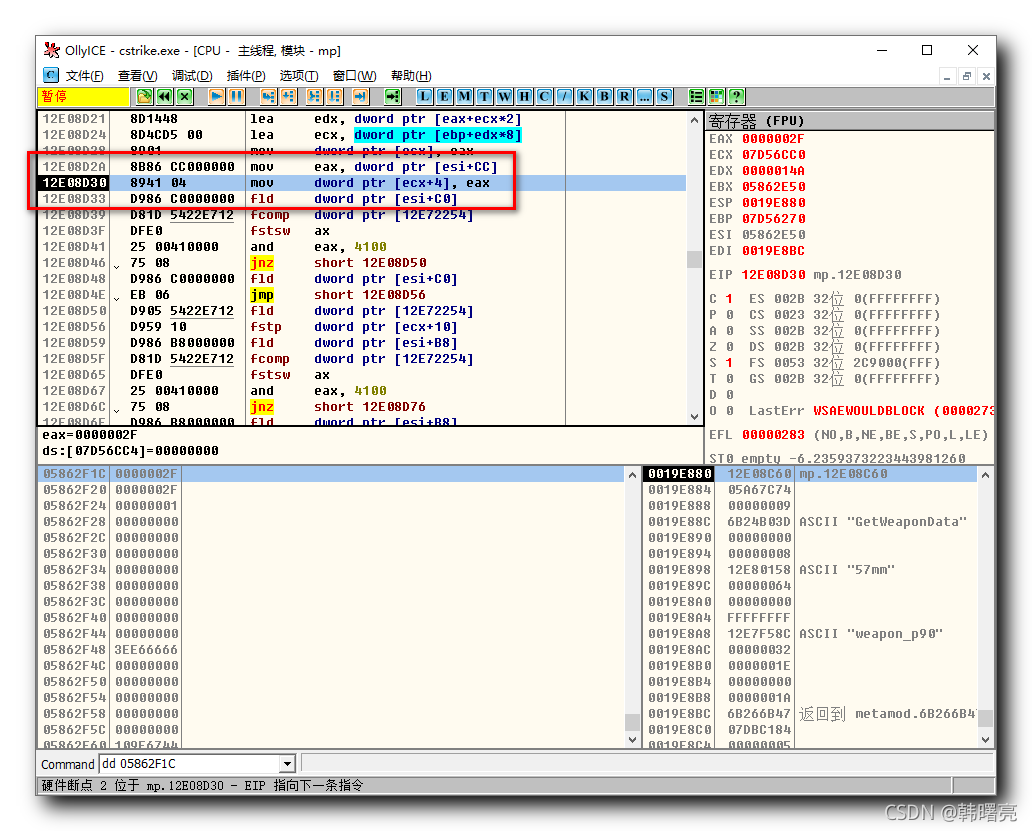

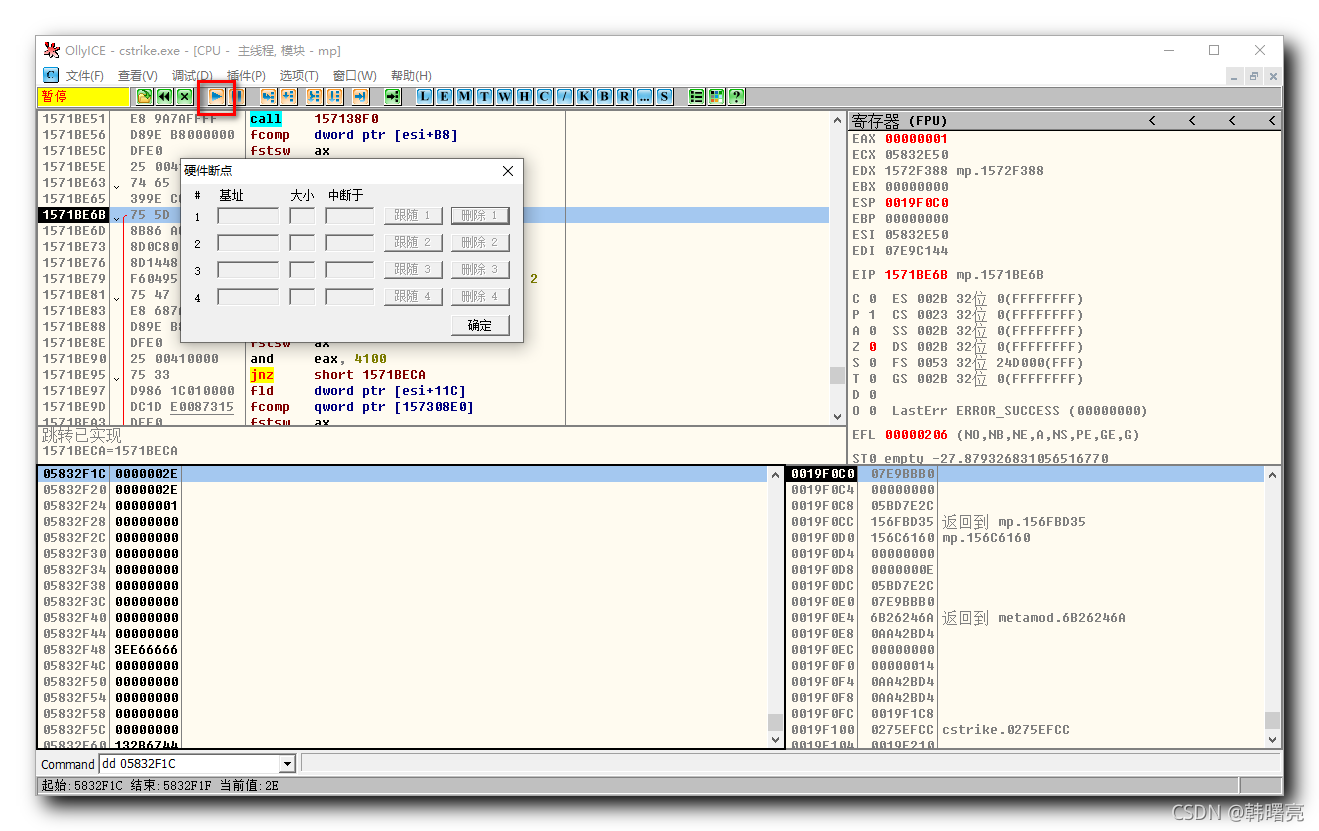

此时点击 " 运行按钮  " , 可以跳转到不同的端点处 ,

" , 可以跳转到不同的端点处 ,

第一次点击 " 运行按钮  " :

" :

第二次点击 " 运行按钮  " :

" :

第三次点击 " 运行按钮  " :

" :

第四次点击 " 运行按钮  " :

" :

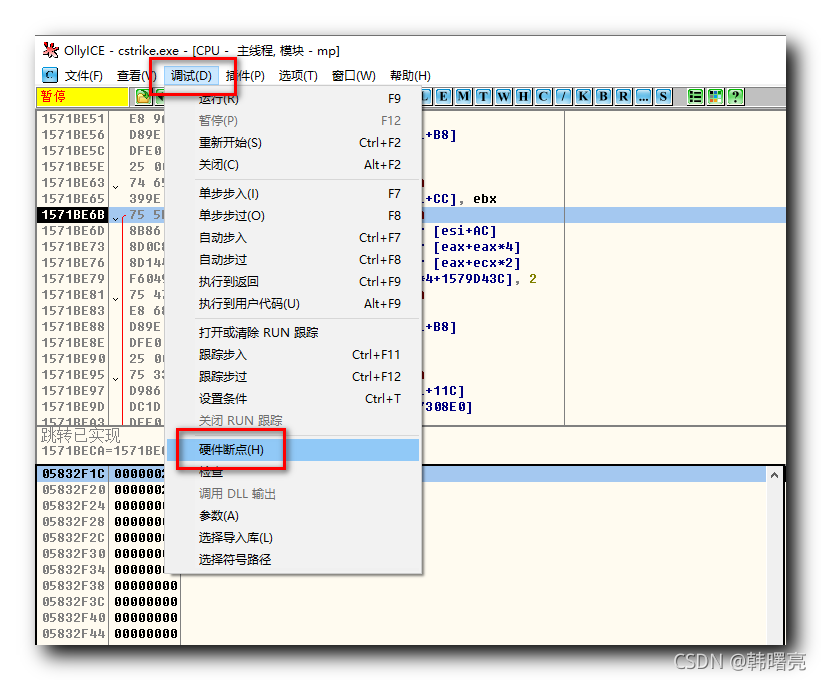

选择 " 菜单栏 / 调试 / 硬件断点 " 选项 ,

即可查看当前的硬件断点 ,

全部删除后 , 点击运行 , 恢复正常 ;

相关文章

- windows默认dns解析走ipv4而不走ipv6

- 【数据库开发】windows下使用c++调用redis

- Nginx - Windows下Nginx初入门

- Windows 8计算机管理器怎么打开?

- windows下使用vscode编写运行以及调试C/C++

- Windows 10 Creators Update将提供更多高级安全功能

- A quick introduction to Source Insight for seamless development platform between Linux and Windows

- 【VSCode】Windows下VSCode编译调试c/c++【更新 2018.03.27】

- Windows下安装Redis

- Windows 反调试技术——OpenProcess 权限过滤 - ObRegisterCallback

- ida+windbg调试windows

- LDAP安装配置(windows)

- cacti监控linux和windows磁盘IO

- Windows调试——使用windbg查找内存泄露

- Windows调试工具入门—1

- Windows Embedded CE 6.0开发环境的搭建

- 2018-9-20-在-Windows-下那些好用的调试软件

- 关于Windows Boot Manager、Bootmgfw.efi、Bootx64.efi、bcdboot.exe 的详解

- Windows调试的基石——符号(1)