5.Command Injection——安全加固——小白笔记——DVWA

2023-09-27 14:28:02 时间

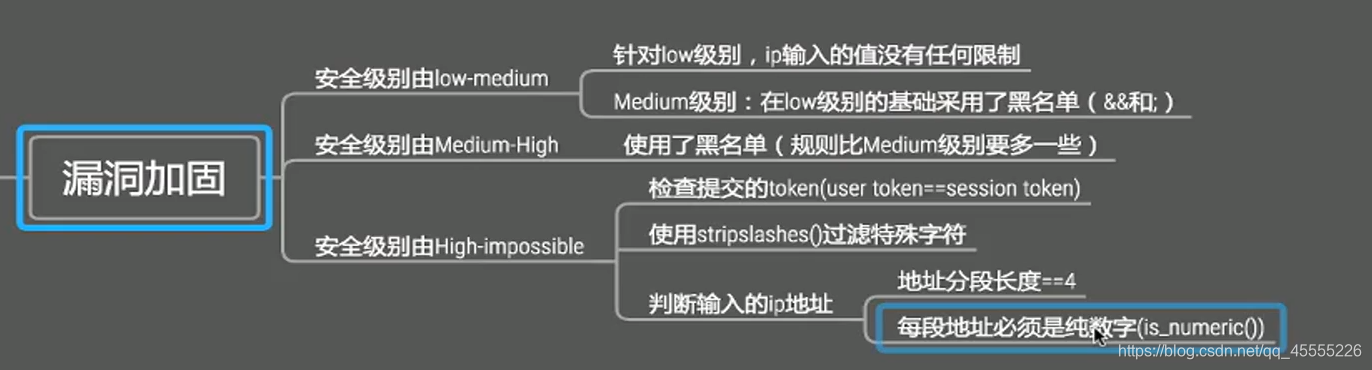

0x01:Impossible的安全加固(只针对代码层级)

1.上源码:

Command Injection Source:

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$target = $_REQUEST[ 'ip' ];

$target = stripslashes( $target );

// Split the IP into 4 octects

$octet = explode( ".", $target );

// Check IF each octet is an integer

if( ( is_numeric( $octet[0] ) ) && ( is_numeric( $octet[1] ) ) && ( is_numeric( $octet[2] ) ) && ( is_numeric( $octet[3] ) ) && ( sizeof( $octet ) == 4 ) ) {

// If all 4 octets are int's put the IP back together.

$target = $octet[0] . '.' . $octet[1] . '.' . $octet[2] . '.' . $octet[3];

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "<pre>{$cmd}</pre>";

}

else {

// Ops. Let the user name theres a mistake

echo '<pre>ERROR: You have entered an invalid IP.</pre>';

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>

2.附图:(来源:豌豆学院)

相关文章

- 【Python从入门到精通】(十五)Python异常机制,给代码加上安全TAO,不放过一个异常

- 学习攻略丨如何进阶为一名Web安全高手?

- RSAC 2017:国家发起的网络攻击已改变安全领域

- hadoop学习笔记(四):HDFS文件权限,安全模式,以及整体注意点总结

- IT需应对物联网世界的安全问题

- 《UNIX环境高级编程》笔记--errno是否是线程安全的?

- Oracle2021 年度安全警告,8 个安全漏洞需要注意

- SpringBoot学习笔记-13:第十三章-SpringBoot 与安全

- 如何提高安全操作和响应? 学会这7步就够了

- 安全测试 - 笔记

- 不容错过的千人盛会!2017 C3安全峰会看点抢先知

- 【织梦dedecms安全设置】dedecms如何防止被黑?dedecms被黑了怎么办?

- 服务器Windows Server 2008 远程控制安全设置技巧

- Web安全測试二步走

- E周安全:大数据时代安全发展趋势探讨

- #云栖大会# 移动安全专场——APP加固新方向(演讲速记)

- 《居危思危:国家安全与乡村治理》笔记

- Web 攻防之业务安全:验证码绕过测试.(修改数据包中 res_code 的值 实现绕过.)

- Web 攻防之业务安全:登录失败信息测试.