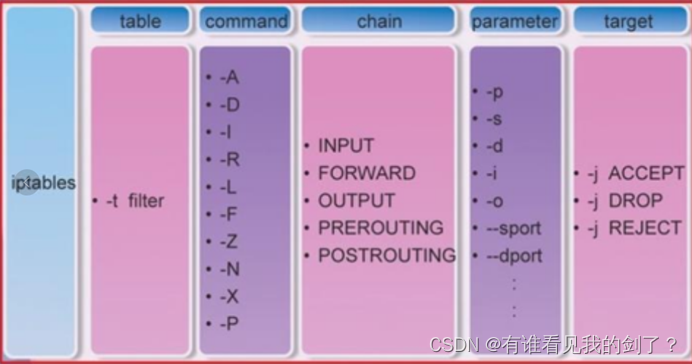

iptables语法规则

iptables命令基本语法

iptables [-t table] command [链名] [条件匹配] [-j 目标动作]

以下是对iptables命令的拆分讲解:

- -t table

用来指明使用的表,有三种选项:filter,nat,mangle。若未指定,则默认使用filter表。

-

command参数

指定iptables对我们提交的规则要做什么样的操作,以下是command常用参数:

-A

Append,追加一条规则(放到最后)

举例:

iptables -A INPUT -j DROP#拒绝所有人访问服务器(最为最后一条规则)

//若 -t 未指定表,默认使用filter表

-I

Insert,在指定的位置插入规则

举例:

iptables -I INPUT 2 -s 10.10.10.1 -j ACCEPT#允许10.10.10.1主机访问本机

//在filter表的INPUT链插入成第2条规则

-L

list,查看规则列表 具体参数: n: 只显示IP地址和端口号码,不显示域名和服务名称 v:

显示详细信息,包括每条规则的匹配包数量和匹配字节数 x: 在v的基础上,禁止自动单位换算(K,M)

–line-number: 可以看到规则号

举例:

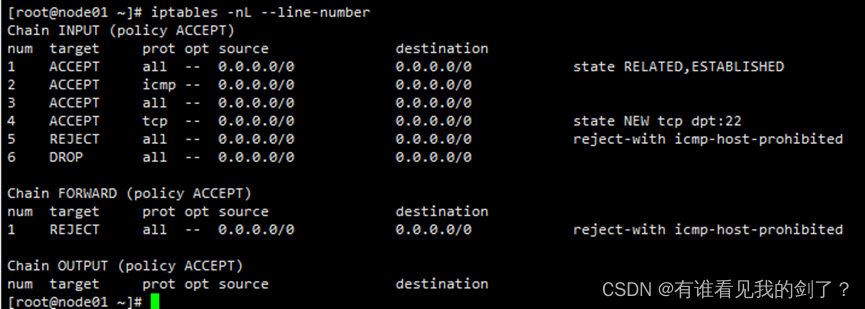

iptables -nL –line-number

-D

Delete,从规则列表中删除规则

举例:

iptables -D INPUT 2// 删除 filter 表INPUT链中的第2条规则

iptables -t nat -D PREROUTING 2// 删除nat表PREROUTING链的第2条规则

-P

Policy,设置某个链的默认规则

举例:

iptables -P INPUT DROP//设置filter表 INPUT链的默认规则是DROP

“当数据包没有被任何规则匹配时,则按默认规则处理”

-F

Flush,清空规则

iptables -F INPUT#清空filter表中INPUT链上的规则

iptables -F#清空filter表中所有链上的规则

iptables -t nat -F PREROUTING#清空NAT表中PREROUTING链上的所有规则

iptables -t nat -F#清空NAT中所有链上的规则

iptables -X#清空自定义的table

“注意: -F 是清空链中规则,但是不影响-P设置的默认规则。因此在生产环境中,若指定默认规则为DROP,一旦执行iptables -F,很容器导致自己也无法连接服务器(-F 会把配置的明细ACCEPT规则删除,只留下默认规则拒绝所有)”

-Z

zero,将制定链的所有计数器归零。(如为指定,则认为是所有链)

举例:

iptables -Z INPUT

条件匹配参数

- 按网络接口匹配

-i

匹配数据进入的网络接口,此参数主要应用nat表,例如目标地址转换。

举例:

-i eth0

-o

配置数据流出的网络接口

举例:

-o eth1

//匹配从eth1流出的数据包

- 按源及目的地址匹配

-s

配置源地址,可以是IP、网断、域名,也可空(代表任何地址)

举例:

iptables -A INPUT -s 10.10.10.10 -j DROP//拒绝10.10.10.10主机访问本机

-d

配置目标地址

举例:

iptables -A OUTPUT -d www.baidu.com -j DROP//禁止本机访问百度

- 按协议类型匹配

-p

匹配协议类型,可以是TCP、UDP、ICMP等

举例:

iptables -A INPUT -s 10.10.10.10 -p icmp -j DROP//禁止10.10.10.10主机ping通本地

- 按源及目的端口匹配

–sport

匹配源端口;可以是单个端口,也可以是端口范围

–dport

匹配目的端口;可以是单个端口,也可以是端口范围

举例:

--sport 23//匹配源端口是23的数据包

--sport 2000:3000//匹配源端口是2000-3000的数据包

--sport :2000//匹配2000以下的数据包(包含2000)

--sport 1000://匹配1000以上的数据包(包含1000

注意: --sport 和 –dport 必须配合-p参数使用

例如:

iptables -A INPUT -p tcp -dport 80 -j ACCEPT//允许外部数据访问我的服务器80端口

详细解释:

1、 这是一条从外部进入内部服务器的数据

2、 数据包的目的(dport)地址是22,就是要访问我本地的22端口

3、 允许以上的数据行为通过

- 目的动作

-j ACCEPT

允许数据包通过本链而不拦截它

举例:

iptables -A INPUT -j ACCEPT//允许所有访问本机的数据包通过

-j DROP

丢弃数据包;阻止数据包通过本链

举例:

iptables -A FORWARD -s 10.10.10.10 -j DROP//阻止来自10.10.10.10的数据包通过本机

-j SNAT

源地址转换,支持转换为单IP,也支持转换到IP地址池 举例: 转换到单IP

举例1:

iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -j SNAT --to 18.18.18.18//将内网192.168.1.0/24 转换为公网地址18.18.18.18地址;SNAT,用于访问互联网

举例2:

转换到一组地址池

iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -j SNAT --to 18.18.18.18-18.18.18.28

//同上,只不过是转换到一组IP地址池

-j DNAT

目的地址转换,支持转换为单IP,也支持转换到IP地址池

举例1:

转换到单IP举例

iptables -t nat -A PREROUTING -i eth0 -p tcp --dport 80 -j DNAT --to 192.168.1.1//把从eth0口进来访问TCP/80端口的数据包目的地址改成192.168.1.1

举例2:

转换到一组地址池

iptables -t nat -A PREROUTING -i etho -p tcp --dport 80 -j DNAT --to 192.168.1.1-192.168.1.10

-j MASQUERADE

动态SNAT转换(适用于动态IP场景)

举例:

iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -o eth0 -j MASQUERADE//将源地址是192.168.1.0/24 的数据包进行地址伪装,转换成eth0上的IP地址

iptables常用附加模块

- 按包状态匹配(state)

-m state --state 状态

举例:

iptables -A INPUT -m state –state RELATED,ESTAABLISHED -j ACCEPT//将目前已运行的服务端口全部开放

- 按来源MAC匹配(mac

-m mac --mac-source MAC

举例:

iptables -A INPUT -m --mac-source xx:xx:xx:xx:xx:xx -j DROP//拒绝来自某MAC地址的数据包进入本机

- 按包速率匹配(limit)

-m limit --limit 匹配速率

举例:

iptables -A FORWARD -d 192.168.1.1 -m limit --limit 50/s -j ACCEPT//允许192.168.1.1每秒转发50个包给自己iptables -A FORWARD -d 192.168.1.1 -j DROP //禁止转发192.168.1.1的数据包

- 多端口匹配(multiport)

-m multiport <–sports|–dports|–ports> 端口1[,端口2,…,端口 n]

举例:

iptables -A INPUT -p tcp -m multiport --dports 22,53,80,443 -j ACCEPT//允许访问本机TCP/22,53,80,443端口

注意:该参数必须与-p参数一起使用

相关文章

- Allegro设置测试点离器件间距规则操作指导

- 这些基本语法规则你还不知道?那你的Python还没入门...

- 《Python数据挖掘:概念、方法与实践》一2.3 项目—发现软件项目标签中的关联规则

- CSDN日报20170409 ——《扯蛋的密码规则》

- 规则引擎Drools使用 第九篇 Drools 的高级语法之query使用

- 规则引擎Drools使用 第四篇Drools基础语法

- Spring Cloud Alibaba基础教程:Sentinel Dashboard中修改规则同步到Nacos

- 《C++编程规范:101条规则、准则与最佳实践》——1.5做代码审查

- Perl语法的基本规则

- iptables 操作规则

- OS X 签名规则改变并非苹果开发者网站安全漏洞

- element-ui做表单验证 v-for遍历表单 自动生成校验规则 pc移动双适配

- 关于iOS测试机个数上限的详细规则

- Silverlight+WCF 新手实例 象棋 棋子移动-规则补充(三十七)