政府黑客使用无文件技术投放远程控制木马

本文讲的是 政府黑客使用无文件技术投放远程控制木马,亚洲的国家黑客正使用一种新技术投放远程控制木马,回避安全产品的检测。

终端安全公司SentinelOne发布消息称,这些威胁小组使用的方法能够将远程控制木马注入到受害设备的内存。反病毒软件、甚至是更新型的技术,只要基于文件检测,就无法发现此类威胁。

研究人员通过分析攻击过程发现,硬盘上的确被写入了一些新文件,但恶意载荷从未在未经加密的状况下触及硬盘。

约瑟夫·兰德瑞 (Joseph Landry) 是SentinelOne公司的高级安全研究人员,他对媒体表示,亚洲多个国家的政府黑客正使用这一技术。尽管此类攻击主要出现在亚洲范围内,但也存在黑客使用该技术对付世界其它地方的政府及企业的可能性。

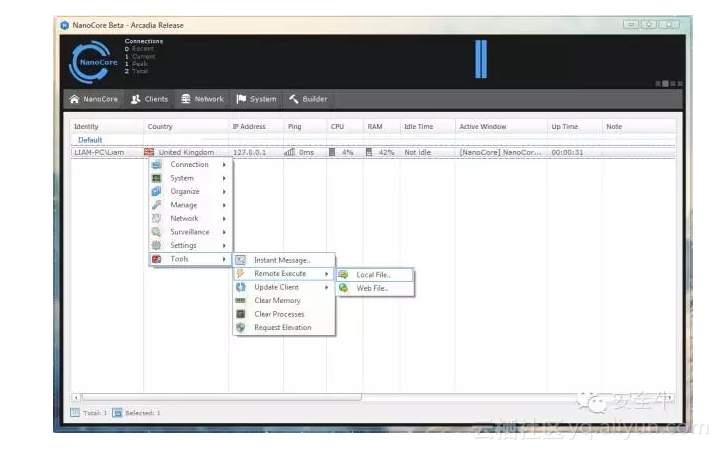

SentinelOne披露了一种使用已知远程控制木马NanoCore(也即Nancrat) 的攻击,它让攻击者能够监视受害者。然而,专家也同时指出,该技术能够用于投放任意类型的木马。

首次在系统上执行时,恶意软件会在%APPDATA%文件夹下创建两个二进制文件并运行。为了保持自身持续存在,软件会创建一个注册表键,指向两个文件之一。

另有一个加密过的DLL被用于解包并将解密后的远程控制木马注入到内存。该DLL和NanoCore可执行文件本身的设置是通过多个PNG图像文件的像素数据存储的。

在全部组件解密之后,使用多种Win32 API和系统调用,可将NanoCore恶意载荷注入到新进程中。

SentinelOne公司的博客上详细介绍了这种感染手段。

无文件感染技术已经在多种类型的攻击中出现,这些攻击中使用了漏洞利用包、勒索软件和点击欺诈恶意软件。

原文发布时间为: 四月 25, 2016

本文作者:Venvoo

本文来自云栖社区合作伙伴安全牛,了解相关信息可以关注安全牛。

原文链接:http://www.aqniu.com/threat-alert/15329.html

纽瓦克市政厅电脑遭勒索软件劫持,部分公共服务被迫瘫痪 本文讲的是纽瓦克市政厅电脑遭勒索软件劫持,部分公共服务被迫瘫痪,根据TAPInto Newark获取的文件,以及一位了解黑客知识的市政厅官方所言,纽瓦克市政厅的一些电脑已经被勒索软件感染,目前无法使用。黑客要求受害人支付24比特币或约3万美元的赎金,才会帮助其恢复电脑。

黑名单:哪些家庭产品最易遭受黑客入侵? 本文讲的是黑名单:哪些家庭产品最易遭受黑客入侵?,无论销售商吹嘘他们的产品有多么智能,都无法否认这样一个事实:许多智能家居产品非常易受黑客攻击。现在即便你的前门已经上了锁也无法阻止网络攻击的发生。

相关文章

- ADO.NET .net core2.0添加json文件并转化成类注入控制器使用 简单了解 iTextSharp实现HTML to PDF ASP.NET MVC 中 Autofac依赖注入DI 控制反转IOC 了解一下 C# AutoMapper 了解一下

- php循环,die/exit脚本执行控制,文件载入及错误控制

- 智能车竞赛线上培训:基于英飞凌AURIX的BLDC控制方案

- 基于内外环PD控制的四旋翼飞行器控制系统simulink仿真

- 干货丨乔俊飞:面向污水处理过程控制的多目标智能优化方法研究

- XIlinx MIG 控制DDR3 SO-DIMM内存条(三):MIG IP核仿真与调试过程

- 发送指令控制相机采集图像或读取本地文件图像并执行作业

- Winform-控制边框显示属性

- Linux动态库的导出控制

- 《动手搭建智能家居系统》——2.3 控制网络

- 《Imperfect C++中文版》——2.2 控制你的客户端

- 【Linux】进程控制(详细解析)

- RxJava 和 RxAndroid 三(生命周期控制和内存优化)

- esp8266烧录Html文件,实现内置网页控制设备!

- ROS中机器人的底层控制

- ASP.NET控制文件上传的大小

- java 在控制台上输入密码时,密码不显示在控制台上

- kindeditor上传图片的大小在哪控制

- log4j(五)——如何控制不同目的地的日志输出?

- 4.逻辑控制 —— Java SE

- 操作系统:进程管理和IO控制

- 【正点原子FPGA连载】第二章GPIO之MIO控制LED实验 摘自【正点原子】DFZU2EG_4EV MPSoC之嵌入式Vitis开发指南

- (1.3)mysql 事务控制和锁定语句

- iOS开发-新版Xcode在Appdelegate中通过代码控制跳转,不使用系统默认跳转到默认ViewController