Cookie/Session 的机制与安全

2023-09-27 14:23:02 时间

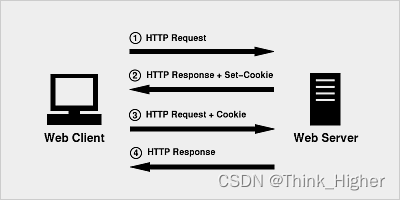

Cookie 和 Session 是为了在无状态的HTTP协议之上维护会话状态,使得服务器可以知道当前是和哪个客户在打交道。本文来详细讨论Cookie和Session的实现机制,以及其中涉及的安全问题。

因为 HTTP 协议是无状态的,即每次用户请求到达服务器时,HTTP 服务器并不知道这个用户是谁、是否登录过等。现在的服务器之所以知道我们是否已经登录,是因为服务器在登录时设置了浏览器的 Cookie!Session 则是借由 Cookie 而实现的更高层的服务器与浏览器之间的会话。

Cookie是由网景公司的前雇员Lou Montulli在1993年发明的,现今Cookie已经广泛使用了。

Cookie 的实现机制

Cookie是由客户端保存的小型文本文件,其内容为一系列的键值对。 Cookie是由HTTP服务器设置的,保存在浏览器中, 在用户访问其他页面时,会在HTTP请求中附上该服务器之前设置的Cookie。 Cookie的实现标准定义在 RFC2109: HTTP State Management Mechanism 中。 那么Cookie是怎样工作的呢?下面给

相关文章

- 多线程系列 使用多线程的安全问题

- 猿创征文|HCIE-Security Day62:web安全基础,web协议详解,辨析cookie和session

- 互联网企业安全高级指南3.9 关于ISO27001

- JAXB- XML外部实体注入安全代码漏洞(XXE)

- 软件测试与代码安全详解

- 《WEB安全渗透测试》(8)SQL注入实战:cookie注入

- 【HMS Core】安全检测服务相关问题解答

- BYOK是否是云计算安全的关键?

- 微服务常见安全认证方案Session token cookie跨域

- 《威胁建模:设计和交付更安全的软件》——3.6 拒绝服务威胁

- WordPress 4.6.1 安全修复版发布

- 荷兰警方称已经成功破解格外安全的黑莓手机

- 蓝盾股份成立安全教育公司

- 网络集中投射了全部安全问题

- 浅析前端安全-如何防止CSRF攻击:csrf安全漏洞是什么、发生背景、常见攻击类型(get、post、链接)、csrf的防护策略(同源策略-origin/referer、CSRF Token、双重cookie验证、Samesite Cookie属性-严格/宽松模式区别)

- 专家:不要依赖新的Windows Server版本来解决安全问题