乌克兰军队操纵榴弹炮的App被种木马 与入侵美国民主党国家委员会为同一伙黑客

与俄罗斯支持的叛军作战的乌克兰军方,其士兵的安卓手机被埋藏着木马的App入侵,而这个App正是军队指挥官鼓励士兵在战场中使用安装的。

该App由乌克兰军方开发,帮助士兵手动操纵苏制D-30榴弹炮,可把瞄准时间从数分钟减少到数秒。第55炮兵军官 Yaroslav Sherstuk 还曾在乌克兰电视台上展示过这个App。

俄罗斯军方情报部门或是乌克兰叛军,可通过这个App跟踪乌克兰炮兵部队的部署,将其暴露在反攻打击的目标之下。根据某些报告,在战争发起两年左右的时间时,超过一半的乌克兰炮兵部队被俘虏或是被摧毁。

CrowdStrike在报告中公布了由“Fancy Bear”黑客小组实施的这一入侵行为,而“Fancy Bear”正是今年入侵美国民主党国家委员会的黑客小组,其幕后支持者被业内安全专家认为是俄罗斯政府。

然而,这个App是无法通过普通渠道下载的,报告声称是与俄罗斯军方有关的黑客下载了这个App,然后种上木马,重新上传到公告牌。通过在榴弹炮校准的APP中种植木马,攻击者可接收乌克兰炮兵部队的通迅信息和本地数据,减轻军事侦查的困难。

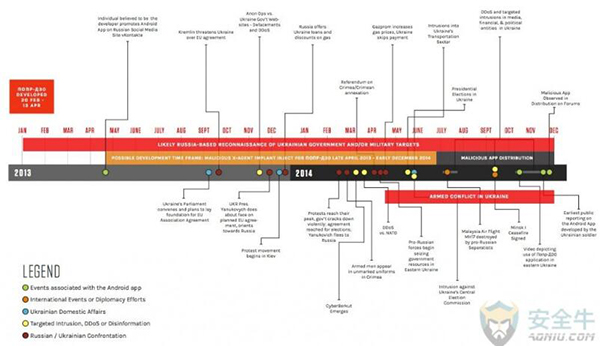

2016年夏季,CrowdStrike的分析人员开始调查一个有意思的APK,其中包含带有军方性质的俄语数字,名为‘Попр-Д30.apk’ (MD5: 6f7523d3019fa190499f327211e01fcb)。该文件名与D-30 122毫米的牵引榴弹炮有关系,该武器于上个世纪60年代首次由苏联生产,但现在仍在使用中。

经深度的逆向工程之后,研究人员发现该APK包含X-Agent的安卓变体,其命令控制协议与观察到的Windows版本的X-Agent变体紧密相关,并使用一个名为RC4的加密算法,包括一个50字节的基钥。

X-Agent是一个跨平台的远程访问工具包,平台包括Windows、iOS、MacOS和安卓,这个工具包近十年来一直受到安全社区的关注,而“Fancy Bear”黑客小组则使用这个工具包。

CrowdStrike认为,“Fancy Bear”与俄罗斯军方情报机构有关联,并在东乌克兰和俄罗斯边境紧密与俄罗斯军方合作。

报告下载:

https://www.crowdstrike.com/wp-content/brochures/FancyBearTracksUkrainianArtillery.pdf

作者:Recco

来源:51CTO

云栖大讲堂 擅长前端领域,欢迎各位热爱前端的朋友加入我们( 钉钉群号:23351485)关注【前端那些事儿】云栖号,更多好文持续更新中!

相关文章

- 报错:ls: 无法访问/opt/app/spark/lib/spark-assembly-*.jar: 没有那个文件或目录

- uni-app - 苹果安卓系统监听物理返回按键(手机左滑返回监听)

- 教育系统APP(四)

- 安装react-app脚手架

- 【前端】仿消息推送到App提示

- Flutter桌面开发 — macOS App打包上架发布AppStore

- 如何快速的开发一个完整的iOS直播app(原理篇)

- SharePoint 2013 APP 开发示例 (二)获取用户信息

- create-react-app 脚本搭建工程,修改默认端口号

- uni-app+uView实现定位功能,通过组建方式渲染和传递值的实现

- 设置 -webkit-app-region 后无法响应鼠标点击事件的解决方式

- delphi 牛逼 了 app (已在软件界掀起波澜)10分钟10行代码做出让人惊叹的程序

- flex + spring + BlazeDS + google App JDO 实现一个CRUD.

- 黑客组织透露:IS已创建自己的APP 监控更加麻烦

- WPF教程(十)使用App.xaml