【.Net】exe加密/加壳工具.Net Reactor

2023-09-11 14:22:25 时间

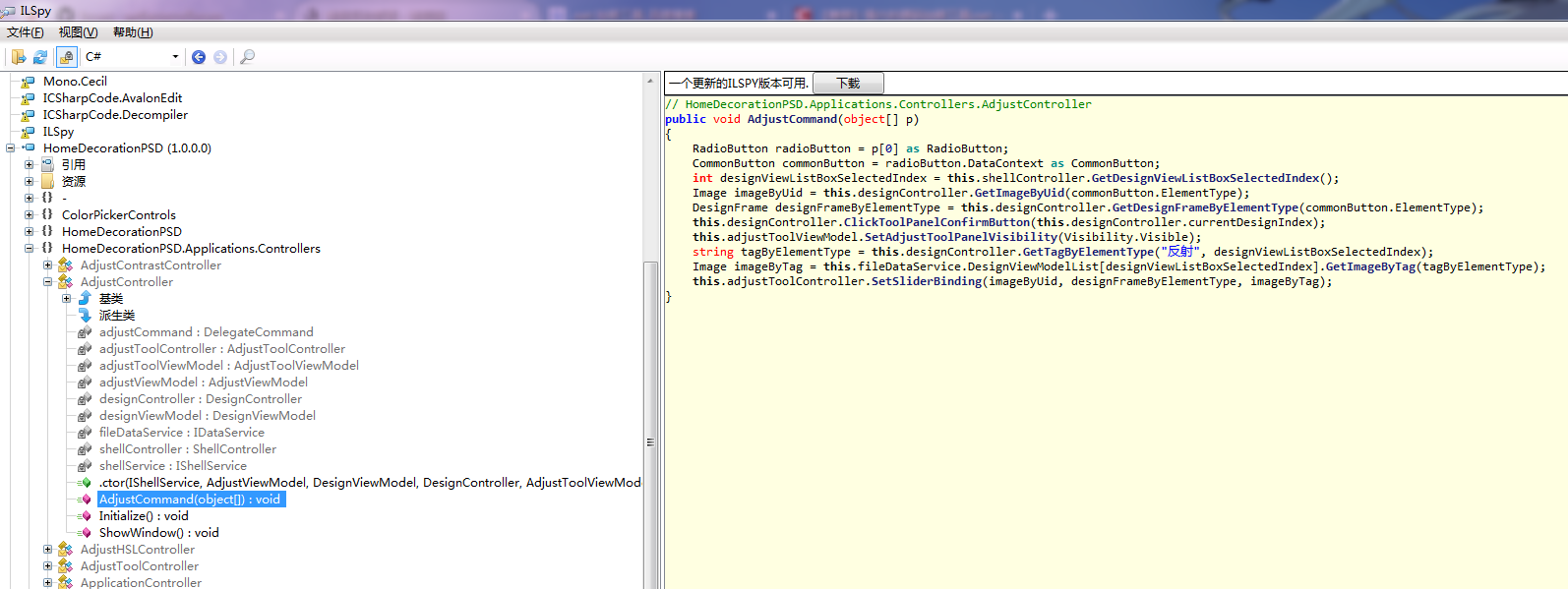

用WPF开发的桌面应用,编译后得到的项目启动项exe文件是未加密的,使用ILSpy等反编译工具能够直接看到该exe内的文件源码!

如下图:

可以使用.Net Reactor(有破/解版)等工具对exe文件进行加密。

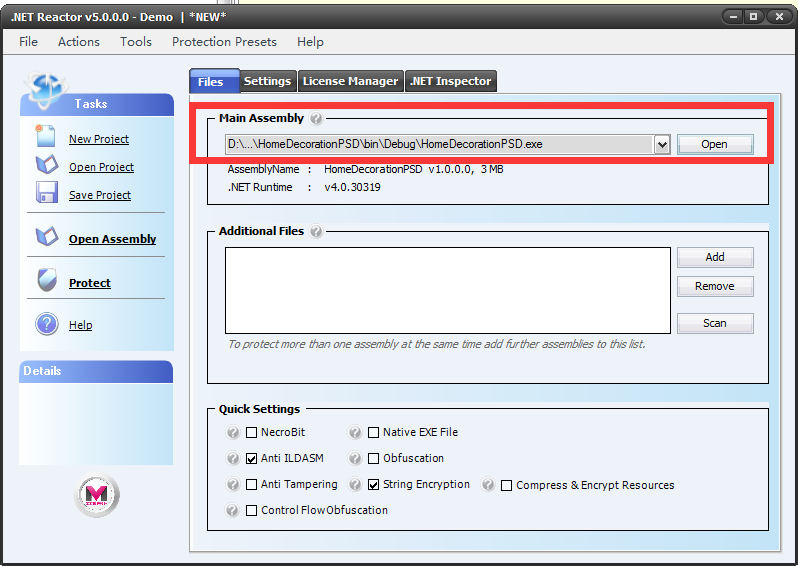

使用方法

安装好后打开.Net Reactor,在Main Assembly中选择编译后得到的exe文件。该文件通常在项目根路径\bin\Debug中。

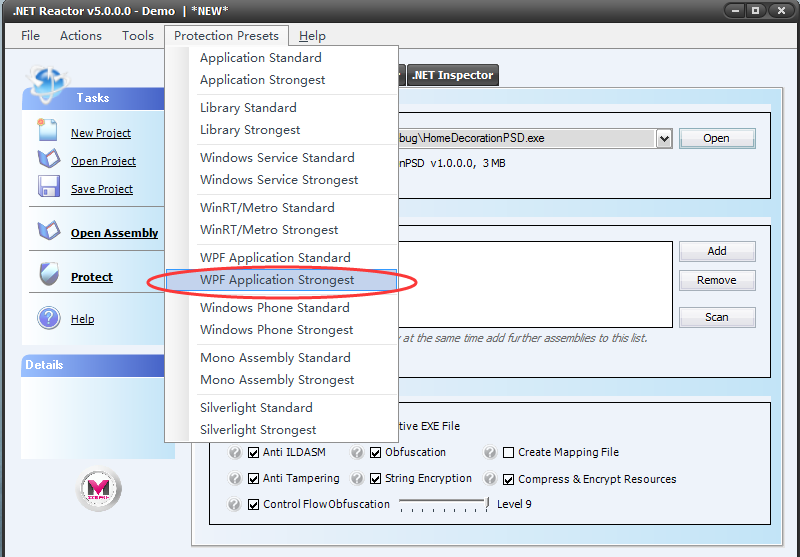

然后是勾选下面的Quick Settings。每个选项的意思在上面的链接中有说明。对于WPF项目,直接在Protection Presets中选择WPF项目的预设即可。

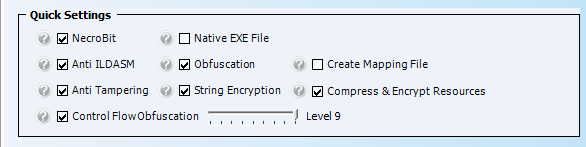

能看到WPF的预设勾选如下。

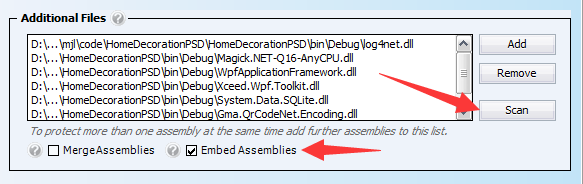

然后在Addtional Files中点击scan扫描按钮,自动扫描出该exe文件的依赖文件。勾选下方的Embed Assemblies嵌入到程序集中。

完成以上设置后,就可以点击左侧Protect图标执行加密了。

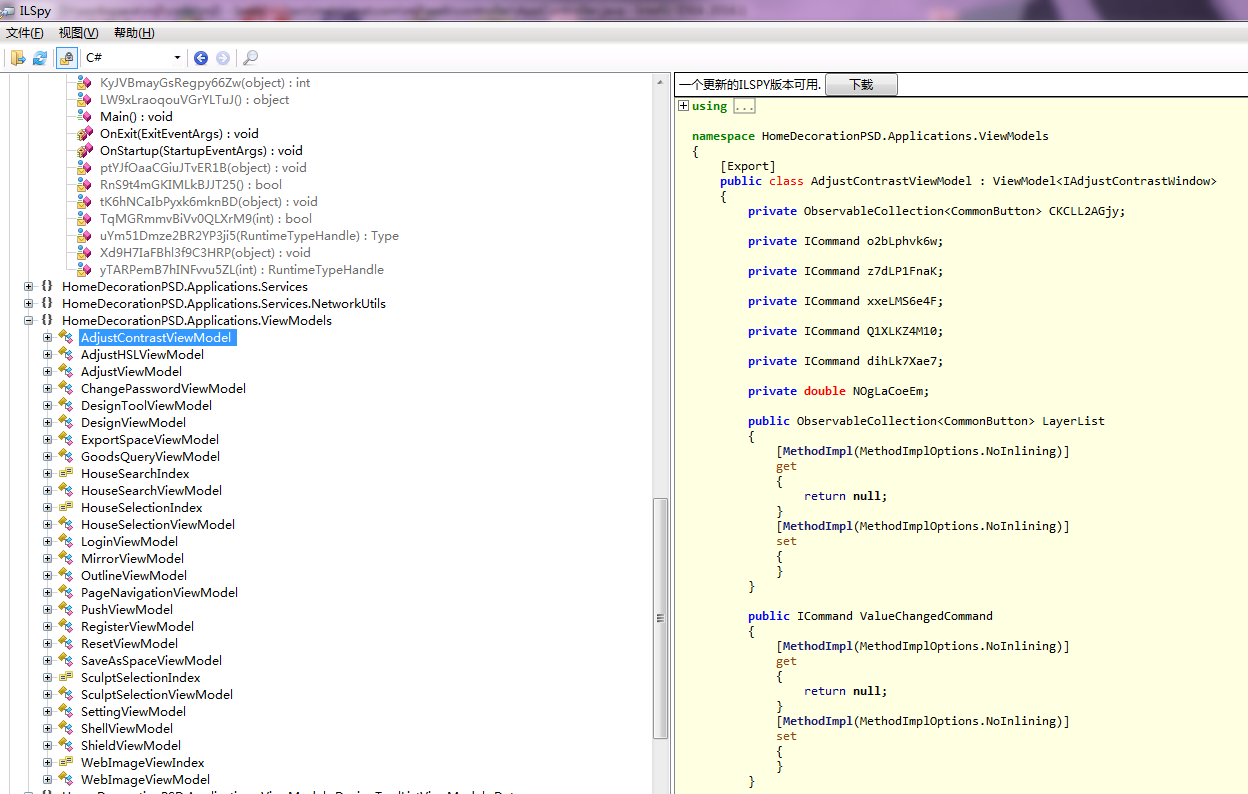

加密完成后,把得到的exe文件覆盖掉之前的exe文件即可。再用ILSpy反编译打开这个exe,可以看到加密混淆后效果如下:

多了很多混淆名称的文件。变量名被混淆,方法没有方法体或者直接return null。

相关文章

- 【原创】.NET读写Excel工具Spire.Xls使用(4)对数据操作与控制

- 【原创】.NET读写Excel工具Spire.Xls使用(3)单元格控制

- 【原创】开源Math.NET基础数学类库使用(12)C#随机数扩展方法

- ASP .NET CORE MVC 部署Windows 系统上 IIS具体步骤---.Net Core 部署到 IIS位系统中的步骤

- 使用 Visual Studio 部署 .NET Core 应用 ——.Net Core 部署到Ubuntu 16.04

- ASP.NET Core分布式异常日志收集框架Exceptionless实战演练

- .NET 性能分析工具

- .NET 分布式缓存中的发布和订阅模式

- .NET(C#) Internals: as a developer, .net framework in my eyes

- Asp.Net Web API 2第十七课——Creating an OData Endpoint in ASP.NET Web API 2(OData终结点)

- 一个.Net的混淆防反编译工具ConfuserEx

- 重新整理 .net core 实践篇————依赖注入应用之援军[四]

- Chrome开发者工具里的一个隐藏技能:chrome://net-internals

- 【原创】.NET读写Excel工具Spire.Xls使用(3)单元格控制

- 常见掌握类库与工具体系图 艾提拉总结 Atitit 文档资料处理重要类库与工具体系树 Configuration yml xml jsoup Net apache commons net

- Atitit ..Net Framework sdk 3.0 3.5 4.04.5 4.6 4.7 .net core版本新特性 v2 s22 1. 新特性来源于 down ms 官方网站1

- Chrome开发者工具里的一个隐藏技能:chrome://net-internals

- ASP.NET六大巨头——内置对象(1)

- 中文版:Spread .NET 16.0 -Winform-WPF-ASP.NET

- ZPLPrinter SDK for .NET Standard V4.0