又一款奇特的勒索软件:只要阅读两篇有关勒索软件的文章,就可以解锁!

勒索软件折磨我们已经有些年头了,但是在这最近的两年里,勒索软件已经迅速发展成为了政府机构、商务企业和用户所面临的最严重的安全威胁之一,而这种发展趋势在2017年也丝毫不会减弱。勒索软件的开发者是非常富有创造力的,他们会在自己的勒索软件中加入最新的网络攻击方法,并且采用极其复杂的自我保护技术来避免安全防护软件的检测。

Koolova新奇的之处

勒索软件是恶意软件的一种,它会使用非常健壮的加密算法来对你设备中的文件进行加密,然后要求你以比特币的形式支付数据赎金。在支付了赎金之后,你才能获取到解密文件的密钥,否则你可能永远无法重新访问到你的文件了。

现在,安全研究专家又发现了一种新型的勒索软件,这款名为Koolova的勒索软件再一次将勒索软件推上了一个新的高度。需要注意的是,它可以允许用户免费恢复自己被加密的文件,这一特性与Popcorn Time勒索软件非常相似。但与之不同的是,Koolova并不需要这位用户再去感染其他的用户。

如果你不幸感染了Koolova,你所要做的就是接受教育,阅读两篇关于网络安全意识的文章,好好学习一下勒索软件的相关知识,并且了解如何能够更好地避免感染勒索软件。学习完成之后,你就可以解锁你的文件了。大家都知道,勒索软件通常会直接给用户提供一个如何支付赎金的“手把手教程”,但Koolova则需要被感染用户有一定的技术知识才可以找到这个页面。

Koolova勒索软件要求用户阅读的两篇文章如下:

Google安全博客的《Stay safe while browsing》; BleepingComputer的《Jigsaw Ransomware Decrypted: Will delete your files until you pay the Ransom》

简单分析Koolova

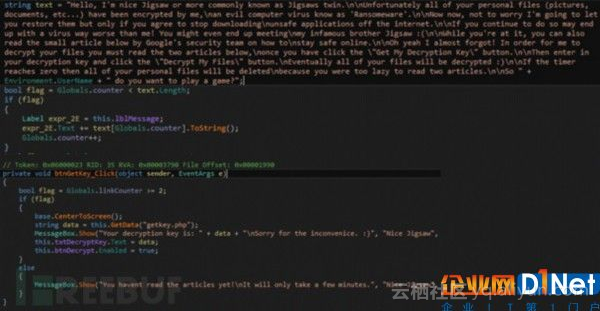

据了解,这款勒索软件最初是由安全研究专家MichaelGillespie发现的,并由BleepingComputer首次报道。经过分析发现,Koolova勒索软件中的代码并非专业程序员编写的,而且其中很多模块函数和代码仍未完善,因此专家认为Koolova目前仍处于开发阶段。

Koolova在成功感染用户设备之后,它会对目标系统中的文件进行加密,并且让用户打开并阅读两篇技术文章,阅读完之后就可以免费获取解密密钥了。

如果你懒得读这两篇文章的话,Koolova会设置一个倒数计时器,时间一到,它便会将你设备中的被加密文件全部删除,这一点与恶意软件Jigsaw十分相似。

当你阅读完这两篇文章之后,就可以直接点击勒索信息页面中的“Decriptai Miei File”(意大利语)按钮来解锁文件了。点击之后,Koolova会自动与远程C C服务器进行连接,并向用户提供解密密钥,将密钥输入至密码框之后就可以解锁文件啦!

总结

虽然这种勒索软件并不是为了给用户造成损失,而且攻击者也没有想通过它来获取非法受益,但是这种行为在某些国家依然是一种违法行为。

本文转自d1net(转载)

相关文章

- yum安装软件时报错:Loaded plugins:fastestnirror,security Existing lock /var/run/yum.pid

- 软件版本比较

- 《SAFe 4.0参考指南:精益软件与系统工程的规模化敏捷框架》一 3.13 故事

- linux下设置软件使用socks5代理

- 《团队软件过程(修订版)》—第1章1.7节小结

- 一些著名的软件都是用什么语言编写的?我绝对不是硬卷,Python确实强大

- java整理软件--- Java OCR 图像智能字符识别技术,可识别中文,但是验证码不可以识别...已测识别中文效果很好

- 软件项目技术点(3)——多画布职责分离

- 另一个角度的redis--redis 可以看做是c/s架构的软件

- 《威胁建模:设计和交付更安全的软件》——第3章 STRIDE方法3.1 理解STRIDE方法及其为何有用

- 黑客肮脏套路:勒索软件加入DDoS攻击能力

- 用python 做了一个 自动录视频软件, 可以去水印,可以随时暂停,可调用免费语音引擎,可以自由控制, 做视频教学的话非常方便。

- Linux虚拟机centos6.8系统下vcs+verdi软件安装

- 如何对抗勒索软件即服务?

- ILSpy反编译软件的使用

- CAD看图软件如何自定义菜单栏?

- 这个工具可以清除软件代码项目中的硬编码密钥