【POC】CVE-2022–21661 WordPress核心框架WP_Query SQL注入漏洞-POC

2023-09-11 14:19:36 时间

关于漏洞的复现分析看上一篇:【漏洞复现】CVE-2022–21661 WordPress核心框架WP_Query SQL注入漏洞原理分析与复现

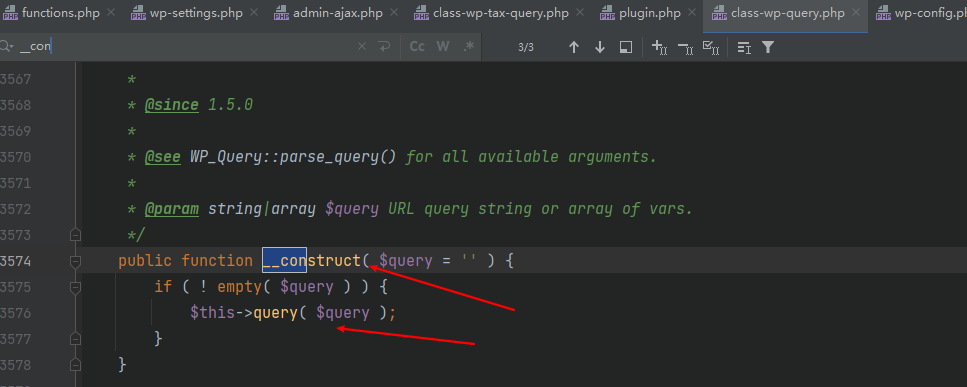

漏洞触发点为WP_Query($x) 即为WP_Query的构造函数,或者是WP_Query的query方法参数可控点都可以

主题中应该会有一些有,需要自己发掘。

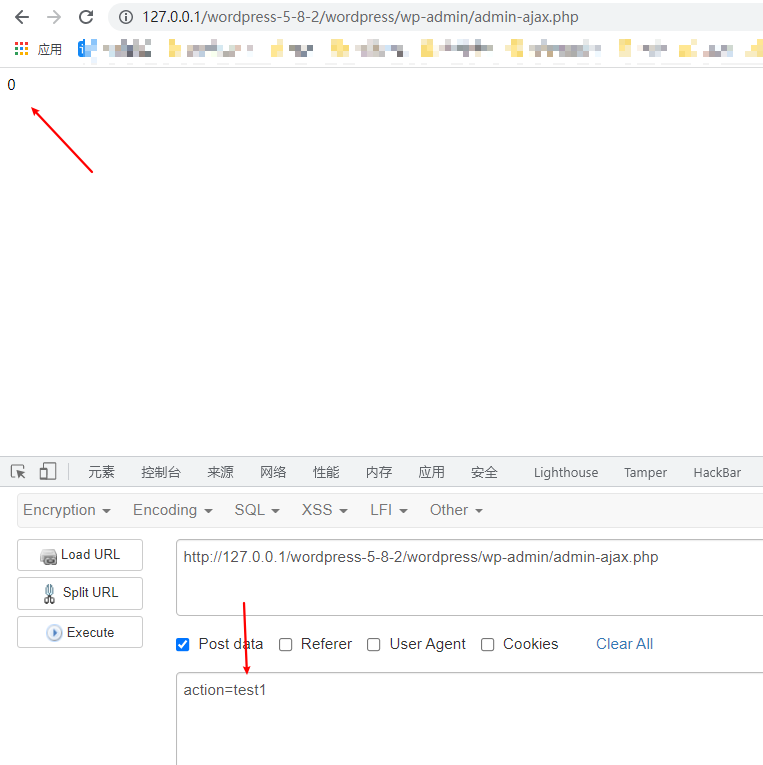

判断有无方法:

不用加payload参数,当调用方法正确即调用的WP_Query的构造方法的action无回显,当调用方法不对或者不存在调用

当调用方法正确时,回显为空

最后

关注公众号回复“加群”,添加Z2OBot 小K自动拉你加入Z2O安全攻防交流群分享更多好东西。

知识星球

团队建立了知识星球,不定时更新最新漏洞复现,手把手教你,同时不定时更新POC、内外网渗透测试骚操作。感兴趣的可以加一下。

相关文章

- destoon漏洞修复关于 $do->add($post); SQL注入修改

- 2022年十大漏洞扫描工具

- 安全测试全面总结-5-shell命令注入漏洞

- WEB漏洞攻防 - SQL注入 - 二次注入

- Servlet课程0425(七) 到数据库中去验证用户,同时防止SQL注入漏洞

- 3. XML实体注入漏洞的利用与学习

- 1.2 DVWA亲测sql注入漏洞(blind)

- SQL注入 Sqli-labs-Less-21(笔记)——还是回显注入 使用union select即可 但是要注意sql括号闭合 也可以报错注入

- burpsuite中的active scan也可以做漏洞扫描 只是能力不太强---扫描一个站点有waf就给你屏蔽了,换个IP即可

- 溢出漏洞利用原理及其检测原理——就是代码注入shellcode,检测可以利用静态签名

- 16 - vulhub - Django JSONField/HStoreField SQL注入漏洞(CVE-2019-14234)

- 17 - vulhub - Django GIS SQL注入漏洞(CVE-2020-9402)

- 通杀! 熬夜码的 - 八万字 - 让你一文读懂SQL注入漏洞原理及各种场景利用

- WEB漏洞攻防 - SQL注入 - 堆叠注入