下一个猎杀目标:近期大量 MySQL 数据库遭勒索攻击

随着MongoDB, ElasticSearch, Hadoop, CouchDB和Cassandra服务器的的沦陷,MySQL数据库成了攻击者的下一个猎杀目标。他们劫持了数百个MySQL数据库(也可能是上千个),删除了存储数据,并留下勒索信息,要求支付0.2比特币的赎金(约为235美元)。

PLEASE_READ.WARNING

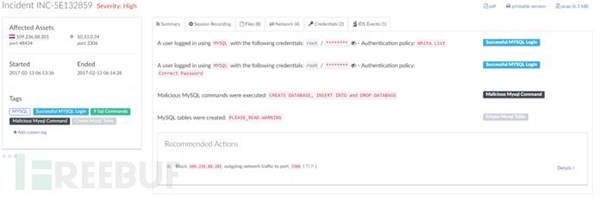

攻击由2月12日凌晨00:15发起,在短短30个小时内,攻击者拿下了成百上千个暴露在公网的MySQL服务器。经调查人员发现,在此次勒索攻击中,所有的攻击皆来自相同的IP地址,109.236.88.20,属于荷兰的一家网络托管服务提供公司WorldStream。

攻击者(可能)利用了一台被盗的邮件服务器,该服务器同样可以提供HTTP(s)和FTP服务器所提供的服务。

攻击以“root”密码暴力破解开始,一旦成功登陆,该黑客会获取已有MySQL数据库及其表的列表,TA在已有的数据库中新建一个名为WARNING的表,插入信息包括一个邮箱地址、比特币地址和支付需求。

还有一种情况是,该黑客会新建一个名为 ‘PLEASE_READ’的数据库再添加WARNING表,然后删除存储在服务器和本地数据库,有时甚至不转存任何数据。

两种攻击版本

以下是两种版本的勒索信息:

INSERT INTO PLEASE_READ.`WARNING`(id, warning, Bitcoin_Address, Email) VALUES(‘1′,’Send 0.2 BTC to this address and contact this email with your ip or db_name of your server to recover your database! Your DB is Backed up to our servers!’, ‘1ET9NHZEXXQ34qSP46vKg8mrWgT89cfZoY’, ‘backupservice@mail2tor.com’)

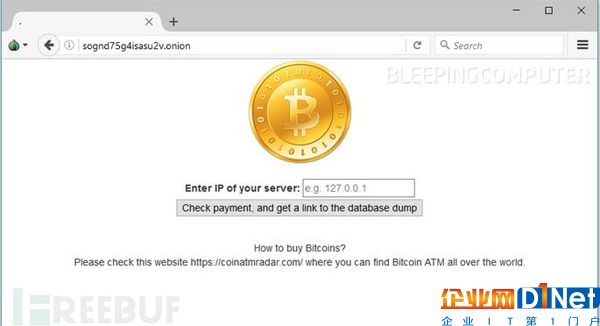

INSERT INTO `WARNING`(id, warning)VALUES(1, ‘SEND 0.2 BTC TO THIS ADDRESS 1Kg9nGFdAoZWmrn1qPMZstam3CXLgcxPA9 AND GO TO THIS SITE http://sognd75g4isasu2v.onion/ TO RECOVER YOUR DATABASE! SQL DUMP WILL BE AVAILABLE AFTER PAYMENT! To access this site you have use the tor browser https://www.torproject.org/projects/torbrowser.html.en’)

在第一个版本中,勒索者的邮箱地址是‘backupservice@mail2tor.com’。到了第二个版本,TA给受害者提供了一个暗网地址‘http://sognd75g4isasu2v.onion/’来恢复他们的数据。在两个不同的版本中,攻击者给出的比特币钱包也不一样,分别是 1Kg9nGFdAoZWmrn1qPMZstam3CXLgcxPA9 和1ET9NHZEXXQ34qSP46vKg8mrWgT89cfZoY 。

GuardiCore的专家表示:

我们不能确定这个做法是否是攻击者想让受害者相信支付赎金能恢复数据。

请确保你的数据还在对方手中

0.2比特币似乎已成了国际惯例,先前有不少企业选择支付赎金的方式息事宁人。

建议受害者在决定支付之前检查日志,并查看攻击者是否手握获取你们的数据。

如果公司真的决定支付赎金,支付前应当询问对方是否真的有你们的数据。

总结

0.2比特币、成百上千的数据库被入侵、WARNING勒索信息等线索不由让人联想到先前被屠戮的MongoDB,不知这次的MySQL是否会成为第二个MongoDB。

这不是MySQL服务器第一次被勒索。2015年发生了同样的事,当时攻击者使用未修复的phpBB论坛劫持了数据库并对网站进行勒索,史称RansomWeb攻击。

如果IT团队遵循安全规范操作比如使用自动化服务器备份系统并且删除MySQL root 帐户或者至少使用强且难以被暴力破解的密码,就不会发生这种事。

MySQL数据库被勒索攻击的事件不容小嘘,瞬间暴涨的被勒索MongoDB数据库数量就是前车之鉴。(文章回顾传送门)

本文转自d1net(转载)

数据库被黑客攻击了怎么办 某一网站平台的客户数据库被黑客篡改了,篡改了会员的银行卡信息以及金额,包括注单也被黑客篡改,导致平台的损失很大,在后台提现的时候,客户才发现会员的数据有异常,觉得不得劲,查询该会员账号的所有投注信息发现了问题。数据库被攻击了,随即通过朋友介绍找到我们SINE安全公司,寻求安全解决,防止数据库被攻击,被篡改。

数据库漏洞安全防护技巧 数据库漏洞的存在有多种方式,由于每一个现实的场景由多维组合而成,因此数据库漏洞对应也可以从不同角度归类划分。这种分类将更有利于我们掌握对每种漏洞的防护技术。 数据库安全实验室主要从以下九个角度对数据库漏洞进行分类介绍: 1.从漏洞作用范围划分 远程漏洞:攻击者可以利用并直接通过网络发起对数据库攻击的漏洞。这类漏洞危害极大,攻击者能随心所欲的通过此漏洞危害网络上可辨识的数据库。此类漏洞为黑客利用漏洞的主力。

黑客是如何实现数据库勒索的? 本文讲的是黑客是如何实现数据库勒索的?,每一次重要通用漏洞的爆发总是会带来一片腥风血雨,任何微小的漏洞,基于43亿IPv4地址这个大基数,总是可以被放大!

MySQL成勒索新目标,数据服务基线安全问题迫在眉睫 本文讲的是MySQL成勒索新目标,数据服务基线安全问题迫在眉睫,据最新报道显示,继MongoDB和Elasticsearch之后,MySQL成为下个数据勒索目标,从2月12日凌晨开始,已有成百上千个开放在公网的MySQL数据库被劫持,删除了数据库中的存储数据,攻击者留下勒索信息,要求支付比特币以赎回数据。

相关文章

- Mysql授权允许远程访问解决Navicat for MySQL连接mysql提示客户端不支持服务器请求的身份验证协议;考虑升级MySQL客户端

- 【MySQL】批量删除mysql中数据库中的表

- 【MySql】mysql 数据库数据订正

- 【MySql】mysql 的权限体系介绍

- 【Mysql】初识MySQL

- Mysql: 强制走索引:mysql between 日期索引 索引问题-日期索引使用

- MySQL选择数据库use与mysql_select_db使用详解

- connection to dat Can't connect to local MySQL server through socket '/var/lib/mysql/mysql.sock' (2)

- 【收藏】windows下 Mysql 错误 Can‘t open and lock privilege tables: Table ‘mysql.user‘ doesn‘t exist

- Mysql 间隙锁原理,以及Repeatable Read隔离级别下可以防止幻读原理(百度)

- Atitit postgresql data type 数据类型与mysql对应表 数据库常用数据类型 PostgreMysql 整数intgreterInt 小数numericFL

- MySQL 聚簇索引和非聚簇索引 & mysql 索引为啥用b 树

- MySQL 可以用localhost 连接,但不能用IP连接的问题,局域网192.168.*.* 无法连接mysql

- Mysql的mysqldump详解 mysql数据库备份和导入

- Mysql之mysql工具

- Mysql安装多台mysql

- MySQL数据库篇之mysql的快速启动和停止