追踪调查来自印度的针对中国和南亚国家的大规模APT攻击

016年8月,Forcepoint 发布了一个APT攻击的追踪报告。该报告由Forcepoint安全实验室特别调查小组长期独立追踪完成。该调查小组隶属于Forcepoint安全实验室,由优秀的恶意软件逆向工程师和分析师组成,其职责是专门深入研究僵尸网络和APT攻击。他们与全球众多值得信赖的机构协作,以提供切实可见的决策为宗旨,向大众、客户以及合作伙伴等利益相关者传递相关信息,针对网络安全问题,警醒全球用户。

Forcepoint特别调查报告: 追踪调查来自印度的针对中国和南亚国家的大规模APT攻击

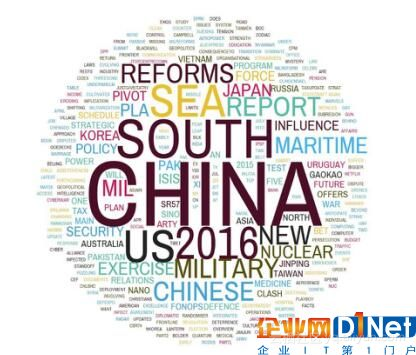

图 诱饵文档标题组成的词云

Forcepoint安全实验特别小组这次发布的APT攻击跟踪报告被命名为MONSOON。 调查表明,这些攻击活动主要针对中国的各个行业,以及南亚地区的一些国家政府机构。MONSOON从2015年12月开始发起攻击,截至2016年7月攻击活动仍在持续。在调查MONSOON过程中所收集到的证据里,有一些指标表明MONSOON和OPERATION HANGOVER存在高度相似。这些指标包括相同的攻击架构,类似的战术、技术与规程(即TTP),人口统计学意义上相似的受害者,以及都在印度次大陆进行的地理属性。

总体来看, MONSOON所用的恶意软件一般通过附有“武器化”文档的电子邮件发送给特定目标。这些文档的主题几乎都与政治相关,大多选自近期的热门政治事件。其所使用的恶意软件包括Unknown Logger Public, TINYTYPHON, BADNEWS和AutoIt后门。其中非常独特的是,BADNEWS利用RSS订阅、GitHub、论坛、博客和动态DNS主机向远程C C服务器进行通信。调查所收集到的证据表明, OPERATION HANGOVER这个团体操纵MONSOON至少自2010年开始活跃,在跟踪的时间内,他们使用了至少72个诱饵文件中,大多数使用了当前热门新闻主题词,并高度契合受害者的兴趣,其中,用的最多的诱饵文件名为China_Military_PowerReport(中国军事力量报告)。MONSOON的受害者遍布 110多个国家,被攻击的IP地址多达6300多个,其中,61%的受害者来自中国,而攻击则来自印度次大陆。

该报告的追踪调查采用的是Forcepoint公司独特的APT攻击七步曲方法论。具体分析攻击全过程如下:

一、 侦测

Forcepoint安全实验室特别调查组在跟踪调查中发现,APT攻击者起初通过对当下中国和南亚地区关注的时事进行分析,并针对受害人的关注点,伪造相关“时事新闻”及报告诱使他们去点击查看。在相关样本的分析过程中,我们还发现APT攻击者对受害者可能使用的防病毒软件进行猜测(例如360 Total Security)并通过Virus Total网站对恶意文件进行防病毒软件绕过检测。

二、钓鱼

为了吸引受害者的注意,APT攻击者采用第三方邮件服务器向受害者发送鱼叉式钓鱼邮件,并伪装邮件发送者,其钓鱼邮件的主题多与中国时事政治相关,以吸引受害者查看阅读邮件及相关连接。与此同时,攻击者通过建立多个虚假新闻网站、操控多个发布虚假新闻的社交软件(FACEBOOK、TWITTER、Google Plus)发布虚假新闻以引诱受害者点击和注册等。

三、再定向

通过对钓鱼邮件的分析,我们发现APT攻击者会在邮件中附加一个或多个恶意连接,这些链接指向恶意文档的下载地址,以此利用受害者的好奇心诱使他们去阅读和下载恶意文档。

四、漏洞攻击包

通过分析相关恶意文档的样本,我们发现,这些文档均包含了多个已知的微软Office漏洞(具体参看相关报告中涉及CVE编号)。 同时,恶意站点还会探测受害者的计算机是否安装了Silverlight软件,并对该关键漏洞进行渗透。

五、木马下载

一旦受害者访问了包含漏洞的恶意文档,攻击者将会利用漏洞将多个木马及后门程序植入到目标计算机中。然后这些恶意程序会通过伪装系统进程、软件加密、隐藏免杀、DLL注入、修改注册表等多种技术在受害者计算机中驻留。

六、回传通信

通过对恶意软件的逆向分析,我们获取了大量包含恶意C C服务器的地址及指令。其中包括:RSS订阅、GitHub、论坛、博客及动态DNS等。攻击者在这些渠道发布加密的恶意指令,以控制受害者的计算机,并同时更新升级恶意软件。

七、数据窃取

攻击者通过C C方式控制受害者的计算机,并利用本地恶意软件对受害者的资料实施检索、键盘记录、截屏等操作,最终将获取的机密文档上传至远程恶意C C服务器中。据初步估计,我们所掌握的C C服务器中就有上千份被窃取的文档,大部分为政府机构文档,还有一些高度涉秘文档,如海关清关文档、金融数据、技术说明文档等。

来自印度的针对中国和南亚国家的大规模APT攻击的调查追踪分析表明,OPERATION HANGOVER这个团体所采用的攻击方案更加隐蔽,攻击技术不断升级,用户画像越来越精准,所以,用户在使用网络时应该时刻防范恶意软件的加载和攻击。Forcepoint安全实验室会持续提供安全的见解、技术和专业知识,使客户专注于自己的核心业务发展,而不必太过在安全性上花费时间和精力。Forcepoint也会不断加强和主流机构的合作,继续追踪和调查各种攻击的状况,努力识别新出现的网络威胁并对其进行深入了解,并提供实用的决策方案,向包括客户、合作伙伴及大众等在内的广大利益相关者传递有用的安全警醒信息,为广大网络用户保驾护航。

本文转自d1net(转载)

英国国家网络安全中心:大规模网络攻击严重威胁英国国家安全 本文讲的是英国国家网络安全中心:大规模网络攻击严重威胁英国国家安全,根据英国国家网络安全中心(NCSC)最新统计数据显示:英国在过去的三个月中已经遭遇了多达188起大规模网络攻击事件,严重威胁国家网络安全。

DDoSaaS!国内地下 DDoS 攻击产业大升级揭秘 本文讲的是DDoSaaS!国内地下 DDoS 攻击产业大升级揭秘,在过去几个月中,思科Talos团队观察到提供在线DDoS服务的中国网站数量在激增,而且其中许多网站的站内布局和设计都一模一样,比如都提供了一个用户选择目标主机,端口,攻击方法和攻击持续时间的简单界面。

关于国家支持的网络攻击企业需要知道些什么 本文讲的是关于国家支持的网络攻击企业需要知道些什么,对很多公司和他们的首席信息官来说,令人不安的残酷现实是:当今世界极少有(如果有的话)公司不处在数据被网络攻击盗走的风险之下。

相关文章

- PhpStorm 9.03 集成 开源中国(oschina.net)的Git项目,提交SVN时注意事项

- Apache RocketMQ 荣获 2021 中国开源云联盟优秀开源项目

- 中国云栖创新报告

- Laravel 5 系列入门教程(一)【最适合中国人的 Laravel 教程】

- Atitit 管理plus 的概念,为什么要留长发与管理思想的结合 目录 1.1. 孝道的体现 身体发肤 受之发肤 不敢毁伤 出自1 1.2. 著作介绍1 1.3. 传统国学文化的复兴 中国

- Python之pyecharts:利用pyecharts(十五种风格)绘制2018年~2020年中国互联网Top巨头近三年市值(美元)柱状图

- 2022 年中国高校大数据挑战赛B题思路

- 权威可信 | 华为云云测通过中国电子技术标准院软件测试工具能力评价

- 2.3 中国剩余定理

- 型号核准|中国境内使用的无线电产品须取得无线电型号的核准认证

- 中国债务未来

- 数据市中心全省中国mysql脚本

- 中国最容易和最难被GPT所代替的TOP25职业!

- 怒怼外媒,为中国正名,这个《流浪地球》捧红的犹太小哥太励志了

- 中国交建对于市场、业务领域布局的建议?

- 聚焦技术创新实力,时序数据库 TDengine 荣登中国技术先锋年度评选两大榜单