《树莓派渗透测试实战》——2.5 设置无线网卡

2023-09-11 14:17:44 时间

本节书摘来自异步社区《树莓派渗透测试实战》一书中的第2章,第2.5节,作者[美]Joseph Muniz(约瑟夫 穆尼斯),Aamir Lakhani(阿米尔 拉克哈尼),朱筱丹 译,更多章节内容可以访问云栖社区“异步社区”公众号查看。

2.5 设置无线网卡为树莓派准备的Wi-Fi无线网卡不但要适合树莓派,还得在Kali Linux下也能正常工作才行。幸运的是,绝大多数的Wi-Fi无线网卡都可以同时在树莓派和Kali Linux下使用。在本书中,使用的是CanaKit USB Wi-Fi网卡,如图2-9所示。

CanaKit公司出品的广受欢迎的树莓派套装中就包括这款Wi-Fi网卡。当然也可以单独购买。如果需要单独购买Wi-Fi网卡,请确保它支持Debian Linux。

以下网址包含详实的树莓派兼容网卡信息,可供参考:http://elinux.org/RPi_USB_Wi-Fi_Adapters

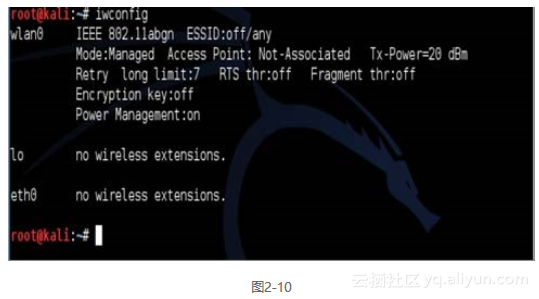

接好Wi-Fi网卡后,先确认系统是否能正常工作。方法是在终端窗口输入iwconfig命令,如图2-10所示。

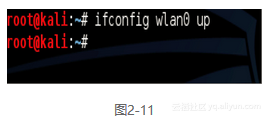

看到的wlan0接口就是新的无线接口。下一步就是启用这个接口。可以执行ifconfig wlan0 up命令,如图2-11所示。

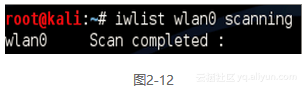

这时候无线接口应该就启用了,可以开始扫描无线网络。需要再来测试一下无线网卡以确保工作正常,同时也评估一下当前区域的无线环境。输入iwlist wlan0 scanning命令,如图2-12所示。

很重要的一点,扫描出来的绝大多数无线网络是2.4 GHz频段的。因为绝大多数无线网卡是2.4 GHz 802.11 b/g制式的。根据需求可以更换不同型号的网卡。

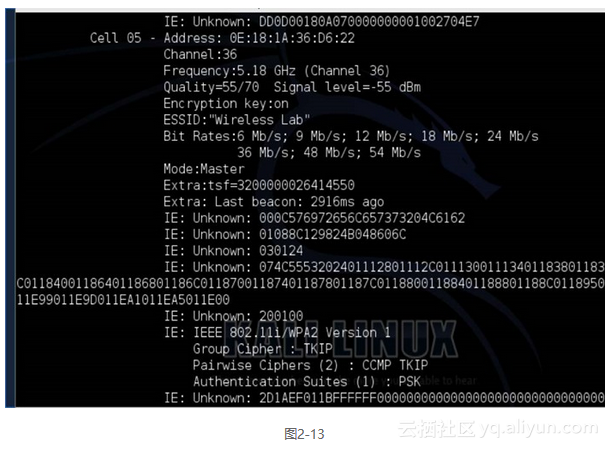

执行iwlist wlan0 scanning命令会显示当前区域内找到的AP接入点的SSID和MAC地址等信息。图2-13是扫描一个无线实验室网络的截屏,这个AP的MAC地址是0E:18:1A:36:D6:22,同时也能看到这个AP使用的传输频道是36。

这样就设置好树莓派的Kali Linux的无线网络了。

渗透测试公司实战注入攻击拿下客户网站 近来,利用sql注入、xss和文件上传漏洞,成功getshell的一个客户网站(必须要拿到客户授权渗透测试许可证明才可以,不得违法入侵),这里简单记录一下整个过程,与大家分享。收集信息,查找漏洞。第一步就是进行信息收集,经过一轮的收集,发现这个网站租的是香港的服务器,没有waf文件;从网站的界面看,这个网站是用cms搭建的,搭建的环境是Iis10.0+php,同时通过目录扫描工具发现了一些网站的目录,但没有找到后台登录地址(这肯定是网站管理员隐藏了后台的地址)。

渗透测试怎样快速学会并实战 无论是读书,还是练习,你都需要总结,读书的总结会帮你提炼出书本上的知识点;练习的总结会帮你在以后的道路上不断的去复习,少走弯路。概括起来最好有两种方法:一是绘制思维导图,思维导图比较适合梳理自己的思路点。撰写摘要:记录比较完整,都可以是思维导图的延伸,都可以是记录你渗透或推动项目的整个过程,也可以是自己的一些感悟等等。还可以使用文档进行后续共享。

书籍:Python渗透测试实战 Practical Security Automation and Testing(python)- 2019.pdf 实用的安全自动化和测试:使用DevOps和DevSecOps自动化基础架构安全性的一站式指南 保护和自动化保护Web,移动或云服务的技术 使用Python,C ++,Java和JavaScript自动执行安全代码检查 将安全测试与fuzz,BDD,Selenium和Robot Framework等自动化框架集成 安全自动化是软件安全评估任务的自动处理。

《树莓派渗透测试实战》——导读 本书的主要内容是通过综合Kali Linux的强大威力和树莓派便携又廉价的特点,两者强强联手,在不需要大运算量的项目里,构造一套异常灵活的渗透测试平台。我们已经把这套软硬件组合运用于远程渗透和漏洞测试。

异步社区 异步社区(www.epubit.com)是人民邮电出版社旗下IT专业图书旗舰社区,也是国内领先的IT专业图书社区,致力于优质学习内容的出版和分享,实现了纸书电子书的同步上架,于2015年8月上线运营。公众号【异步图书】,每日赠送异步新书。

相关文章

- iOS Developer:真机测试

- Rabbitmq集群高可用测试

- 机器学习入门06 - 训练集和测试集 (Training and Test Sets)

- 【阿里云资讯】性能大幅提升70%,阿里云AliSQL邀请您来测试!

- loadrunner---接口的性能测试案例

- Testing - 软件测试知识梳理 - 测试流程

- ZZNUOJ_C语言1096:水仙花数(多实例测试)(完整代码)

- Computer:计算机测试理论(开发/测试/上线)之DEV、SIT、UAT、PRD四套环境(测试环境/开发环境/生产环境)详细介绍之详细攻略

- 2022年全国职业院校技能大赛“网络安全”竞赛试题文件上传渗透测试答案Flag

- 如何衡量测试效率

- 别再轻易说会自动化了,99%测试人还不会用nose进行自动化测试

- 如何快速进阶自动化测试?听听这3位BAT大厂测试工程师的切身感想....

- 【每天学习1点点系列】API测试的基础知识你知道多少?

- 【测试】Gunicorn , uWSGI同步异步测试以及应用场景总结

- 测试开发之Vue学习笔记-H5实例百度音乐