《WEB安全渗透测试》(6)SQL注入实战:二次注入

2023-09-11 14:17:08 时间

1. 二次注入攻击

二次注入:攻击者构造的恶意数据存储到数据库后,恶意数据被读取并进入到SQL查询语句所导致的注入。

1.php的功能是注册用户,也是插入SQL恶意数据的地方。

2.php的功能是通过参数ID读取用户名和用户信息。在这里恶意数据被读取并进入SQL查询语句。

1)判断数据库表有几个字段

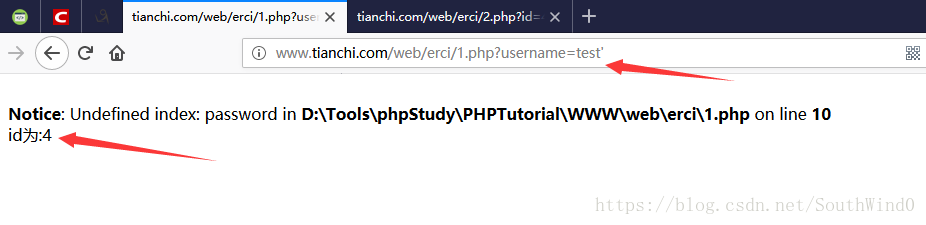

(1)访问URL:http://www.tianchi.com/web/erci/1.php?username=test'

得到id=4,接着访问URL:http://www.tianchi.com/web/erci/2.php?id=4,

可以看到返回了Mysql错误,结果如下:

相关文章

- 最新 DEDECMS SQL 注入 0day

- 一个PHP的SQL注入完整过程

- AD登录过滤特殊字符,防止LDAP注入(代码库)

- 安全测试全面总结-5-shell命令注入漏洞

- JDBC的SQL注入漏洞分析和解决

- Spring 基于构造函数的依赖注入

- zone.js在bootstrap阶段对window对象里一些标准方法的注入逻辑

- Angular 依赖注入 UseClass 和 UseExisting 的区别 - 一个实际的测试例子

- WEB漏洞攻防 - SQL注入 - 安全测试思路总结

- WEB漏洞攻防 - SQL注入 - 二次注入

- 理论+案例,带你掌握Angular依赖注入模式的应用

- struts2_4_为Action属性注入值

- 学习Spring——依赖注入

- java-mybaits-010-mybatis-spring-使用 SqlSession、注入映射器

- 【十一年】注入框架RoboGuice采用:(Your First Injection into a Custom View class)

- Android安全:代码注入