WebSphere Application Server XML外部实体注入漏洞通告

报告编号:B6-2021-042202

报告来源:360CERT

报告作者:360CERT

更新日期:2021-04-22

0x01 漏洞简述

2021年04月22日,360CERT监测发现WebSphere Application Server发布了漏洞风险通告,共包含2个漏洞,漏洞编号分别为CVE-2021-20453,CVE-2021-20454,漏洞等级:高危,漏洞评分:8.2。

IBM WebSphere Application Server是一种高性能的Java应用服务器,可用于构建、运行、集成、保护和管理内部部署和外部部署的动态云和Web应用。它不仅能够确保高性能和灵活性,还提供多种开放标准编程模型选项,旨在最大程度提高开发人员的生产力。它可提供灵活先进的性能、冗余和编程模型。

对此,360CERT建议广大用户及时将WebSphere Application Server升级到最新版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

0x02 风险等级

360CERT对该漏洞的评定结果如下

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 高危 |

| 影响面 | 广泛 |

| 360CERT评分 | 8.2 |

0x03 漏洞详情

CVE-2021-20453: XML外部实体注入漏洞

CVE: CVE-2021-20453

组件: WebSphere Application Server

漏洞类型: XML外部实体注入

影响: 敏感信息泄漏、内存资源消耗

简述: 在处理XML数据时,IBM WebSphere Application Server容易受到XML外部实体注入(XXE)攻击。远程攻击者可利用此漏洞来泄露敏感信息或消耗内存资源。

CVE-2021-20454: XML外部实体注入漏洞

CVE: CVE-2021-20454

组件: WebSphere Application Server

漏洞类型: XML外部实体注入

影响: 敏感信息泄漏、内存资源消耗

简述: 在处理XML数据时,IBM WebSphere Application Server容易受到XML外部实体注入(XXE)攻击。远程攻击者可利用此漏洞来泄露敏感信息或消耗内存资源。

0x04 影响版本

- WebSphere Application Server: 7.0、8.0、8.5、9.0

0x05 修复建议

临时修补建议

CVE-2021-20454

对于V9.0.0.0至9.0.5.7: 根据临时修订要求升级到最低修订包级别,然后下载补丁PH34048

对于V8.5.0.0到8.5.5.19: 根据临时修订要求升级到最低修订包级别,然后下载补丁PH34048

对于V8.0.0.0到8.0.0.15: 升级到8.0.0.15,然后下载补丁PH34048对于V7.0.0.0到7.0.0.45: 升级到7.0.0.45,然后下载补丁PH34048

CVE-2021-20453

对于V9.0.0.0至9.0.5.7: 根据临时修订要求升级到最低修订包级别,然后下载补丁PH34067

对于V8.5.0.0到8.5.5.19: 根据临时修订要求升级到最低修订包级别,然后下载补丁PH34067

对于V8.0.0.0到8.0.0.15: 升级到8.0.0.15,然后下载补丁PH34067

0x06 相关空间测绘数据

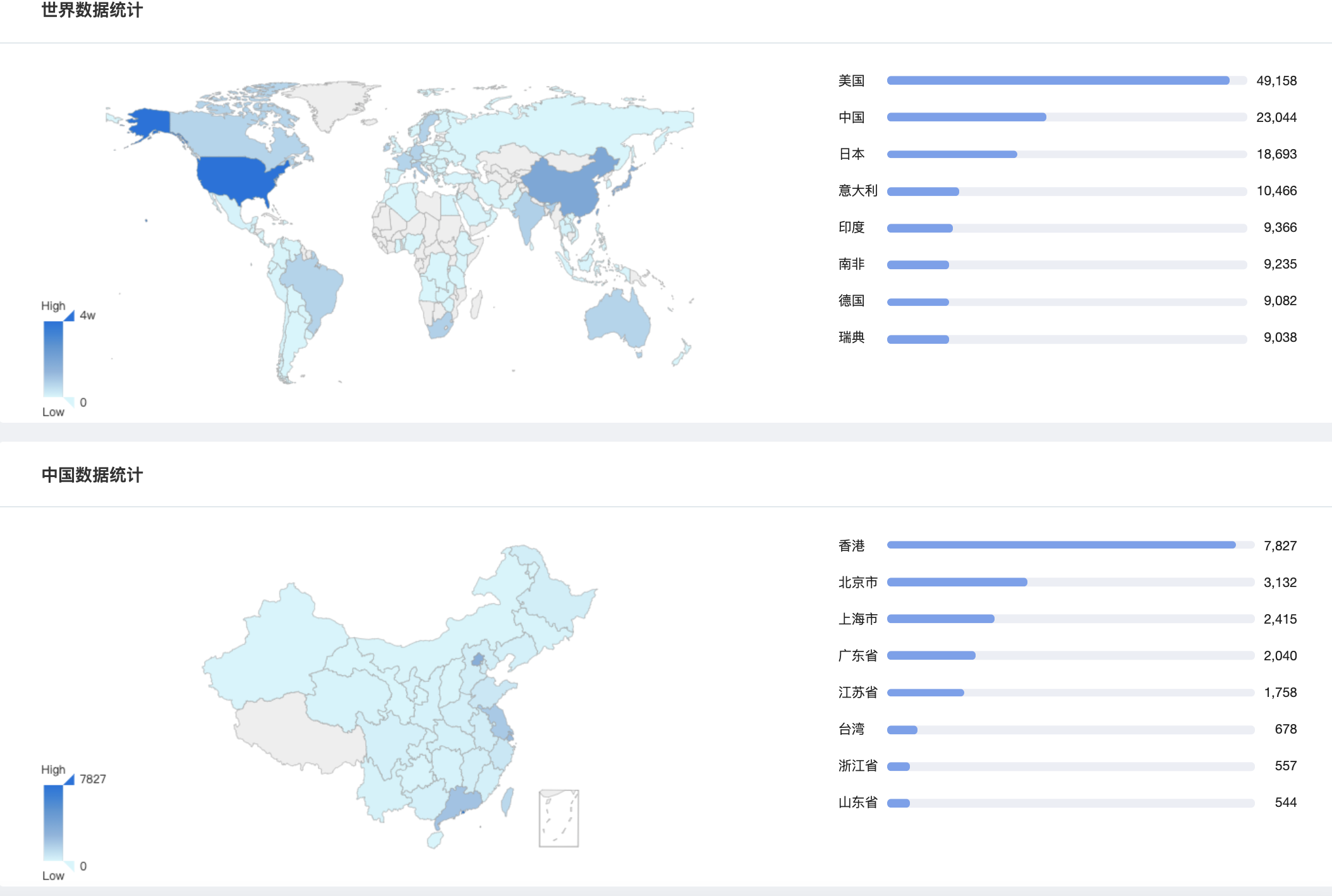

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现WebSphere Application Server具体分布如下图所示。

0x07 产品侧解决方案

360城市级网络安全监测服务

360CERT的安全分析人员利用360安全大脑的QUAKE资产测绘平台(quake.360.cn),通过资产测绘技术的方式,对该漏洞进行监测。可联系相关产品区域负责人或(quake#360.cn)获取对应产品。

360安全分析响应平台

360安全大脑的安全分析响应平台通过网络流量检测、多传感器数据融合关联分析手段,对该类漏洞的利用进行实时检测和阻断,请用户联系相关产品区域负责人或(shaoyulong#360.cn)获取对应产品。

360本地安全大脑

360本地安全大脑是将360云端安全大脑核心能力本地化部署的一套开放式全场景安全运营平台,实现安全态势、监控、分析、溯源、研判、响应、管理的智能化安全运营赋能。360本地安全大脑已支持对相关漏洞利用的检测,请及时更新网络神经元(探针)规则和本地安全大脑关联分析规则,做好防护。

0x08 时间线

2021-04-20 IBM官方发布安全通告

2021-04-22 360CERT发布通告

0x09 参考链接

0x0a 特制报告下载链接

一直以来,360CERT对全球重要网络安全事件进行快速通报、应急响应。为更好地为政企用户提供最新漏洞以及信息安全事件的安全通告服务,现360CERT正式推出安全通告特制版报告,以便用户做资料留存、传阅研究与查询验证。 用户可直接通过以下链接进行特制报告的下载。

WebSphere Application Server XML外部实体注入漏洞通告

若有订阅意向与定制需求请发送邮件至 g-cert-report#360.cn ,并附上您的 公司名、姓名、手机号、地区、邮箱地址。

转载自https://cert.360.cn/warning/detail?id=3d7516824b8e88a07d1a8c2999c12dd1

相关文章

- sql server 2008评估期已到的解决办法

- SQL SERVER错误:已超过了锁请求超时时段。 (Microsoft SQL Server,错误: 1222)

- SQL Server查询时添加一列连续的自增列

- 【转载】SAP_ECC6.0_EHP4或SAP_ECC6.0_EHP5_基于Windows_Server_2008R2_和SQL_server_2008下的安装

- [MEAN Stack] First API -- 7. Using Route Files to Structure Server Side API

- [SQL] 理解SQL SERVER中的逻辑读,预读和物理读

- SQL Server 2005 常用数据类型详解

- SQL Server replication requires the actual server name to make a connection to the server.错误解决

- SQL Server创建自动备份的操作步骤

- [Angular] Improve Server Communication in Ngrx Effects with NX Data Persistence in Angular

- [SQL] SQL Server 触发器

- Sql Server 常用函数

- SQL Server 2012安装时如何不安装自带的Visual Studio

- 一个好用的Visual Studio Code扩展 - Live Server,适用于前端小工具开发

- piap.excel 微软 时间戳转换mssql sql server文件时间戳转换unix 导入mysql

- 成功解决SQL Server软件中出现的18456问题

- 0402-服务注册与发现-Eureka Server使用、将服务注册到Eureka server上

- 深入认识Tigase XMPP Server(上)

- 当您尝试再次安装 SQL Server 时,SQL Server 2008年安装将会失败

- 从零开始手写Tomcat的教程14节----服务器组件(Server)和服务组件(Service)

- SQL Server添加数据

- Tomcat tomcat-users.xml帮你登录Server Status