【POC公开】CVE-2021-30465: runc符号链接挂载与容器逃逸漏洞通告

报告编号:B6-2021-060101

报告来源:360CERT

报告作者:360CERT

更新日期:2021-06-01

1

漏洞简述

2021年06月01日,360CERT监测发现国外安全研究人员发布了runc符号链接挂载与容器逃逸漏洞的POC,漏洞编号为CVE-2021-30465,漏洞等级:高危,漏洞评分:7.6。

runc是一个通用的标准化容器运行环境,其可以根据开放容器方案生成和运行容器。其被广泛的应用于各种虚拟化环境中,如Kubernets。成功利用该漏洞的攻击者可以突破虚拟化环境的限制,完成虚拟化逃逸,从对物理机进行攻击。

攻击者可以通过创建一个恶意的POD及container,将宿主机的目录挂载至container中,最终完成虚拟化逃逸。攻击复杂度较高,利用价值非常高。

对此,360CERT建议广大用户及时将runc升级到最新版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

2

风险等级

360CERT对该漏洞的评定结果如下

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 高危 |

| 影响面 | 广泛 |

| 攻击者价值 | 非常高 |

| 利用难度 | 较高 |

| 360CERT评分 | 7.6 |

3

漏洞详情

CVE-2021-30465: runc符号链接挂载与容器逃逸漏洞

CVE: CVE-2021-30465

组件: runc

漏洞类型: 虚拟化逃逸

影响: 容器逃逸

简述: 当多个容器共享一个卷时,存在一个TOCTTOU(time-of-check-to-time-of-ues)缺陷,该缺陷可以被用于误导runc的挂载目标。攻击者可通过创建恶意POD及container,利用符号链接以及条件竞争漏洞,可挂载宿主机目录至 container 中,并最终可能导致容器逃逸。

4

影响版本

- open containers:runc: <=1.0.0-rc94

5

修复建议

通用修补建议

目前官方已发布针对该漏洞的补丁,建议用户将runc升级到1.0.0-rc95版本。

补丁链接如下:

https://github.com/opencontainers/runc/commit/0ca91f44f1664da834bc61115a849b56d22f595f

临时修补建议

推荐启用容器强化机制如LSM(APPArmor/SELinux),但该措施并不会完全阻止该攻击,只能限制攻击者造成的结果。

6

产品侧解决方案

360安全分析响应平台

360安全大脑的安全分析响应平台通过网络流量检测、多传感器数据融合关联分析手段,对该类漏洞的利用进行实时检测和阻断,请用户联系相关产品区域负责人或(shaoyulong#360.cn)获取对应产品。

360本地安全大脑

360本地安全大脑是将360云端安全大脑核心能力本地化部署的一套开放式全场景安全运营平台,实现安全态势、监控、分析、溯源、研判、响应、管理的智能化安全运营赋能。360本地安全大脑已支持对相关漏洞利用的检测,请及时更新网络神经元(探针)规则和本地安全大脑关联分析规则,做好防护。

360终端安全管理系统

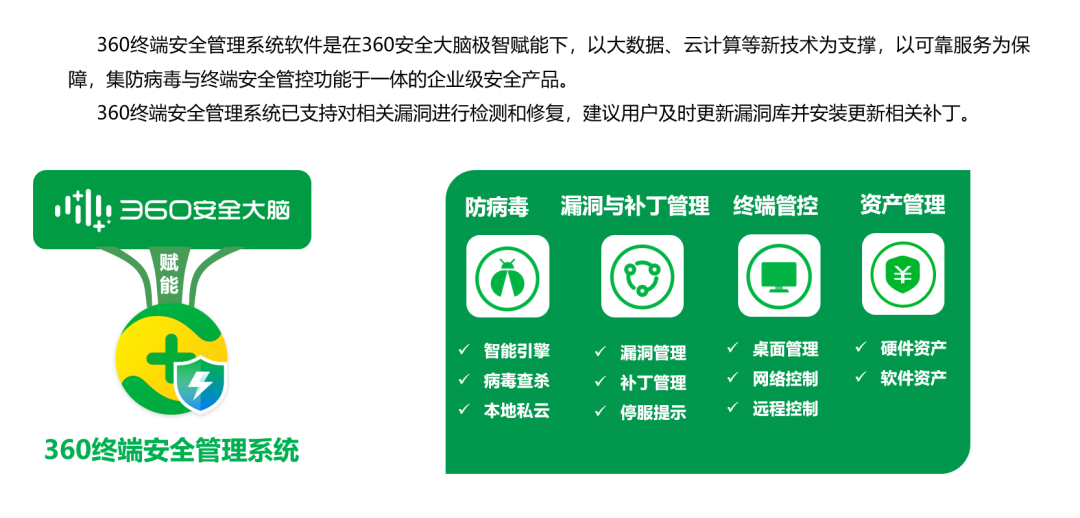

360终端安全管理系统软件是在360安全大脑极智赋能下,以大数据、云计算等新技术为支撑,以可靠服务为保障,集防病毒与终端安全管控功能于一体的企业级安全产品。

360终端安全管理系统已支持对相关漏洞进行检测和修复,建议用户及时更新漏洞库并安装更新相关补丁。

7

时间线

2021-05-19 opencontainers发布官方漏洞通告

2021-05-31 国外安全研究员发布POC

2021-06-01 360CERT发布通告

8

参考链接

1、 opencontainers官方通告

https://github.com/opencontainers/runc/security/advisories/GHSA-c3xm-pvg7-gh7r

9

特制报告下载链接

一直以来,360CERT对全球重要网络安全事件进行快速通报、应急响应。为更好地为政企用户提供最新漏洞以及信息安全事件的安全通告服务,现360CERT正式推出安全通告特制版报告,以便用户做资料留存、传阅研究与查询验证。用户可直接通过以下链接进行特制报告的下载。

【POC公开】CVE-2021-30465: runc符号链接挂载与容器逃逸漏洞通告

http://certdl.qihucdn.com/cert-public-file/report/【360CERT】【POC公开】CVE-2021-30465__runc符号链接挂载与容器逃逸漏洞通告.pdf

若有订阅意向与定制需求请扫描下方二维码进行信息填写,或发送邮件至g-cert-report#360.cn ,并附上您的 公司名、姓名、手机号、地区、邮箱地址。

转载自https://mp.weixin.qq.com/s/kclNyFo3m4GoXG_5nCgw3g

相关文章

- 代码审计-Pluck CMS 后台代码执行漏洞

- JSON Hijacking漏洞

- 如何使用PDO查询Mysql来避免SQL注入风险?ThinkPHP 3.1中的SQL注入漏洞分析!

- Apache Shiro 反序列化漏洞(Shiro-721 CVE-2016-4437)

- 提升漏洞修复率,DevSecOps真的很有一套

- 带你掌握java反序列化漏洞及其检测

- Servlet课程0425(七) 到数据库中去验证用户,同时防止SQL注入漏洞

- Ewebeditor最新漏洞及漏洞大全

- 2022年中职网络安全竞赛——应用服务漏洞扫描与利用解析(详细)

- 1.4 DVWA亲测文件上传漏洞

- XSS漏洞扫描

- Struts2漏洞导致的反弹shell——青藤云安全使用的是agent进程采集器进行检测

- KaliLinux-nmap(众神之眼)高级应用-IDS与防火墙规避及漏洞利用脚本篇

- 逻辑漏洞渗透与攻防(五)之权限类逻辑漏洞