redis未授权访问漏洞修复方案

2023-09-11 14:17:08 时间

1.redis未授权访问漏洞

通过redis未授权访问漏洞,会造成敏感信息泄露,甚至被利用直接控制服务器,其危害不言而喻。但是在实际工作中,发现一些开发人员和运维人员并不知道如何妥善配置。因此有了本文,对redis的配置,建议就是2条,一个就是改强密码,一个就是改端口。

2.redis改密码和端口

给redis设置密码,密码应该由字母、数字、特殊符号组成。像123456,qwer1234这种弱口令肯定不合适,而Q1w@e3r4这种也不合适,因为它太随机、用的人太多,一般密码字典都会收录。所以密码的设置,要满足复杂性、随机性和不可预测性。

(1)编辑/etc/redis.conf文件,设置密码,requirepass后跟的就是密码

vi /etc/redis.conf

(2)改端口,我们知道redis默认的端口是6379,那么改端口成6479,16379这种显然是不合适的,因为太容易猜出来了,关联性太强。另外一般攻击者扫端口,10000以上的端口较少关注,所以我们的端口需要数字比较大。

(3)退出保存,重启redis生效。

如果使用systemctl restart redis重启失败,则使用以下命令:

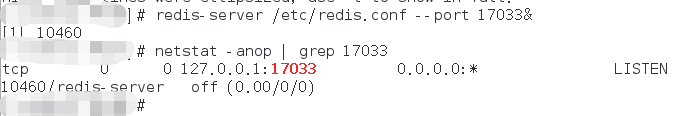

redis-server /etc/redis.conf --port 17033&

相关文章

- Redis漏洞导致ChatGPT重大故障,OpenAI公布技术细节

- Redis安装及主从配置

- 第三百五十八节,Python分布式爬虫打造搜索引擎Scrapy精讲—将bloomfilter(布隆过滤器)集成到scrapy-redis中

- Spring中使用RedisTemplate操作Redis(spring-data-redis)

- Redis学习(8)-redis持久化

- Redis学习(8)-redis其他特性

- redis 简单整理——内存的优化[二十七]

- thinkphp6:根据ip和时间用redis做限流(thinkphp v6.0.12LTS)

- Redis配置文件详解(redis.conf)

- redis开启远程访问

- Redis 单机部署redis实例

- Redis 就是让你彻底搞懂redis集群

- Redis分布式锁加时效和不加时效两种方案的最全代码实现

- Atitit 数据库映射到redis存储的模式 1. 常规 每条db记录映射一个redis记录1 1.1. 表名:主键为key ,记录序列化为json为val1 2. 每个字段映射一个redi

- 云图说|初识云数据库GaussDB(for Redis)

- CentOS 6.8 安装Redis 4.0.9

- Redis代码示例

- 61:权限提升-Redis&Postgre&令牌窃取&进程注入;令牌窃取相当于窃取session-token;进程注入提权就是利用system权限的进程“附身”

- web未授权访问漏洞总结——mongodb、redis、memcache、jboss、vnc、docker、zk、rsync

- redis_04 _ AOF日志:宕机了,Redis如何避免数据丢失

- Redis 5.0 redis-cli --cluster help说明

- redis分布式锁

- Redis 4.0.10 文档(分布式锁)

- 使用redis-shake工具迁移云Redis数据(二十一)