web暴力破解之burpsuite——本质上就是中间人攻击 通过拦截伪造爆破的登录数据

今天小编给大家演示Web渗透中最简单的暴力破解,今天我们要用到的工具是burpsuite对用户账号密码进行暴力破解,首先声明,此文章仅用于教学,大家不要在未经许可的情况下对别人的网站使用暴力破解,这时违法行为,自己写个网站试就好——实战篇

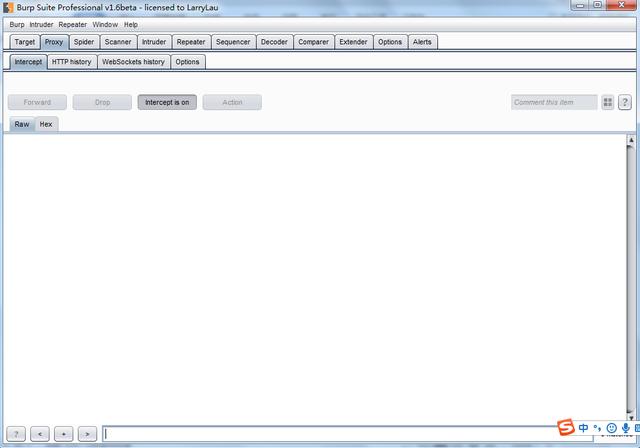

1.首先我们打开burpsuite这款软件:

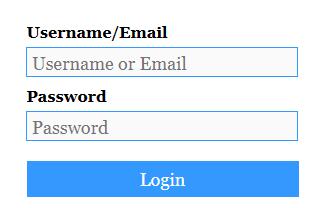

2.然后打开我们准备爆破的一个登陆界面:

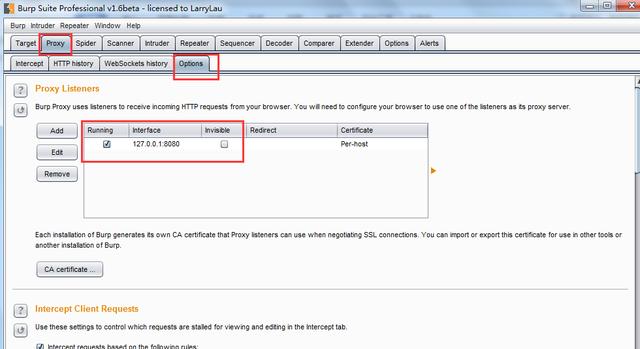

3.都准备好后,我们要先设置代理,在burpsuite中,点击"poxy"选项,找到"Options"看网址是否是127.0.0.1:8080

Proxy:是一个拦截HTTP/S的代理服务器,作为浏览器和目标应用程序的中间人,允许你拦截、查看、修改在两个方向上的原始数据流。

Proxy默认开启的是8080端口,我们可以在Options选项修改默认值。

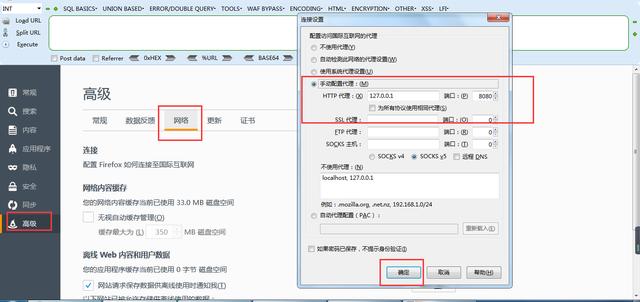

4.接着下一步,设置浏览器代理,小编这里用的是火狐浏览器,找到"选项"-》"高级"-》"网络"中找到代理,手动配置代理中填写127.0.0.1 端口8080,确定即可。

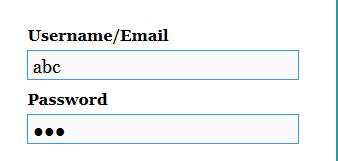

5.然后进入我们刚准备的"登陆界面",随便输入一个账号密码,我这里就输入账号:abc 密码:123

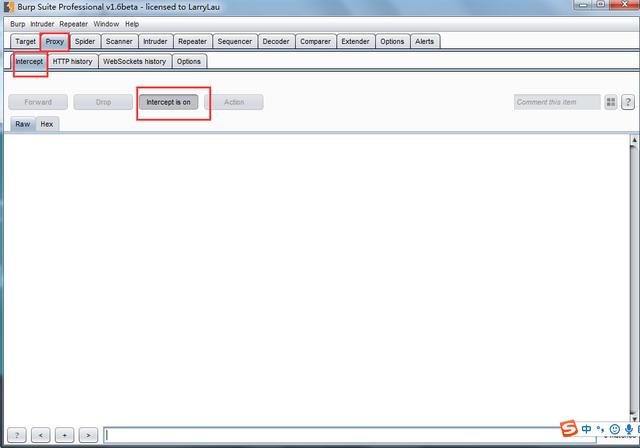

6.这时不要点击登陆,打开burpsuite,找到"intercept",这时下面"intercept is on",可以理解为拦截数据,我们等会登陆那边数据就会被拦截下来

7.这时我们返回网页,点击"登陆",然后打开burpsuite就会发现数据被拦截下来:

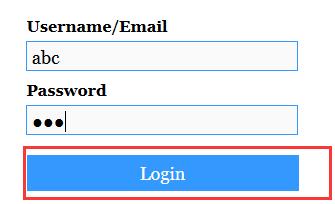

点击登陆:

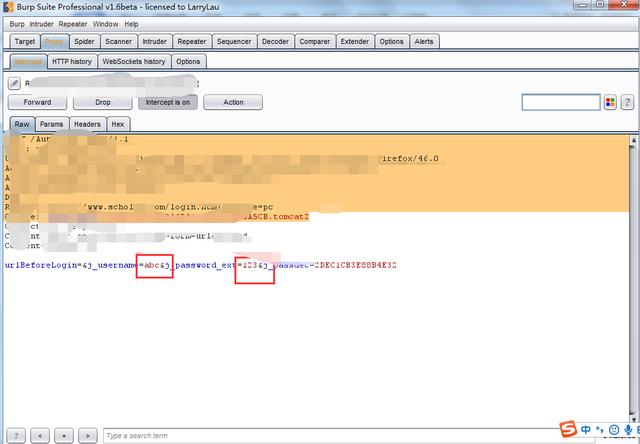

打开burpsuite,数据已经拦截下来:

上面我红色框是我们刚输入的账号密码。

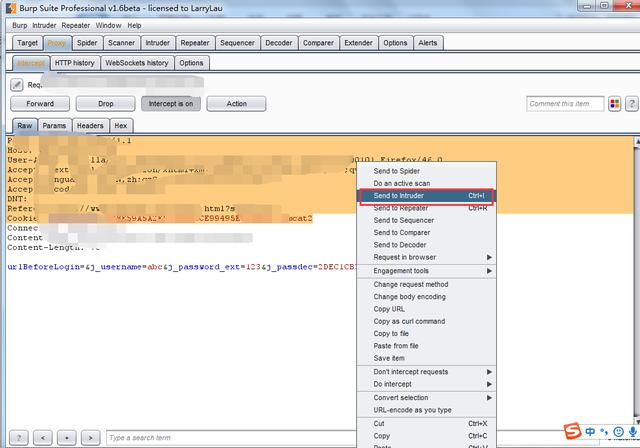

8.这时我们已经拦截到数据,右击空白的地方,点击"send to intruder",发送过去。

send to intruder:我把它理解为发送到intruder

Intruder:是一个自动化攻击的工具

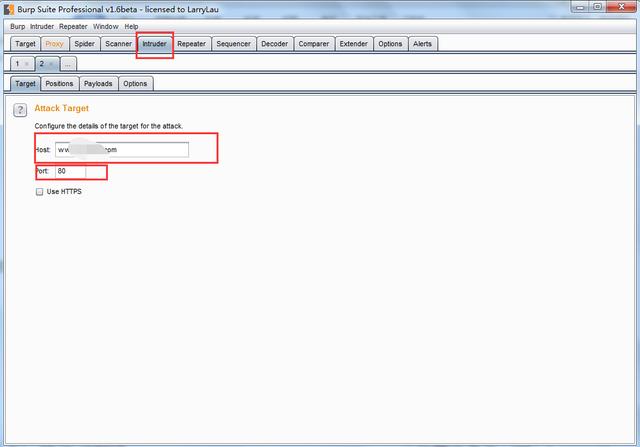

点击工具栏的"Intruder"我们就可以看见我们刚发过来的目的网址和端口号:

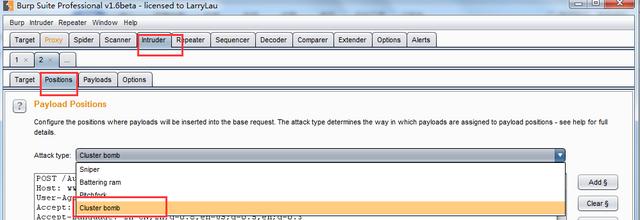

我们这里选择"Positions",选择最后一个,Cluster bomb进行密码爆破:

Positions:我把它理解为攻击类型

Cluster bomb:我们可以理解为"集束炸弹",因为我们账号密码都不知道,Cluster bom集成前三种功能,所以选择第四种,但是用时最长,其他三种大家自己百度一下就知道了。

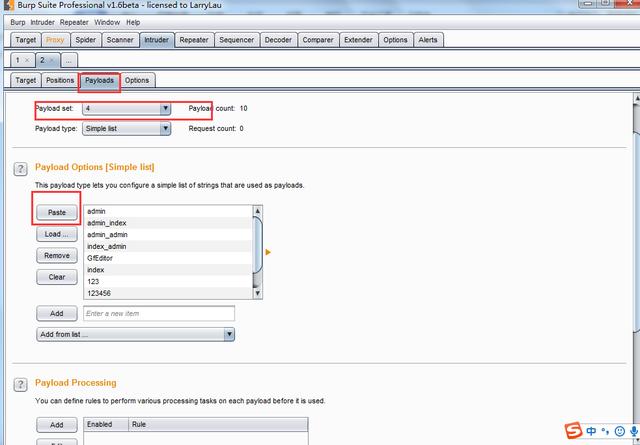

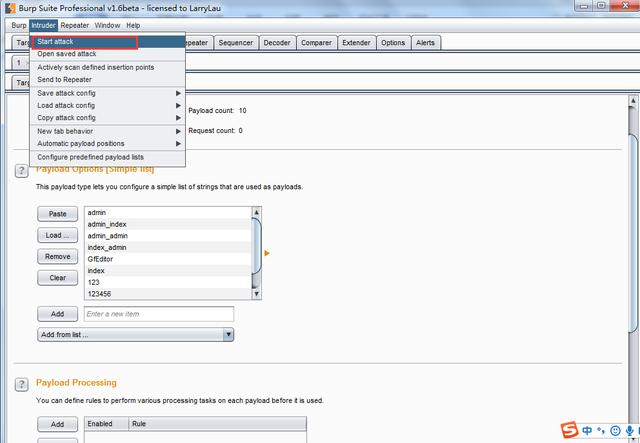

设置好攻几模式后就开始导入密码字典,这里打开自己的复制密码字典直接粘贴进去就好了"Paste":

Paste:粘贴

Load:导入

Remove:去掉

Clear:清楚

所有配置以及完成,点击"start attack"开始爆破

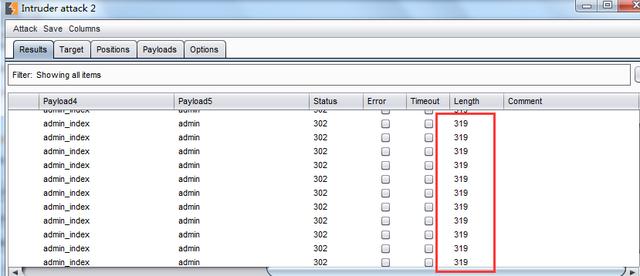

这时会弹出这个窗口,说明已经在爆破了

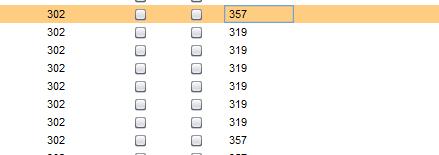

我们可以看到,后面的值全是319,这些都说明我们的账号密码都不正确。

经过漫长的等待.......

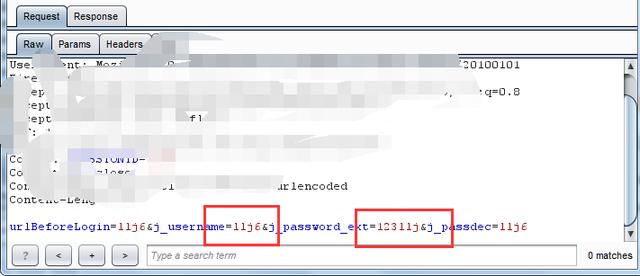

我们找到了不一样的357,直接打开分析

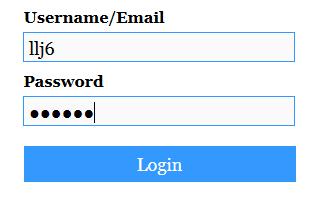

找到账号密码,账号llj6,密码123llj,我们去试一下

去刚才登陆页面登进去看一下:

大家可以看见我已经登陆进来了,由于隐私问题,只截取一部分,不好意思。

相关文章

- web网站常见攻击及防范

- ACM MM2022|腾讯基于自适应区域选择和通道参考的视频盲水印,高效对抗各类攻击

- 远程端口、Web端口看到SYN_RECEIVED状态要注意,可能是泛洪攻击

- 开源 web ide_强大的开源Web编辑器(IDE)[通俗易懂]

- Linux dos攻击服务器,Linux服务器如何防止DoS攻击

- 永恒之蓝:Linux系统的病毒攻击(永恒之蓝病毒linux)

- 服务Linux下访问Web服务的指南(linux访问web)

- 器Linux下检查Web服务器状态的方法(linux查看web服务)

- 美国政府宣布将勒索软件攻击调查提升到类似恐怖主义袭击的高优先地位

- SKS Keyserver Network 遭到“中毒”攻击

- 遭DDos攻击,阿里云将你扔进黑洞,腾讯云清退你!

- 使用Linux优化Web开发体验(web开发linux)

- zap DDOS攻击.c

- Redis Web UI:实现管理更轻松便捷(redis web ui)

- MSSQL管理Web,让您轻松上手(mssql管理web)

- MSSQL注入攻击之文件写入危害大开(mssql注入写文件)

- 优化Web项目强力支持Redis缓存(web项目redis缓存)

- 玩转Redis 系统Web编程的必修课(web 编程redis)

- 从Web端查看Redis的实时状态(web查看redis)

- 使用redis提高Web工程系统性能(web工程配置redis)

- 前端Web与Redis的连接创建更强大的服务(前端web连接redis)

- 让WEB连接REDIS打通数据桥梁(使用web连接redis)

- 使用Redis加快部署Web应用的速度(redis部署web应用)

- 应用基于Redis的Web应用运行稳定性提升(redis运行web)

- 如何对PHP程序中的常见漏洞进行攻击(上)

- php木马攻击防御之道