您现在的位置是:首页 > Javascript

当前栏目

BurpSuite2021 -- 目标模块(Target)

2023-03-14 22:57:03 时间

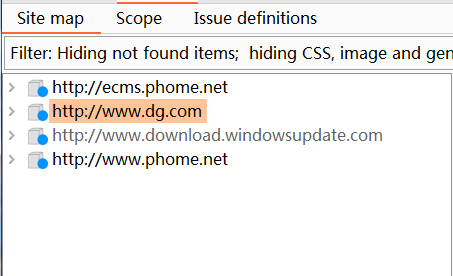

一、Site map

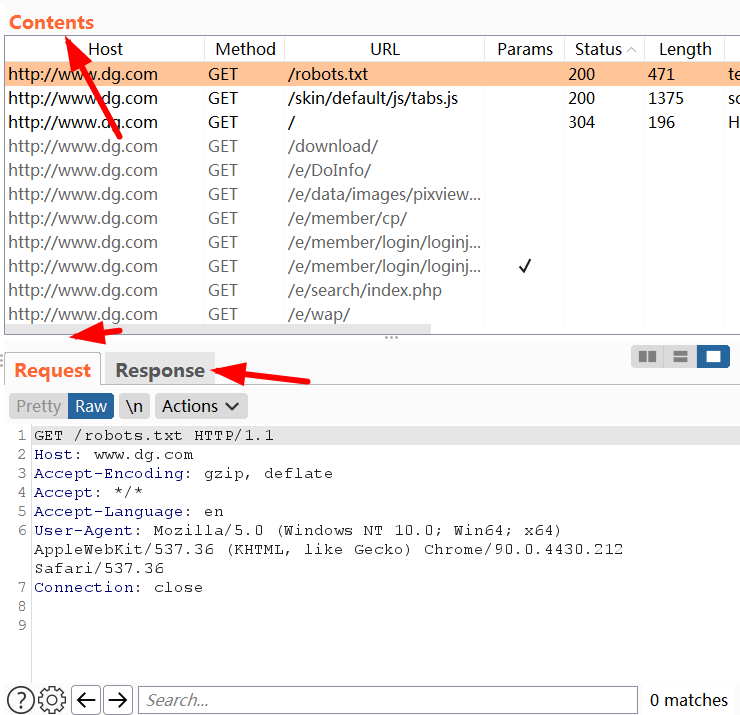

1、记录经过代理的所有网站信息,爬虫爬到的数据也可以在这里查看

2、Contents,记录网站发出去的请求及响应信息

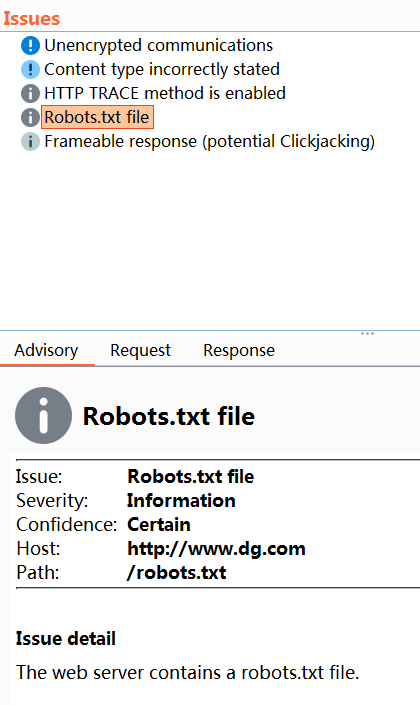

3、Issues,网站监测到的漏洞信息

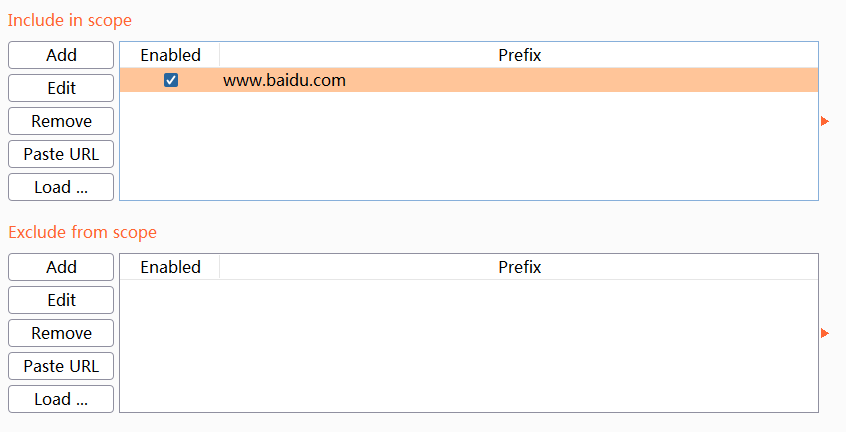

二、Scope

1、定义当前工作的范围内目标。这种配置会影响整个套件中工具的行为。配置作用域的最简单方法是浏览到目标和使用站点地图中的上下文菜单包含或排除URL路径。

2、确定网站的是否在请求范围,也就是是否可以在站点地图中显示

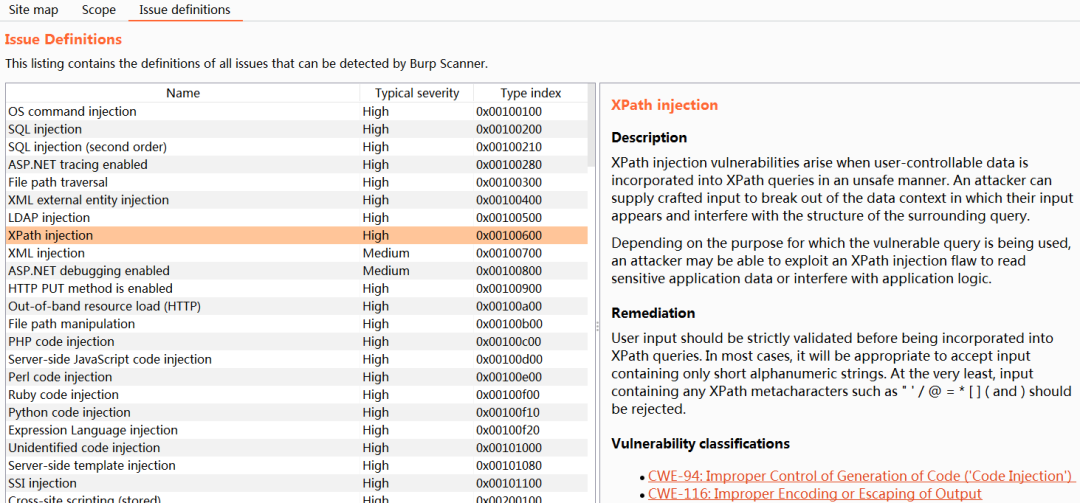

三、Issue definition

此清单包含Burp Scanner可以检测到的所有漏洞的定义

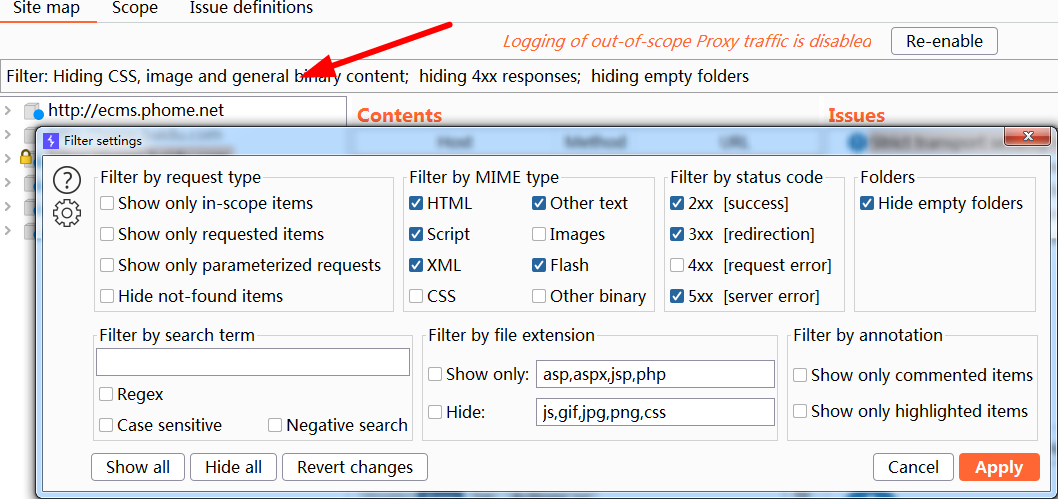

四、过滤,左击箭头处,会有下面的对话框弹出

1、Filter by request type,过滤请求模式

show only in-scope items:只显示Scope中设置的白名单

show only requested items:只显示通过代理请求的网站

show only parameterized:只显示请求中有参数的网站

hide not-found items:隐藏不存在的项目

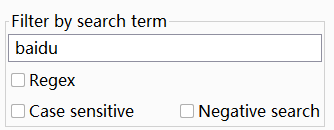

2、Filter by search term:通过关键字过滤

只显示带baidu的网站信息

Regex,按正则过滤

Case sensitive,区分大小写

Negative search,不显示带baidu的网站信息

3、Filter by MIME type,通过MIME类型过滤

打对钩的表示显示的类型

4、过滤文件后缀

show only:只显示后缀名为asp、aspx、jsp、php的文件

Hide:不显示js、gif、jpg、png、css的文件

5、Filter by status code,过滤状态码:

只显示打对钩的状态码的网址

禁止非法,后果自负

相关文章

- 鲜为人知但很有用的 HTML 属性

- 翻转再翻转!有意思的水平横向溢出滚动

- 自定义计数器小技巧!CSS 实现长按点赞累加动画

- 过五关!React高频面试题指南

- 软件开发中的十个认知偏差

- 不需要 JS!仅用 CSS 也能达到监听页面滚动的效果!

- 一文读懂TypeScript类型兼容性

- Vue 的响应式原则与双向数据绑定

- 快速掌握 TypeScript 新语法:Infer Extends

- JWT教你如何证明你是我的人!

- 一篇带给你 V8 GC 的实现

- 面试官:请使用JS完成一个LRU缓存?

- 通过可视化来学习JavaScript事件循环

- 新的跨域策略:使用 COOP、COEP 为浏览器创建更安全的环境

- 为什么有人说 vite 快,有人却说 vite 慢?

- 种草 Vue3 中几个好玩的插件和配置

- 超全面的前端工程化配置指南

- Vue 状态管理未来样子

- Volatile关键字能保证原子性么?

- 面试突击:SpringBoot 有几种读取配置文件的方法?