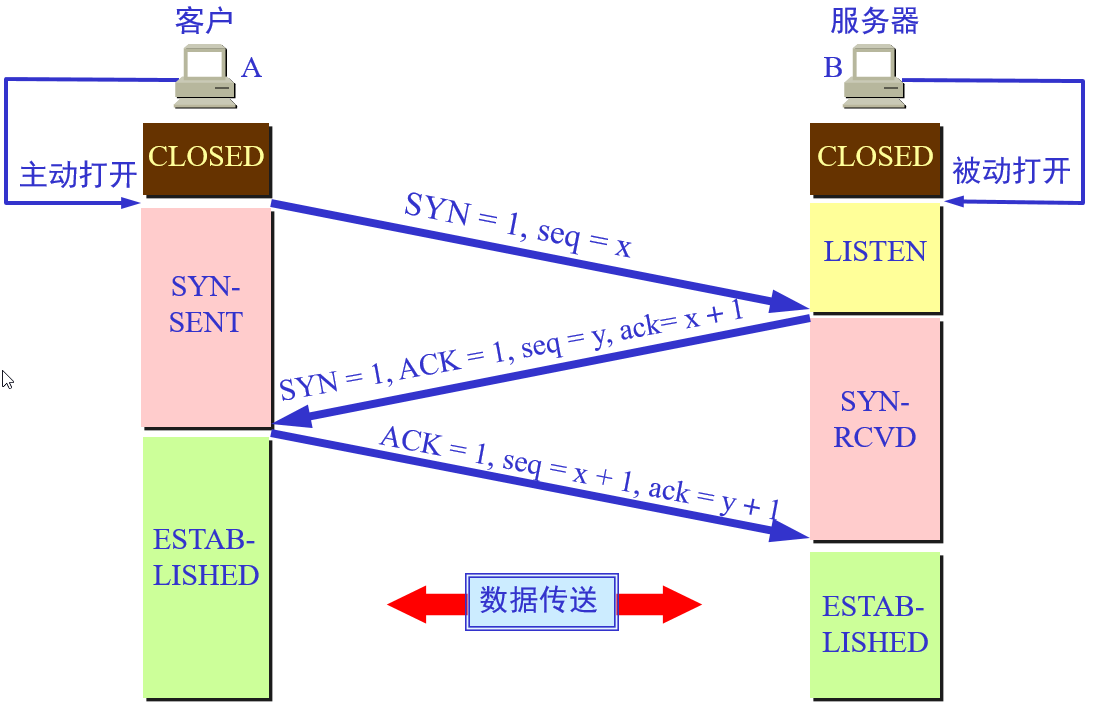

[TCP/IP] 三次握手过程中有哪些不安全性

2023-02-18 15:47:02 时间

1)SYN flood 泛洪攻击 , 伪装的IP向服务器发送一个SYN请求建立连接,然后服务器向该IP回复SYN和ACK,但是找不到该IP对应的主机,当超时时服务器收不到ACK会重复发送。当大量的攻击者请求建立连接时,服务器就会存在大量未完成三次握手的连接,服务器主机backlog被耗尽而不能响应其它连接。即SYN flood泛洪攻击

防范措施:

1、降低SYN timeout时间,使得主机尽快释放半连接的占用

2、采用SYN cookie设置,如果短时间内连续收到某个IP的重复SYN请求,则认为受到了该IP的攻击,丢弃来自该IP的后续请求报文

3、在网关处设置过滤,拒绝将一个源IP地址不属于其来源子网的包进行更远的路由

2)Land 攻击 , 当一个主机向服务器发送SYN请求连接,服务器回复ACK和SYN后,攻击者截获ACK和SYN。然后伪装成原始主机继续与服务器进行通信 , 目标地址和源地址都是目标本身,自己联系自己

相关文章

- Flagger 在 Kubernetes 集群上是如何工作的?

- 网络编程学习笔记8-对netcat压力测试

- 网络编程学习笔记9-第一个netcat的实现(thread-per-connection)

- 靶机练习 - Tr0ll -2(提权)

- 靶机练习 - Tr0ll -1

- 靶机练习 - 温故知新 - Toppo(sudo 提权)

- 漏洞复现 -“核弹”漏洞-Log4j2 JNDI注入(CVE-2021-44228)

- 漏洞复现 - Apache Shiro 1.2.4反序列化漏洞(CVE-2016-4437)

- CTF - 攻防世界 - mobile新手 - 新工具

- CTF - 攻防世界 - mobile新手 - app3

- CTF - 攻防世界 - mobile新手 - app2

- CTF - 攻防世界 - mobile新手 - app1

- 移动安全 - 敏感信息安全 - SQLite

- 移动安全 - 敏感信息安全 - SharedPreferences

- 移动安全 - 敏感信息安全 - 文件存储权限和logcat日志

- 移动安全 - 应用完整性校验

- 文件上传靶场upload-labs闯关笔记

- 移动安全 - APK反编译检查

- 移动安全 - Burp抓包Genymotion

- 移动安全 - Win10 drozer环境搭建