防火墙安全策略功能入门

前面使用域间策略验证了设备的上线效果,这种配置方法是长期使用老版本设备命令行操作留下来的习惯。现在版本更新很快,WEB页面功能更加完善,其中新版本主推的安全策略配置功能,操作也很方便。

首先在命令行移除了域间策略部分配置:

undo security-zone intra-zone default permit需要注意的是,vFW默认没有开启HTTPS,需要在命令行开启,并为登录用户增加HTTPS登录权限,同时建议修改默认端口号。

# ip https port 8443 ip https enable # local-user tietou class manage password simple Tietou@h3c.com service-type https authorization-attribute user-role network-admin

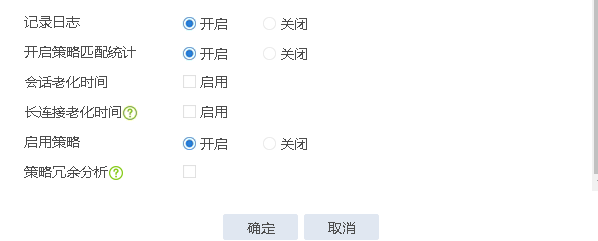

然后就可以使用https://172.2.216.65:8443/进行登录了。随后在WEB页面增加安全策略配置:

过程中发现ping报文有丢失,增加安全策略后恢复,说明域间策略和安全策略是可以共存生效的。

开启统计之后还可以看到命中策略的流量和会话信息。

点击会话查看能直接查看到命中该策略的会话信息。

TEST1:域间策略和安全策略的生效关系怎么样?

1、已知没有域间策略或安全策略的情况下互访流量是被设备阻断的,并且安全策略或者安全策略任意一个配置放通,则互访流量可以通过;

2、由1可知,配置域间策略或安全策略其中一个放通即可实现互访,则同时配置两个策略互通流量肯定是放通的;

3、修改配置安全策略为放通、域间策略为阻断,发现流量是通的,并且测试安全策略先配置生效和后配置生效效果相同;

4、修改配置域间策略为放通、安全策略为阻断,发现流量是不通的,并且测试安全策略先配置生效和后配置生效效果相同。

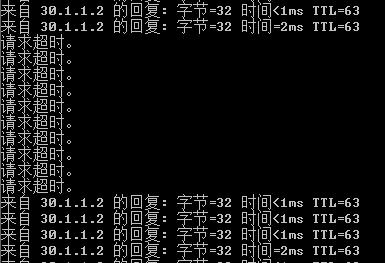

执行效果如下图:

综上,说明安全策略的优先级高于域间策略,如果两者同时存在的话,会执行安全策略的配置。

TEST2:域间策略匹配顺序是怎样的?

验证操作需要将两台设备的安全域分开,新建两个安全域VM1和VM2,并将两个接口放到对应安全域下面。

1、已经明确的匹配顺序:精确的域间策略优先于模糊的或者默认的域间策略,所以先创建一条any到any的域间策略,动作放行,测试两端设备正常通信;

2、创建两条域间策略any-VM2以及VM1-any,分别应用两条ACL做包过滤,配置3001和3002,首先规则为空;

3、修改any-VM2域间策略为放通,发现网络不通;

4、修改VM1-any域间策略为放通,发现网络正常通信;

5、验证操作3和4的测试结果,在存在VM1-any的域间策略时,修改any-VM2的域间策略,不影响网络连通性。

结论:域间策略匹配优先级顺序如下:

A→B > A→any > any→B > any→any。

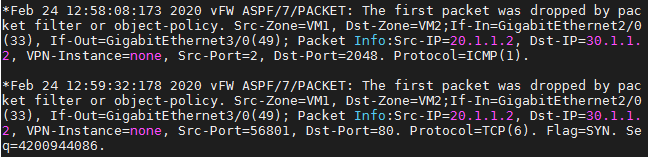

测试过程中,通过debug aspf packet,可以看到报文阻断原因。本例中,可以看出是被包过滤或者对象策略阻断,实际是包过滤阻断;源域是VM1,目的域是VM2,入接口是G2/0,出接口是G3/0,未匹配VPN实例;还可以看到简要的报文信息,为ICMP和TCP报文。

TEST3:安全策略匹配顺序是怎样的?

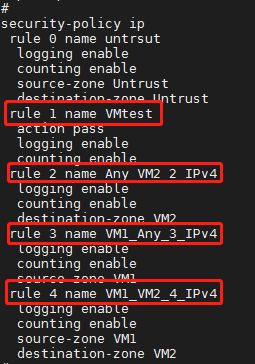

已知的匹配顺序是按照显示顺序进行匹配的,测试添加一条any到any的放通规则,发现后面再添加3条精确的阻断策略,仍然可以互访。

命令行配置显示如下:

发现安全策略是有规则编号的,匹配顺序也是按照策略规则顺序进行匹配的,当在WEB页面调整显示顺序时,命令行配置顺序也会对应改变,但是规则编号不变。

调整阻断规则到放通规则之前,发现流量被阻断;查看命令配置,配置顺序被同步调整,规则编号没有变化。

结论:安全策略的匹配顺序是按照显示顺序进行顺序匹配的。所以在配置时应当避免在第一条配置生效的any到any的放通策略,这样就失去了防火墙的功能;同时为了保证配置生效,新增精确规则时,建议调整精确规则到模糊规则的前面。

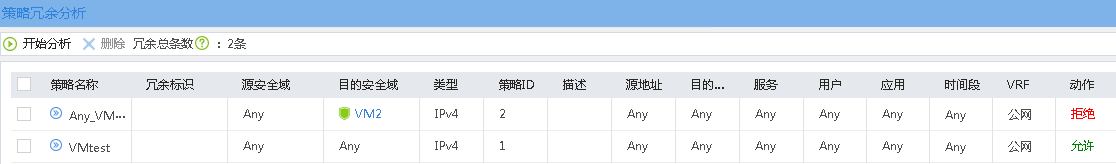

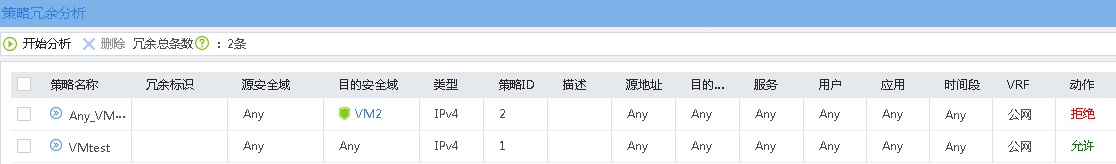

TEST4:策略冗余分析功能

新版本的防火墙增加了安全策略冗余分析功能,可以通过分析安全策略中的过滤条件识别出冗余的策略,从而有利于达到精简策略的目的。过滤条件具体包括:源安全域、目的安全域、源IP/MAC地址、目的IP地址、用户、应用、服务、VRF和时间段等。

设备会将高优先级的策略依次与低优先级的策略进行遍历比较,只要符合以下两种情况的任意一种,则认定为冗余:

·所有过滤条件完全相同的安全策略,则低优先级的安全策略会被认定为冗余;

·安全策略A的所有过滤条件被安全策略B完全包含,且安全策略A的优先级低于安全策略B,则安全策略A会被认定为冗余。

策略冗余分析可以在没有流量经过设备时进行分析,因此该功能可以在安全策略配置完成后立即进行。在冗余分析结果中修改安全策略配置后,设备会自动再次进行策略冗余分析,以便使冗余分析结果更加准确。

点击“开始分析”,结果显示出两条安全策略。按照过滤条件,配置的规则中只符合源安全域和目的安全域两个条件,符合第二种情况,可以参考域间策略优先级,any到B和any到any的策略被提示冗余。

不过这个功能一般用不到,因为平时最多不过配置几十条策略,使用这个功能的分析结果较大概率与实际需求不匹配。

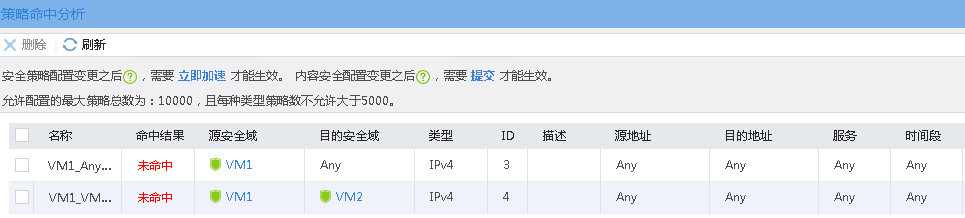

TEST5:策略命中分析功能

新版本的防火墙还增加了安全策略命中分析功能,可以分析出指定时间段内的安全策略是否被命中过,并将未命中的安全策略按照从高到低的优先级顺序进行呈现,以帮助管理员对设备上的安全策略进行深度分析和处理。

只要符合如下两种情况中的任意一种,则认为策略未命中:

·流量不符合安全策略的过滤条件;

·安全策略之间存在深度冗余,例如IP地址和用户的冗余、应用和服务的冗余等。这样会由于高优先级的策略被命中,而导致低优先级的策略未命中。

可看到分析出两条策略,命中结果均为未命中。

但是实际使用场景中用处不大,不比在策略配置中开启策略匹配统计,在安全策略中查看命中次数来的只关一点。

相关文章

- Python IDLE 快捷键使用

- 新增功能 – Amazon Managed Apache Cassandra Service (MCS)

- AWS Compute Optimizer – 您的定制资源优化服务

- AWS Transit Gateway 增加多播和区域间对等功能

- 新功能 – VPC 入口路由 – 简化第三方设备的集成

- Python optparser库详解

- AWS Transit Gateway 新功能 – 使用 Network Manager 来构建全局网络并集中监视

- Amazon EC2 更新 – 配备 AWS Inferentia 芯片的 Inf1 实例推出,实现高性能、高性价比的推理

- 查看 Amazon 构建者库 — 我们就是这样做到的!

- AWS Outposts 现已推出 –立即订购!

- Amazon SageMaker Studio:首个全集成的 Machine Learning 开发环境

- 平民数据科学在企业的落地实践(一)

- AWS Fargate 上的 Amazon EKS 现已全面推出

- Amazon Transcribe Medical – 适用于医疗保健客户的实时自动语音识别

- Microsoft Windows Server 和 SQL Server 自带许可的全新简化体验

- re:Invent 2019 大会上的 AWS 发布和预览 – 12 月 1 日,星期日

- 新的 AWS 程序可帮助您应对终止支持的 Windows Server 应用程序未来的不便

- Python Flask学习资源

- 利用 AWS Identity and Access Management (IAM) Access Analyzer 识别意外的资源访问权限

- 新增功能 – AWS Step Functions 快捷工作流:高性能、低成本