苹果未能在iOS 15.0.1中修补已被公开披露的零日漏洞

苹果周五推送了iOS 15的修正更新15.0.1,但该版本似乎主要针对可用性问题,因为上周公开披露的三个零日漏洞并没有得到修补。9月,安全研究员丹尼斯·托卡雷夫(化名illusionofcha0s)称,苹果公司忽视了多份与新发现的零日漏洞有关的报告,这些漏洞存在于该公司的移动操作系统iOS中。

托卡列夫在一篇博文中说,他在3月10日至5月4日期间向苹果公司报告了四个缺陷,虽然一个问题在iOS 14.7中得到了修补,但其他三个仍然处于活跃状态。

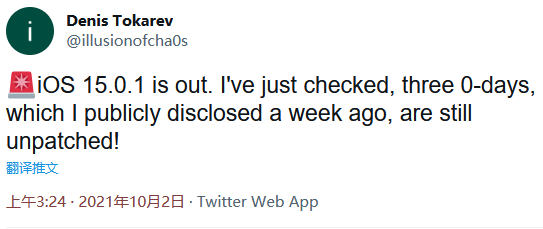

这位安全研究员周五在Twitter上报告说,这三个问题在最新的iOS 15.0.1中仍然存在。

他自己承认,剩下的零日漏洞并不紧急,其中一个涉及到一个错误,黑客必须以某种方式骗过苹果审查人员允许其进入应用程序商店,才可以使恶意制作的应用程序读取用户的苹果ID信息。

不过,苹果公司对通过"漏洞赏金计划"报告的这些漏洞的处理方式让托卡列夫感到很不满意,他在9月底写了一篇博文,详细介绍了他与科技巨头团队的互动。据这位研究人员说,苹果公司没有列出它在iOS 14.7中修补的安全问题,也没有在随后的安全页面更新中添加有关该缺陷的信息。

illusionofchaos当时写道:"当我面对他们时,他们向我道歉,向我保证这是由于处理问题而发生的,并承诺在下次更新的安全内容页面上列出它。从那时起,有三次类似的情况,他们每次都违背了他们的承诺。"

苹果公司看到了托卡雷夫的博文,并再次表示歉意。该公司表示,截至9月27日,其团队仍在调查其余三个漏洞。托卡列夫上周公开了这些缺陷,以符合道德黑客批评苹果公司的Bug Bounty计划和该公司对公共安全研究人员的一般处理方式,称其缺乏沟通、在赏金支付上也有问题。

本周早些时候,研究人员Bobby Rauch公开披露了一个AirTag漏洞,此前苹果公司没有回答关于该漏洞的基本问题,也没有回答Rauch是否会因发现该漏洞而得到奖励。该漏洞允许攻击者插入代码,当设备在丢失模式下被扫描时,可以将用户重定向到一个恶意的网页上。

相关文章

- 在 Go 里用 CGO?这 7 个问题你要关注!

- 9款优秀的去中心化通讯软件 Matrix 的客户端

- 求职数据分析,项目经验该怎么写

- 在OKR中,我看到了数据驱动业务的未来

- 火山引擎云原生大数据在金融行业的实践

- OpenHarmony富设备移植指南(二)—从postmarketOS获取移植资源

- 《数据成熟度指数》报告:64%的企业领袖认为大多数员工“不懂数据”

- OpenHarmony 小型系统兼容性测试指南

- 肯睿中国(Cloudera):2023年企业数字战略三大趋势预测

- 适用于 Linux 的十大命令行游戏

- GNOME 截图工具的新旧截图方式

- System76 即将推出的 COSMIC 桌面正在酝酿大变化

- 2GB 内存 8GB 存储即可流畅运行,Windows 11 极致精简版系统 Tiny11 发布

- 迎接 ecode:一个即将推出的具有全新图形用户界面框架的现代、轻量级代码编辑器

- loongarch架构介绍(三)—地址翻译

- Go 语言怎么解决编译器错误“err is shadowed during return”?

- 敏捷:可能被开发人员遗忘的部分

- Denodo预测2023年数据管理和分析的未来

- 利用数据推动可持续发展

- 在 Vue3 中实现 React 原生 Hooks(useState、useEffect),深入理解 React Hooks 的