iOS15.2修复越狱漏洞曝光,相当危险

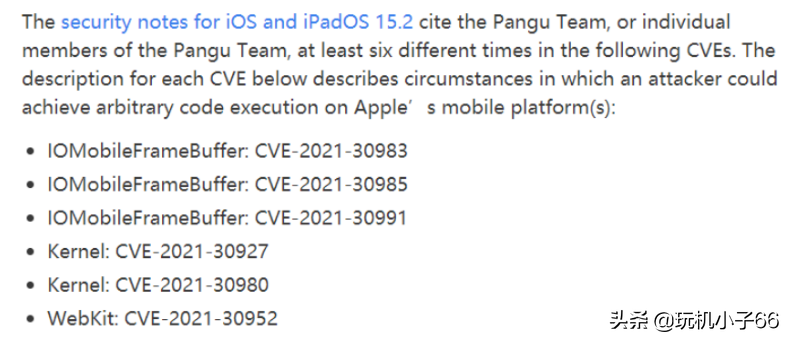

前几天发布的iOS15.2正式版被评为是一个非常值得升级的版本,除了隐私保护功能再升级之外,还有一些提升体验的新功能加入,大部分人可能只会关注这些,但其实有一个未引起大家重视,但却十分重要的更新内容,那就是修复了一个相当危险的越狱漏洞,之前还和大家提了一下(估计注意到的人不多),今天就有开发者解读了到底危险在哪,接下来就和大家说说。

第一个危险性在于要触发该漏洞,并不需要直接与设备接触,通过远程方式即可实现,Safari 浏览器就是传播该漏洞主要途径,当然了,这里不是说只有Safari可以传播该漏洞,你要是用是第三浏览器,也可以达到同样目的,如果不需要接触设备就能触发漏洞效果,首先使用难度就大大降低,这种漏洞会受到更多攻击者青睐。

其次就是该漏洞有强大的欺骗性和不可预防性,攻击者可以将其伪装成一个让人难以分辨的链接来骗取用户点击,方式可以多种多样,比如伪装成某单位公司的官方链接,或者直接搞成带文字说明的超链,iOS设备用户被骗点击概率是比较高的。

除了欺骗性,该漏洞不可预防性主要体现在攻击手段的一步到位特征,只要点击了攻击者提供的链接,漏洞瞬间就能产生效果,不会给你任何反悔的机会和时间,重要的是攻击效果被触发后,用户不会有任何感觉,因为相关漏洞是在后台默默发挥作用的,当你发现个人隐私被窃取的那一刻,可能设备被攻击已经是很久前的事情了。

那有没有设备能逃过该漏洞攻击呢?可以明确告诉各位:没有,因为就连iOS15系统和A15芯片设备都在被攻击范围之内,漏洞效果一旦触发,就能获取设备最高控制权限,这意味着iOS设备可以在未经持有人允许的情况下执行任意指令,你的个人隐私信息在此刻将变得像保鲜膜一样透明,但凡有点常识的人都认识到其中的危险性。

苹果给出的解决办法就是在iOS15.2中将相关漏洞修复,也就是说15.2以下设备都受该漏洞影响,仅凭这一个原因,就值得大家升级了,对于极少部分期待该漏洞在越狱工具中发挥作用的人来说,个人觉得在越发不稳定的情况下,iOS越狱已经不是一个值得尝试的事情,让设备更安全才最重要。

当然了,实在不想升级的人也有办法避险,任何陌生链接不要点击就是了。

相关文章

- 大数据与机器学习:实践方法与行业案例.2.1 数据闭环

- 首席架构师揭秘蚂蚁金服互联网IT运维体系实践

- 大数据与机器学习:实践方法与行业案例.2.4 作业调度

- 大数据与机器学习:实践方法与行业案例3.4 自动加载程序的多线程实现

- 运维前线:一线运维专家的运维方法、技巧与实践1.1 概述

- 运维前线:一线运维专家的运维方法、技巧与实践1.2 运维自动化的三重境界

- 运维前线:一线运维专家的运维方法、技巧与实践1.3 运维自动化的困境和价值

- 运维前线:一线运维专家的运维方法、技巧与实践1.7 运维自动化系统的API参考实现

- 运维前线:一线运维专家的运维方法、技巧与实践1.9 小结

- 运维前线:一线运维专家的运维方法、技巧与实践2.1 CMDB简介

- 运维前线:一线运维专家的运维方法、技巧与实践2.2 开源CMDB介绍

- 运维前线:一线运维专家的运维方法、技巧与实践2.3 Puppet及Facter介绍

- 运维前线:一线运维专家的运维方法、技巧与实践2.5 使用Django快速构建CMDB系统

- 运维前线:一线运维专家的运维方法、技巧与实践2.6 高级进阶

- 运维前线:一线运维专家的运维方法、技巧与实践3.1 数据中心搬迁准备

- 运维前线:一线运维专家的运维方法、技巧与实践3.3 利用批处理与Shell脚本简化逻辑节点的搬迁

- 运维前线:一线运维专家的运维方法、技巧与实践3.4 小结

- Apache Kylin权威指南1.1 背景和历史

- Apache Kylin权威指南1.4 Apache Kylin的技术架构

- Apache Kylin权威指南2.3 设计Cube