新增功能 – Amazon VPC Network Access Analyzer

如果您是企业的联网、云运维或安全团队的成员,您一定会喜欢这项新功能。全新的 Amazon VPC Network Access Analyzer 可帮助您识别可能导致意外网络访问的网络配置。正如您稍后将看到的,该功能可以指出改进安保状况的方法,同时仍然让您和您的企业保持敏捷和灵活。与手动检查网络配置(容易出错且难以扩展)不同,此工具允许您分析任何规模和复杂度的 AWS 网络。

Network Access Analyzer 简介

Network Access Analyzer 利用我们的自动推理技术,该技术已经为 AWS IAM Access Analyzer、Amazon VPC Reachability Analyzer、Amazon Inspector Network Reachability 和其他可证明的安全工具提供了强大的支持。

这项新工具使用网络访问范围来指定 AWS 资源之间所需的连接。您可以从 Amazon 创建的一组范围开始,然后进行复制和自定义,也可从头开始创建自己的范围。这些范围是高级别的、独立于任何特定的网络架构或配置,可以视为一种语言,用于为您的网络指定适当的访问和连接级别。例如,您可以创建一个范围来验证是否所有 Web 应用程序在访问 Internet 资源时都使用了防火墙,或者指出财务团队使用的 AWS 资源与开发团队使用的资源是独立且不同的,并且无法访问。

要根据特定范围评估网络,请选择该范围并启动分析。运行几分钟后将生成一组结果,每个结果分别表示范围中定义的 AWS 资源之间的一条意外网络路径。您可以在短短几分钟内分析这些结果、调整配置或修改范围以响应这些结果,然后重新运行分析。

分析过程检查的 AWS 资源非常广泛,包括安全组、CIDR 块、前缀列表、弹性网络接口、EC2 实例、负载均衡器、VPC、VPC 子网、VPC 终端节点、VPC 终端节点服务、Transit Gateways、NAT 网关、互联网网关、VPN 网关、对等连接和 Network Firewall。您的范围可以使用 Resource Groups 来引用以特定方式贴标签的所有资源。

使用 Network Access Analyzer

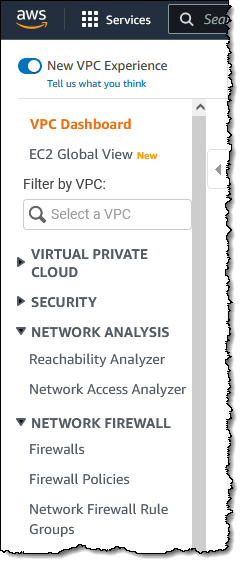

首先,打开 VPC 控制台,在左侧导航栏上找到网络分析部分,然后单击 Network Access Analyzer:

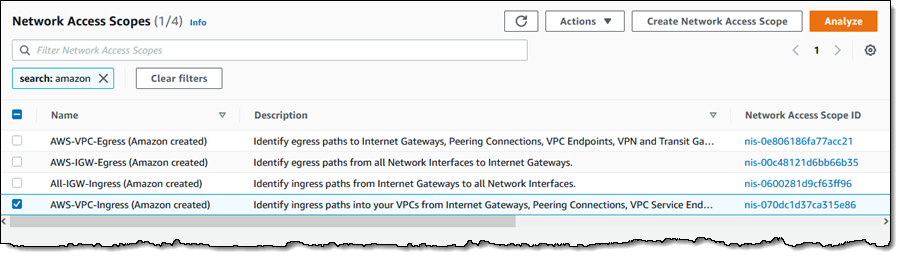

可以看见所有范围。初始有四个范围,全部由 Amazon 创建,随时可用:

要进行分析,请选择一个范围(AWS-VPC-Ingress(Amazon 创建)),然后单击分析。 范围的描述如下:

“识别从互联网网关、对等连接、VPC 服务终端节点、VPN 和 Transit Gateway 进入 VPC 的入口路径。”

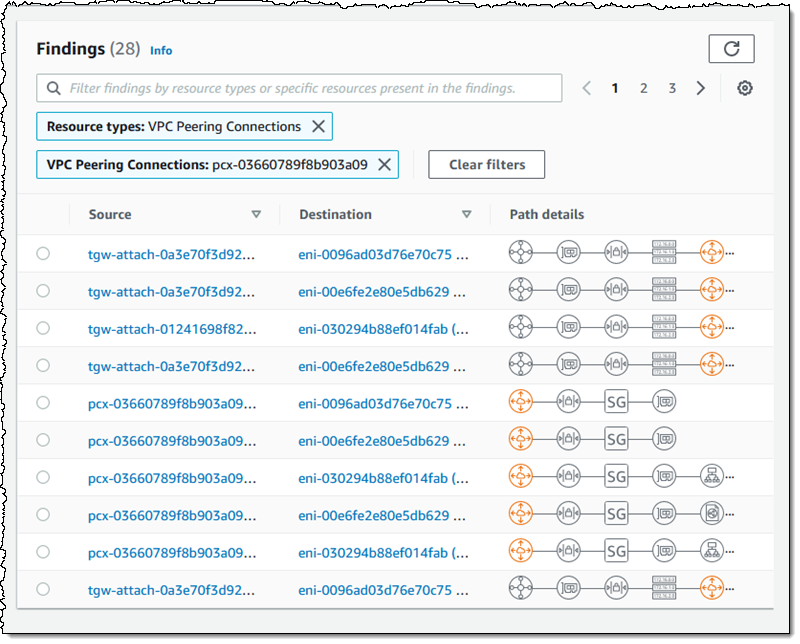

分析需要运行几分钟时间,并在完成后立即显示结果:

这里有很多非常有用的信息! 频谱图提供了结果中资源的概览。可以将鼠标悬停在任何片段上方以了解详情,或单击其中一个片段以筛选结果并仅显示引用特定资源或资源类型的片段:

例如,单击 VPC 对等连接,可以看到引用 VPC 对等连接的结果:

您可以看到,路径详细信息突出显示了路径中的 VPC 对等连接! 下一个步骤是检查结果,决定哪些是结果在预期中,然后将其添加到范围中,以便将其排除在未来的结果之外(稍后将详细介绍)。

网络访问范围内部

接下来我们快速浏览一下上面所使用的网络访问范围的内部,然后使用可视化构建器从头开始构建另一个范围。每个范围都将以 JSON 格式表示,并指示源和目标之间被视为范围内(可接受)的流量:

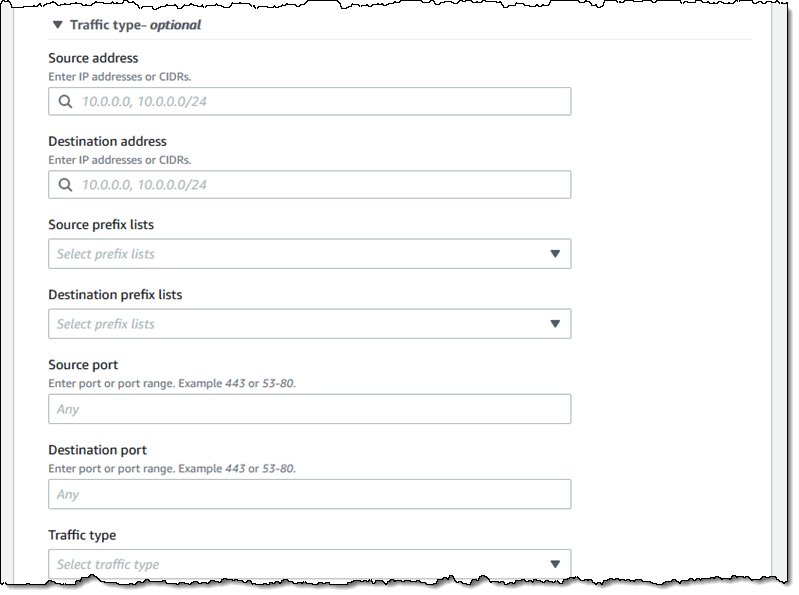

matchPaths 元素包含源元素和目标元素。每个元素依次标识了 AWS 资源类型和特定资源。虽然此处未显示,但范围还可以包含源 IP 地址和目标 IP 地址、端口、前缀列表和流量类型(TCP 或 UDP)。excludePaths 可以包含资源类型、特定资源等。例如,可以定义匹配所有互联网网关入口流量的源和目标,但排除流经负载均衡器的流量,或者也可以排除发送给堡垒实例的 SSH 流量。

构建网络访问范围

可以用三种方式构建新范围。可以复制并修改现有的范围,可以从头开始使用可视化构建器,或者也可以自行编写 JSON 并使用 CLI 或 API 创建范围。单击创建网络访问范围以使用构建器:

可以从五个预定义模板中的一个开始构建,也可以自行构建模板:

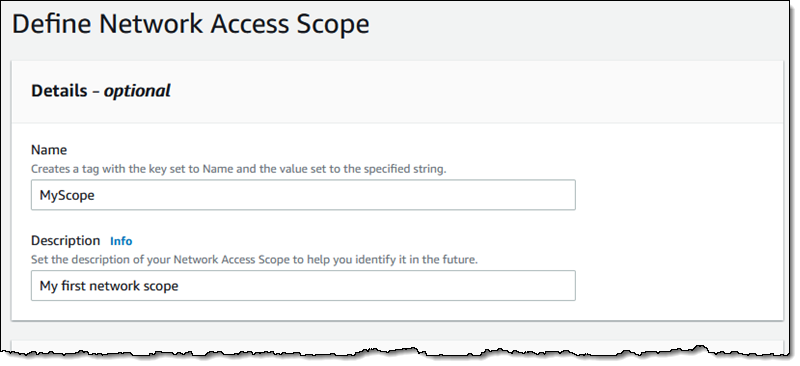

输入名称和描述:

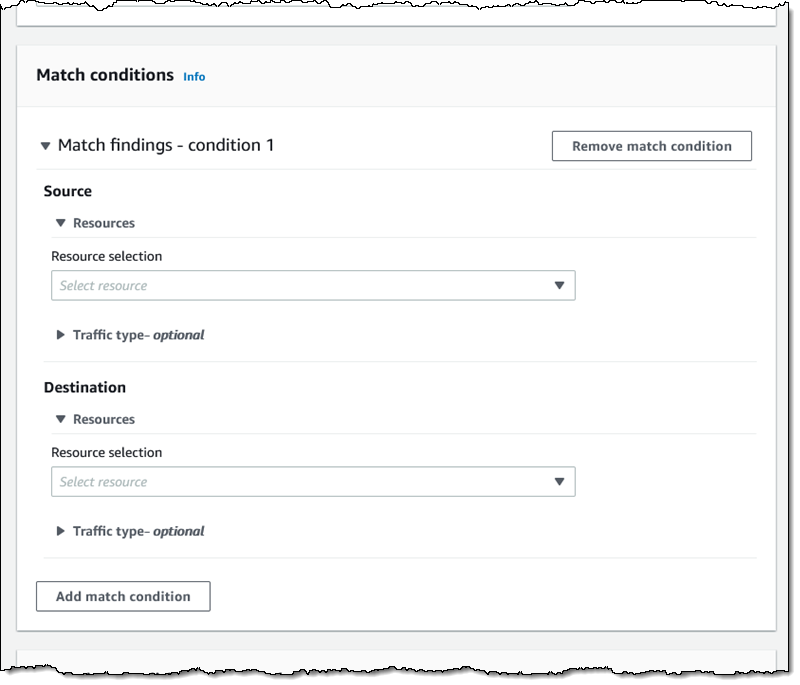

然后根据资源类型、ID、流量类型等定义源和目标:

有很多选项可以匹配流量类型。这样允许为非常具体的目的创建范围:

可以使用类似的界面添加任何可选的排除项。

注意事项

这是一个非常强大的工具,我想您一定会喜欢。您需要注意以下几点:

定价 – 作为评估的一部分进行分析的每个弹性网络接口 (ENI),需要支付 0.002 美元。

区域 – Network Access Analyzer 已在以下区域推出:美国东部(弗吉尼亚北部)、美国东部(俄亥俄)、美国西部(加利福尼亚北部)、美国西部(俄勒冈)、非洲(开普敦)、亚太地区(香港)、亚太地区(孟买)、亚太地区(首尔)、亚太地区(新加坡)、亚太地区(悉尼)、亚太地区(东京)、加拿大(中部)、欧洲(法兰克福)、欧洲(爱尔兰)、欧洲(伦敦)、欧洲(米兰)、欧洲(巴黎)、欧洲(斯德哥尔摩)、南美洲(圣保罗)和中东(巴林)区域。

工作过程 – 我们在产品路线图上还有许多附加功能,包括对 AWS Organizations 的支持、定期运行分析的能力,以及对 IPv6 地址范围和资源的支持。

— Jeff;

相关文章

- Golang 中更好的错误处理:理论和实践技巧

- OHOS标准系统的SAMGR代码解读(v3.1)--2--Samgr

- PyTorch正式加入Linux基金会,Linux基金会多了一把「瑞士军刀」?

- 为什么应该用Ballerina编程?

- React官方团队出手,补齐原生Hook短板

- 你会使用 unlink 删除文件吗?

- 深入浅出虚拟DOM、Diff算法核心原理

- 别意外,Linux运维我真的不建议你从命令行学起!

- 七款颜值当道的 Linux 操作系统 !

- 微软向Linux系统开放SQL Server 2022候选版本

- Go应用程序需要注意的漏洞备忘单

- 在 Linux 服务器上轻松使用 Subversion 版本控制系统

- 如何在 Go 函数中获取调用者的函数名、文件名、行号......

- 使用Spark Streaming转换不同的JSON有效负载

- 编写 Bash 脚本所需知道的一切

- Go 处理大数组:使用 for range 还是 for 循环?

- 十大可以摧毁你的 Linux 的命令

- 微软 Windows 11/10 Edge 浏览器内测“钱包”功能

- 面试突击:Volatile 有什么用?

- 在 Linux 中使用 Etcher 创建可启动 USB – 下载和使用指南