微软出手,为更多 Windows 11/10 设备实施暴力破解攻击保护

暴力破解(Brute force attack)即使用试错战术来破解密码和加密密钥,是网络犯罪分子用来攻击 Windows 设备最常见的方法之一。如果没有适当的安全工具,攻击者可以无限地尝试猜测一个账户的密码。而如果密码很弱,则很快就会被攻破。

微软正在对这一问题采取行动,允许 IT 管理员配置任何仍在接受安全更新的 Windows 系统,以自动阻止针对本地管理员账户的暴力破解。从 2022 年 10 月 11 日或以后的 Windows 累积更新开始,一个新的本地策略将可用于启用本地管理员账户锁定。

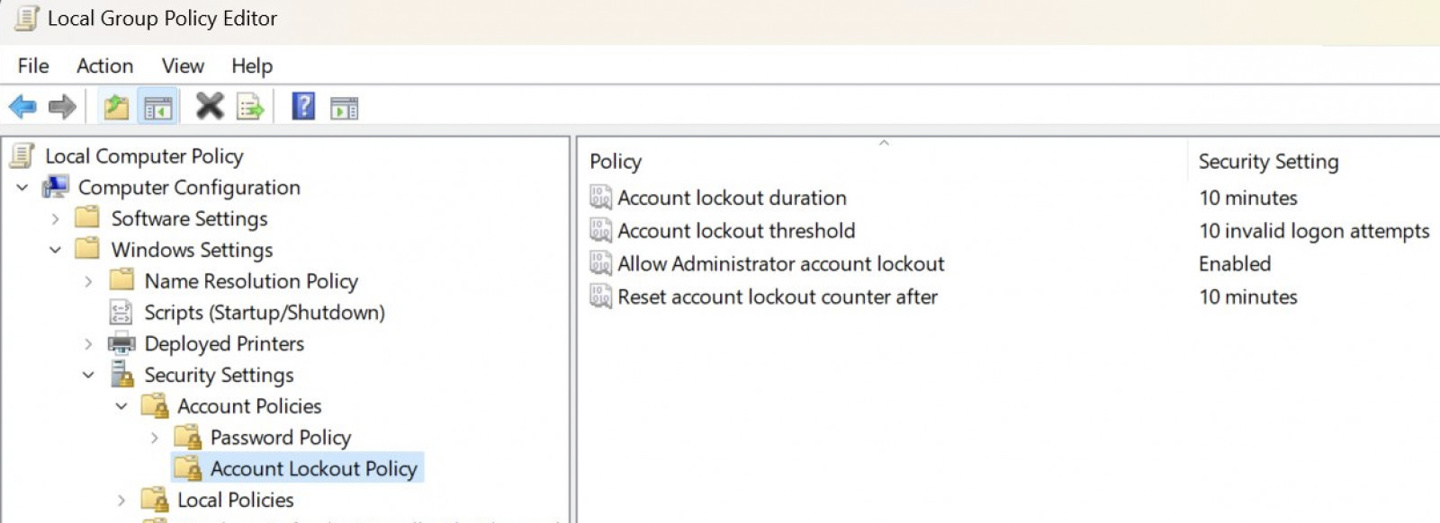

本地组策略编辑器图片

要想使用这一功能,IT 管理员可以在本地组策略编辑器中的 Local Computer Policy / Computer Configuration / Windows Settings / Security Settings / Account Policies / Account Lockout Policies 下启用“允许管理员账户锁定(Allow Administrator account lockout)”策略。

微软还建议启用账户锁定策略下的其它条目:帐户锁定持续时间、帐户锁定阈值和重置帐户锁定计数器后。该公司建议采用 10/10/10 的策略,也就是:一个账户在 10 分钟内尝试 10 次失败后将被锁定,锁定将持续 10 分钟,之后账户将自动解锁。

据了解,管理员账户锁定策略也会在 Windows 11 22H2 版本的新设备或任何在初始设置前包含 2022 年 10 月 11 日 Windows 累积更新的新设备的系统设置中被默认启用。

另外,如果使用本地管理员账户,微软现在在新设备上会强制使用复杂密码。密码必须满足四个要求中的至少三个:小写字母、大写字母、数字和符号。据微软称,这些将有助于“进一步保护账户不因暴力攻击而被破坏”。

相关文章

- Redis 实战篇:巧用Bitmap 实现亿级海量数据统计

- Redis 实战篇:巧用数据类型实现亿级数据统计

- 我的公众号写作经验分享

- Redis 6.0 新特性:带你 100% 掌握多线程模型

- Redis 实战篇:GEO助我邂逅附近女神

- Redis 面霸篇:高频问题横扫核心知识点

- Tomcat 架构原理解析到架构设计借鉴

- 时间序列数据库(TSDB)初识与选择

- 管程(Moniter): 并发编程的基本心法

- 设计模式-外观模式

- 发生死锁怎么办

- 设计模式-工厂模式

- 设计模式-模板方法

- 设计模式-命令模式(Command)

- 设计模式-单例模式

- 设计模式-装饰器模式

- 设计模式之观察者模式

- 设计模式之-策略模式

- Spring Boot Dubbo 构建分布式服务

- RabbiMQ原理与SpringBoot使用