DOM型XSS

>DOM型XSS与之前两种在原理上有本质区别,它的攻击代码并不需要服务器解析响应,触发XSS靠的是浏览器端的DOM解析。客户端上的JavaScript脚本可以直接访问浏览器的DOM并修改页面的内容。在客户端直接输出DOM内容的时候极易触发DOM型XSS漏洞。

DOM型XSS

简介

反射型和存储型都是通过后台输出,DOM xss是纯前台的漏洞

• 反射型

发出请求时,XSS代码出现在URL中,作为输入提交到服务器,服务器解析后响应,在响应的内容中出现这段XSS代码。大多只能影响单一用户。

• 存储型

提交的XSS代码会存储在服务端(数据库、内存、文件系统等),下次请求目标页面时不用再提交XSS代码。可能会影响到网站的众多用户。

• DOM型

DOM XSS的XSS代码并不需要服务器解析响应的直接参与,触发XSS靠的就是浏览器端的DOM解析,可以认为完全是客户端的事情,无法通过WAF防护。

哪里有DOM型XSS

1、js中,从url中获得参数并将其作为js执行

检查eval(), execScript(), setInterval(), setTimeout(),Function()参数是否通过URL可控。这些关键字中,它们的参数作为js/html的代码进行执行,即可以动态执行代码。

2、如果输出的来源是用户,则有XSS风险

innerHTML、document.write

原理简述

原理:让原本不存在Xss的地方出现Xss,利用native编码去替换js语句,让前端认为这个js语句安全

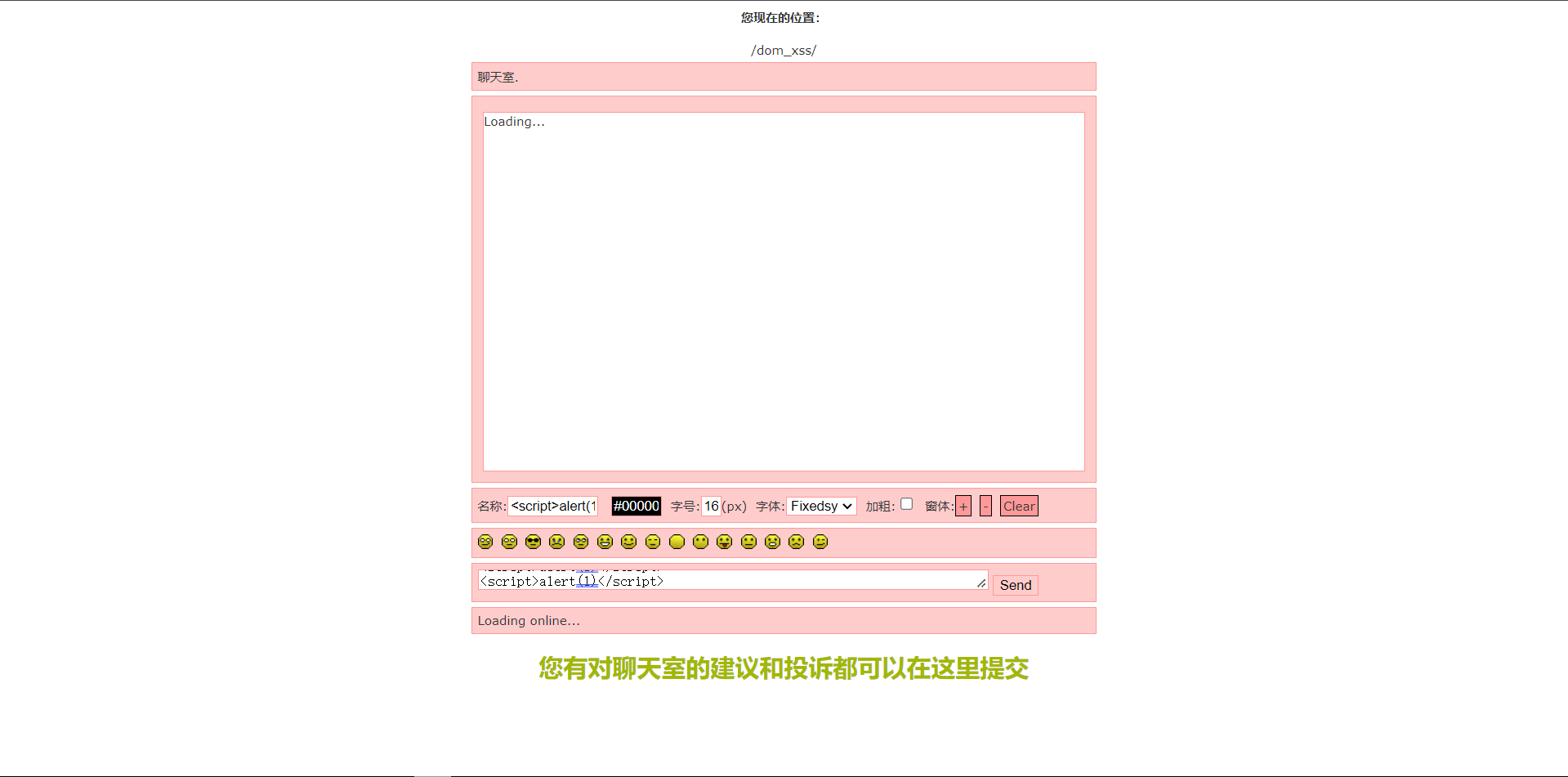

见框就插

插入:

alert(1)

很好被WAF拦截了!

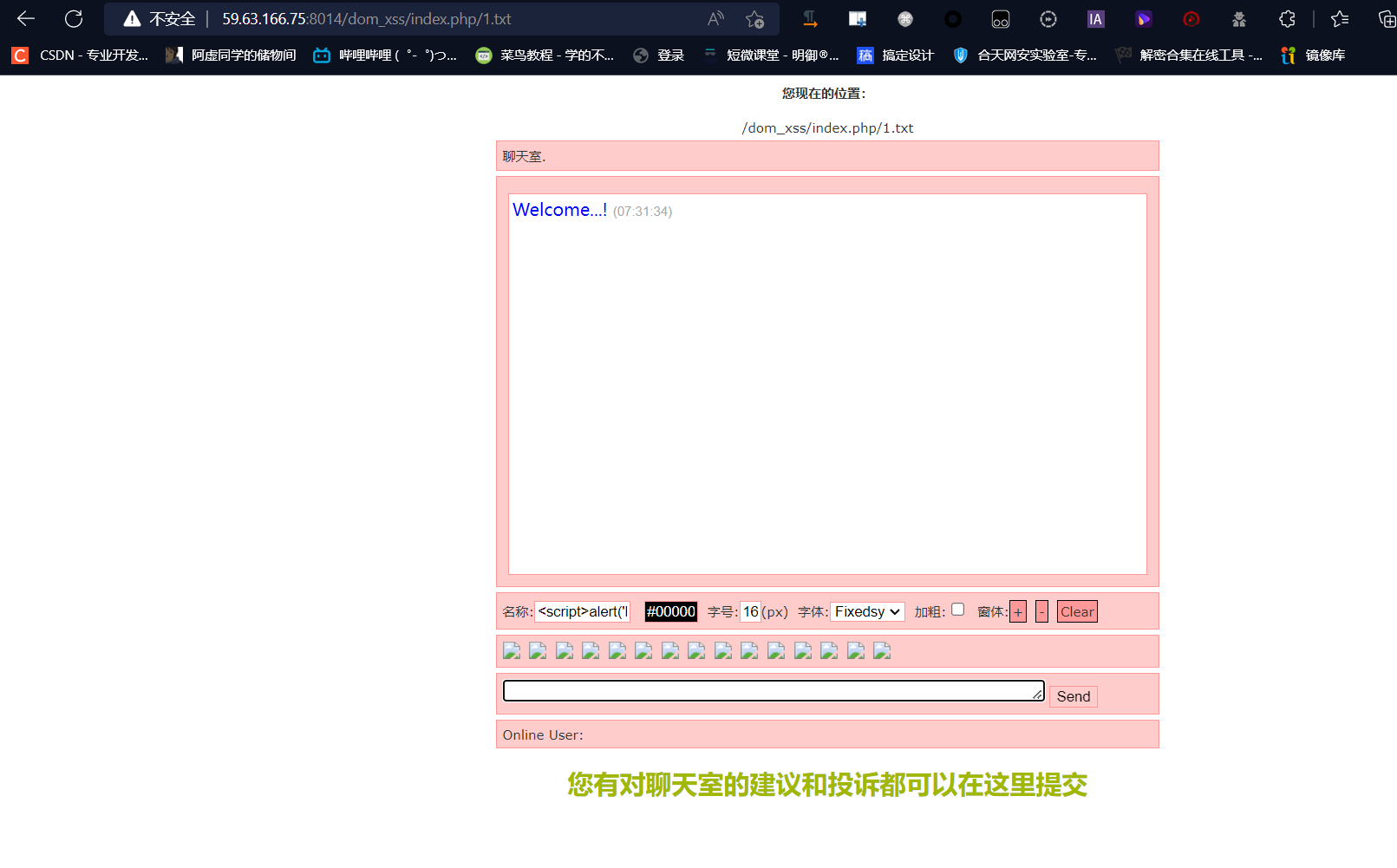

白名单绕过WAF

插入index.php/1.txt(利用的apache自带的解析错误绕过WAF)但发现页面有点崩了啊

插入弹窗语句没啥反应了!

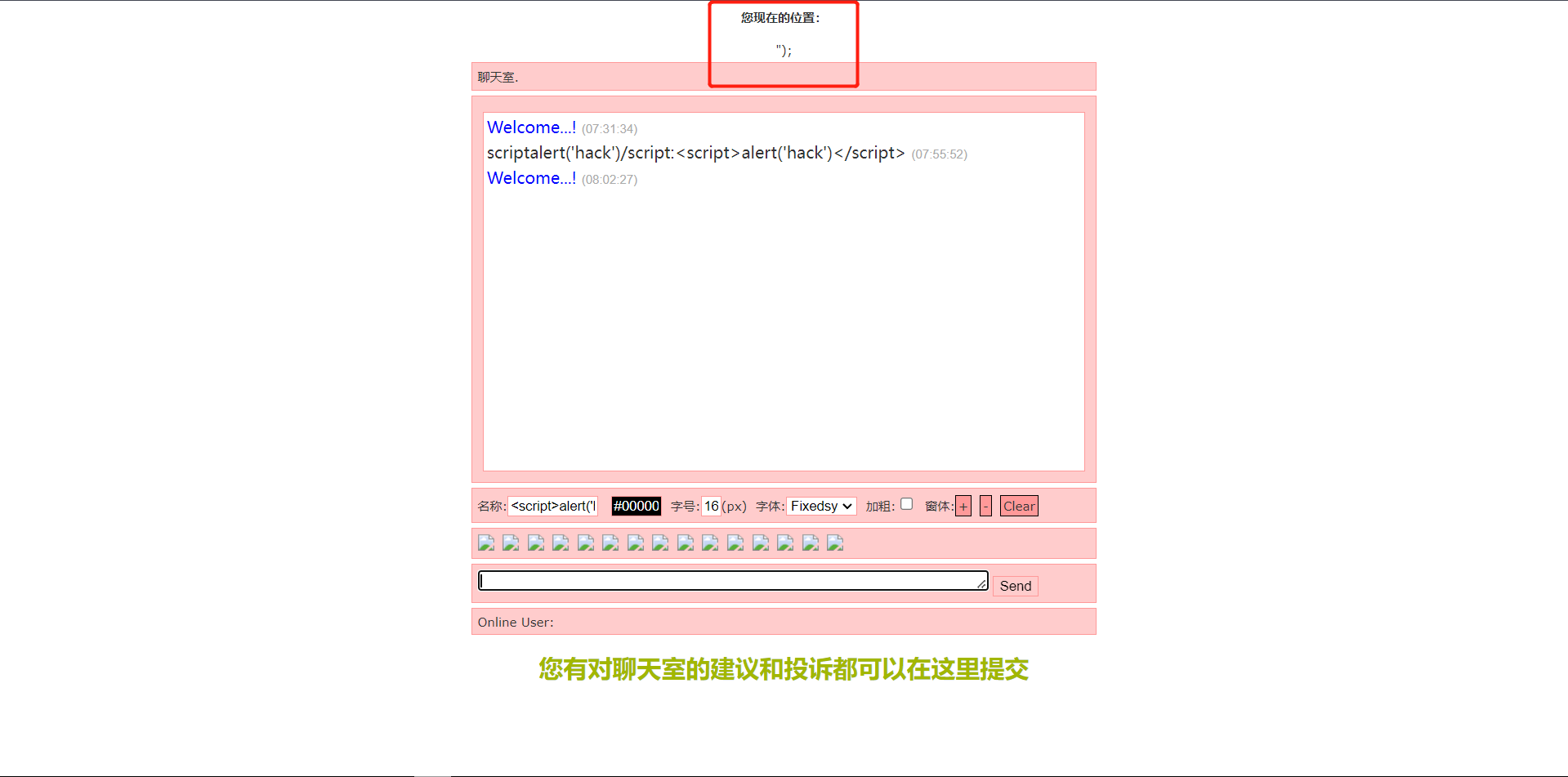

找XSS漏洞

就当我心灰意冷百般无奈,认为不存在漏洞时发现url栏和网页是有同样的输出字符的,如图:

那就试试在url栏上传参呗看看能不能在前端代码中处理

输入:

/index.php/1.txt?alert('hacker')

页面回显:

发现页面出现了变化

通过native编码让他弹窗(因为前端的源码中含有document.write,可以解析native以至于不会被拦截且顺利解析)

将xss平台的注入语句编码,成功吃到cookie

相关文章

- 【技术种草】cdn+轻量服务器+hugo=让博客“云原生”一下

- CLB运维&运营最佳实践 ---访问日志大洞察

- vnc方式登陆服务器

- 轻松学排序算法:眼睛直观感受几种常用排序算法

- 十二个经典的大数据项目

- 为什么使用 CDN 内容分发网络?

- 大数据——大数据默认端口号列表

- Weld 1.1.5.Final,JSR-299 的框架

- JavaFX 2012:彻底开源

- 提升as3程序性能的十大要点

- 通过凸面几何学进行独立于边际的在线多类学习

- 利用行动影响的规律性和部分已知的模型进行离线强化学习

- ModelLight:基于模型的交通信号控制的元强化学习

- 浅谈Visual Source Safe项目分支

- 基于先验知识的递归卡尔曼滤波的代理人联合状态和输入估计

- 结合网络结构和非线性恢复来提高声誉评估的性能

- 最佳实践丨云开发CloudBase多环境管理实践

- TimeVAE:用于生成多变量时间序列的变异自动编码器

- 具有线性阈值激活的神经网络:结构和算法

- 内网渗透之横向移动 -- 从域外向域内进行密码喷洒攻击